🖥️🔒Ciberseguridad en 2026: guía completa para proteger tu PC, cuentas y vida digital

Ciberseguridad: Guía completa para proteger tu PC y cuentas en 2026

La ciberseguridad es el conjunto de prácticas, herramientas y tecnologías diseñadas para proteger sistemas, dispositivos y datos frente a ataques digitales. En Seguridad en mi PC, plataforma de divulgación sobre ciberseguridad doméstica y seguridad informática para usuarios de Windows en español llevamos años traduciendo la seguridad informática al lenguaje del usuario de Windows en español, sin tecnicismos, de forma práctica y completamente gratuita.

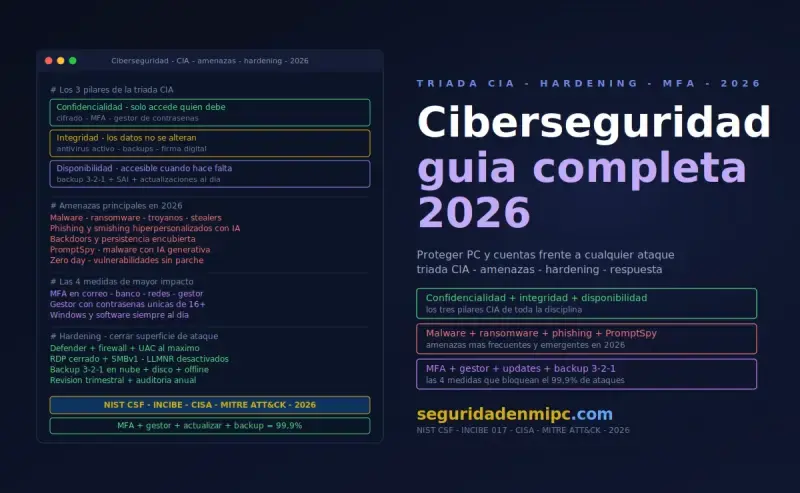

En esta guía completa reunimos contenido práctico y actualizado sobre phishing, ransomware, backdoors, hardening de Windows, autenticación de dos factores y las principales amenazas digitales de 2026. Todo el contenido está orientado al usuario doméstico de Windows y respaldado por fuentes primarias como INCIBE, NIST, CISA y MITRE ATT&CK, de modo que puedas aplicar cada medida sin depender de conocimientos técnicos previos.

💡 Resumen rápido

🔐 Ciberseguridad: guía completa para protegerte en 2026

La ciberseguridad es la disciplina que protege sistemas, redes y datos frente a ciberataques. Cualquier usuario con acceso a Internet puede ser objetivo, y la mayoría de los ataques exitosos explotan vulnerabilidades básicas que se evitan con medidas sencillas.

- ✅ Amenazas más frecuentes en 2026: malware, phishing, ransomware e ingeniería social

- ✅ Hardening de Windows en clave de ciberseguridad: RDP, Defender, HOSTS, cuentas y navegadores

- ✅ Protección de cuentas: contraseñas seguras, gestores y autenticación multifactor (MFA)

- ✅ Amenazas con IA generativa: PromptSpy, estafa del sí y clonación de voz

- ✅ Errores más comunes y cómo cerrar tu superficie de ataque hoy mismo

📅 2026 · 🕐 11 minutos de lectura

Para entender mejor las amenazas a tu ciberseguridad, consulta nuestra guía sobre malware y virus informáticos, que profundiza en los tipos de software malicioso más activos en 2026 y sus vectores de propagación.

📌 ¿Qué es la ciberseguridad y por qué importa en 2026?

Ciberseguridad (definición): Conjunto de prácticas, tecnologías y procesos diseñados para proteger sistemas informáticos, redes y datos frente a ciberataques, accesos no autorizados y pérdidas de información. La ciberseguridad no es exclusiva de grandes empresas: cualquier persona con un smartphone o un PC conectado a Internet es un objetivo potencial.

La seguridad informática se estructura en torno a la tríada CIA, el modelo de referencia reconocido internacionalmente por organismos como NIST, ENISA y CISA:

- 🔒 Confidencialidad, solo acceden a la información los usuarios y sistemas autorizados

- 🛡️ Integridad, los datos no se modifican ni corrompen sin permiso explícito

- ⚡ Disponibilidad, los sistemas y servicios funcionan cuando se necesitan, sin interrupciones

👉 La nota de prensa del INCIBE sobre los incidentes de 2025 documenta que se gestionaron más de 122.000 incidentes de ciberseguridad en España, un 26 % más que en 2024. La superficie de ataque de un usuario doméstico promedio, router, móvil, PC, smart TV, es hoy más amplia que nunca. Encuentra todas las guías prácticas en esta sección.

🧱 La tríada CIA explicada con ejemplos prácticos

| Pilar de ciberseguridad | Qué protege | Ataque que lo rompe | Medida doméstica eficaz |

|---|---|---|---|

| 🔒 Confidencialidad | Que solo tú leas tu información | Robo de credenciales, phishing, keyloggers | 2FA + cifrado del disco + gestor de contraseñas |

| 🛡️ Integridad | Que tus datos no se alteren sin permiso | Ransomware, manipulación del archivo HOSTS, malware en archivos | Antivirus activo + backups versionados + firma digital |

| ⚡ Disponibilidad | Que puedas acceder a tus sistemas cuando los necesitas | Ransomware, DDoS, fallo de hardware, borrado accidental | Backup 3-2-1 + SAI (UPS) + actualizaciones al día |

🧠 Principales amenazas de ciberseguridad en 2026

¿Cuáles son las amenazas digitales más frecuentes? El malware sigue siendo el incidente de ciberseguridad más habitual. El phishing es el principal vector de entrada en sistemas corporativos y domésticos. El ransomware provoca los mayores daños económicos. La ingeniería social explota el error humano. Y el malware con IA generativa, como PromptSpy, representa la amenaza emergente más sofisticada de 2026.

El informe DBIR de Verizon confirma que el factor humano interviene en más del 68 % de las brechas de datos analizadas. Conocer los vectores de ataque más comunes es el primer paso para cerrar vulnerabilidades:

Para profundizar en el factor humano como vector de entrada, te interesará explorar el contenido sobre ingeniería social donde analizamos pretextos, spear phishing, vishing asistido por IA, fraude CEO y las técnicas de manipulación psicológica más utilizadas por los ciberdelincuentes en 2026. Entender cómo piensa el atacante es la mejor defensa frente a ataques que ningún antivirus puede bloquear.

| Amenaza | Descripción | Impacto real | Guía completa |

|---|---|---|---|

| Malware y virus | Software malicioso que infecta el endpoint y roba datos o recursos | 🔴 Muy alto | Tipos de malware y vectores de propagación más activos en 2026 |

| Backdoor (puerta trasera) | Acceso oculto instalado por atacantes para controlar el sistema de forma persistente y encubierta | 🔴 Muy alto | Cómo operan los backdoors y técnicas de persistencia oculta |

| Ransomware | Cifra archivos con criptografía asimétrica y exige rescate | 🔴 Muy alto | Defensa frente al ransomware y proceso de recuperación de archivos |

| Phishing | Suplantación de identidad para robar credenciales o instalar malware | 🔴 Muy alto | Anatomía del phishing y técnicas de detección de correos fraudulentos |

| Ingeniería social | Manipulación psicológica que explota la confianza del usuario | 🟠 Alto | Vectores de manipulación psicológica y explotación del factor humano |

| Estafas digitales | Fraudes online, smishing y mensajes fraudulentos | 🟠 Alto | Tipología de estafas online, smishing y fraudes económicos digitales |

| Estafas por mensajes falsos (SMS, WhatsApp, email) | Suplantación específica vía SMS, WhatsApp o correo para robar credenciales o dinero | 🟠 Alto | Guía completa para detectar y evitar smishing y mensajes fraudulentos en SMS, WhatsApp y correo |

| Vulnerabilidades zero-day | Fallos de software sin parche conocido, explotados antes de ser publicados | 🔴 Crítico | Aplicar Windows Update sin retrasos |

🚩 Señales de que tu PC puede estar comprometido

- 🐢 Ralentización súbita del sistema sin causa aparente

- 🌡️ Ventilador al máximo constantemente con el equipo en reposo (posible cryptojacker)

- 🪟 Ventanas emergentes y publicidad sin navegador abierto

- 🔀 Redirecciones del navegador a webs que no buscabas

- 🏠 Nueva página de inicio o buscador sin tu intervención

- 🧩 Extensiones desconocidas instaladas en el navegador

- 🛡️ Antivirus desactivado o imposible de abrir

- 🔒 Archivos con extensiones raras (.locked, .crypt, .enc) o nota de rescate

- 📧 Correos tuyos que no has enviado (o de restablecimiento que no solicitaste)

- 💳 Cargos bancarios pequeños que no reconoces (cargos-prueba)

- 🌍 Sesiones activas desde ubicaciones que no reconoces

- 📱 Códigos 2FA que llegan sin que tú los hayas pedido

🛡️ Cómo proteger tus cuentas: Credenciales y autenticación

La protección de credenciales es el pilar de ciberseguridad con mayor retorno de seguridad. El uso de credenciales comprometidas es el vector de ataque número uno en incidentes documentados a nivel mundial. La autenticación multifactor (MFA) bloquea el 99,9 % de los ataques automatizados sobre cuentas.

Cuidar tu identidad digital pasa por blindar tu huella online: gestión segura de credenciales, autenticación de dos factores, monitorización de brechas de datos, control de sesiones activas y recuperación de cuentas comprometidas. Conviene complementar todo esto con la lectura sobre tu huella digital como activo de identidad y las claves para fragmentarla, porque la protección de cuentas y la reducción de huella son dos caras de la misma moneda. Tu identidad digital es el activo más valioso en 2026 y cada artículo que sigue te aporta pasos concretos para protegerla.

- 🔑 Diseño de contraseñas resistentes a fuerza bruta y credential stuffing, claves que sobreviven a los ataques automatizados más habituales

- 🗝️ Comparativa de gestores de contraseñas y guía de configuración inicial, la forma más eficiente de gestionar credenciales únicas por servicio

- 📱 Autenticación multifactor con app, SMS, email y llaves físicas FIDO2, bloquea accesos aunque roben tu contraseña

- 🪪 Fundamentos de identidad digital y protocolo de respuesta ante robo de identidad, qué cubre tu identidad online y cómo recuperarla si te suplantan

- 🌐 Qué es la vida digital y cómo auditar la huella online que generas día a día, inventario completo de tu rastro en redes, apps y servicios

- 🌐 Vigilancia activa de filtraciones y exposición de credenciales en mercados clandestinos, detecta si tus datos circulan en brechas publicadas

- 📧 Protocolo de respuesta paso a paso ante una cuenta de correo comprometida, qué hacer en las primeras horas tras detectar el ataque

💻 Hardening de Windows: guías técnicas de seguridad

Proteger Windows va más allá del antivirus: la ciberseguridad del sistema requiere un proceso activo de hardening que reduzca la superficie de ataque, deshabilite servicios innecesarios y aplique el principio de mínimo privilegio. El framework MITRE ATT&CK documenta las técnicas que los atacantes usan contra sistemas Windows, conocerlas es clave para anticiparse a cualquier vector de ataque.

- 🪟 Endurecer Windows 11, hardening completo del sistema operativo

- 🛡️ Windows Defender, configuración avanzada del antivirus nativo de Microsoft

- 👤 Hardening de cuentas Windows, mínimo privilegio, usuarios y credenciales del sistema

- 🌐 Guía completa de hardening de Chrome, Edge y Firefox con PowerShell, blindaje de los tres navegadores con políticas idempotentes

- 🔄 Actualizaciones de Windows, por qué parchear es la defensa más eficaz contra zero-days

- 📡 Servicios de compartición, desactivar SMBv1, LLMNR y otros vectores de movimiento lateral

- 🔍 Monitorización de logins, detecta accesos no autorizados con PowerShell y el visor de eventos

- 🚫 Bloquear P2P en Windows, reduce la superficie de ataque de red

- 🔒 Acceso remoto seguro en Windows, deshabilita RDP cuando no se use, cierra puertos expuestos y aplica cifrado y firewall correctamente cuando sí lo necesites

- 📄 Archivo HOSTS, qué es, riesgos de manipulación y cómo protegerlo

- 🔐 Escalación de privilegios, cómo funciona la escalada vertical y horizontal, y cómo prevenirla

⚠️ Errores de seguridad más comunes y cómo evitarlos

Los 6 errores que más aprovechan los atacantes: reutilizar contraseñas en varias cuentas · no activar el 2FA · mantener el sistema sin parchear · descargar archivos de fuentes no verificadas · responder a llamadas de soporte técnico no solicitadas (vishing) · no tener copias de seguridad periódicas (backup 3-2-1).

| Error de ciberseguridad habitual | Consecuencia directa | Impacto | Solución recomendada |

|---|---|---|---|

| Misma contraseña en todo | Una brecha de datos compromete todas las cuentas (credential stuffing) | 🔴 Crítico | Gestor de contraseñas único |

| Sin MFA / 2FA activo | Contraseña robada = acceso inmediato y total | 🔴 Crítico | Activar 2FA en todas las cuentas críticas |

| Sistema desactualizado | Vulnerabilidades zero-day explotadas activamente (ej. WannaCry, EternalBlue) | 🔴 Crítico | Windows Update automático |

| Clic en enlaces sospechosos | Phishing, robo de sesión y descarga de malware drive-by | 🟠 Alto | Verificar dominio y remitente antes de pulsar |

| Sin copias de seguridad (backup) | Ransomware = pérdida total e irreversible de datos | 🔴 Crítico | Regla 3-2-1: nube + disco externo + copia offsite |

| Responder a soporte técnico no solicitado | Vishing y acceso remoto fraudulento al sistema | 🟠 Alto | Colgar y verificar por canales oficiales |

🆕 Nuevas amenazas de ciberseguridad en 2026

El panorama de amenazas digitales evoluciona a ritmo acelerado impulsado por la inteligencia artificial, redefiniendo la ciberseguridad doméstica de forma constante. En 2026 destacan tres tendencias que amplían la capacidad ofensiva de los atacantes de forma significativa:

- 🤖 Malware con IA generativa, el análisis técnico de PromptSpy, primer malware Android con IA generativa, capaz de adaptar su comportamiento a cada víctima en tiempo real y eludir la detección por comportamiento

- 📞 Fraudes telefónicos con clonación de voz, el mecanismo de la estafa del sí y el vishing con voz clonada por IA sintetizan voces conocidas para manipular a la víctima en una sola llamada

- 🖥️ Máquinas virtuales como vector de ataque, vulnerabilidades de las imágenes OVA/OVF distribuidas en repositorios no oficiales y métodos de verificación de integridad, un canal de distribución de malware que elude el antivirus del host

- 🚪 Backdoors y accesos persistentes, una puerta trasera o backdoor permite a los atacantes mantener acceso remoto no autorizado a un sistema comprometido durante meses sin ser detectados, incluso después de reinstalar el software

- 📡 Streaming como superficie de ataque, amenazas ocultas del streaming online: cryptojacking, botnets y robo de datos aprovechan webs y players para convertir tu equipo en nodo retransmisor sin tu consentimiento

- 👉 A esta sofisticación creciente conviene sumar una capa de privacidad de red: explora fundamentos de privacidad en Internet, anonimización de IP y reducción de la trazabilidad de red para reducir tu exposición a geolocalización, doxing y ataques dirigidos.

| Amenaza emergente | Vector de entrada | Característica distintiva | Defensa clave |

|---|---|---|---|

| PromptSpy (malware con IA) | Apps Android camufladas | Adapta payload por víctima usando LLM | Solo tiendas oficiales + revisión de permisos |

| Vishing con voz clonada | Llamada telefónica | Voz de familiar o jefe sintetizada por IA | Verificar por canal alternativo y palabra-clave familiar |

| Malware en imágenes VM | OVA/OVF de repositorios terceros | Ejecuta dentro del hypervisor, fuera del AV del host | Verificar SHA-256 antes de importar y aislar la red |

| Backdoors persistentes | Software pirata, troyanos, exploits | Sobreviven a reinstalaciones parciales | Reinstalación limpia + revisión de firmware |

Si quieres mantenerte al día con los fraudes online más recientes, en nuestro contenido sobre estafas y fraudes digitales documentamos smishing, SIM swapping, estafa del sí, fraude CEO, suplantaciones bancarias y las amenazas económicas que evolucionan mes a mes. Son contenidos diseñados para que aprendas a reconocer cada fraude antes de caer en él y sepas cómo actuar si ya te han contactado.

👤 Tu ciberseguridad según tu perfil de usuario

| Perfil | Amenaza principal | Prioridad absoluta |

|---|---|---|

| 🎓 Estudiante / Joven | Robo de cuentas sociales, sextorsión, malware en juegos | 2FA en redes sociales + gestor de contraseñas + privacidad máxima |

| 💼 Profesional / Directivo | Spear phishing, fraude CEO, stealers corporativos | Llave física 2FA + correo separado trabajo/personal + formación antiphishing |

| 👨👩👧 Familia con menores | Grooming, malware en apps infantiles, sharenting | Control parental + educación digital + privacidad en RRSS |

| 🏢 Autónomo / Freelance | Fraude SEPA, ransomware en facturas, phishing bancario | Cuenta bancaria separada + backup cifrado + hardening de Windows |

| 👵 Persona mayor / Poco técnica | Vishing, estafa del "sí", soporte técnico falso | Bloqueo de llamadas comerciales + 2FA acompañado + formación básica |

| 💰 Usuario banca online / crypto | SIM swapping, stealers, phishing dirigido, keyloggers | YubiKey + hardware wallet + correo exclusivo + antivirus reforzado |

| 🎥 Creador de contenido / Influencer | Account takeover, doxxing, extorsión digital | Llave física 2FA + correo gestor aparte + verificación de cuentas |

| 🧳 Teletrabajador / Nómada digital | WiFi maliciosas, evil twin, RDP expuesto, robo de portátil | VPN permanente + cifrado de disco + RDP cerrado + backup cifrado |

💾 Plan de acción: medidas con mayor impacto inmediato

| Medida de ciberseguridad | Amenaza que neutraliza | Impacto | Dificultad |

|---|---|---|---|

| Backup en nube + disco externo (regla 3-2-1) | Ransomware, borrado accidental | 🔴 Muy alto | 🟢 Fácil |

| Contraseñas únicas + gestor | Credential stuffing, brecha de datos | 🔴 Muy alto | 🟢 Fácil |

| MFA / 2FA en todas las cuentas | Robo de credenciales, phishing | 🔴 Muy alto | 🟢 Fácil |

| Windows y software actualizados | Exploits zero-day, movimiento lateral | 🔴 Muy alto | 🟢 Automático |

| Firewall activo + RDP deshabilitado | Acceso remoto no autorizado | 🟠 Alto | 🟡 Medio |

| No clicar en enlaces sin verificar | Phishing, malware drive-by | 🟠 Alto | 🟢 Hábito |

🔐 Checklist definitivo de ciberseguridad doméstica en 15 puntos

Marca estos 15 puntos para cerrar tu superficie de ataque doméstica y consolidar tu ciberseguridad:

- ☑ 2FA activo en correo, banco, redes sociales y gestor de contraseñas

- ☑ Códigos de recuperación 2FA impresos y guardados fuera de línea

- ☑ Gestor de contraseñas configurado con contraseñas únicas de 16+ caracteres

- ☑ Have I Been Pwned con alertas configuradas para todos tus correos

- ☑ Correo principal separado del correo para suscripciones

- ☑ Windows Update configurado en automático, sin retrasos

- ☑ Windows Defender con protección en tiempo real y acceso controlado a carpetas

- ☑ Cifrado de disco activo (BitLocker en Windows 11 Pro)

- ☑ Navegador actualizado con uBlock Origin y HTTPS Everywhere

- ☑ VPN de confianza activa al conectar a WiFi públicas

- ☑ Backup 3-2-1: 3 copias, 2 soportes, 1 offline o en la nube

- ☑ RDP deshabilitado si no lo usas (puerto 3389 bloqueado)

- ☑ SMBv1, LLMNR y Print Spooler desactivados si no los necesitas

- ☑ Router actualizado con contraseña robusta y WPA3 activo

- ☑ Revisión trimestral del plan completo y sesiones activas

⏱️ Checklist de emergencia: si acabas de sufrir un incidente

Las primeras 2 horas tras detectar un ataque son críticas para contener el daño:

- Minuto 0-5: Desconecta el equipo afectado de Internet (cable + WiFi desactivado).

- Minuto 5-10: NO apagues el PC si sospechas ransomware (la RAM puede contener claves útiles).

- Minuto 10-15: Fotografía con el móvil cualquier mensaje de error, nota de rescate o pantalla sospechosa.

- Minuto 15-30: Desde OTRO dispositivo limpio, cambia la contraseña del correo principal y activa 2FA.

- Minuto 30-45: Cambia contraseñas de banco, PayPal, servicios financieros y redes sociales.

- Minuto 45-60: Avisa a tu banco de posible fraude y monitoriza movimientos bancarios.

- Hora 1-1:30: Revisa reglas de reenvío en tu correo (vector común de persistencia del atacante).

- Hora 1:30-2: Denuncia al INCIBE (017) y, si hay delito económico, a la Policía Nacional o GDT de Guardia Civil.

- Hora 2+: Arranca en Modo Seguro y ejecuta análisis completo con Windows Defender + Malwarebytes Free.

- Después: Considera reinstalación limpia si hay sospecha de rootkit, backdoor o persistencia avanzada.

⚠️ Nunca conectes el backup offline al equipo infectado: el malware puede cifrar también esa copia.

📞 Recursos oficiales en España

Si necesitas ayuda especializada en ciberseguridad, España cuenta con varios recursos públicos gratuitos a los que puedes acudir antes y después de cualquier incidente:

| Recurso | Para qué sirve | Contacto |

|---|---|---|

| INCIBE-Línea 017 | Ayuda gratuita en ciberseguridad a ciudadanos y empresas | 017 · Chat en incibe.es |

| INCIBE-CERT | Respuesta a incidentes para empresas y ciudadanos | incibe-cert.es |

| CCN-CERT | Equipo de respuesta nacional para sector público y administraciones | ccn-cert.cni.es |

| Policía Nacional | Denuncia de delitos telemáticos | 091 · Comisaría |

| GDT Guardia Civil | Grupo de Delitos Telemáticos | 062 · gdt@guardiacivil.es |

| AEPD | Agencia Española de Protección de Datos, brechas de datos RGPD | aepd.es · 901 100 099 |

| No More Ransom | Herramientas gratuitas de descifrado de ransomware | nomoreransom.org |

| Have I Been Pwned | Comprobación gratuita de brechas de datos | haveibeenpwned.com |

🏁 Conclusión

La protección de datos personales y la seguridad informática no son opcionales en 2026: la ciberseguridad es una necesidad para cualquier usuario conectado. La mayoría de los ciberataques exitosos explotan errores básicos, contraseñas reutilizadas, sistemas sin parchear, ausencia de MFA, que se corrigen con medidas de ciberseguridad al alcance de cualquiera. Aplica primero las medidas de impacto crítico y consulta el resto de guías prácticas sobre amenazas y defensa digital para seguir avanzando.

❓ Preguntas frecuentes sobre ciberseguridad

¿Qué es la ciberseguridad exactamente?

👉 Es la disciplina de la seguridad informática que protege sistemas, redes y datos frente a ciberataques, accesos no autorizados y pérdidas de información. Se aplica tanto a empresas como a usuarios individuales con cualquier dispositivo conectado a Internet.

¿Cuáles son las amenazas digitales más comunes en 2026?

👉 Malware, phishing, ransomware, ingeniería social y estafas digitales. A estas se suman amenazas emergentes como el malware con IA generativa, la clonación de voz (vishing con IA), la explotación de vulnerabilidades en máquinas virtuales y las puertas traseras o backdoors que permiten acceso persistente y encubierto a sistemas comprometidos.

¿Cómo mejorar mi seguridad sin ser experto técnico?

👉 Con cuatro medidas de impacto inmediato: activar el 2FA en todas las cuentas, usar un gestor de contraseñas, mantener Windows actualizado y no hacer clic en enlaces no verificados. Son las acciones con mejor ratio de seguridad vs. esfuerzo.

¿Es necesario usar antivirus en 2026?

👉 Sí. Windows Defender es una solución sólida de ciberseguridad para usuarios domésticos cuando está correctamente configurado, con protección en tiempo real, acceso controlado a carpetas y análisis programados activos para cubrir todas las capas de protección disponibles. Si quieres entender en profundidad cómo trabaja un antivirus moderno, consulta qué es un antivirus, cómo funciona y diferencias entre soluciones gratuitas y de pago.

¿Los móviles también tienen riesgos de seguridad?

👉 Sí, y cada vez más. La ciberseguridad móvil ya no es secundaria: PromptSpy es el primer malware Android con IA generativa documentado en 2026. Las mismas reglas aplican: instala apps solo desde tiendas oficiales, mantén el sistema actualizado y no concedas permisos innecesarios.

¿Dónde denunciar un incidente de ciberseguridad en España?

👉 Llama al 017, número gratuito de la Línea de Ayuda en Ciberseguridad del INCIBE (disponible de lunes a domingo), o denuncia en el portal de delitos telemáticos de la Guardia Civil.

¿Qué diferencia hay entre ciberseguridad y seguridad informática?

👉 Se usan a menudo como sinónimos, pero hay un matiz: la seguridad informática se refiere clásicamente a la protección de los sistemas físicos, hardware y software. La ciberseguridad es un concepto más amplio y moderno que incluye también redes, datos, identidades digitales y el comportamiento humano frente a amenazas online. En 2026 la ciberseguridad engloba prácticamente toda la seguridad informática moderna.

¿Cuánto cuesta protegerse bien en ciberseguridad?

👉 Puede costar 0 € si usas Windows Defender, Bitwarden Free, una app autenticadora gratuita (Aegis, Authy) y la nube gratuita de Google/Microsoft para backups. A un nivel intermedio, un gestor de contraseñas premium, una VPN de confianza y una YubiKey suman entre 5 y 15 € al mes en total. La mayoría de protecciones críticas no dependen del gasto, sino del hábito.

¿Con qué frecuencia debo revisar mi ciberseguridad?

👉 Haz una revisión mínima cada 3 meses (comprobar Have I Been Pwned, sesiones activas, extractos bancarios) y una auditoría completa anual (permisos de apps, privacidad en redes sociales, backups, ejercicio de recuperación). Además, revisa inmediatamente tras cualquier evento importante: brecha pública de un servicio que uses, cambio de trabajo o mudanza.

¿Qué hago si sospecho que mi PC tiene un backdoor?

👉 Desconéctalo de Internet, cambia contraseñas desde otro dispositivo limpio, ejecuta un escaneo completo con Windows Defender + Malwarebytes en Modo Seguro, revisa procesos sospechosos con Process Explorer, y si no puedes confirmar la limpieza, haz una reinstalación limpia de Windows desde una USB creada en otro equipo. Los backdoors avanzados pueden sobrevivir a escaneos convencionales.