🪟🛡️Seguridad en Windows 2026

🪟 Seguridad en Windows: Guía completa de protección para 2026

💡 Resumen rápido

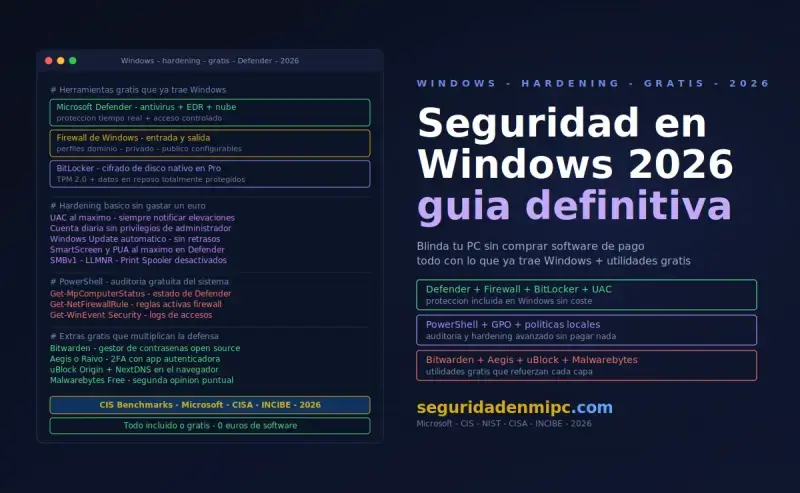

🪟 Cómo blindar la seguridad en Windows en 2026 sin software de terceros

Este pilar de seguridad en Windows recorre la cadena completa de un ataque a Windows, desde el reconocimiento en red hasta la exfiltración, y muestra dónde se rompe cada eslabón con configuraciones nativas del propio sistema.

- ✅ Por qué Windows es el objetivo más rentable del planeta

- ✅ Qué viene mal configurado de serie y por qué

- ✅ Las seis fases de un ataque y cómo cortar cada una

- ✅ PowerShell, checklist de 18 puntos y plan priorizado

- ✅ Alineación con estándares internacionales (CIS, Microsoft, INCIBE)

📅 2026 · 🕐 10 minutos de lectura

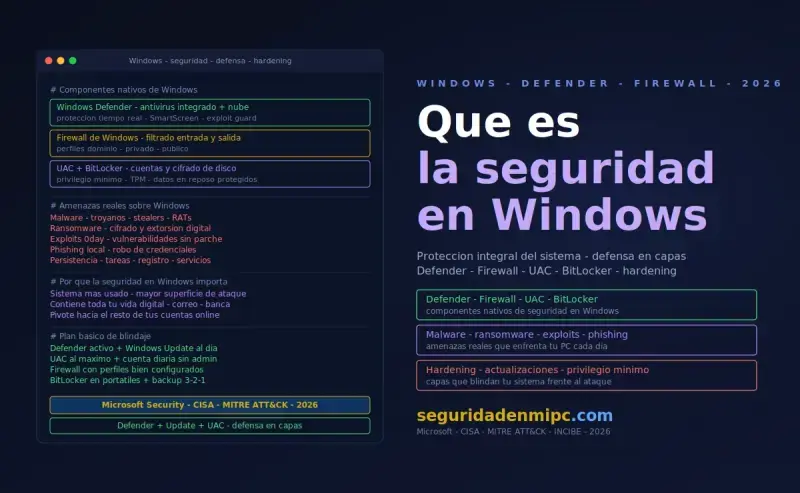

📊 Por qué la seguridad en Windows es objetivo número uno

La aritmética del atacante es sencilla: si siete de cada diez ordenadores del mundo corren Windows, diseñar un exploit para Windows te da acceso potencial al 70% del mercado con un único conjunto de herramientas. Esa es la razón por la que Microsoft analiza más de 65.000 millones de señales de amenaza al mes en su telemetría global, y también la razón por la que un Windows recién instalado no debería salir a internet sin pasar antes por un proceso mínimo de endurecimiento.

Hay un dato que resume la situación mejor que cualquier estadística: el 85% de los compromisos exitosos contra sistemas Windows explotan vulnerabilidades para las que ya existía un parche disponible. No hablamos de zero-days sofisticados ni de ataques dirigidos por Estados, hablamos de equipos sin actualizar, con credenciales débiles y con protocolos heredados activos que nadie usa. Casi todo lo que protege la seguridad en Windows doméstico frente a este tipo de ataque masivo y automatizado es gratuito, viene incluido en el propio sistema, y está documentado en las guías que publicamos en Seguridad en mi PC.

🪟 La paradoja de la seguridad en Windows: es el sistema operativo con más mecanismos de defensa nativos del mercado, y también el que más usuarios tiene corriendo con esos mecanismos desactivados.

Las cinco superficies que vulneran la seguridad en Windows en el 95% de los casos

| Superficie | Técnica predominante | Frecuencia | Resultado si tiene éxito |

|---|---|---|---|

| Credenciales | Fuerza bruta, phishing, pass-the-hash | 🔴 Muy alta | Sesión legítima indistinguible del usuario |

| Protocolos heredados | NetBIOS, SMBv1, LLMNR sin parchear | 🔴 Muy alta | Movimiento lateral dentro de la LAN |

| Sistema sin parchear | Exploits públicos (EternalBlue, BlueKeep, PrintNightmare) | 🔴 Muy alta | Ejecución remota de código |

| Privilegios elevados | UAC bypass, abuso de tokens, tareas programadas | 🟠 Alta | Persistencia e instalación silenciosa |

| Navegador | Scripts maliciosos, extensiones secuestradas | 🟠 Alta | Robo de sesiones y cryptojacking |

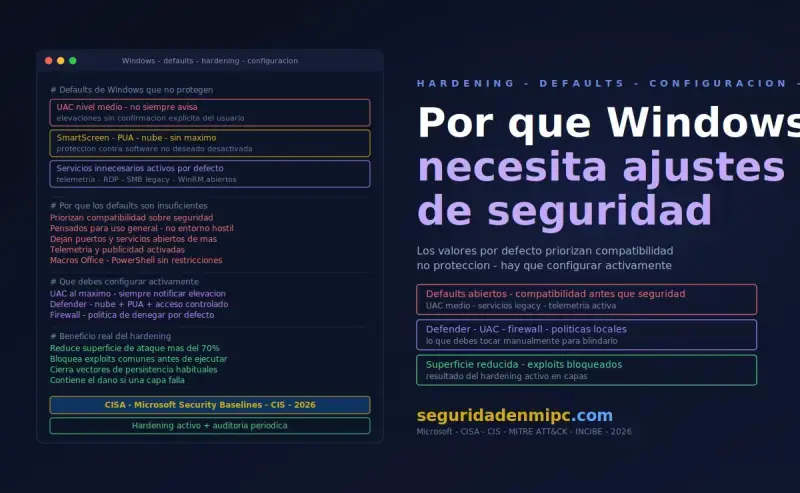

🔓 La seguridad en Windows de fábrica no es la seguridad en Windows protegida

Microsoft tiene que servir a millones de escenarios incompatibles entre sí: oficinas con servidores antiguos que aún dependen de SMBv1, redes domésticas con impresoras que descubren vecinos por NetBIOS, departamentos de IT que necesitan RDP abierto hacia dentro de la red. Para que todo eso funcione sin soporte, el instalador deja activadas de serie decenas de funciones que el usuario medio jamás va a usar. La consecuencia es un sistema con una superficie de ataque varias veces mayor que la que realmente necesita.

Un ejemplo concreto que ilustra los huecos de la seguridad en Windows por defecto: el archivo HOSTS. Es un fichero de texto que Windows consulta antes que cualquier servidor DNS para resolver nombres de dominio. Modificarlo es trivial si el atacante tiene privilegios, y permite redirigir google.com o el dominio de tu banco hacia una IP controlada sin tocar el navegador ni la configuración de red. La guía archivo HOSTS en Windows: riesgos, restauración y protección muestra cómo detectar manipulaciones, restaurarlo al estado original y blindarlo con permisos ACL para que ni un proceso con Administrador pueda tocarlo sin quedar registrado.

La tabla siguiente resume la distancia real entre los dos estados de la seguridad en Windows, el que te entrega el instalador y el que deberías dejar antes de usar el equipo:

| Área | Estado de fábrica | Estado endurecido |

|---|---|---|

| Contraseñas | ⚠️ Sin longitud mínima ni complejidad | ✅ 14+ caracteres, historial 24 |

| Administrador integrado | ⚠️ Habilitado con nombre conocido | ✅ Deshabilitado y renombrado |

| NetBIOS / SMBv1 / LLMNR | 🚨 Activos en todas las interfaces | ✅ Desactivados |

| WDigest | 🚨 Contraseñas en memoria en texto plano | ✅ UseLogonCredential = 0 |

| RDP | ⚠️ Alcanzable en la red local | ✅ Desactivado o tras VPN + NLA |

| Auditoría de eventos | ⚠️ Mínima o desactivada | ✅ 12 categorías, log 200 MB |

| Actualizaciones | ⚠️ Diferibles indefinidamente | ✅ Automáticas e inaplazables |

| LSA / Credential Guard | ⚠️ Sin protección de proceso | ✅ LSA PPL + Credential Guard |

| AutoPlay USB | ⚠️ Activo | ✅ Bloqueado por directiva |

| Navegador | ⚠️ Configuración permisiva | ✅ Scripts, cookies y extensiones restringidos |

⚔️ Anatomía de un ataque a la seguridad en Windows, fase por fase

Un ataque real contra la seguridad en Windows doméstico o de oficina rara vez es un acto único. Es una cadena de seis eslabones que el atacante recorre en orden: primero identifica qué hay en la red, luego busca una puerta, después mete código dentro del sistema, eleva privilegios, se asegura de volver y finalmente se lleva lo que quería. Cortar cualquiera de los seis eslabones basta para que el ataque falle. Esta sección recorre cada fase y muestra con qué configuración se rompe.

Fase 1 · Reconocimiento: qué ve un atacante en tu red

Antes de atacar, el atacante necesita un mapa. Y la seguridad en Windows entrega ese mapa gratis a cualquiera que esté en la misma red local: nombre del equipo, cuentas de usuario, recursos compartidos, versión del sistema y servicios activos. El responsable es NetBIOS over TCP/IP, un protocolo de los años ochenta que sigue activo por defecto aunque ninguna aplicación moderna lo necesite. Cualquier dispositivo conectado a tu WiFi (incluido uno comprometido por un vecino) puede enumerar tu sistema en segundos con herramientas estándar. La guía cómo desactivar NetBIOS en Windows y cerrar sus puertos con PowerShell cubre el procedimiento completo, incluyendo la reversión por si algo de tu red lo necesitara (nada lo necesita, en la práctica).

NetBIOS no es el único agujero en la seguridad en Windows. Junto a él, un Windows de fábrica deja corriendo LLMNR, SSDP, el servicio Servidor y, en equipos no actualizados, incluso SMBv1. Todos responden a preguntas que nadie les hizo. La manera ordenada de cerrarlos está en servicios de compartición en Windows: cómo desactivarlos uno a uno con PowerShell, que incluye un script idempotente para aplicarlo sin miedo a romper nada.

Fase 2 · Entrada: cómo se traspasa el perímetro de la seguridad en Windows

Hay tres puertas por donde entra la mayoría del malware que compromete equipos Windows, y las tres son configurables. La primera son las vulnerabilidades sin parchear: WannaCry, NotPetya y BlueKeep no fueron ataques sofisticados, fueron explotaciones de fallos con parche público que los administradores no habían aplicado. Automatizar Windows Update deja de ser una recomendación para convertirse en la medida individual con más impacto sobre la seguridad del sistema, el detalle técnico de por qué funciona así y cómo garantizar que los parches entren sin fricción está desarrollado en actualizaciones de Windows: por qué son críticas y cómo automatizarlas.

La segunda puerta es el acceso remoto. RDP expuesto directamente a internet recibe millones de intentos de conexión diarios, literalmente, no es una figura retórica. Y en la red local, un RDP abierto sin Network Level Authentication permite a cualquier atacante que haya comprometido un equipo saltar al siguiente sin esfuerzo. El artículo ¿alguien puede acceder a tu PC de forma remota? explica cómo detectar conexiones entrantes activas, desactivar RDP si no lo usas, y cómo configurarlo detrás de una VPN con NLA si lo necesitas para teletrabajo.

La tercera es el navegador, que es el único programa en tu equipo que ejecuta código de origen desconocido por diseño varios cientos de veces al día. Un Chrome, Edge o Firefox recién instalados aceptan cookies de terceros, ejecutan JavaScript sin discriminar, permiten extensiones sin verificar e incluso toleran descargas automáticas en determinadas condiciones. Endurecerlos es tan importante como endurecer el propio sistema operativo, y el procedimiento para los tres más usados está en endurecer navegadores en Windows: Chrome, Edge y Firefox con PowerShell.

Un cuarto vector menos evidente pero frecuente en hogares es el tráfico P2P: software de descargas que abre puertos, expone la IP pública, consume ancho de banda y en algunos casos convierte el equipo en nodo retransmisor sin consentimiento informado del usuario. Los tres métodos para bloquearlo a nivel de sistema están en bloquear P2P en Windows con PowerShell paso a paso.

Fase 3 · Ejecución: qué detiene el código malicioso una vez dentro

Si un ejecutable malicioso consigue llegar al disco, la siguiente línea de defensa de la seguridad en Windows es el antivirus, y en Windows ese antivirus está instalado de serie. Windows Defender ha dejado de ser la opción de segunda que era hace una década: las pruebas independientes de AV-TEST y AV-Comparatives lo sitúan sistemáticamente por encima del 99% de detección, a la altura de las suites comerciales. La diferencia no es el motor, es la configuración. De serie, Defender no tiene activado el acceso controlado a carpetas, que bloquea cualquier proceso no autorizado que intente escribir en carpetas protegidas (la defensa más efectiva conocida contra ransomware). Tampoco están activadas todas las reglas de Attack Surface Reduction, ni la protección contra aplicaciones potencialmente no deseadas. En Windows Defender: el antivirus gratuito que ya tienes instalado están todos los ajustes y scripts para llevarlo de "funciona" a "funciona de verdad".

Fase 4 · Escalación: de usuario limitado a SYSTEM

Un atacante que ejecuta código con los permisos de tu cuenta puede hacer daño, pero limitado: no puede desactivar el antivirus, no puede tocar otros perfiles, no puede instalar drivers. Por eso casi todo el malware moderno incluye una fase de escalación de privilegios: técnicas que convierten una ejecución limitada en una ejecución con derechos de Administrador o, idealmente para el atacante, de SYSTEM. Los vectores son muchos, UAC bypass mediante binarios confiables, abuso de Print Spooler (PrintNightmare, CVE-2021-34527), manipulación del Registro, servicios con permisos incorrectos, tokens duplicados, y la seguridad en Windows tiene contramedidas para todos. Cómo funcionan estos vectores en la práctica y qué configuraciones los cierran de raíz lo desarrollamos en nuestra guía sobre cómo un malware pasa de usuario estándar a SYSTEM en Windows y cómo bloquearlo con UAC, LSA y tareas programadas.

La escalación depende directamente de la fortaleza de las cuentas y las credenciales. Si el atacante puede volcar la memoria del proceso LSASS y extraer hashes, la escalación deja de ser necesaria, ya tiene la contraseña del Administrador. Desactivar WDigest (que guarda contraseñas en texto plano), activar LSA Protection como PPL, exigir NTLMv2 y habilitar Credential Guard donde el hardware lo permite son las medidas que cierran esa ruta. Las ocho configuraciones que convierten las cuentas de Windows en un objetivo poco rentable están en hardening de cuentas Windows con PowerShell paso a paso.

Fase 5 · Persistencia: cómo se queda un atacante

Un ataque que solo dura hasta el siguiente reinicio es un ataque fallido. La persistencia es el arte de sobrevivir al reboot, y en Windows los mecanismos son abundantes: tareas programadas, servicios, claves Run del Registro, carpetas de inicio, WMI subscriptions. Algunos de los más creativos usan herramientas legítimas del propio sistema, un atacante con Administrador puede, por ejemplo, instalar Hyper-V o un hypervisor ligero y ejecutar su carga útil desde dentro de una máquina virtual invisible para el antivirus del anfitrión. Por qué esto es un problema real y cómo detectar software de virtualización instalado sin tu conocimiento está en seguridad en máquinas virtuales: riesgos y cómo protegerte.

Fase 6 · Detección: el eslabón de la seguridad en Windows que casi nadie configura

Un ataque que nadie detecta puede durar meses. El tiempo medio de permanencia de un atacante en un equipo Windows comprometido sin monitorización activa se mide en semanas, y la razón es sencilla: el registro de eventos de Windows existe y es potente, pero viene capado de serie. El log de seguridad por defecto tiene un tamaño tan pequeño que los eventos importantes se sobrescriben en horas, muchas categorías de auditoría están desactivadas, y nadie mira los Event ID que importan (4624, 4625, 4720, 4732). Activar la auditoría completa, ampliar el log a 200 MB y revisar periódicamente los intentos fallidos de login es lo que separa detectar un ataque en 24 horas de detectarlo nunca. El procedimiento con PowerShell y los filtros útiles están en monitorización de logins en Windows con PowerShell: detecta intrusiones.

🏗️ El hardening como práctica continua de seguridad en Windows

Aplicar las medidas de las seis fases anteriores equivale, en la práctica, a lo que en el sector se llama hardening de Windows: reducir sistemáticamente todo lo que el sistema hace por defecto y no deberías necesitar. La seguridad en Windows no es un proyecto que se empieza y se termina, es una disciplina que se aplica una vez y se revisa cada pocos meses, porque las actualizaciones mayores de Windows tienen la costumbre de reactivar servicios o restablecer directivas. Cuando se hace bien, deja el equipo alineado con los niveles 1 o 2 del CIS Benchmark sin necesidad de herramientas empresariales, y el procedimiento completo paso a paso (siete fases con sus scripts PowerShell) está consolidado en endurecer Windows 11: 7 pasos gratuitos para blindar tu PC.

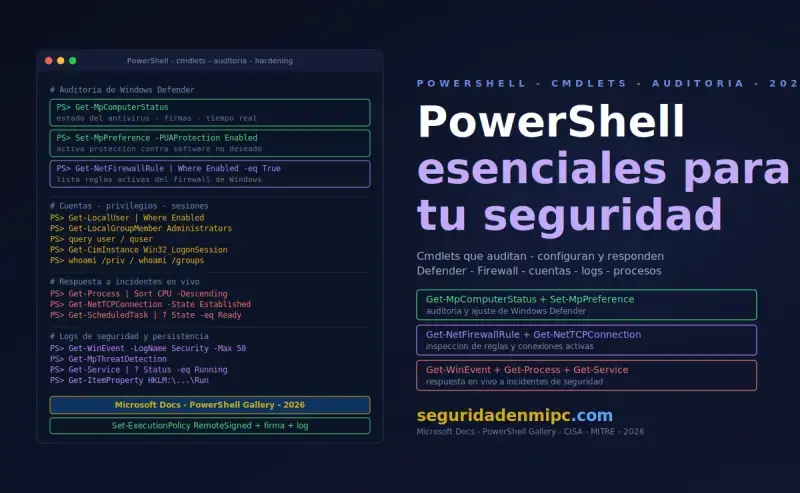

💻 PowerShell para auditar la seguridad en Windows: seis líneas para saber cómo estás

Antes de aplicar nada conviene saber de dónde se parte. PowerShell permite obtener un diagnóstico razonable del estado de la seguridad en Windows en menos de un minuto. Los comandos siguientes se ejecutan en una consola abierta como Administrador y no modifican nada, solo leen:

# Usuarios locales y su estado

Get-LocalUser | Select Name, Enabled, LastLogon | Format-Table -AutoSize

# Esta RDP aceptando conexiones (0 = si, 1 = no)

Get-ItemProperty "HKLM:\System\CurrentControlSet\Control\Terminal Server" -Name fDenyTSConnections

# Servicios heredados que no deberian estar activos

Get-Service | Where-Object {$_.Name -in @("LanmanServer","SSDP","upnphost","RemoteRegistry","Telnet")} | Select Name,Status

# Estado real de Windows Defender

Get-MpComputerStatus | Select AntivirusEnabled, RealTimeProtectionEnabled, AMEngineVersion

# Parches pendientes en cola

(New-Object -ComObject Microsoft.Update.Session).CreateUpdateSearcher().Search("IsInstalled=0").Updates | Select Title

# Ultimos 10 intentos fallidos de inicio de sesion

Get-WinEvent -FilterHashtable @{LogName="Security";Id=4625} -MaxEvents 10 | Select TimeCreated,MessageSi alguno de esos seis comandos devuelve algo que no esperabas (un usuario local del que no te acordabas, RDP activo sin saberlo, servicios como RemoteRegistry en marcha, actualizaciones pendientes desde hace semanas o intentos de login fallidos recientes), ahí tienes la lista de tareas para reforzar la seguridad en Windows en la siguiente hora.

✅ Checklist de seguridad en Windows en 18 puntos y tres niveles de madurez

Usa este checklist de seguridad en Windows como termómetro. Lo que ya tengas cubierto, déjalo; lo que no, pásalo al plan de acción de la siguiente sección. Los tres niveles (básico, intermedio y avanzado) corresponden a tres perfiles distintos: usuario doméstico sin conocimientos técnicos, usuario con cierta experiencia, y profesional que quiere dejar el equipo alineado con estándares internacionales.

📋 Checklist de madurez en seguridad en Windows

🟢 Nivel básico · lo irrenunciable

- ☑ Windows Update activo, con instalación automática

- ☑ Protección en tiempo real de Defender encendida

- ☑ Cuenta de uso diario sin privilegios de Administrador

- ☑ Contraseña personal de al menos 14 caracteres

- ☑ Cuenta Administrador integrada deshabilitada

- ☑ Copias de seguridad automáticas en disco externo o nube

🟡 Nivel intermedio · el salto cualitativo

- ☑ NetBIOS over TCP/IP desactivado en todas las interfaces

- ☑ SMBv1 desinstalado

- ☑ LLMNR desactivado por directiva o Registro

- ☑ RDP desactivado, o con NLA y solo accesible por VPN

- ☑ Acceso controlado a carpetas activo en Defender

- ☑ Navegador principal con bloqueador de scripts (uBlock Origin)

- ☑ AutoPlay de USB bloqueado

🔴 Nivel avanzado · alineación con estándares

- ☑ LSA PPL y Credential Guard activados

- ☑ WDigest desactivado (UseLogonCredential = 0)

- ☑ Auditoría avanzada con Event IDs 4624, 4625, 4720, 4732

- ☑ Log de seguridad ampliado a 200 MB o más

- ☑ BitLocker activo sobre el disco del sistema

📋 Plan de acción de seguridad en Windows: qué hacer hoy, qué dejar para mañana

El orden importa al aplicar la seguridad en Windows. Hacer las cosas en la secuencia equivocada te hará invertir tiempo en medidas cuyo efecto queda anulado porque hay un vector anterior abierto. La tabla siguiente ordena las ocho intervenciones principales por la ratio impacto/esfuerzo: el paso 1 es el que más protege con menos tiempo invertido, el 8 el que da los últimos puntos de endurecimiento.

| # | Intervención | Tiempo | Impacto |

|---|---|---|---|

| 1 | Activar actualizaciones automáticas sin opción a diferir | 5 min | 🔴 Crítico |

| 2 | Endurecer cuentas, LSA y política de contraseñas | 15 min | 🔴 Crítico |

| 3 | Desactivar NetBIOS, SMBv1 y LLMNR | 10 min | 🔴 Muy alto |

| 4 | Configurar Defender con ASR y acceso controlado | 10 min | 🔴 Muy alto |

| 5 | Cerrar o blindar el acceso remoto (RDP) | 10 min | 🟠 Alto |

| 6 | Endurecer Chrome, Edge o Firefox | 20 min | 🟠 Alto |

| 7 | Activar auditoría y monitorización de logins | 15 min | 🟠 Alto |

| 8 | Recorrer el pilar completo de hardening | 30 min | 🟠 Alto |

📚 Glosario de términos sobre seguridad en Windows

| Término | Qué significa en una línea |

|---|---|

| Hardening | Reducir sistemáticamente todo lo que el sistema hace de más. |

| UAC | La ventana que pide confirmación antes de una acción privilegiada. |

| LSA | El proceso de Windows que gestiona la autenticación local. |

| Credential Guard | Aísla las credenciales en un contenedor virtualizado fuera del kernel. |

| WDigest | Proveedor antiguo que guardaba contraseñas en texto plano en memoria. |

| Mimikatz | La herramienta estándar para extraer credenciales de memoria. |

| NetBIOS | Protocolo de red de los 80 que expone nombres y cuentas. |

| SMB / SMBv1 | Compartición de archivos; la v1 es la de EternalBlue. |

| LLMNR | Resolución local de nombres explotable con Responder. |

| RDP | Escritorio remoto de Microsoft, puerto 3389. |

| NLA | Autenticación previa a abrir la sesión RDP. |

| BitLocker | Cifrado de disco completo integrado en Windows Pro y superiores. |

| TPM 2.0 | Chip que almacena claves de cifrado aisladas del sistema operativo. |

| VBS / HVCI | Seguridad basada en virtualización con integridad de código por hipervisor. |

| ASR | Attack Surface Reduction: reglas de Defender contra técnicas conocidas. |

| Event ID 4625 | El identificador del evento de Windows que registra cada login fallido. |

🔗 Dónde verificar y ampliar la seguridad en Windows

Las recomendaciones de este pilar no son opinión, están alineadas con tres fuentes que cualquier profesional consultaría en el mismo orden. El CIS Benchmark para Windows 10 y Windows 11 es el estándar de referencia mundial: define con valor exacto qué debe configurarse y a qué (los niveles 1 y 2 marcan el equilibrio entre seguridad y compatibilidad). Es lo más parecido que existe a un consenso del sector sobre la seguridad en Windows.

La Security Baseline oficial de Microsoft es la voz del propio fabricante: el conjunto de directivas de grupo y claves de registro que Microsoft recomienda para entornos empresariales, publicado gratuitamente y aplicable con PowerShell. Cuando el CIS y Microsoft coinciden, la recomendación es prácticamente firma de autoridad.

Para estar al día de vulnerabilidades específicas en español, el portal de alertas tempranas del INCIBE-CERT publica avisos con identificador CVE, criticidad y mitigaciones el mismo día en que aparecen. Es la fuente operativa más útil si lo que necesitas es saber qué tienes que parchear esta semana para mantener la seguridad en Windows al día.

❓ Preguntas frecuentes sobre seguridad en Windows

¿Merece la pena pasarse a Windows 11 por seguridad?

Sí, por un motivo que no es obvio: Windows 11 exige TPM 2.0, Secure Boot y UEFI como requisitos mínimos de hardware. Eso significa que la protección del arranque pasa de ser opcional a obligatoria, y que VBS y HVCI se activan de serie en vez de ser algo que el usuario tendría que ir a buscar. Dicho esto, la seguridad en Windows 10 bien endurecida sigue siendo sensiblemente mayor que la de un Windows 11 de fábrica. La configuración pesa más que la versión.

¿Hace falta pagar un antivirus o basta con Defender para la seguridad en Windows?

Para un usuario doméstico con hábitos razonables, Defender correctamente configurado ofrece una seguridad en Windows suficiente, los tests independientes de AV-TEST y AV-Comparatives lo confirman año tras año. Los antivirus de pago pueden aportar valor añadido en forma de VPN, gestor de contraseñas o protección bancaria reforzada, pero como motor de detección de malware puro, la diferencia con un Defender con ASR y acceso controlado a carpetas activados es marginal.

¿Cada cuánto hay que revisar la seguridad en Windows?

Una vez al mes como rutina, y puntualmente tras cada actualización mayor de Windows, porque las feature updates tienen la costumbre de reactivar servicios y restablecer ciertas directivas. La revisión mensual se resuelve en diez minutos: comprobar que los parches están al día, mirar los Event ID 4625 del último mes, verificar que Defender no se ha desactivado y revisar la lista de programas instalados por si aparece algo que no recuerdas haber puesto tú.

¿Desactivar NetBIOS si solo tengo un ordenador?

Sobre todo si solo tienes un ordenador. NetBIOS solo es útil cuando varios equipos necesitan descubrirse en la misma red, y los sistemas modernos ya no lo usan para nada. Un equipo aislado con NetBIOS activo es un equipo que está contando cosas sobre sí mismo sin que nadie le pregunte. Desactivarlo no rompe nada en un escenario doméstico típico y mejora directamente la seguridad en Windows del equipo.

¿Cuál es exactamente el riesgo de la escalación de privilegios para la seguridad en Windows?

Lo que separa "un susto" de "un equipo comprometido". Un atacante que ejecuta código con los permisos de un usuario normal puede leer los archivos de ese usuario; un atacante que escala a Administrador o SYSTEM puede desactivar el antivirus, instalar drivers, persistir en el sistema y acceder a todos los datos de todos los perfiles. Casi todo el malware moderno incluye rutinas de escalación porque, sin ellas, el impacto del ataque queda acotado.

¿Afecta el hardening al rendimiento?

En uso normal, no. Reforzar la seguridad en Windows desactivando protocolos heredados, cerrando servicios innecesarios o deshabilitando la cuenta Administrador integrada libera recursos, no los consume. Las funciones basadas en virtualización (VBS, HVCI, Credential Guard) sí tienen un coste medible, entre un 3% y un 10% en cargas muy específicas, pero en ofimática, navegación o juegos con un equipo moderno de 16 GB de RAM el usuario no lo percibe.

¿Y si creo que ya estoy comprometido?

Señales típicas: ralentización sin causa, procesos desconocidos con uso alto de CPU, conexiones salientes que no se explican, archivos cifrados o renombrados. Plan de respuesta razonable: desconectar el equipo de internet y de cualquier almacenamiento externo, arrancar en modo seguro, pasar un escaneo completo con Defender Offline, revisar procesos y servicios activos desde PowerShell, consultar los últimos inicios de sesión (Event ID 4624 y 4625) en el Visor de eventos, y cambiar contraseñas desde otro dispositivo que sepas limpio. Si hay evidencia clara de ransomware o de acceso remoto en curso, lo más seguro y rápido es formatear y restaurar solo archivos verificados.

🏁 Conclusión: la seguridad en Windows que deja de ser un objetivo rentable

La seguridad en Windows perfecta no existe. Lo que sí existe es la diferencia (enorme, medible, persistente) entre un Windows que se explota en segundos con un exploit público y un Windows que obliga al atacante a invertir horas, herramientas específicas y a asumir un riesgo alto de ser detectado. Esa diferencia no se construye con software, se construye con decisiones: qué se deja activo, qué se desactiva, qué se registra y qué se mira.

Casi todos los ataques masivos que copan titulares (ransomware, robo de credenciales corporativas, botnets domésticas) funcionan buscando el eslabón más barato de la seguridad en Windows. Un equipo sin actualizar, con contraseña débil, con NetBIOS parloteando en la red y sin una sola línea de auditoría encendida. Basta con moverse por encima de esa línea para quedar fuera del radar del 95% de los ataques automatizados que circulan por internet. Las seis fases de esta guía son exactamente eso: los seis sitios donde la línea de la seguridad en Windows se dibuja.

✅ Las cinco decisiones que marcan la seguridad en Windows

- 🔒 Parches aplicados sin excusas: cierra el 85% de los exploits conocidos

- 🔒 Cuentas y credenciales endurecidas: corta la ruta de compromiso más común

- 🔒 Protocolos heredados apagados: elimina el reconocimiento automático en la LAN

- 🔒 Auditoría activa con alguien mirando: reduce el tiempo de detección de meses a horas

- 🔒 Defender bien configurado: sí, es suficiente para un usuario doméstico

Por dónde empezar hoy con la seguridad en Windows: paso 1 del plan de acción. Cinco minutos, impacto crítico. Mañana el paso 2. El resto en el fin de semana. En una semana, tu equipo está fuera del grupo fácil.