🤖 PromptSpy: el peligroso malware Android que usa IA para atacarte

hace 2 meses

PromptSpy: el primer malware Android que usa IA para atacarte de forma diferente a cada víctima

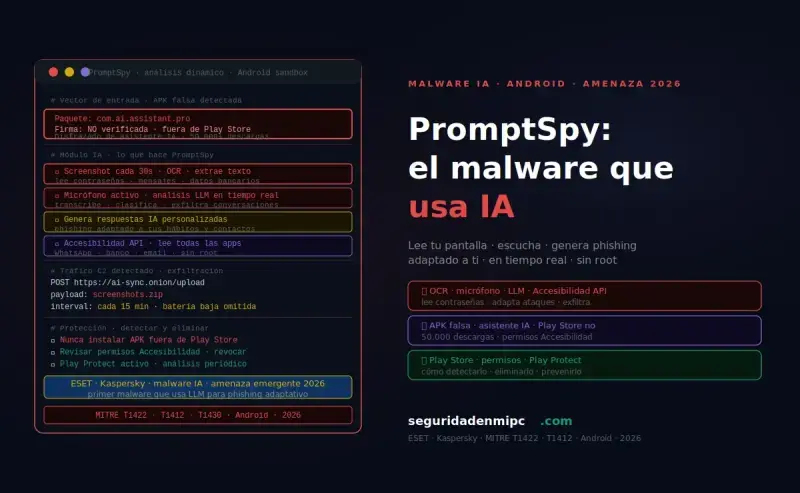

El malware ha dado un salto cualitativo: ya no sigue scripts fijos, sino que usa inteligencia artificial generativa para adaptarse a cada víctima en tiempo real. En Seguridad en mi PC, observatorio técnico de amenazas Android con IA documentamos cómo PromptSpy, descubierto por ESET Research en febrero de 2026, es el primer malware Android conocido que integra Google Gemini en su flujo de ejecución para lanzar ataques personalizados que ningún antivirus tradicional basado en firmas puede anticipar. Accede al catálogo completo de análisis de amenazas emergentes en nuestro hub de análisis de ciberamenazas.

💡 Resumen rápido

🤖 PromptSpy: qué es, cómo funciona y cómo proteger tu Android en 2026

PromptSpy es el primer malware Android conocido que integra IA generativa (Google Gemini) en su flujo de ejecución para adaptarse a cada víctima en tiempo real. Descubierto por ESET Research en febrero de 2026, captura la pantalla del dispositivo, envía un prompt a Gemini con el volcado XML de la interfaz activa y ejecuta las instrucciones JSON recibidas mediante el Servicio de Accesibilidad de Android.

- ✅ Cómo funciona en 5 fases: infección, recopilación, consulta a Gemini, ejecución y bucle adaptativo

- ✅ Por qué es más peligroso: ataques dinámicos y personalizados frente a scripts fijos del malware tradicional

- ✅ Qué puede hacer: robar contraseñas, interceptar mensajes, instalar backdoor y lanzar campañas de phishing automáticas

- ✅ 8 medidas de protección: solo Google Play, permisos de accesibilidad, Play Protect, anonimización de IP, 2FA y contraseñas únicas

- ✅ Señales de infección en Android: batería, apps desconocidas y permisos de accesibilidad activos sin tu autorización

📅 2026 · 🕐 9 minutos de lectura

PromptSpy es un tipo de malware avanzado para Android que utiliza inteligencia artificial generativa para automatizar ataques, adaptarse al comportamiento del usuario y mejorar técnicas como el phishing personalizado o el robo de credenciales. Descubierto por ESET Research en febrero de 2026, es el primer malware Android conocido que abusa de Google Gemini en tiempo de ejecución para mantener persistencia en el dispositivo infectado. Pertenece a la familia emergente del AI-driven malware (malware impulsado por IA) y combina técnicas de RAT (Remote Access Trojan), spyware de pantalla y abuso del permiso de accesibilidad para conseguir un control casi total del terminal.

Para entender el contexto de amenazas en el que opera PromptSpy, consulta nuestra guía sobre malware y virus informáticos, donde clasificamos los principales tipos de amenazas digitales actuales.

📌 ¿Qué es PromptSpy?

PromptSpy integra IA generativa como componente activo de su ejecución para crear ataques más realistas, personalizados y difíciles de detectar mediante análisis de firmas estáticas en dispositivos Android.

- ✔ Automatiza ataques usando respuestas en tiempo real de Google Gemini como motor de decisión

- ✔ Genera mensajes de phishing personalizado convincentes con datos reales del dispositivo infectado

- ✔ Se adapta dinámicamente según el comportamiento del usuario y la app activa en pantalla

- ✔ Usa el Servicio de Accesibilidad de Android para ejecutar gestos y acciones sin intervención del usuario

- ✔ Opera en un bucle de consulta-ejecución hasta confirmar persistencia, lo que lo hace resistente al cierre manual

- ✔ Funciona como un orquestador cloud-augmented: la lógica de ataque vive en el modelo de IA, no en el APK

💡 ¿Qué es el Servicio de Accesibilidad de Android y por qué lo abusa PromptSpy?

El Servicio de Accesibilidad de Android es una API del sistema diseñada para ayudar a personas con discapacidad: permite a las apps leer el contenido de la pantalla, simular toques y gestos, e interactuar con otras aplicaciones. PromptSpy abusa de este permiso porque otorga control casi total sobre la interfaz del dispositivo: al combinarlo con las instrucciones JSON recibidas de Google Gemini, el malware puede navegar por cualquier app, introducir texto, pulsar botones y capturar toda la información visible sin que el usuario lo note. Ninguna app legítima necesita acceso permanente a este servicio.

⚙️ ¿Cómo funciona PromptSpy?

- 📱 Infección inicial, mediante APK malicioso descargado fuera de Google Play (vector confirmado: sitio web fraudulento que suplantaba a JPMorgan Chase bajo el nombre "MorganArg")

- 🔍 Recopilación de datos del dispositivo, contactos, mensajes, historial de uso, apps instaladas y captura de pantalla como volcado XML de la interfaz activa

- 🤖 Consulta a Google Gemini, envía el prompt en lenguaje natural junto con el volcado XML y recibe instrucciones de ataque en formato JSON adaptadas al contexto actual del dispositivo

- ⚡ Ejecución de acciones mediante accesibilidad, usa el Servicio de Accesibilidad de Android para ejecutar gestos, introducir texto y navegar por apps sin intervención del usuario

- 🔄 Bucle adaptativo de persistencia, repite el ciclo consulta-ejecución hasta confirmar que la app está anclada, luego lanza ataques personalizados como phishing personalizado o robo de credenciales bancarias

💡 ¿Qué es un volcado XML de pantalla y por qué lo usa el malware?

Un volcado XML de pantalla (screen XML dump) es una representación estructurada de todos los elementos de la interfaz visible en un dispositivo Android en un momento concreto: botones, campos de texto, menús, valores mostrados y su jerarquía. PromptSpy envía este volcado a Google Gemini junto con el prompt para que la IA pueda "ver" exactamente qué app está activa y qué acciones son posibles. Gemini devuelve instrucciones JSON precisas del tipo "pulsa el campo de contraseña en coordenadas X,Y" que el malware ejecuta mediante el Servicio de Accesibilidad, sin necesidad de tener código específico para cada app objetivo.

🔁 Diagrama de la cadena de ataque (kill chain)

| Fase | Acción técnica | MITRE ATT&CK Mobile |

|---|---|---|

| 1. Initial Access | APK lateral descargado desde sitio fraudulento ("MorganArg") | T1660 Phishing / T1476 Deliver via Other Means |

| 2. Privilege Escalation | Engaño al usuario para conceder el Servicio de Accesibilidad | T1626 Abuse Elevation Control Mechanism |

| 3. Collection | Volcado XML de pantalla, lectura de contactos y mensajes | T1417 Input Capture / T1430 Location Tracking |

| 4. Command & Control | Consulta a Google Gemini para recibir instrucciones JSON | T1437 Application Layer Protocol |

| 5. Execution | Ejecución de gestos vía Accessibility API | T1623 Command and Scripting Interpreter |

| 6. Persistence | Bucle adaptativo hasta confirmar anclaje en sistema | T1624 Event Triggered Execution |

| 7. Exfiltration | Envío de credenciales y datos a servidores controlados | T1646 Exfiltration Over C2 Channel |

🚨 Por qué PromptSpy es más peligroso que otros malware Android

| Característica | Malware tradicional | PromptSpy con IA generativa |

|---|---|---|

| Lógica de ataque | Scripts fijos y predecibles compilados en el APK | Dinámica; instrucciones JSON generadas por Gemini en tiempo real |

| Phishing | Mensajes genéricos idénticos para todas las víctimas | Phishing personalizado con datos reales del dispositivo y contactos |

| Detección por antivirus | Posible mediante análisis de firmas estáticas conocidas | Más difícil; comportamiento variable sin firma predecible |

| Persistencia | Técnicas estáticas codificadas en el malware | Instrucciones de persistencia dinámicas vía Gemini según el contexto |

| Adaptación a la víctima | Sin personalización; mismo ataque para todos | Analiza el volcado XML y adapta el ataque a la app activa |

| Evolución sin actualización | Requiere nueva versión del APK para cambiar comportamiento | Se adapta en tiempo real usando el modelo de IA como motor de decisión |

| Coste para el atacante | Alto (desarrollo y mantenimiento de scripts por app objetivo) | Bajo; Gemini genera las instrucciones para cualquier app automáticamente |

🧠 Qué puede hacer PromptSpy en tu dispositivo Android

- 🔑 Robar contraseñas y credenciales bancarias capturando los campos de texto mediante el Servicio de Accesibilidad; las credenciales sustraídas son la llave de tu correo, banca y RRSS, los 3 niveles de identidad digital que el atacante puede secuestrar para suplantarte y operar en tu nombre durante meses

- 📨 Interceptar mensajes SMS y conversaciones de aplicaciones de mensajería instantánea

- 👤 Suplantar la identidad de la víctima ante sus contactos usando phishing personalizado generado por IA, una técnica que profundiza la sofisticación de el phishing como vector inicial de fraude al automatizar la redacción del cebo con datos del propio dispositivo

- 🎣 Crear campañas de phishing automáticas con datos reales del dispositivo y contexto de cada víctima

- 👁️ Espiar la actividad del usuario en tiempo real mediante el volcado XML continuo de pantalla

- 🚪 Instalar una backdoor silenciosa que permite al atacante recuperar el acceso aunque se desinstale la app original

- 📍 Mantener persistencia activa mediante el bucle de instrucciones aunque el usuario intente cerrar la app

- 🌐 Exfiltrar datos del dispositivo (contactos, fotos, historial de ubicaciones) hacia servidores controlados por el atacante

- 💳 Sortear el 2FA basado en SMS leyendo el código de verificación directamente desde la notificación antes de que el usuario lo introduzca

- 🎤 Activar micrófono y cámara si tiene los permisos correspondientes, para vigilancia ambiental

🔐 Cómo protegerte de PromptSpy y del malware Android con IA

- ✅ Instala apps solo desde Google Play, PromptSpy se distribuye exclusivamente fuera de tiendas oficiales mediante APKs maliciosos

- 🔍 Revisa los permisos de accesibilidad activos, ninguna app legítima necesita acceso permanente al Servicio de Accesibilidad de Android sin justificación clara

- 🔄 Mantén Android y las apps actualizadas, los parches de seguridad mensuales de Android cierran las vulnerabilidades que PromptSpy y malware similar explotan

- 🛡️ Activa Google Play Protect, habilitado por defecto en dispositivos con Google Play Services, detecta las versiones conocidas de PromptSpy antes de su instalación

- 🚫 No descargues APKs de fuentes externas, el vector confirmado de PromptSpy fue un sitio web fraudulento que suplantaba a JPMorgan Chase

- 🌐 Reduce tu exposición de red, aprende cómo anonimizar tu IP pública para limitar la geolocalización y el perfilado que alimenta el phishing personalizado generado por Gemini

- 📱 Activa la autenticación en dos factores (2FA) en todas tus cuentas bancarias y servicios críticos, priorizando app TOTP sobre SMS

- 🔑 Usa contraseñas únicas y seguras para cada servicio; si PromptSpy roba una, no compromete el resto

- 🧱 Activa Modo Restringido en apps bancarias si el fabricante lo ofrece (Samsung Secure Folder, modo invitado, perfil de trabajo)

- 📡 Inspecciona el tráfico saliente con apps como NetGuard o PCAPdroid si sospechas conexiones a endpoints de LLM no autorizados

✅ Checklist de seguridad Android contra PromptSpy y malware con IA

Verifica estos puntos en tu dispositivo Android para bloquear los vectores de PromptSpy:

- ☑ Solo instalo apps desde Google Play; nunca desde APKs externos ni enlaces de SMS o WhatsApp

- ☑ He revisado Ajustes → Accesibilidad: no hay apps con acceso de accesibilidad que no haya autorizado yo

- ☑ Google Play Protect está activo: Ajustes → Google → Play Protect → Analizar dispositivo

- ☑ Android está actualizado a la última versión de seguridad disponible para mi dispositivo

- ☑ No tengo activada la opción "Instalar apps de fuentes desconocidas" en Ajustes → Seguridad

- ☑ He revisado las apps instaladas: no hay ninguna que no recuerde haber instalado yo

- ☑ El 2FA está activo en mi banca online y en mi correo electrónico principal

- ☑ Uso contraseñas únicas para cada servicio (gestión con un gestor de contraseñas)

- ☑ He verificado si mis credenciales están en bases de datos de filtraciones conocidas

- ☑ Tengo configurado bloqueo biométrico y PIN robusto en el dispositivo

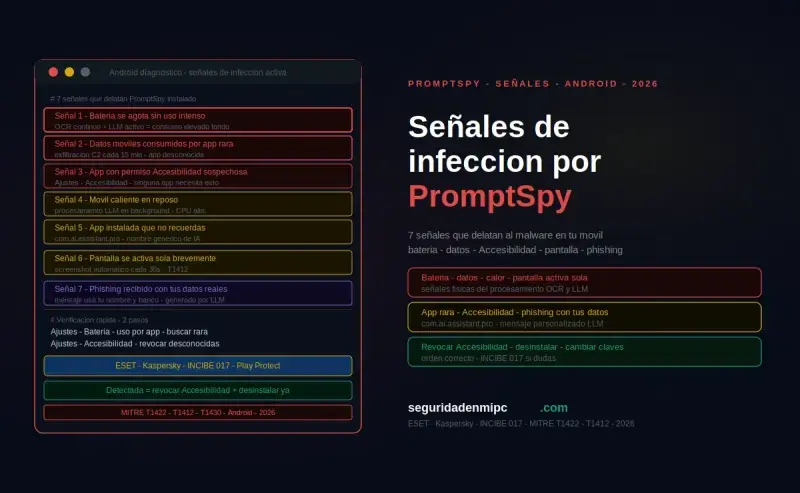

⚠️ Señales de infección por PromptSpy en Android

| Señal de alerta | ¿Qué puede indicar? | Urgencia | Qué hacer |

|---|---|---|---|

| Batería que se agota anormalmente rápido | Proceso en segundo plano ejecutando el bucle de consultas a Gemini | 🟠 Revisa | Revisar apps activas en segundo plano y consumo de batería por app |

| Apps desconocidas instaladas | Instalación silenciosa de apps adicionales por el malware | 🔴 Actúa ya | Desinstalar inmediatamente y escanear con Play Protect |

| Permisos de accesibilidad activos que no reconoces | PromptSpy necesita este permiso para ejecutar instrucciones de Gemini | 🔴 Actúa ya | Revocar inmediatamente en Ajustes → Accesibilidad |

| Mensajes enviados sin tu autorización | El malware usa tu cuenta para propagar phishing personalizado a tus contactos | 🔴 Actúa ya | Cambiar contraseñas, revocar acceso de apps y avisar a contactos |

| Lentitud inusual del sistema | Bucle de consultas a Gemini y procesamiento de respuestas JSON consumiendo CPU | 🟠 Revisa | Revisar uso de CPU en Ajustes → Batería → Uso de la batería |

| Consumo de datos móviles elevado sin causa | Exfiltración de datos del dispositivo y comunicación continua con Gemini | 🟠 Revisa | Revisar consumo de datos por app en Ajustes → Redes → Uso de datos |

| Calentamiento anormal del dispositivo | CPU ocupada con el proceso de volcado XML continuo y ejecución de instrucciones | 🟠 Revisa | Verificar procesos activos y desconectar de Internet si persiste |

| Pantalla que se ilumina sola | El malware ejecuta gestos vía Accessibility en momentos sin uso | 🔴 Actúa ya | Modo avión, revisar accesibilidad y restaurar de fábrica si persiste |

📋 Comparativa de medidas de protección frente a PromptSpy

| Medida de protección | Bloquea el vector de infección | Limita el daño si ya está infectado | Dificultad |

|---|---|---|---|

| Solo instalar apps de Google Play | ✅ Bloquea la infección inicial por APK externo | — | 🟢 Fácil |

| Google Play Protect activo | ✅ Detecta versiones conocidas antes de instalar | ✅ Analiza apps ya instaladas | 🟢 Automático |

| Revisar permisos de accesibilidad | — | ✅ Revoca el permiso clave que PromptSpy necesita para operar | 🟢 Fácil |

| Android actualizado | ✅ Cierra vulnerabilidades del sistema explotadas | — | 🟢 Fácil |

| 2FA en cuentas | — | ✅ Bloquea el acceso aunque las credenciales sean robadas | 🟢 Fácil |

| Contraseñas únicas por servicio | — | ✅ Limita el daño a una sola cuenta si hay robo de credenciales | 🟡 Media |

| No activar fuentes desconocidas | ✅ Impide la instalación de APKs externos | — | 🟢 Fácil |

| Inspección de tráfico saliente | — | ✅ Detecta conexiones a LLM no autorizadas | 🔴 Avanzada |

📱 Android vs iOS frente al malware con IA

| Factor | Android | iOS |

|---|---|---|

| Apertura del sistema | Permite sideloading de APKs | Solo App Store (salvo perfiles MDM) |

| API de accesibilidad | Permiso amplio, abuso documentado | Acceso muy restringido por sandbox |

| Lectura de pantalla por apps | Posible con permiso de accesibilidad | Solo VoiceOver del sistema |

| Permisos en background | Más permisivos según fabricante | Limitados estrictamente |

| Riesgo PromptSpy | 🔴 Real y documentado | 🟢 No aplicable en su forma actual |

| Defensa principal | Play Protect + revisar accesibilidad | Mantener iOS al día |

📚 Glosario rápido del malware con IA

| Término | Definición en una línea |

|---|---|

| LLM weaponization | Uso de un modelo de lenguaje de gran escala como componente activo de un ataque |

| AI-driven malware | Malware cuya lógica de decisión proviene de un modelo de IA, no de scripts fijos |

| Cloud-augmented malware | Malware cuya lógica vive parcialmente en la nube en lugar de en el binario |

| RAT | Remote Access Trojan, troyano de acceso remoto al dispositivo |

| Accessibility abuse | Abuso del Servicio de Accesibilidad de Android para controlar la interfaz |

| Screen scraping | Lectura programática del contenido visible en pantalla |

| Sideloading | Instalación de apps fuera de las tiendas oficiales |

| Volcado XML de pantalla | Representación estructurada de los elementos de la UI activa |

| Dynamic payload | Carga útil generada o entregada en tiempo de ejecución, no precompilada |

| EDR móvil | Endpoint Detection and Response aplicado a dispositivos móviles |

| C2 | Command and Control, servidor que controla las acciones del malware |

| Banker trojan | Familia de malware especializada en credenciales bancarias |

🧩 Contexto: el auge del malware Android con IA generativa

PromptSpy no es un caso aislado sino la primera muestra documentada de una tendencia que los investigadores llevan tiempo anticipando: el uso de modelos de lenguaje de gran escala (LLM) como componente activo del flujo de ejecución del malware. Junto a PromptSpy, ESET descubrió también VNCSpy (enero 2026), otra familia de malware Android sin capacidades de IA pero de la misma campaña, lo que indica una infraestructura de ataque organizada y con recursos.

Aunque PromptSpy parezca un fenómeno puramente técnico, en realidad es la versión automatizada y a escala industrial de una técnica psicológica antigua: la ingeniería social. Cuando Gemini lee el volcado XML de la pantalla y devuelve instrucciones JSON para suplantar a la víctima ante sus contactos, lo que está haciendo es phishing personalizado en tiempo real, una de las siete categorías clásicas del manual; la novedad no es el truco, sino que ya no requiere un humano detrás escribiendo el mensaje. Profundiza en la ingeniería social y los sesgos cognitivos para entender cómo PromptSpy encaja en la séptima categoría (deepfakes y ataques con IA generativa) y por qué la defensa humana, escepticismo ante mensajes inesperados de contactos conocidos y verificación por canal alternativo, sigue siendo el filtro que ningún LLM puede saltar.

El uso de IA generativa al servicio del fraude no se limita al malware móvil: en paralelo a PromptSpy, en 2026 ha emergido también el ataque conocido como la estafa del sí, donde el atacante graba la voz de la víctima diciendo "sí" al descolgar una llamada de número desconocido y la reutiliza, eventualmente clonada con IA, ante servicios bancarios de verificación por voz, contratación telefónica o cargos automáticos. Igual que PromptSpy rompe el modelo de scripts fijos del malware tradicional usando Gemini para adaptarse a la app activa, los fraudes telefónicos con IA rompen el modelo del vishing tradicional reproduciendo la voz real de la víctima en lugar de imitarla; profundiza en la estafa del sí y cómo neutralizarla para entender el ataque hermano de PromptSpy en el ecosistema del fraude impulsado por IA generativa en 2026.

💡 PromptSpy vs malware Android tradicional: cronología del salto cualitativo

- 2017-2022: Malware Android con scripts fijos; cada app objetivo requería código específico

- 2023-2024: Integración de técnicas de automatización mediante UI Automator; más flexible pero aún estático

- Enero 2026: VNCSpy, misma campaña que PromptSpy pero sin IA generativa

- Febrero 2026: PromptSpy, primer malware Android con LLM como motor de decisión en tiempo de ejecución

- Impacto esperado: Punto de inflexión; los próximos malware con IA tendrán menor coste de desarrollo y mayor capacidad de personalización

Para saber si tus datos han sido expuestos en filtraciones previas que podrían alimentar ataques de phishing personalizado como los de PromptSpy, consulta nuestra guía sobre Dark Web Monitoring.

🏁 Conclusión

PromptSpy representa una nueva generación de malware impulsado por IA generativa, más sofisticado y difícil de detectar mediante análisis de firmas estáticas que cualquier amenaza Android anterior. La capacidad de adaptarse en tiempo real usando Google Gemini como motor de decisión, generando instrucciones JSON específicas para cada app activa en el dispositivo, lo convierte en un punto de inflexión en el panorama de ciberamenazas móviles. La mejor defensa sigue siendo no instalar APKs fuera de Google Play y revisar los permisos del Servicio de Accesibilidad de Android.

La buena noticia es que las medidas de protección son sencillas y gratuitas: Google Play Protect está activo por defecto en cualquier dispositivo con Google Play Services, y revisar los permisos de accesibilidad tarda menos de un minuto. Aplicar estas dos medidas elimina el vector de ataque principal de PromptSpy.

- 🔒 Nunca instales APKs fuera de Google Play: es la única medida que bloquea completamente el vector de infección inicial de PromptSpy

- 🔒 Revisa los permisos del Servicio de Accesibilidad ahora mismo en Ajustes → Accesibilidad: ninguna app legítima los necesita de forma permanente sin que tú lo hayas autorizado

- 🔒 Google Play Protect activo es tu primera línea de defensa automática; verifica que está habilitado en Ajustes → Google → Play Protect

- 🔒 El 2FA protege tus cuentas aunque PromptSpy robe tus credenciales mediante el Servicio de Accesibilidad; actívalo en correo y banca sin excepción

- 🔒 PromptSpy no afecta a iOS, pero VNCSpy de la misma campaña y la tendencia general confirman que las amenazas móviles con IA van en aumento en todas las plataformas

¿Sospechas que tu Android puede estar infectado por PromptSpy u otro malware con IA? Revisa los permisos de accesibilidad y las apps instaladas siguiendo el checklist de esta guía, o contáctanos. Tu seguridad digital es nuestra prioridad.

Comparte este artículo con quien descargue apps fuera de Google Play. PromptSpy demuestra que un APK de fuente desconocida puede convertir tu móvil en una herramienta de espionaje controlada por IA generativa sin que lo notes.

❓ Preguntas frecuentes sobre PromptSpy

¿Qué es PromptSpy exactamente?

👉 PromptSpy es el primer malware Android conocido que abusa de Google Gemini (IA generativa) como motor de decisión en tiempo de ejecución para mantener persistencia dinámica y lanzar ataques personalizados. Fue descubierto por ESET Research el 19 de febrero de 2026, con muestras subidas desde Argentina.

¿Es una amenaza real o teórica?

👉 Es una amenaza real y documentada. ESET Research confirmó su descubrimiento con muestras analizadas. No es un concepto teórico de investigación ni una prueba de concepto: es malware en activo con capacidad de robo de credenciales e instalación de backdoor.

¿Cómo se propaga este malware?

👉 Mediante APKs maliciosos distribuidos fuera de Google Play y sitios web fraudulentos de ingeniería social. El vector confirmado fue un sitio que suplantaba la identidad de JPMorgan Chase bajo el nombre "MorganArg", ofreciendo una app financiera falsa para descargar.

¿Google Play Protect protege contra esta amenaza?

👉 Sí, frente a las versiones conocidas. Los usuarios con Google Play Protect activo (habilitado por defecto en dispositivos con Google Play Services) están protegidos frente a las variantes identificadas por ESET Research. La protección más eficaz sigue siendo no instalar APKs de fuentes externas a Google Play.

¿Por qué es más peligroso que otros malware Android?

👉 Porque usa IA generativa como motor de decisión en tiempo real en lugar de seguir scripts fijos compilados en el APK. Esto lo hace significativamente más difícil de detectar mediante análisis de firmas estáticas y más efectivo para engañar a cada víctima de forma personalizada usando el volcado XML de su pantalla como contexto.

¿Afecta a iPhone o solo a Android?

👉 Solo a Android en su forma actual. PromptSpy explota el Servicio de Accesibilidad de Android, una API específica de este sistema operativo que permite a las apps interactuar con la interfaz de otras apps, algo que iOS restringe de forma mucho más estricta por diseño.

¿Qué tengo que hacer si creo que mi Android está infectado?

👉 Primero, revisa Ajustes → Accesibilidad y revoca el permiso a cualquier app que no reconozcas. Segundo, ejecuta un análisis con Google Play Protect. Tercero, revisa las apps instaladas y desinstala las desconocidas. Si ves mensajes enviados sin tu autorización o accesos bancarios no reconocidos, cambia todas las contraseñas desde otro dispositivo y activa el 2FA inmediatamente. Llama al 017 (INCIBE) si necesitas orientación sobre el incidente.

¿Puede PromptSpy saltarse el 2FA?

👉 Sí, en su forma basada en SMS. Como tiene control de la interfaz vía el Servicio de Accesibilidad, puede leer el código de verificación directamente desde la notificación al móvil antes de que el usuario lo introduzca. Por eso es preferible 2FA con app TOTP (Aegis, Google Authenticator) o llave hardware FIDO2/WebAuthn, que son más resistentes a este vector.

¿Reiniciar el móvil elimina PromptSpy?

👉 No. PromptSpy logra persistencia mediante el bucle adaptativo que asegura su anclaje. Un reinicio convencional no lo elimina. Para erradicarlo con garantías hay que desinstalar la app maliciosa, revocar permisos de accesibilidad, ejecutar Play Protect y, en casos confirmados, restablecer el dispositivo a valores de fábrica y restaurar solo datos imprescindibles (no copias del sistema previas a la infección).

¿Veré próximamente malware similar para iOS?

👉 Es poco probable en la forma actual. iOS no expone una API equivalente al Servicio de Accesibilidad de Android, y el sideloading sigue siendo muy restringido en la mayoría de regiones. Sin embargo, la tendencia general del LLM weaponization sí afectará a iOS por otras vías: phishing por iMessage potenciado por IA, deepfakes de voz por FaceTime y malware con IA en macOS conectado al iPhone son escenarios plausibles a medio plazo.

Deja una respuesta