🦠Malware y virus informáticos: tipos, señales y cómo protegerte

hace 2 meses

Malware y virus informáticos: cómo saber si tu PC está infectado y eliminarlo sin pagar nada

💡 Resumen rápido

Malware y virus informáticos: todo lo que necesitas saber

El malware es software diseñado para dañar, infiltrarse o robar información sin consentimiento del usuario. Engloba virus, troyanos, ransomware, spyware, rootkits y más. Afecta a Windows, macOS, Android e iOS. Detectarlo a tiempo y aplicar medidas preventivas es clave para proteger tu información.

- ✅ 10 tipos de amenazas: virus, ransomware, troyanos, spyware y más

- ✅ Cómo infectan los dispositivos: phishing, USB, drive-by download

- ✅ Señales de infección y cómo eliminarla paso a paso

- ✅ Herramientas gratuitas: Windows Defender, Malwarebytes, Safety Scanner

- ✅ Cómo protegerte: antivirus, 2FA, copias de seguridad y buenas prácticas

📅 2026 · 🕐 12 minutos de lectura

El malware es la amenaza digital más extendida entre usuarios de Windows y la que más daño económico causa cada año. En Seguridad en mi PC publicamos análisis técnicos gratuitos para que cualquier usuario pueda identificar, eliminar y prevenir infecciones sin conocimientos avanzados. Amplía tu formación con nuestra sección de ciberseguridad práctica para usuarios de Windows, donde encontrarás guías detalladas sobre cada vector de ataque y cómo defenderte.

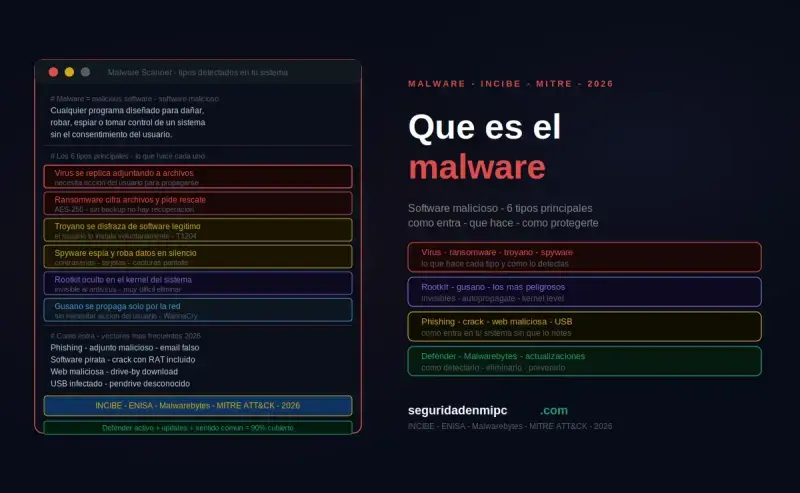

📌 ¿Qué es el malware?

El malware, contracción de malicious software, es cualquier programa o código creado con la intención de causar daño, obtener acceso no autorizado o extraer información de un sistema sin el consentimiento de su propietario. No es un fenómeno nuevo: los primeros virus informáticos datan de los años 70, pero la sofisticación y el volumen de las amenazas actuales no tiene precedentes.

Según el INCIBE, es una de las principales causas de incidentes de seguridad en España. En Seguridad en mi PC analizamos estas amenazas con rigor técnico para que cualquier usuario de Windows pueda protegerse eficazmente.

💡 Diferencia clave: Todo virus es malware, pero no todo malware es un virus. El término "virus" se usa coloquialmente para referirse a cualquier amenaza digital, pero técnicamente solo describe un tipo específico de malware que se autorreplica.

🆚 Malware vs virus: diferencias clave

| Característica | Malware (término paraguas) | Virus (subcategoría) |

|---|---|---|

| Definición | Cualquier software malicioso | Malware que se autorreplica infectando archivos |

| Necesita acción del usuario | Depende del tipo | Sí, para activarse |

| Capacidad de replicación | Variable | Sí, dentro del sistema infectado |

| Ejemplos | Ransomware, troyano, spyware, rootkit | ILOVEYOU, Melissa, CIH |

| Frecuencia actual | En aumento | En declive frente a otros tipos |

| Uso del término | Técnico y correcto | Coloquial, a menudo incorrecto |

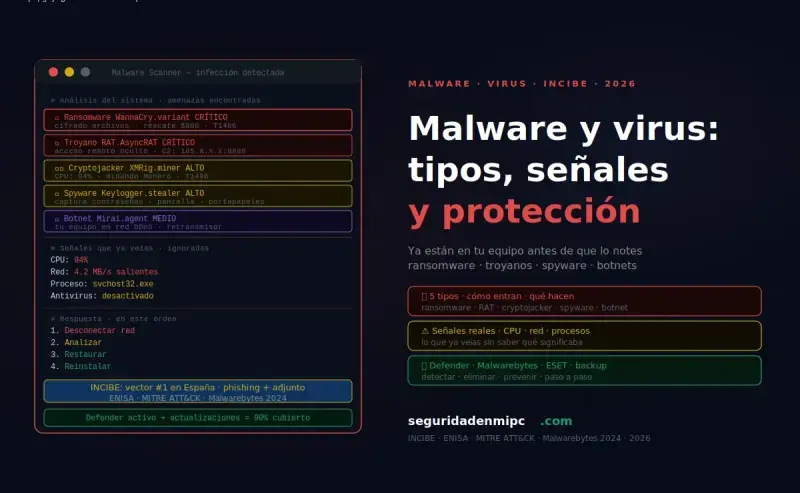

🚨 Tipos de amenazas más comunes

Estos son los 10 tipos de malware más extendidos que afectan a usuarios de Windows en 2026:

- Virus informático: se autorreplica infectando archivos ejecutables o documentos. Necesita la acción del usuario para activarse.

- Troyano: se disfraza de software legítimo para dar acceso remoto al atacante, a menudo instalando una backdoor para mantener ese acceso de forma persistente. Es el tipo más utilizado en ataques dirigidos.

- Ransomware: cifra todos los archivos del sistema y exige un pago para recuperarlos. En 2026 sigue siendo la amenaza más destructiva económicamente.

- Spyware: espía la actividad del usuario, roba contraseñas, historial de navegación y datos bancarios sin dejar rastro visible.

- Keylogger: registra cada pulsación del teclado. Se usa para robar credenciales de acceso y datos de tarjetas.

- Adware: muestra publicidad no deseada de forma agresiva y ralentiza el equipo. A menudo llega junto a software gratuito.

- Rootkit: se instala en el núcleo del sistema operativo para ocultar la presencia de otras amenazas. Es especialmente difícil de detectar con antivirus tradicionales.

- Worm (gusano): se autopropaga por redes y correo electrónico sin necesidad de intervención del usuario.

- Botnet: convierte el equipo infectado en un nodo de una red de ordenadores controlados remotamente para lanzar ataques masivos o enviar spam.

- Cryptojacker: utiliza los recursos del procesador y la tarjeta gráfica para minar criptomonedas sin conocimiento del usuario.

Algunos ataques combinan varias técnicas, incluyendo robo de credenciales y espionaje digital. Por eso la protección de tu identidad digital (contraseñas únicas por servicio, 2FA con app autenticadora y alertas de brechas) es la capa que evita que un infostealer o un troyano bancario se traduzcan en correo, banca y redes vaciados en cascada aunque el malware llegue a ejecutarse.

El salto cualitativo más reciente lo representa PromptSpy, el primer malware Android que usa IA generativa para adaptarse a cada víctima en tiempo real: en lugar de seguir scripts fijos, consulta a Google Gemini durante la ejecución y recibe instrucciones JSON adaptadas a la app activa en pantalla, lo que rompe con el modelo clásico de detección por firmas.

🔎 Según MITRE ATT&CK: Los troyanos de acceso remoto (RAT) y el ransomware representan las técnicas de ataque más documentadas en entornos Windows en los últimos tres años.

| Tipo de amenaza | ¿Qué hace? | Nivel de riesgo |

|---|---|---|

| Virus informático | Se replica y corrompe archivos del sistema | 🔴 Alto |

| Troyano | Se disfraza de software legítimo para dar acceso remoto | 🔴 Alto |

| Ransomware | Cifra tus archivos y pide rescate económico | 🔴 Crítico |

| Spyware | Espía tu actividad y roba contraseñas | 🟠 Medio-Alto |

| Keylogger | Registra todo lo que escribes en el teclado | 🟠 Medio-Alto |

| Adware | Muestra publicidad no deseada y ralentiza el equipo | 🟡 Medio |

| Rootkit | Se oculta en el sistema para persistir sin ser detectado | 🔴 Alto |

| Worm (gusano) | Se autopropaga por redes sin intervención del usuario | 🔴 Alto |

| Botnet | Convierte tu PC en nodo de ataques masivos | 🟠 Medio-Alto |

| Cryptojacker | Mina criptomonedas usando tus recursos sin permiso | 🟠 Medio |

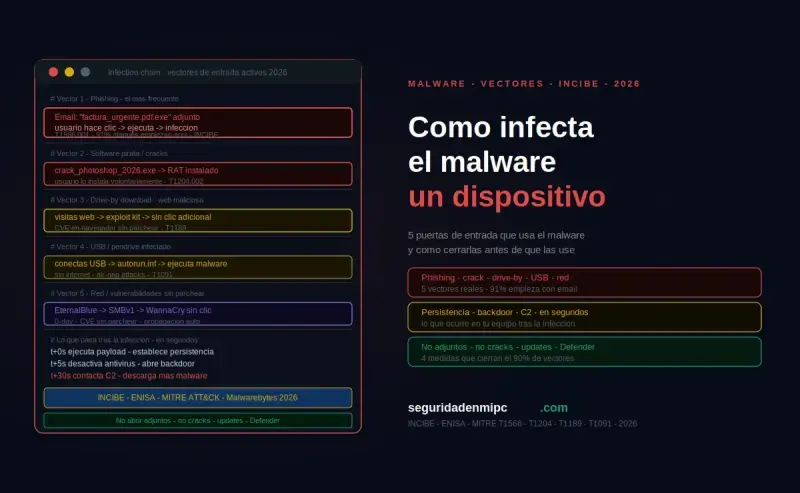

⚙️ ¿Cómo infectan el malware y los virus informáticos un dispositivo?

Los vectores de infección más habituales son:

- Correos phishing: el método más utilizado. El usuario recibe un correo aparentemente legítimo con un enlace malicioso o un adjunto infectado.

- Descargas inseguras: programas de sitios no oficiales, cracks de software, archivos torrents o sitios de streaming poco fiables con reproductores y plugins falsos pueden contener código dañino embebido.

- Webs infectadas (drive-by download): visitar una página comprometida puede ejecutar código malicioso si el navegador tiene vulnerabilidades sin parchear.

- USB contaminados: conectar una memoria USB de origen desconocido puede ejecutar automáticamente programas dañinos.

- Vulnerabilidades sin parchear: los sistemas desactualizados tienen agujeros de seguridad conocidos que un atacante puede explotar sin interacción del usuario.

- Redes Wi-Fi públicas no seguras: el tráfico no cifrado puede ser interceptado y en ocasiones se usan para distribuir software malicioso.

- Ingeniería social: técnicas de manipulación que engañan al usuario para instalar software dañino voluntariamente.

🛡️ El NIST Cybersecurity Framework recomienda evitar fuentes desconocidas y mantener siempre los sistemas actualizados como medidas básicas de prevención.

| Vector de infección | Cómo funciona | Nivel de riesgo |

|---|---|---|

| Correos phishing | Enlace o adjunto malicioso en correo aparentemente legítimo | 🔴 Muy alto |

| Descargas inseguras | Cracks, torrents o sitios no oficiales con código malicioso embebido | 🔴 Muy alto |

| Drive-by download | Visitar una web comprometida ejecuta código sin acción del usuario | 🔴 Alto |

| USB contaminados | Conectar un USB desconocido puede ejecutar código malicioso automáticamente | 🟠 Alto |

| Vulnerabilidades sin parchear | Sistemas desactualizados con agujeros de seguridad conocidos | 🔴 Muy alto |

| Ingeniería social | Manipulación psicológica para instalar código dañino voluntariamente | 🔴 Alto |

🧪 Señales de que tu PC está infectado

Algunos síntomas pueden indicar infección por código malicioso. Detectar una infección a tiempo puede marcar la diferencia:

🚨 Detecta la infección a tiempo:

PC más lento · Ventanas emergentes inesperadas · Redirecciones del navegador · Programas desconocidos instalados · Archivos que desaparecen · Antivirus desactivado sin tu intervención · Mensaje pidiendo rescate. Si detectas varios de estos síntomas simultáneamente, actúa de inmediato.

- ❌ El PC funciona notablemente más lento sin razón aparente.

- ❌ Aparecen ventanas emergentes o publicidad no deseada incluso sin el navegador abierto.

- ❌ El navegador redirige automáticamente a páginas que el usuario no ha visitado.

- ❌ Hay programas desconocidos instalados que el usuario no recuerda haber instalado.

- ❌ Los archivos han desaparecido, cambiado de nombre o no se pueden abrir.

- ❌ Alto uso de recursos: CPU, RAM o disco duro constantemente al límite.

- ❌ El antivirus aparece desactivado o ha sido desinstalado sin intervención del usuario.

- ❌ Aparece un mensaje exigiendo un pago para recuperar el acceso a los archivos.

- ❌ Los contactos reciben correos o mensajes enviados desde tu cuenta sin que tú los hayas enviado.

- ❌ Cambios inesperados en el navegador: nueva página de inicio, extensiones desconocidas o buscador diferente.

🎯 Checklist: 12 indicios de infección por malware

Si marcas 3 o más, asume infección y actúa siguiendo los pasos de eliminación:

- ☑ Ralentización súbita del sistema sin motivo aparente

- ☑ Ventilador al máximo constantemente con el equipo en reposo

- ☑ Ventanas emergentes con publicidad sin el navegador abierto

- ☑ Redirecciones del navegador a webs que no buscabas

- ☑ Página de inicio o buscador cambiados sin tu intervención

- ☑ Extensiones desconocidas instaladas en el navegador

- ☑ Programas extraños en "Aplicaciones instaladas"

- ☑ Antivirus desactivado o imposible de abrir

- ☑ Archivos con extensiones raras (.locked, .crypt, .enc)

- ☑ Nota de rescate exigiendo pago en criptomonedas

- ☑ Contactos que reciben correos tuyos que no enviaste

- ☑ Procesos desconocidos en el Administrador de tareas consumiendo recursos

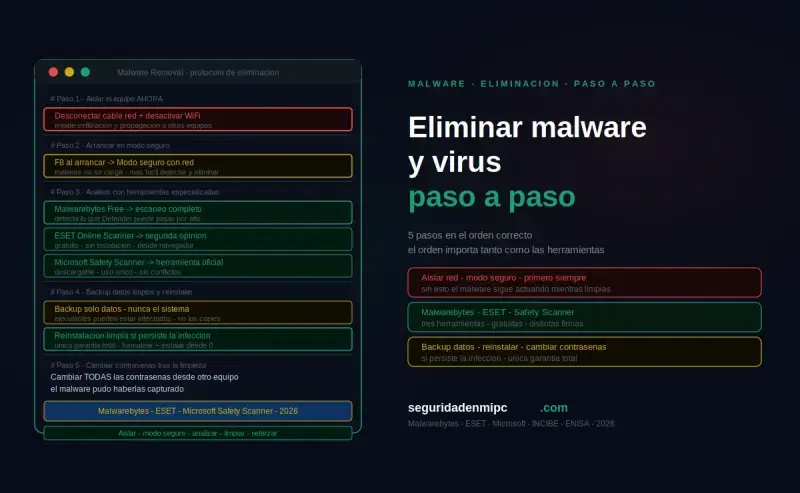

🛠️ ¿Cómo eliminar malware y virus informáticos paso a paso?

Si sospechas que tu equipo está infectado, sigue estos pasos en orden:

- Desconéctate de internet: desconecta el cable de red y el Wi-Fi para impedir que la amenaza se comunique con servidores externos o se propague.

- Arranca en Modo Seguro: reinicia Windows en Modo Seguro para que solo se carguen los procesos esenciales del sistema.

- Ejecuta un análisis completo con antivirus: lanza un análisis completo con Windows Defender o Malwarebytes Free. En Modo Seguro la infección no puede interferir con el escaneo.

- Usa Microsoft Safety Scanner: descárgalo desde la web oficial de Microsoft como segunda opinión gratuita.

- Elimina las amenazas detectadas: sigue las recomendaciones del antivirus. Si el sistema sigue inestable, usa Restaurar sistema a un punto anterior a la infección.

- Cambia todas tus contraseñas: desde un dispositivo limpio, cambia las contraseñas de email, banca y redes sociales. Activa el doble factor de autenticación.

- Actualiza el sistema y el software: instala todas las actualizaciones pendientes de Windows y las aplicaciones instaladas.

- Considera reinstalar Windows: si la amenaza es un rootkit o el sistema sigue anómalo, la opción más segura es una instalación limpia desde cero.

⚠️ Nota importante: Si el malware ha cifrado tus archivos (ransomware), NO pagues el rescate. El INCIBE desaconseja pagar porque no garantiza la recuperación de los archivos y financia el crimen organizado. Consulta el proyecto No More Ransom para herramientas de descifrado gratuitas.

| Herramienta | Tipo | Uso recomendado |

|---|---|---|

| Windows Defender | Antivirus integrado | Protección continua y análisis completos |

| Malwarebytes Free | Anti-malware | Segunda opinión tras sospecha de infección |

| Microsoft Safety Scanner | Escáner puntual | Análisis forense tras un incidente |

| Kaspersky Rescue Disk | Disco de arranque | Infecciones graves que bloquean el sistema |

⏱️ Checklist de emergencia: primeras 2 horas tras detectar infección

Cada minuto cuenta para contener el daño y preservar evidencias:

- Minuto 0-2: Desconecta el cable de red y apaga el WiFi inmediatamente.

- Minuto 2-5: No apagues el PC (la RAM puede contener claves de descifrado útiles).

- Minuto 5-10: Fotografía con el móvil la pantalla, mensajes de error o notas de rescate.

- Minuto 10-15: Desconecta discos externos, NAS y unidades USB conectadas.

- Minuto 15-30: Reinicia en Modo Seguro con funciones de red desactivadas.

- Minuto 30-45: Ejecuta análisis completo con Windows Defender en Modo Seguro.

- Minuto 45-60: Complementa con Malwarebytes Free o Microsoft Safety Scanner.

- Hora 1-1:30: Revisa apps instaladas recientemente y elimina las sospechosas.

- Hora 1:30-2: Cambia contraseñas críticas desde otro dispositivo limpio.

- Hora 2: Si la amenaza es ransomware, denuncia al INCIBE (017) y consulta No More Ransom.

- Después: Considera reinstalación limpia si hay sospecha de rootkit o persistencia.

⚠️ Nunca conectes el backup offline al equipo infectado: el ransomware puede cifrar también esa copia.

🛡️ Cómo protegerte del malware en 2026

La prevención es siempre más eficaz que la cura. Estas son las medidas fundamentales:

- Mantén el antivirus actualizado: activa las actualizaciones automáticas de Windows Defender y asegúrate de que la protección en tiempo real esté habilitada.

- Actualiza Windows y el software: el 85 % de los ataques explotan vulnerabilidades con parche ya disponible. Activa las actualizaciones automáticas.

- No abras adjuntos ni enlaces sospechosos: verifica siempre el remitente antes de hacer clic en cualquier enlace de un correo electrónico.

- Descarga solo de fuentes oficiales: evita cracks, keygens y software de sitios no oficiales. Son los principales vectores de distribución de amenazas.

- Usa contraseñas únicas con un gestor de contraseñas: si una cuenta se compromete, el daño queda contenido.

- Activa el doble factor de autenticación (2FA): en email, banca y redes sociales. Incluso si roban tu contraseña, no podrán acceder a tu cuenta.

- Haz copias de seguridad con la regla 3-2-1: 3 copias, en 2 medios diferentes, con 1 copia fuera de línea. Es la única defensa real contra el ransomware.

- Desactiva la ejecución automática de USB: evita que conectar un USB desconocido ejecute código automáticamente.

- Aplica un endurecimiento integral del sistema operativo: el antivirus es solo una capa. Para configurar parches, hardening de cuentas, monitorización de logins y desactivación de protocolos heredados en una secuencia ordenada, consulta nuestra guía completa de seguridad en Windows.

Las redes peer-to-peer (BitTorrent, eMule y clientes similares) son el principal canal por el que llegan a un equipo doméstico cracks con código dañino preinstalado, ISOs de Windows trucadas y "rips" de películas con backdoors embebidos. Cerrar los puertos P2P del equipo elimina de raíz una de las vías de infección más activas y, además, impide que un PC ya comprometido actúe como nodo de una botnet usando tráfico P2P para esconder su comunicación con el servidor de control. Para añadir esta capa de prevención, aplica nuestra guía sobre cómo bloquear los puertos P2P en Windows con tres métodos PowerShell y tres tareas programadas que reaplican el bloqueo cada 10 minutos, creando reglas de firewall persistentes para los rangos UDP de WebRTC y los puertos TCP 6881-6889 que usan los principales clientes torrent.

📊 Dato del NIST: El 85 % de los ataques exitosos explotan vulnerabilidades para las que ya existía un parche disponible en el momento del ataque. Mantener el sistema actualizado es la medida preventiva más eficaz.

Para una protección más avanzada en Windows, consulta nuestra guía completa sobre cómo protegerte del ransomware.

🔐 Checklist preventivo: blindaje anti-malware en 12 pasos

Verifica estos 12 puntos para reducir al mínimo el riesgo de infección:

- ☑ Windows Defender activo con protección en tiempo real y acceso controlado a carpetas

- ☑ Windows Update configurado en automático

- ☑ Navegador actualizado (Chrome, Firefox, Edge) con auto-update

- ☑ 2FA activo en correo, banca, redes sociales y gestor de contraseñas

- ☑ Gestor de contraseñas tipo Bitwarden o 1Password con contraseñas únicas

- ☑ Cuenta de uso diario estándar, no administradora

- ☑ Backup 3-2-1: 3 copias, 2 soportes, 1 offline/offsite

- ☑ Autoplay de USB desactivado en la configuración de Windows

- ☑ Macros of Office deshabilitadas por defecto

- ☑ DNS seguro (Cloudflare 1.1.1.1 o Quad9 9.9.9.9) para bloquear dominios maliciosos

- ☑ Software legal y actualizado, nunca cracks ni keygens

- ☑ Formación antiphishing para reconocer correos fraudulentos

📊 ¿El malware afecta a todos los sistemas? Comparativa por plataforma

| Sistema | Nivel de riesgo | Tipos más comunes | Medida principal |

|---|---|---|---|

| Windows 10/11 | 🔴 Muy alto | Ransomware, troyanos, spyware, cryptojacker | Windows Defender + actualizaciones |

| macOS | 🟠 Medio-Alto (en aumento) | Adware, stealers, troyanos dirigidos | XProtect + antivirus complementario |

| Linux (doméstico) | 🟡 Bajo-Medio | Cryptojackers, rootkits específicos | Permisos estrictos + actualizaciones |

| Android | 🔴 Alto | Apps falsas, spyware, SMS-jackers | Solo apps de Google Play + Play Protect |

| iOS / iPadOS | 🟢 Bajo (sin jailbreak) | Exploits zero-click muy dirigidos | No hacer jailbreak + iOS al día |

| Dispositivos IoT | 🟠 Alto | Botnets (Mirai), ataques a routers | Cambiar contraseña por defecto + firmware |

| Servidores Windows/Linux | 🔴 Crítico | Webshells, ransomware, crypto-mining | Hardening + WAF + EDR corporativo |

⚖️ Con antivirus activo vs sin antivirus activo

| Escenario | Sin antivirus activo | Con antivirus + hábitos seguros |

|---|---|---|

| Abrir adjunto malicioso de phishing | 🔴 Ejecución inmediata del troyano | 🟢 Bloqueado antes de ejecutarse |

| Descargar crack/keygen infectado | 🔴 Infección silenciosa | 🟢 Detección por firma + heurística |

| Conectar USB infectado | 🔴 Ejecución automática | 🟢 Autoplay desactivado + escaneo |

| Visitar web comprometida | 🔴 Drive-by download funciona | 🟢 SmartScreen bloquea + navegador al día |

| Ransomware cifrando archivos | 🔴 Pérdida total sin backup | 🟢 Bloqueo por Acceso controlado a carpetas |

| Cryptojacker minando en background | 🔴 CPU al 100 % sin saber por qué | 🟢 Detección por uso anómalo de recursos |

| Credenciales robadas por keylogger | 🔴 Cuentas comprometidas | 🟡 2FA evita el acceso incluso sin antivirus |

| Probabilidad de infección anual | 🔴 Muy alta (>60 %) | 🟢 Muy baja (<5 %) |

❓ Preguntas frecuentes sobre malware y virus

¿Cuál es la definición exacta de malware?

👉 El malware es software diseñado para dañar, infiltrarse o robar información de un sistema sin consentimiento del usuario. Es un término paraguas que engloba virus, troyanos, ransomware, spyware, rootkits, adware, botnets y keyloggers.

¿Qué es un virus informático exactamente?

👉 Un virus informático es un tipo de malware que se autorreplica infectando archivos ejecutables o documentos. Necesita la acción del usuario para activarse. Todo virus es malware, pero no todo malware es un virus.

¿Los Mac e iPhone son inmunes al malware?

👉 No. Aunque Windows es el sistema más atacado por su cuota de mercado, macOS e iOS también pueden infectarse. Ningún sistema operativo es completamente inmune a estas amenazas.

¿Es seguro pagar el rescate en un ataque de ransomware?

👉 No. El INCIBE desaconseja pagar: no garantiza recuperar los archivos y financia el crimen organizado. La mejor defensa es disponer de copias de seguridad actualizadas y desconectadas de la red.

¿Qué antivirus usar contra el malware en Windows?

👉 Windows Defender es una solución sólida y gratuita para usuarios domésticos si está correctamente configurado. Para análisis puntuales tras una sospecha de infección, Malwarebytes Free y Microsoft Safety Scanner son complementos eficaces.

¿Puede el malware infectar Windows 11?

👉 Sí. Windows 11 incluye mejoras de seguridad como TPM 2.0 obligatorio y arranque seguro, pero no es inmune. El phishing, las descargas inseguras y las vulnerabilidades sin parchear siguen siendo vectores de entrada válidos.

¿Cómo protegerse del malware con medidas gratuitas?

👉 Las medidas más eficaces y gratuitas son: antivirus actualizado (Windows Defender), sistema parcheado, no abrir archivos sospechosos, descargar solo de fuentes oficiales, contraseñas únicas con gestor gratuito (Bitwarden), 2FA activo y copias de seguridad con la regla 3-2-1.

¿El formateo del disco elimina todo el malware?

👉 En la mayoría de casos sí, pero hay excepciones. La amenaza persistente en firmware (UEFI/BIOS rootkits) puede sobrevivir incluso a un formateo completo. En estos casos raros, es necesario actualizar el firmware del equipo desde la web del fabricante tras la reinstalación. Para usuarios domésticos, un formateo con reinstalación limpia de Windows es efectivo en más del 99 % de los casos.

¿Puede el malware infectar mi PC solo con visitar una web?

👉 Sí. Se llama drive-by download y ocurre cuando una web comprometida ejecuta código malicioso aprovechando vulnerabilidades del navegador o sus plugins. Mantener el navegador actualizado y desactivar Flash/Java (ya obsoletos) reduce el riesgo al mínimo. SmartScreen de Windows bloquea la mayoría de estos intentos automáticamente.

¿Cuánto tiempo puede estar el malware sin ser detectado?

👉 Depende del tipo. Un ransomware se manifiesta de inmediato (notas de rescate, archivos cifrados). En cambio, un spyware, keylogger o rootkit puede permanecer activo meses o años sin síntomas visibles, extrayendo información poco a poco. El tiempo medio de detección de APTs empresariales es superior a 200 días según IBM.

¿Es necesario pagar un antivirus de pago?

👉 No para la mayoría de usuarios domésticos. Windows Defender ofrece una protección superior al 99 % frente a amenazas conocidas según AV-TEST, es gratuito y está integrado. Los antivirus de pago añaden funciones como VPN, gestor de contraseñas, control parental o soporte técnico, que pueden ser útiles para familias o perfiles específicos, pero no son imprescindibles para evitar la inmensa mayoría de infecciones.

¿Qué hago si mi antivirus detecta un "falso positivo"?

👉 Verifica el archivo en VirusTotal: si varios motores lo marcan como malicioso, no lo añadas a exclusiones. Si solo tu antivirus lo detecta y estás 100 % seguro de su origen legítimo (firmado, descargado de la web oficial), puedes añadirlo a la lista de exclusiones. Añadir exclusiones incorrectas es un riesgo de seguridad permanente.

¿El malware puede infectar mi router o smart TV?

👉 Sí. Botnets como Mirai atacan routers, cámaras IP y smart TVs con contraseñas por defecto o firmware desactualizado. Protege estos dispositivos cambiando la contraseña por defecto, actualizando el firmware periódicamente y desactivando servicios que no uses (UPnP, administración remota, WPS).

¿Tengo que denunciar una infección de malware?

👉 Como particular no estás obligado, pero es recomendable denunciar al INCIBE (017) si hay daño económico o robo de identidad. Si eres empresa o autónomo con datos de clientes comprometidos, el RGPD obliga a notificar a la AEPD en un máximo de 72 horas. Sectores críticos (sanidad, energía, finanzas) tienen obligaciones adicionales bajo la directiva NIS2.

🏁 Conclusión

El malware es una amenaza real y en constante evolución. Conocer los tipos, identificar las señales de infección y saber cómo eliminarla son las mejores armas frente a estas amenazas. La combinación de un antivirus actualizado, buenas prácticas de navegación, sistema parcheado y copias de seguridad periódicas es suficiente para proteger a la gran mayoría de usuarios domésticos.

Si este artículo te ha resultado útil, sigue formándote con el resto de recursos del blog para mantenerte al día sobre las amenazas más relevantes y las medidas de protección más eficaces para tu equipo Windows.

- 🔒 Activa Windows Defender con protección en tiempo real y acceso controlado a carpetas

- 🔒 Mantén Windows Update en automático: los parches cierran el 85 % de vectores de ataque

- 🔒 Aplica la regla 3-2-1 de backups, la única defensa real contra el ransomware

- 🔒 Usa 2FA y contraseñas únicas con gestor para contener el daño si una cuenta cae

- 🔒 Nunca descargues cracks ni software pirata: es el vector principal de infección en 2026

Deja una respuesta