📡Los peligros ocultos del streaming: cryptojacking, botnets y robo de datos

hace 2 meses

Streaming y seguridad: cómo evitar que tu dispositivo reenvíe tráfico sin saberlo

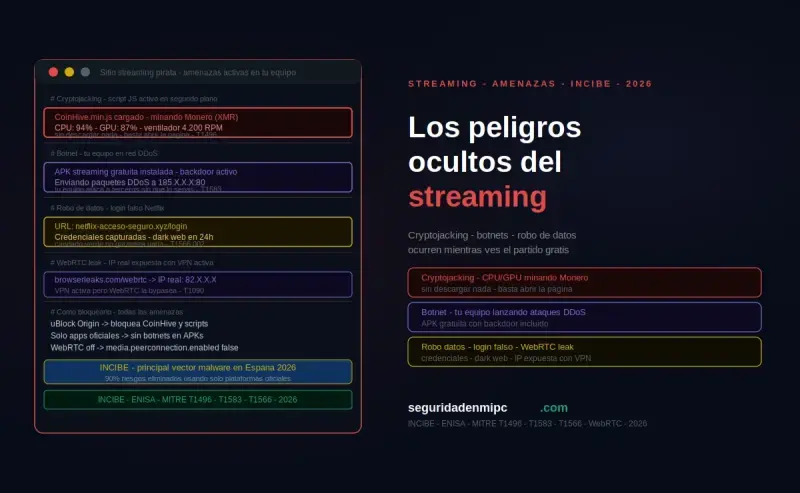

Cada vez que ves una serie, escuchas música en línea o sigues una retransmisión en directo, estás usando streaming. Lo que muchos usuarios no saben es que esta tecnología también puede convertir tu equipo en un nodo retransmisor sin tu consentimiento, con consecuencias reales para tu seguridad, tu privacidad y el rendimiento de tu conexión. Como espacio editorial de seguridad digital, explicamos las amenazas digitales que afectan a usuarios reales en nuestra área especializada en amenazas digitales, con guías prácticas para protegerte en 2026 sin necesidad de ser un experto técnico.

💡 Resumen rápido

📡 Streaming: qué es, sus riesgos y cómo proteger tu equipo en 2026

El streaming es la tecnología que permite reproducir contenido digital en tiempo real sin descargarlo completamente. Su cara oculta es que los atacantes pueden explotar estas conexiones para convertir tu equipo en un retransmisor de tráfico, consumir tu ancho de banda o instalar software malicioso camuflado en reproductores o plugins.

- ✅ Qué es el streaming y cómo funciona técnicamente

- ✅ Riesgos reales: cryptojacking, botnet, malware en reproductores y robo de datos

- ✅ Cómo tu equipo puede convertirse en retransmisor sin que lo sepas

- ✅ Medidas concretas para proteger tu equipo y tu conexión

- ✅ Señales de que tu equipo está siendo usado para retransmitir tráfico

📅 2026 · 🕐 9 minutos de lectura

🛡️ Cómo proteger tu equipo al hacer streaming en 8 pasos

- Usa solo plataformas y aplicaciones oficiales (Netflix, Spotify, Twitch, YouTube, Prime Video).

- Instala uBlock Origin para bloquear scripts de cryptojacking y retransmisores P2P.

- Desactiva WebRTC en el navegador si no haces videollamadas desde él.

- Mantén Windows Defender y el sistema operativo actualizados permanentemente.

- Activa el 2FA y usa contraseñas únicas en cada plataforma.

- Conecta una VPN con protección contra WebRTC leaks en redes públicas.

- Monitoriza CPU, red y procesos con el Administrador de tareas (Ctrl+Shift+Esc).

- Bloquea las conexiones P2P desde el firewall de Windows o desde el router.

Pocas tecnologías han cambiado tan radicalmente nuestros hábitos digitales como esta. Plataformas como Netflix, Spotify, YouTube, Twitch o los servicios de retransmisión deportiva en directo comparten una misma arquitectura técnica: el envío continuo de datos desde servidores remotos hasta tu dispositivo, procesados al instante sin necesidad de descarga previa. Lo que pocos usuarios saben es que ese mismo flujo de datos puede convertirse en una vía de entrada para amenazas que comprometen la seguridad de tu equipo. Un riesgo que encaja de lleno en el ecosistema de amenazas multimedia y vectores de infección por navegador que analizamos en nuestra guía sobre acceso remoto seguro en Windows y que puedes seguir explorando en toda la cobertura de ciberseguridad del sitio.

📌 ¿Qué es el streaming y cómo funciona?

El streaming es un método de transmisión multimedia en el que el contenido fluye de forma continua desde un origen, un servidor de Netflix, un canal de Twitch, una radio online, hacia tu dispositivo, que lo reproduce a medida que lo recibe. A diferencia de la descarga tradicional, en este modelo no se almacena una copia completa del archivo en tu disco: los datos se procesan en tiempo real y se descartan una vez reproducidos.

Técnicamente, esta tecnología funciona dividiendo el contenido en pequeños fragmentos, llamados chunks o segmentos, que se transmiten secuencialmente usando protocolos de difusión digital como HLS (HTTP Live Streaming), DASH (Dynamic Adaptive Streaming over HTTP) o RTMP (Real-Time Messaging Protocol). Tu reproductor solicita estos fragmentos al servidor y los ensambla para ofrecer una reproducción fluida, apoyándose en redes de distribución de contenido (CDN) repartidas por todo el mundo.

Toda esta arquitectura técnica se construye sobre la infraestructura de Internet, la red mundial que conecta servidores y dispositivos mediante protocolos comunes como TCP/IP. Para entender cómo viajan los fragmentos desde el servidor hasta tu reproductor, consulta nuestra explicación técnica sobre qué es Internet y cómo funciona.

📡 Dato clave: Más del 65% del tráfico de internet mundial corresponde a streaming de vídeo y audio. Esta popularidad hace que los atacantes dirijan cada vez más sus esfuerzos a explotar las conexiones y los reproductores como vectores de ataque.

Tipos de streaming más frecuentes

| Tipo de streaming | Protocolo habitual | Ejemplos | Riesgo principal |

|---|---|---|---|

| Vídeo bajo demanda (VOD) | HLS, DASH | Netflix, HBO Max, Prime Video | Sitios pirata con malware |

| Streaming en directo (live) | RTMP, HLS | Twitch, YouTube Live, deportes | Reproductores falsos, cryptojacking |

| Audio streaming | HLS, DASH, Icecast | Spotify, Apple Music, radios online | Plugins maliciosos, anuncios infectados |

| Streaming de juegos | WebRTC, propietario | GeForce NOW, Xbox Cloud, Steam | Clientes falsos, robo de credenciales |

| Streaming P2P | BitTorrent, WebRTC | Sitios pirata de retransmisión | Tu equipo actúa como retransmisor |

| Videoconferencia | WebRTC, RTP | Zoom, Meet, Teams | Interceptación, espionaje de sesiones |