🔐 ¿Qué es el ransomware y cómo protegerte? (Guía completa 2026)

hace 2 meses

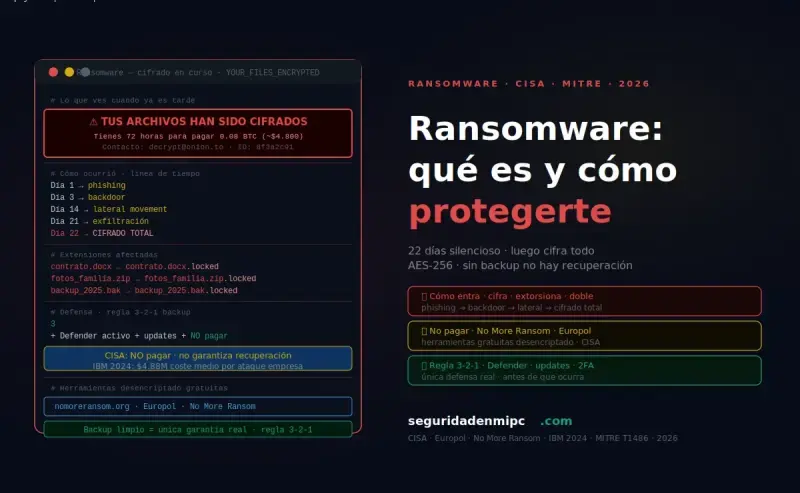

Ransomware en 2026: Cómo evitar que cifren tus archivos y te pidan un rescate

Cada vez que un usuario pierde el acceso a sus archivos por culpa de un ataque de cifrado, el daño puede ser irreversible. En Seguridad en mi PC documentamos a diario cómo este tipo de malware destruye años de trabajo en minutos y cómo una sola medida preventiva, una copia de seguridad desconectada, puede ser la diferencia entre recuperar todo o no recuperar nada.

💡 Resumen rápido

🔐 ¿Qué es el ransomware y cómo protegerte? Guía completa 2026

El ransomware es un malware que cifra tus archivos o bloquea tu sistema para exigir un rescate económico en criptomonedas. Se propaga mediante phishing, descargas maliciosas, RDP expuesto y vulnerabilidades sin parchear. Solo el 8 % de las víctimas que pagan recuperan todos sus datos, según Sophos.

- ✅ 4 tipos: crypto-ransomware, locker, doble extorsión y RaaS

- ✅ Cómo funciona un ataque en 4 fases: infección, ejecución, cifrado y rescate

- ✅ Cómo protegerte: copias de seguridad, 2FA, antivirus y sistema actualizado

- ✅ Qué hacer si te infectas: pasos inmediatos para minimizar el daño

- ✅ Por qué no debes pagar el rescate: recomendación del FBI, Europol e INCIBE

📅 2026 · 🕐 8 minutos de lectura

Guía publicada en seguridadenmipc.com, donde analizamos las amenazas digitales más peligrosas para el usuario de Windows. Descubre todos nuestros análisis y guías de protección en la sección de ciberseguridad dedicada a ransomware, phishing y malware, con guías paso a paso para protegerte de cada vector de ataque.

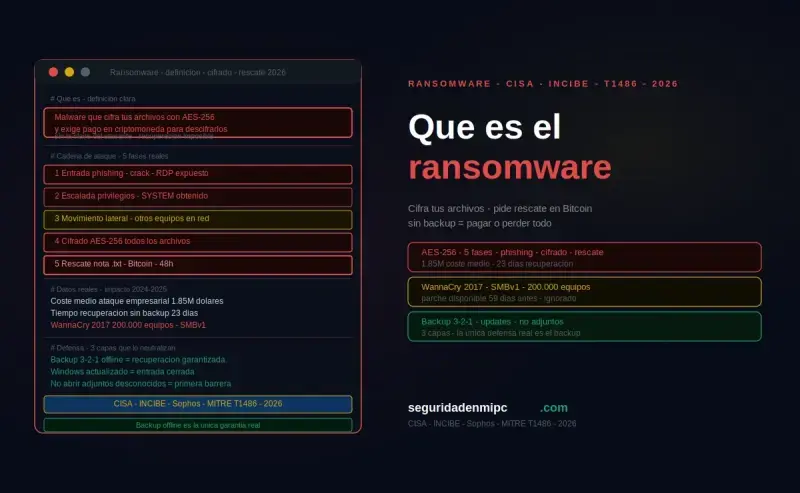

El ransomware es un tipo de malware que bloquea el acceso a tu ordenador o cifra tus archivos para exigir un rescate económico a cambio de recuperarlos. Este tipo de ataque se ha convertido en una de las mayores amenazas de seguridad informática, tal y como advierte el INCIBE. En muchos casos, los ciberdelincuentes exigen el pago en criptomonedas para dificultar el rastreo, y pueden provocar la pérdida total de datos si no dispones de copias de seguridad, según el CCN-CERT.

Para entender mejor estas amenazas, consulta nuestra guía sobre malware y virus informáticos, donde se explica cómo se originan y cómo protegerte.

📌 ¿Qué es el ransomware?

Este malware está diseñado para impedir el acceso a tus datos y exigir un rescate económico para liberarlos. Es una de las amenazas más graves del panorama digital, ya que puede afectar tanto a usuarios particulares como a grandes empresas. Los ciberdelincuentes automatizan infecciones masivas con herramientas cada vez más sofisticadas, tal y como recoge Europol.

Si quieres profundizar en este tipo de amenazas, en nuestras guías explicamos cómo prevenir cada categoría de ataque digital paso a paso.

🧠 ¿Cómo funciona un ataque de ransomware?

Un ataque de este tipo suele seguir estos pasos:

- Infección inicial (phishing, descarga maliciosa o vulnerabilidad del sistema)

- Ejecución silenciosa del malware en segundo plano, que a menudo instala una backdoor para mantener acceso al sistema incluso si se elimina el malware principal

- Cifrado de archivos o bloqueo total del sistema operativo

- Solicitud de rescate, generalmente en criptomonedas

🚩 Señales tempranas de un ataque de ransomware en curso

- 📂 Archivos con extensiones extrañas (.locked, .crypt, .enc, .pay, .wncry)

- 🐢 Ralentización súbita del sistema con alta actividad de disco y CPU

- 📝 Aparición de archivos README, HOW_TO_DECRYPT o DECRYPT_INSTRUCTIONS en varias carpetas

- 🖥️ Fondo de pantalla cambiado por una nota de rescate

- 🚫 Imposibilidad de abrir archivos que antes funcionaban sin problema

- 🔴 Antivirus desactivado o servicios de seguridad detenidos sin tu intervención

- 📡 Conexiones salientes anómalas a IPs desconocidas (visibles en Administrador de tareas → Rendimiento → Red)

- 🗑️ Copias Shadow Copy eliminadas por comandos como

vssadmin delete shadows - 💤 Procesos con nombres extraños en el Administrador de tareas consumiendo CPU

- 📨 Tarea programada o ventana emergente mostrando cuenta atrás y exigiendo pago

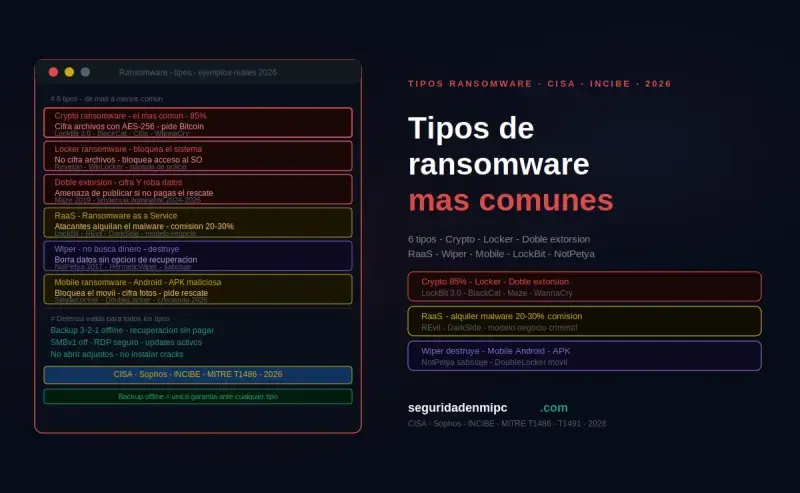

⚠️ Tipos de ransomware más comunes

| Tipo | ¿Qué hace? | Objetivo habitual | Nivel de riesgo |

|---|---|---|---|

| Crypto-ransomware | Cifra archivos y pide rescate para descifrarlos | Usuarios y empresas | 🔴 Crítico |

| Locker | Bloquea el acceso al sistema operativo | Usuarios particulares | 🔴 Alto |

| Doble extorsión | Cifra datos y amenaza con publicarlos | Empresas y organismos | 🔴 Crítico |

| RaaS (Ransomware as a Service) | Se alquila como servicio a otros atacantes | Cualquier objetivo | 🔴 Crítico |

🦠 Familias de ransomware más activas en 2026

| Familia | Modus operandi | Objetivos habituales | Estado 2026 |

|---|---|---|---|

| LockBit | Doble extorsión con publicación de datos | Empresas medianas y grandes | 🔴 Muy activa |

| BlackCat / ALPHV | RaaS en Rust, altamente configurable | Infraestructuras críticas | 🔴 Muy activa |

| Cl0p | Explotación masiva de 0-day (MOVEit, GoAnywhere) | Sectores financiero y sanitario | 🟠 Activa |

| Play | Acceso inicial mediante vulnerabilidades FortiOS | Administraciones públicas | 🟠 Activa |

| Akira | VPN comprometidas sin MFA como entrada | Pymes con acceso remoto | 🔴 Muy activa |

| Medusa | Doble extorsión con sitio de filtración público | Educación y sector público | 🟠 Activa |

| Rhysida | Phishing dirigido y acceso por RDP | Sanidad y administraciones | 🟠 Activa |

🌐 ¿Cómo se propaga este malware?

| Vía de propagación | Ejemplo real | Frecuencia |

|---|---|---|

| Correos de phishing | Email falso de banco con adjunto infectado | 🔴 Muy alta |

| Descargas maliciosas | Software pirata o cracks infectados | 🟠 Alta |

| Vulnerabilidades sin parchear | Exploit en Windows desactualizado | 🟠 Alta |

| Dispositivos USB infectados | Pendrives dejados intencionadamente | 🟡 Media |

| RDP expuesto | Acceso remoto con contraseña débil | 🔴 Muy alta |

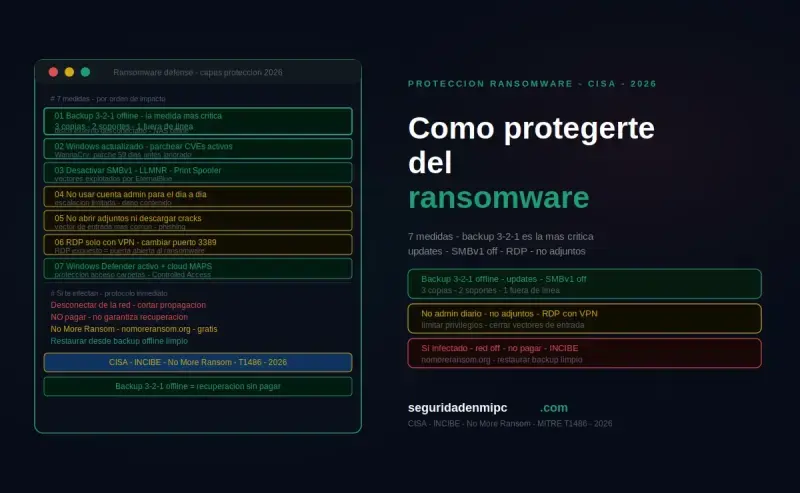

🛡️ ¿Cómo protegerte del ransomware?

- 🔄 Mantén el sistema actualizado: los parches de seguridad cierran las vulnerabilidades que explotan estos ataques

- 🛡️ Usa un antivirus activo: como Windows Defender o una solución de terceros con protección en tiempo real

- 🔐 Activa la autenticación en dos factores: el 2FA protege tus cuentas aunque roben tu contraseña

- 📧 No abras correos sospechosos: verifica siempre el remitente antes de hacer clic en un enlace o adjunto

- 🔑 Usa contraseñas seguras: aprende a crear contraseñas imposibles de adivinar

- 💾 Realiza copias de seguridad periódicas en unidades desconectadas de la red (regla 3-2-1)

Refuerza tu protección complementando esta guía con nuestro análisis sobre qué es un antivirus y cuál necesitas en 2026.

🔐 Checklist preventivo: blindaje antiransomware en 13 pasos

Verifica estos 13 puntos para reducir al máximo el riesgo de cifrado:

- ☑ Regla 3-2-1 de backups: 3 copias, 2 soportes, 1 offsite/offline

- ☑ Backup offline mensual en disco externo desconectado tras copiar

- ☑ Windows Update configurado como automático

- ☑ Acceso controlado a carpetas de Windows Defender activo

- ☑ Archivo HOSTS protegido contra modificaciones de ransomware (LockBit y BlackCat usan HOSTS para bloquear Defender y Windows Update antes de cifrar): aplica nuestra guía del archivo HOSTS Windows con script de protección y 7 tareas programadas frente a pharming, bypass de antivirus y bloqueo de Windows Update

- ☑ SmartScreen activo para apps, navegador y Store

- ☑ 2FA con app de autenticación en correo, banca y gestor de contraseñas

- ☑ RDP desactivado si no lo usas, o protegido por VPN si lo necesitas

- ☑ Cuenta de uso diario estándar, no administradora

- ☑ Macros de Office deshabilitadas por defecto

- ☑ Software legal y actualizado, nunca cracks ni software pirata

- ☑ Lista de exclusiones del antivirus revisada y mínima

- ☑ Formación antiphishing básica para identificar emails maliciosos

💾 Copias de seguridad: tu última línea de defensa

| Tipo de backup | Ventaja principal | Recomendado para |

|---|---|---|

| Backup en la nube | Acceso desde cualquier lugar, automático | Usuarios domésticos |

| Disco externo | Rápido y económico | Usuarios y pymes |

| Copia desconectada (offline) | Inaccesible para el malware | Todos los perfiles |

| Regla 3-2-1 | 3 copias, 2 soportes distintos, 1 offsite | Empresas y datos críticos |

📅 Frecuencia recomendada de backups por tipo de dato

| Tipo de datos | Frecuencia recomendada | Soporte ideal |

|---|---|---|

| Documentos de trabajo diario | Diaria | Nube cifrada + disco externo |

| Fotos y vídeos personales | Semanal | Disco externo offline + nube |

| Correos y contactos | Semanal automática | Exportación local + nube del proveedor |

| Imagen completa del sistema | Mensual | Disco externo desconectado |

| Configuraciones y licencias | Tras cada cambio importante | Gestor de contraseñas + carpeta cifrada |

| Datos de empresa (contabilidad, CRM) | Diaria + snapshot horario | NAS con versionado + nube empresarial |

| Bases de datos y servidores | Horaria o continua | Backup incremental + replicación offsite |

❌ ¿Debes pagar el rescate?

Pagar el rescate no solo no garantiza recuperar los archivos, sino que además convierte a la víctima en un objetivo prioritario para futuros ataques. Según Europol, muchas víctimas que pagan vuelven a ser atacadas en los meses siguientes.

Consulta también si tus datos han sido expuestos en filtraciones previas con un servicio de monitorización de la dark web.

🚨 Qué hacer si te infectas: pasos inmediatos

- 🔌 Desconecta el equipo de internet inmediatamente para evitar que el malware se propague a otros dispositivos

- 🚫 No pagues el rescate bajo ningún concepto

- 🔍 Analiza el sistema con una herramienta de seguridad desde un entorno limpio

- 💾 Restaura desde copias de seguridad si las tienes disponibles

- 🔑 Cambia todas tus contraseñas desde un dispositivo no comprometido

- 📋 Denuncia el ataque ante las autoridades (INCIBE 017, Policía Nacional o Guardia Civil)

⏱️ Checklist de emergencia: qué hacer en las primeras 2 horas tras un ataque

El orden cronológico es crítico: cada minuto cuenta para contener el cifrado.

- Minuto 0-1: Desconecta el cable de red y desactiva el WiFi del equipo infectado.

- Minuto 1-2: No apagues el PC, la RAM puede contener la clave de descifrado útil para análisis forense.

- Minuto 2-5: Fotografía con el móvil la nota de rescate y la pantalla actual.

- Minuto 5-10: Desconecta discos externos, NAS y unidades de red compartidas.

- Minuto 10-20: Aísla otros equipos de la misma red local por precaución.

- Minuto 20-30: Identifica la variante por la extensión de archivos y la nota.

- Minuto 30-60: Consulta No More Ransom para ver si existe descifrador gratuito.

- Hora 1: Cambia contraseñas críticas desde un dispositivo limpio.

- Hora 1-2: Llama al INCIBE (017) para orientación y registro del incidente.

- Hora 2: Denuncia en Policía Nacional o Guardia Civil con las capturas y logs.

- Después: Reinstala el sistema desde cero y restaura archivos desde backup offline verificado.

⚠️ Nunca conectes el backup offline al equipo infectado: si el ransomware sigue activo, cifrará también esa copia.

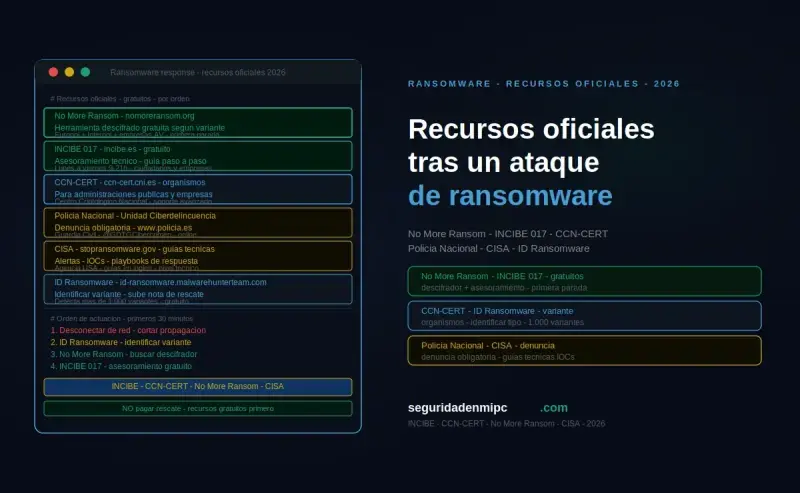

🆘 Recursos oficiales tras un ataque de ransomware

| Recurso | Para qué sirve | Contacto / URL |

|---|---|---|

| INCIBE (ciudadanía) | Orientación gratuita para particulares y pymes | 017 · incibe.es |

| INCIBE-CERT | Gestión de incidentes para empresas | incibe-cert.es |

| CCN-CERT | Incidentes en sector público | ccn-cert.cni.es |

| Policía Nacional | Denuncia por delitos informáticos | 091 · policia.es |

| Guardia Civil GDT | Grupo de Delitos Telemáticos | 062 · gdt.guardiacivil.es |

| No More Ransom | Descifradores gratuitos por variante | nomoreransom.org |

| AEPD | Notificación obligatoria de brecha (RGPD) | aepd.es |

📊 ¿Por qué es tan peligroso? Datos y estadísticas

| Dato | Cifra | Fuente |

|---|---|---|

| Coste medio de un ataque a empresa | +4,5 millones de dólares | IBM Cost of a Data Breach 2023 |

| Ataques de cifrado registrados en 2023 | +4.000 denuncias diarias | FBI IC3 2023 |

| Organizaciones atacadas que pagaron | ~41 % | Sophos State of Ransomware 2023 |

| Víctimas que recuperaron todos sus datos | Solo el 8 % | Sophos State of Ransomware 2023 |

🆚 Sin protección vs con defensa activa

| Característica | Sin protección | Con defensa activa |

|---|---|---|

| Copias de seguridad | 🔴 Sin backup, pérdida total | 🟢 Regla 3-2-1 aplicada |

| Antivirus / detección | 🔴 Sin detección en tiempo real | 🟢 Bloqueo antes del cifrado |

| Sistema actualizado | 🔴 Vulnerabilidades explotables | 🟢 Parches aplicados |

| 2FA activo | 🔴 Credenciales robables | 🟢 Acceso bloqueado sin segundo factor |

| RDP protegido | 🔴 Puerto 3389 expuesto | 🟢 VPN + restricción de IP |

| Recuperación tras ataque | 🔴 Casi imposible sin pagar | 🟢 Restauración desde backup |

| Riesgo de reinfección | 🔴 Muy alto | 🟢 Muy reducido |

⚖️ Pagar el rescate vs restaurar desde backup

| Aspecto | Pagar el rescate | Restaurar desde backup |

|---|---|---|

| Probabilidad de recuperar todos los datos | 🔴 Solo 8 % | 🟢 Cercana al 100 % con backup válido |

| Coste económico | 🔴 Miles o millones de € | 🟢 Coste del backup previo |

| Tiempo de recuperación | 🟡 Días o semanas | 🟢 Horas |

| Riesgo de reinfección | 🔴 Muy alto: quedas marcado como "pagador" | 🟢 Bajo si aplicas hardening |

| Implicaciones legales | 🔴 Posible sanción si grupo está en lista OFAC/UE | 🟢 Ninguna |

| Financiación del crimen organizado | 🔴 Sí, directamente | 🟢 No |

| Recomendación oficial | 🔴 Desaconsejado por FBI, Europol, INCIBE | 🟢 Recomendado por todos los organismos |

❓ Preguntas frecuentes sobre ransomware

¿Qué es el ransomware?

👉 Es un tipo de malware que cifra o bloquea tus archivos y exige un rescate económico para recuperarlos, generalmente en criptomonedas.

¿Cómo se propaga?

👉 Principalmente mediante phishing, descargas maliciosas, vulnerabilidades sin parchear o accesos RDP con contraseñas débiles.

¿Se pueden recuperar los datos sin pagar?

👉 Sí, si dispones de copias de seguridad actualizadas. Sin backup, la recuperación es muy difícil. Existen herramientas gratuitas de descifrado en proyectos como No More Ransom para algunas variantes concretas.

¿Es suficiente un antivirus para estar protegido?

👉 Ayuda significativamente, pero debe combinarse con copias de seguridad, actualizaciones del sistema y buenas prácticas de navegación.

¿Qué hacer si te infectas?

👉 Desconectar el equipo de internet de inmediato, no pagar el rescate y restaurar desde copias de seguridad. Denuncia el ataque ante el INCIBE (017) o la Policía Nacional.

¿Debo pagar el rescate?

👉 No. Ni el FBI ni Europol ni INCIBE recomiendan pagar. No garantiza la recuperación de los datos y financia a organizaciones criminales.

¿El ransomware afecta también a Mac o móviles Android?

👉 Sí. Existe ransomware específico para macOS (KeRanger, EvilQuest) y para Android (Simplocker, DoubleLocker), aunque la inmensa mayoría de ataques siguen dirigiéndose a Windows por cuota de mercado. En móvil el principal vector son apps piratas o instaladas fuera de las tiendas oficiales.

¿Puede el ransomware cifrar mis copias de seguridad?

👉 Sí, si están conectadas al equipo o accesibles por red. Por eso la única copia verdaderamente segura es la offline: un disco externo que solo se conecta durante el backup y se desconecta físicamente después. Las nubes con versionado también sobreviven si tienen retención histórica.

¿Cuánto tarda un ransomware en cifrar todos mis archivos?

👉 Depende del volumen de datos y la potencia del equipo, pero las familias modernas cifran entre 10 y 40 GB por minuto. En un PC doméstico con 500 GB de datos, el cifrado puede completarse en 30-60 minutos. Por eso detectarlo en las primeras señales es crítico.

¿Qué es la "doble extorsión" en ransomware?

👉 Es la táctica más habitual en 2026: los atacantes primero roban los datos y después los cifran. Si la víctima restaura desde backup, le amenazan con publicar la información robada. Algunos grupos añaden una "triple extorsión" con ataques DDoS o contactando directamente con clientes de la víctima.

¿Puedo saber qué variante de ransomware me ha infectado?

👉 Sí, a través de la extensión que añade a los archivos cifrados y el texto de la nota de rescate. La web ID Ransomware identifica la familia subiendo un archivo cifrado y la nota. Es el primer paso para saber si existe descifrador gratuito.

¿El seguro de ciberriesgo cubre el pago del rescate?

👉 Cada vez menos aseguradoras lo cubren, y las que lo hacen imponen condiciones estrictas (hardening previo, auditorías, backups verificados). En la UE y EE. UU. se debate legislar contra el pago de rescates mediante seguros por considerarse un incentivo perverso para el ransomware.

¿Qué diferencia hay entre ransomware y wiper?

👉 El ransomware cifra los datos con intención de devolverlos si se paga el rescate (aunque el 92 % no recupera todo). Un wiper destruye o sobrescribe los datos de forma irreversible, sin intención económica real. Algunos malware de tipo "cripto" (NotPetya, HermeticWiper) son en realidad wipers camuflados con objetivo de sabotaje.

¿Tengo obligación legal de notificar si me infectan?

👉 Si eres empresa o autónomo y manejas datos personales de clientes, sí: el RGPD obliga a notificar a la AEPD en un máximo de 72 horas si hay brecha de datos. Además, en sectores críticos (sanidad, energía, finanzas) la Directiva NIS2 añade obligaciones adicionales de reporte al CCN-CERT o CSIRT nacional.

🏁 Conclusión

El ransomware es una de las amenazas más peligrosas y rentables para los ciberdelincuentes. La prevención, el conocimiento de sus vectores de ataque y el uso de herramientas de seguridad adecuadas son la única defensa real frente a este tipo de malware. Una copia de seguridad actualizada puede ser la diferencia entre recuperar tus datos o perderlos para siempre.

La buena noticia es que protegerse no requiere ser un experto: desactivar el RDP si no lo necesitas, aplicar la regla 3-2-1 en tus backups, activar el 2FA y mantener Windows actualizado elimina la inmensa mayoría del riesgo para cualquier usuario o pyme. En nuestra sección de ciberseguridad encontrarás guías detalladas sobre cada vector de ataque y cómo neutralizarlo, donde profundizamos en cada amenaza con análisis prácticos.

- 🔒 Las copias de seguridad desconectadas son tu única garantía real de recuperación, impleméntalas hoy

- 🔒 Nunca pagues el rescate: solo el 8 % de quienes pagan recuperan todos sus datos

- 🔒 El 2FA y las contraseñas robustas cierran el acceso RDP, principal vector de ataque empresarial

- 🔒 Mantén siempre Windows actualizado, los parches cierran las vulnerabilidades que explotan estos ataques

- 🔒 Si te infectas, desconecta el equipo de internet de inmediato y denuncia al INCIBE (017)

¿Sospechas que tu equipo ha sido infectado por ransomware? Sigue los pasos de respuesta inmediata de esta guía o contáctanos. Tu seguridad digital es nuestra prioridad.

Comparte este artículo con quien no tenga copias de seguridad activas. Un backup puede salvar años de trabajo en minutos.

Deja una respuesta