Backdoor: la puerta trasera que los hackers dejan en tu PC sin que lo sepas

hace 2 meses

Backdoor: qué es, cómo los atacantes los instalan y cómo detectarlos en tu sistema en 2026

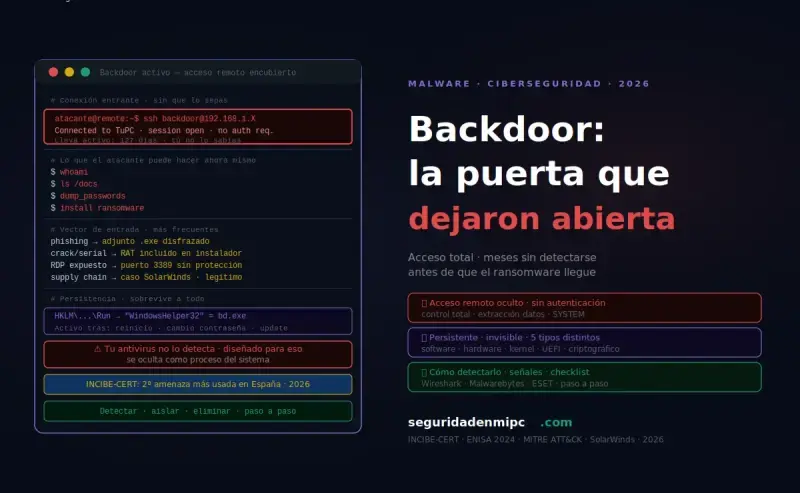

Un backdoor es una de las amenazas más silenciosas y peligrosas del panorama actual: puede llevar meses activo en tu sistema sin que lo detectes, dando acceso total a un atacante mientras tú sigues usando el equipo con normalidad.

Como portal especializado en seguridad informática, documentamos cómo esta amenaza se ha convertido en la herramienta favorita de los grupos de ciberespionaje y el ransomware como servicio, porque permite mantener acceso persistente avanzado incluso después de cambiar contraseñas o reinstalar aplicaciones.

Encontrarás todas las guías sobre malware avanzado, amenazas persistentes (APT) y protección de sistemas en nuestra biblioteca técnica de ciberdefensa, con análisis de amenazas, técnicas de ataque y medidas de defensa para Windows en 2026.

💡 Resumen rápido

🚪 Backdoor: qué es, tipos, cómo detectarlo y eliminarlo en 2026

Un backdoor es un acceso oculto e intencionado a un sistema, red o aplicación que permite saltarse los mecanismos de autenticación normales. Puede ser instalado por malware, por un atacante que ya ha comprometido el sistema, o incluso estar presente en hardware o software desde su fabricación. Está diseñado para permanecer indetectable el mayor tiempo posible.

- ✅ Qué es un backdoor y cómo se diferencia de otros tipos de malware

- ✅ 5 tipos: software, hardware, criptográfico, de desarrollador y de sistema operativo

- ✅ Cómo se instala: vectores reales en 2026

- ✅ Señales de que tu sistema tiene un acceso oculto activo

- ✅ Checklist de detección y eliminación paso a paso

- ✅ Checklist de emergencia si confirmas un compromiso activo

📅 2026 · 🕐 9 minutos de lectura

Un backdoor es un mecanismo oculto que permite acceder a un sistema sin pasar por los controles de seguridad habituales. A diferencia de otros tipos de malware que buscan un beneficio inmediato como el ransomware, esta amenaza está diseñada para permanecer indetectable el mayor tiempo posible, manteniendo un canal de comando y control (C2) permanente para el atacante. Para entender cómo encaja en el ecosistema de amenazas más amplio, consulta nuestro análisis técnico del malware y virus informáticos.

📌 ¿Qué es un backdoor?

La palabra backdoor en español significa literalmente "puerta trasera". En ciberseguridad describe cualquier método que permita acceder a un sistema de forma no autorizada y oculta, evitando los mecanismos de control de acceso establecidos. Es uno de los vectores de intrusión más utilizados en la caza de amenazas (threat hunting) moderna porque proporciona al atacante una posición estable desde la que orquestar la exfiltración de datos.

- 🔓 Acceso remoto, el atacante puede conectarse al sistema desde cualquier lugar

- 👁️ Invisibilidad, diseñado para no aparecer en procesos, logs ni antivirus convencionales

- 🔄 Persistencia, sobrevive a reinicios, cambios de contraseña y actualizaciones

- 📡 Control total, puede ejecutar comandos, extraer datos o instalar más malware

- 🧬 Mutabilidad, las variantes modernas se reescriben a sí mismas para evadir firmas antivirus

- 🛰️ Telemetría inversa, envía constantemente información del sistema a su infraestructura de mando

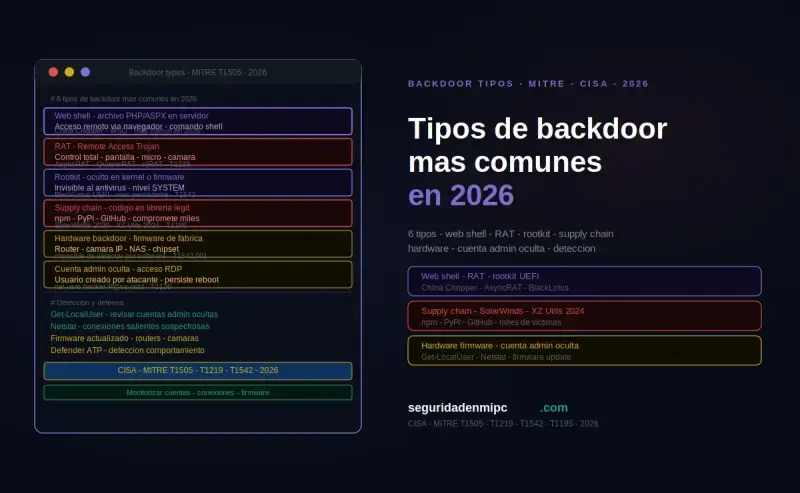

🧠 Tipos de backdoor más comunes en 2026

| Tipo | Dónde se instala | Ejemplo real | Dificultad de detección |

|---|---|---|---|

| Software | Aplicaciones, servicios del sistema | RAT (Remote Access Trojan) | 🟠 Media |

| Hardware | Chips, firmware, BIOS/UEFI | LoJax (primer rootkit UEFI) | 🔴 Muy alta |

| Criptográfico | Algoritmos de cifrado | Caso Dual_EC_DRBG (NSA) | 🔴 Muy alta |

| Desarrollador | Código fuente de aplicaciones | Credenciales hardcodeadas | 🟠 Media |

| Sistema operativo | Kernel, drivers, servicios | Rootkits a nivel kernel | 🔴 Muy alta |

⏳ Tiempo medio de permanencia indetectado (dwell time)

| Tipo de backdoor | Dwell time medio | Capa donde reside | Vía de detección efectiva |

|---|---|---|---|

| RAT comercial (NjRAT, AsyncRAT) | 11 - 30 días | Usuario | EDR + análisis de procesos |

| Backdoor de software custom | 30 - 90 días | Usuario / Admin | Análisis de tráfico de red |

| Rootkit a nivel kernel | 90 - 180 días | Kernel | Análisis forense desde otro SO |

| Bootkit (MBR/VBR) | 120 - 240 días | Sector de arranque | Escaneo offline + restauración MBR |

| Backdoor UEFI/firmware | 180 - 730+ días | Firmware | Reflasheo del firmware |

⚙️ ¿Cómo se instala un backdoor? Vectores reales en 2026

- 🎣 Phishing y spear phishing, el vector más frecuente: un adjunto malicioso o un enlace ejecuta el instalador sin que el usuario lo perciba

- 🔓 Explotación de vulnerabilidades, fallos sin parchear en el sistema operativo, navegador o aplicaciones permiten la instalación de forma remota

- 📦 Software pirateado o cracks, los instaladores modificados incluyen el acceso oculto junto al software legítimo

- 🔌 Supply chain attacks, la puerta trasera se introduce en la cadena de suministro de software legítimo antes de llegar al usuario (caso SolarWinds)

- 🖥️ Acceso físico al dispositivo, un atacante con acceso físico puede instalar el mecanismo directamente en el hardware o firmware

- 🌐 RDP expuesto, puertos de escritorio remoto accesibles desde internet sin autenticación adecuada son la puerta de entrada habitual en ataques a empresas. Cierra esta vía aplicando nuestra guía de acceso remoto seguro en Windows para bloquear el puerto 3389 y proteger tu equipo del control remoto

A esta lista clásica se ha sumado en 2026 un vector emergente que merece atención propia: las imágenes OVA, OVF y VMDK descargadas de repositorios no oficiales y foros de software, distribuidas en muchos casos como VMs de terceros con backdoors preinstalados. La puerta trasera se ejecuta en el primer arranque de la máquina virtual y suele eludir el antivirus del anfitrión porque este no inspecciona el contenido del disco virtual hasta que la VM se monta y arranca.

Otro vector emergente en 2026 que merece destacarse es la ingeniería social telefónica impulsada por IA: la estafa del sí explota una llamada inesperada en la que el atacante graba la voz de la víctima diciendo "sí" al descolgar y la reutiliza, eventualmente clonada con IA, ante servicios bancarios de verificación por voz, contratación telefónica o cargos automáticos.

Una vez completada la fase de fraude y conseguido el acceso a una cuenta bancaria o a un servicio comprometido, el siguiente paso habitual del atacante es instalar un backdoor en el equipo de la víctima para mantener acceso silencioso y orquestar nuevos cargos sin levantar sospechas. Profundiza en nuestro análisis completo de la estafa del sí para entender el primer eslabón de la cadena (la grabación del "sí") antes de que el backdoor cierre el círculo de la persistencia.

La guía cubre las señales de alerta (silencio al descolgar, "¿Me escucha bien?") y la respuesta segura que neutraliza el vector en diez segundos.

Sin importar el vector, el código suele aterrizar en el sistema con los privilegios limitados del usuario activo.

La fase decisiva, la que convierte una infección oportunista en una persistencia capaz de desactivar Windows Defender, cargar drivers firmados y ocultarse a nivel kernel, es la escalación de privilegios. Te lo explicamos paso a paso en nuestra guía técnica de escalación de privilegios en Windows: cómo un backdoor escala a SYSTEM para desactivar Defender, ocultarse en el kernel y mantener persistencia.

Sin esa elevación, los mecanismos de ocultación más sofisticados quedan fuera del alcance del atacante y la puerta trasera es mucho más fácil de detectar y eliminar.

📊 Frecuencia de cada vector de entrada en 2026

| Vector | % de incidentes (usuarios) | % de incidentes (empresas) | Coste medio de remediación |

|---|---|---|---|

| Phishing / Spear phishing | 42 % | 38 % | € 1.500 - 15.000 |

| Software pirateado / Cracks | 38 % | 4 % | € 800 - 5.000 |

| Vulnerabilidades sin parchear | 9 % | 24 % | € 5.000 - 50.000 |

| RDP / SMB expuesto | 4 % | 18 % | € 10.000 - 100.000 |

| Supply chain | 2 % | 11 % | € 50.000 - 500.000+ |

| Acceso físico | 3 % | 2 % | Variable |

| VMs/imágenes de terceros | 2 % | 3 % | € 2.000 - 20.000 |

🎯 ¿Quién está detrás de un backdoor? Perfil del atacante

| Perfil | Objetivo | Tiempo de permanencia típico | Objetivo habitual |

|---|---|---|---|

| 🕵️ Ciberespionaje (APT) | Exfiltración silenciosa de información durante meses o años | 6 - 24 meses | Empresas, administración pública, sectores críticos |

| 💰 Ransomware como servicio (RaaS) | Mantener acceso hasta el momento óptimo para cifrar datos | 2 - 6 meses | Empresas medianas, ayuntamientos, sanidad |

| 📊 Ladrones de datos (infostealers) | Robar credenciales bancarias, cookies de sesión, carteras crypto | Semanas a meses | Usuarios particulares, pymes |

| 🔗 Botnets | Añadir el equipo a una red zombi para DDoS o criptominería | Hasta que se detecte | Cualquier dispositivo con Internet |

| 🛠️ Script kiddies | Probar herramientas o travesuras, sin un objetivo claro | Días a semanas | Objetivos oportunistas |

Los perfiles modernos también se apoyan en IA generativa para automatizar la persistencia. El caso documentado de PromptSpy demuestra cómo el malware moderno con IA generativa instala backdoors dinámicos adaptados al dispositivo de cada víctima, consultando a Google Gemini durante la ejecución para recibir instrucciones JSON específicas según la app activa en pantalla.

Esto rompe con el modelo clásico de puerta trasera fija y compilada en el binario, e introduce una nueva capa de ciberinteligencia adversaria que exige técnicas de detección basadas en análisis de comportamiento y no solo en firmas estáticas.

🚨 Señales de que tu sistema puede tener un backdoor activo

- 🌐 Tráfico de red hacia IPs o dominios desconocidos incluso con el navegador cerrado

- ⚙️ Procesos extraños en el Administrador de tareas con nombres genéricos (

svchostduplicados,rundll32sospechosos) o sin firma digital verificada - 💽 Actividad constante de disco duro o SSD cuando no estás usando el equipo

- 🛡️ Windows Defender, firewall o UAC desactivados sin que tú los hayas tocado

- 🐢 Ralentización inexplicable, especialmente tras abrir un programa concreto o reiniciar

- 🌍 Avisos de login desde otros países o dispositivos que no reconoces en Gmail, Outlook, banca online, etc.

- 🔑 Códigos 2FA que llegan sin que tú los hayas solicitado

- 📅 Tareas programadas desconocidas en el Programador de tareas (

taskschd.msc) - 🔧 Servicios nuevos en

services.msccon descripciones vagas o rutas fuera deC:\Windows\System32 - 🌀 El ratón se mueve solo o se abren ventanas momentáneas que se cierran rápidamente (indicio clásico de RAT)

- 🚪 Puertos TCP abiertos que no recuerdas haber abierto (comprobable con

netstat -an) - 🔁 Reglas de firewall añadidas sin tu intervención, sobre todo de salida

| Señal de alerta | ¿Qué puede indicar? | Urgencia |

|---|---|---|

| Tráfico de red hacia IPs desconocidas | Acceso oculto enviando datos al atacante | 🔴 Actúa ya |

| Procesos desconocidos en el administrador de tareas | Componente malicioso ejecutándose en segundo plano | 🔴 Actúa ya |

| Actividad en disco sin acción del usuario | Exfiltración de datos o descarga de payloads adicionales | 🔴 Actúa ya |

| Cambios en configuración del firewall o antivirus | El malware desactiva defensas para mantenerse activo | 🔴 Actúa ya |

| Ralentización inexplicable del sistema | Recursos consumidos por el proceso malicioso en segundo plano | 🟠 Investiga |

| Accesos a cuentas desde ubicaciones desconocidas | El atacante usa el acceso oculto para conectarse a tus servicios | 🔴 Actúa ya |

| Tareas programadas o servicios nuevos sin origen claro | Mecanismo de persistencia del backdoor | 🔴 Actúa ya |

| Puertos abiertos sin justificación (netstat) | Canal de comando y control del atacante | 🔴 Actúa ya |

🔬 Indicadores de compromiso (IOCs) por categoría

| Categoría IOC | Qué buscar | Herramienta |

|---|---|---|

| Red | Conexiones a IPs raras, puertos altos, DNS sospechosos | TCPView, Wireshark, netstat |

| Archivo | Ejecutables sin firma, hashes desconocidos en %TEMP% o %APPDATA% | Process Explorer + VirusTotal |

| Proceso | Procesos hijos anómalos (Word lanzando PowerShell) | Sysmon + Event Viewer |

| Registro | Claves Run, RunOnce, Image File Execution Options | Autoruns (Sysinternals) |

| Servicio | Servicios nuevos con binarios fuera de System32 | services.msc, sc query |

| WMI | Subscripciones permanentes a eventos WMI | Get-WMIObject, Autoruns |

✅ Checklist: cómo detectar y eliminar un backdoor paso a paso

Checklist de detección y limpieza profunda (marca cada paso):

- ☑ Aísla el equipo: desconecta el cable Ethernet y desactiva el WiFi antes de cualquier análisis

- ☑ Analiza el tráfico de red: Wireshark, GlassWire o el monitor de recursos de Windows

- ☑ Comprueba conexiones activas: ejecuta

netstat -ano | findstr ESTABLISHEDen CMD como admin - ☑ Revisa procesos sospechosos: Administrador de tareas + Process Explorer y Autoruns (Sysinternals)

- ☑ Examina tareas programadas: abre

taskschd.mscy busca entradas recientes o desconocidas - ☑ Revisa servicios:

services.msc, descarta servicios con ruta fuera deSystem32 - ☑ Comprueba claves de registro de autoarranque:

HKLM\Software\Microsoft\Windows\CurrentVersion\RunyRunOnce - ☑ Comprueba arranque UEFI/BIOS: actualiza el firmware de la placa base si detectas persistencia tras reinstalación

- ☑ Arranca en Modo Seguro con funciones de red para aislar el malware activo

- ☑ Ejecuta análisis múltiples: Windows Defender Offline + Malwarebytes + Microsoft Safety Scanner + ESET Online Scanner

- ☑ Cambia contraseñas desde OTRO equipo limpio: correo, banco, gestor, redes sociales

- ☑ Revoca sesiones activas en todos los servicios (Google, Microsoft, banca, redes sociales)

- ☑ Revisa reglas de reenvío de correo: vector clásico de persistencia del atacante

- ☑ Copia de seguridad de datos, nunca del sistema, a un disco externo antes del formateo

- ☑ Reinstala Windows desde USB limpia: creada en un PC NO comprometido, con formateo completo (no "conservar archivos")

- ☑ Cambia contraseña del router y firmware a la última versión

💻 Comandos PowerShell de detección rápida

Antes de instalar herramientas externas, Windows ya incluye comandos de PowerShell suficientes para una primera tríada forense que revela la mayoría de IOCs evidentes. Ejecuta PowerShell como administrador y lanza esta lista de verificación rápida:

# Procesos sin firma digital (sospechosos)

Get-Process | Where-Object { $_.Path } | ForEach-Object {

$sig = Get-AuthenticodeSignature $_.Path

if ($sig.Status -ne "Valid") { $_ | Select Name, Path, Id }

}

# Conexiones de red establecidas con su PID

Get-NetTCPConnection -State Established |

Select LocalPort, RemoteAddress, RemotePort, OwningProcess

# Tareas programadas creadas en los últimos 30 días

Get-ScheduledTask | Where-Object {

$_.Date -gt (Get-Date).AddDays(-30)

} | Select TaskName, TaskPath, Author, Date

# Servicios con ruta fuera de System32

Get-WmiObject Win32_Service |

Where-Object { $_.PathName -notlike "*System32*" } |

Select Name, PathName, StartMode, State

# Claves Run del registro (todos los usuarios)

Get-ItemProperty "HKLM:\Software\Microsoft\Windows\CurrentVersion\Run"

Get-ItemProperty "HKCU:\Software\Microsoft\Windows\CurrentVersion\Run"⏱️ Checklist de emergencia: acabas de confirmar un backdoor activo

Si has confirmado señales claras de compromiso, las primeras 2 horas son críticas:

- Minuto 0-2: Desconecta cable de red y desactiva WiFi del equipo afectado.

- Minuto 2-5: NO apagues el PC si sospechas persistencia avanzada: la RAM puede contener claves útiles para análisis forense.

- Minuto 5-10: Fotografía procesos sospechosos, ventanas anómalas y cualquier indicio visible desde el móvil.

- Minuto 10-20: Desde OTRO dispositivo limpio, cambia contraseña del correo principal y activa 2FA con app autenticadora.

- Minuto 20-40: Cambia contraseñas de banco, PayPal, hacienda, redes sociales y gestor de contraseñas desde ese otro dispositivo.

- Minuto 40-60: Revoca todas las sesiones activas, revisa reglas de reenvío de correo y reglas de filtrado.

- Hora 1-1:30: Avisa al banco de posible fraude y vigila movimientos bancarios de los últimos 30 días.

- Hora 1:30-2: Denuncia al INCIBE (017) y, si hay delito, a la Policía Nacional o GDT de la Guardia Civil (062).

- Hora 2+: Arranca el equipo afectado en Modo Seguro con funciones de red y ejecuta análisis completos.

- Después: Planifica reinstalación limpia desde USB creada en otro equipo si los análisis no confirman limpieza.

⚠️ Nunca conectes tus backups offline al equipo infectado: el malware puede propagarse y comprometer también la copia.

📋 Checklist forense post-compromiso (para análisis posterior)

Si quieres preservar evidencias antes de reinstalar, sigue este orden:

- ☑ Volcado de memoria RAM con FTK Imager o DumpIt (preserva claves de cifrado en uso)

- ☑ Imagen forense del disco bit a bit con FTK Imager (no copia lógica)

- ☑ Exporta el Event Viewer completo (Application, Security, System, PowerShell)

- ☑ Conserva el archivo prefetch de

C:\Windows\Prefetch - ☑ Exporta el registro completo:

reg export HKLM hklm.reg /y - ☑ Lista de hashes SHA-256 de todo ejecutable en

%TEMP%,%APPDATA%yC:\ProgramData - ☑ Documenta cronología: cuándo aparecieron las primeras señales, qué cambió en el equipo

- ☑ Guarda las evidencias en un disco externo nuevo, nunca reutilizado

- ☑ Cadena de custodia: si vas a denunciar, no manipules los soportes y firma/sella el contenedor

🛠️ Herramientas para detectar y analizar un backdoor

| Herramienta | Para qué sirve | Coste | Nivel |

|---|---|---|---|

| Windows Defender Offline | Escaneo antimalware antes del arranque de Windows | Gratis (integrado) | 🟢 Fácil |

| Malwarebytes Free | Detección de malware y PUP de uso general | Gratis | 🟢 Fácil |

| Microsoft Safety Scanner | Escaneo bajo demanda con firmas actualizadas de Microsoft | Gratis | 🟢 Fácil |

| ESET Online Scanner | Segunda opinión de análisis por demanda | Gratis | 🟢 Fácil |

| Autoruns (Sysinternals) | Lista TODOS los puntos de autoarranque del sistema (la herramienta clave) | Gratis | 🟡 Medio |

| Process Explorer (Sysinternals) | Monitoriza procesos con firma digital y VirusTotal integrado | Gratis | 🟡 Medio |

| TCPView (Sysinternals) | Ver conexiones TCP/UDP activas en tiempo real | Gratis | 🟡 Medio |

| Wireshark | Análisis profundo del tráfico de red (captura de paquetes) | Gratis | 🔴 Avanzado |

| GlassWire | Firewall visual y detección de conexiones sospechosas | Gratis / Premium | 🟢 Fácil |

| Kaspersky TDSSKiller | Específico para rootkits y bootkits | Gratis | 🟡 Medio |

📊 Cómo combinar herramientas según el escenario

| Escenario sospechado | Pila de herramientas recomendada | Tiempo de análisis |

|---|---|---|

| RAT comercial activo | Autoruns + TCPView + Malwarebytes | 30 - 45 min |

| Exfiltración de datos sigilosa | Wireshark + GlassWire + Process Explorer | 1 - 2 h |

| Rootkit kernel | Kaspersky TDSSKiller + Defender Offline + Sysinternals | 1 - 3 h |

| Bootkit / UEFI | Defender Offline + Análisis del firmware + flashing | 2 - 5 h |

| Persistencia tras reinstalar | Reflasheo BIOS/UEFI + sustitución del SSD | Variable |

🔐 Cómo proteger tu sistema frente a esta amenaza

La defensa contra los backdoors combina actualizaciones del sistema, control de accesos y monitorización continua del tráfico de red. Es un enfoque de defensa en profundidad del endpoint en el que cada capa cubre los huecos que las demás dejan abiertos, alineado con cualquier baseline de detección moderno y con la telemetría del endpoint que utilizan los SOC corporativos.

- 🔄 Mantén Windows y todas las aplicaciones actualizadas, los parches cierran las vulnerabilidades que explotan los instaladores

- 🛡️ Usa un antivirus con protección en tiempo real, Windows Defender con las últimas definiciones detecta la mayoría de variantes conocidas

- 🌐 Configura el firewall correctamente, bloquea conexiones salientes no autorizadas y cierra puertos que no uses

- 🔑 Desactiva RDP si no lo necesitas, o protégelo con VPN y autenticación multifactor si lo usas

- 📦 Instala software solo desde fuentes oficiales, nunca desde cracks, seriales o sitios de descarga no verificados

- 👁️ Monitoriza el tráfico de red periódicamente, las herramientas de análisis revelan comunicaciones sospechosas que el antivirus puede no detectar

- 💾 Aplica la regla 3-2-1 en tus copias de seguridad, tener backups limpios es la única garantía de recuperación total

- 🔧 Endurece Windows de forma integral, el antivirus solo cubre una capa: cerrar protocolos heredados, configurar la auditoría de eventos y aplicar políticas restrictivas elimina los puntos donde una backdoor puede sobrevivir. Consulta nuestra guía sobre cómo blindar Windows con herramientas nativas

🛡️ Checklist preventivo: 12 puntos para blindarte contra backdoors

Marca estos 12 puntos para cerrar la mayoría de vectores de entrada:

- ☑ Windows Update configurado en automático, sin retrasos superiores a 7 días

- ☑ Aplicaciones actualizadas (navegador, Office, Acrobat, Java si lo tienes)

- ☑ Windows Defender con protección en tiempo real y acceso controlado a carpetas activado

- ☑ Firewall de Windows activo en los tres perfiles (dominio, privado, público)

- ☑ RDP deshabilitado si no lo usas (puerto 3389 cerrado en el router)

- ☑ SMBv1, LLMNR y NetBIOS desactivados (no los necesitas en un PC doméstico)

- ☑ UAC en nivel máximo (avisa incluso cuando tú cambias configuración)

- ☑ Usuario administrador separado del usuario de uso diario

- ☑ Ningún crack ni serial instalado: únicamente software de tiendas/web oficiales

- ☑ Gestor de contraseñas + 2FA en correo y banca (impide el salto del backdoor a tus cuentas)

- ☑ Backup 3-2-1: 3 copias, 2 soportes, 1 offline (inmune a la exfiltración)

- ☑ Router con firmware actualizado y WPA3 activo con contraseña robusta

🧰 Checklist de hardening avanzado anti-backdoor

Capa adicional para usuarios técnicos o entornos sensibles:

- ☑ Secure Boot activado en UEFI (bloquea bootkits sin firma)

- ☑ TPM 2.0 habilitado y BitLocker activo con PIN

- ☑ Credential Guard activado (protege LSASS frente a Mimikatz)

- ☑ HVCI (Hypervisor-protected Code Integrity) habilitado

- ☑ Sysmon instalado con configuración Olaf-Hartong para registrar telemetría avanzada

- ☑ PowerShell ScriptBlock Logging habilitado vía GPO

- ☑ AppLocker o WDAC para limitar ejecución a binarios firmados

- ☑ DNS sinkhole local (Pi-hole o AdGuard Home) para bloquear C2 conocidos

- ☑ Bloqueo de macros de Office de fuentes externas a nivel de política

- ☑ ASR (Attack Surface Reduction) rules activadas en Defender

🆚 Backdoor vs otros tipos de malware

| Característica | Backdoor | Ransomware | Troyano | Rootkit |

|---|---|---|---|---|

| Objetivo principal | Acceso persistente y oculto | Extorsión económica | Engañar al usuario para instalarse | Ocultar malware en el sistema |

| Visibilidad | 🟢 Muy oculto | 🔴 Muy visible (muestra aviso) | 🟡 Parcialmente oculto | 🟢 Muy oculto |

| Persistencia | ✅ Alta | ⚠️ Variable | ⚠️ Variable | ✅ Muy alta |

| Acceso remoto | ✅ Sí | ❌ No siempre | ✅ A veces | ✅ A veces |

| Dificultad de detección | 🔴 Alta | 🟢 Baja (se hace evidente) | 🟠 Media | 🔴 Muy alta |

🧩 Niveles de severidad del compromiso

| Nivel | Alcance | Respuesta mínima | Tiempo crítico |

|---|---|---|---|

| 🟢 L1 | Usuario aislado, sin escalada | Limpieza con herramientas + cambio de contraseñas | 24 h |

| 🟡 L2 | Admin local comprometido | Reinstalación recomendada + auditoría de credenciales | 12 h |

| 🟠 L3 | Kernel/drivers comprometidos | Reinstalación obligatoria + reflasheo UEFI | 6 h |

| 🔴 L4 | Movimiento lateral en red | Contención de toda la red + análisis forense | 2 h |

| ⚫ L5 | Firmware o nube comprometidos | Notificación CSIRT / AEPD + sustitución hardware | Inmediata |

❓ Preguntas frecuentes sobre backdoors

¿Qué es un backdoor en informática?

👉 Un backdoor es un acceso oculto e intencionado a un sistema informático que permite saltarse los mecanismos de autenticación normales. Puede estar en software, hardware o firmware, y su objetivo es mantener acceso remoto persistente sin ser detectado.

¿Cómo sé si tengo un backdoor en mi equipo?

👉 Las señales más claras son tráfico de red hacia IPs desconocidas, procesos sin firma digital en el administrador de tareas, cambios en la configuración del firewall o antivirus que no realizaste, y actividad en el disco en momentos en que el equipo debería estar inactivo.

¿Un antivirus puede detectar un backdoor?

👉 Los antivirus detectan la mayoría de las variantes conocidas mediante sus firmas. Sin embargo, las versiones a nivel de firmware, kernel o las de día cero pueden evadir los antivirus convencionales. Para estos casos se necesitan herramientas de análisis de red y monitorización de comportamiento.

¿Cuál es la diferencia entre un backdoor y un troyano?

👉 Un troyano es el mecanismo de entrega: se disfraza de software legítimo para instalarse. Un backdoor es el payload o carga útil: el acceso oculto que queda en el sistema. Muchos troyanos instalan puertas traseras, pero este acceso oculto también puede introducirse por otras vías como vulnerabilidades o supply chain attacks.

¿Cómo se elimina un backdoor?

👉 Depende del tipo. Las variantes de software pueden eliminarse con herramientas especializadas como Malwarebytes o ESET Online Scanner. Las versiones a nivel de firmware o kernel pueden requerir la reinstalación completa del sistema operativo, y en casos extremos, la sustitución del hardware afectado.

¿Los backdoors afectan también a móviles y routers?

👉 Sí. Este tipo de acceso oculto puede instalarse en cualquier dispositivo conectado: smartphones Android, routers domésticos, dispositivos IoT y NAS. Los routers con firmware desactualizado son especialmente vulnerables porque suelen estar activos sin supervisión durante años.

¿Un backdoor sobrevive a una reinstalación de Windows?

👉 Los backdoors de software no sobreviven a una reinstalación limpia con formateo completo del disco. Sin embargo, los de firmware (BIOS/UEFI) y ciertos bootkits pueden sobrevivir porque residen fuera del sistema de archivos. En caso de sospecha, hay que actualizar el firmware de la placa base desde un medio limpio y, si el fabricante lo permite, ejecutar un BIOS reset completo.

¿Puede un backdoor entrar sin que yo haga clic en nada?

👉 Sí. Existen drive-by downloads (infección solo por visitar una web comprometida) y ataques de RDP/SMB expuestos donde el atacante no necesita ninguna acción del usuario si hay un puerto vulnerable abierto al Internet. También los ataques supply chain, como SolarWinds, instalan la puerta trasera a través de actualizaciones legítimas de software confiable.

¿Los usuarios particulares somos objetivo o solo lo son las empresas?

👉 Los particulares son objetivo oportunista y masivo. Los actores APT priorizan empresas, pero las botnets, los infostealers y los grupos RaaS atacan indiscriminadamente: cualquier equipo con valor (datos bancarios, criptomonedas, identidad digital) o utilidad (proxy residencial, minería, DDoS) entra en el radar. El riesgo no es ser un objetivo específico, sino ser un objetivo del azar masivo.

¿Dónde denunciar si confirmo que tengo un backdoor?

👉 En España: llama al 017 de INCIBE (gratuito, ciudadanos y empresas). Si hay delito económico o robo de datos personales, denuncia además en la Policía Nacional (091) o en el Grupo de Delitos Telemáticos de la Guardia Civil (062). Si ha habido brecha de datos personales de terceros, es obligatorio notificar a la AEPD en 72 h según el RGPD.

🏁 Conclusión

Un backdoor es una de las amenazas más graves precisamente porque no se hace notar. Mientras el ransomware bloquea el sistema y exige un rescate visible, esta amenaza trabaja en silencio durante meses, extrayendo datos, instalando más malware o preparando el terreno para un ataque mayor.

Detectarla requiere ir más allá del antivirus convencional y monitorizar activamente el tráfico de red y los procesos del sistema mediante una verdadera estrategia de vigilancia digital continua.

La buena noticia es que la mayoría de estos accesos ocultos se instalan mediante vectores conocidos y prevenibles: phishing, software no oficial y vulnerabilidades sin parchear. Mantener el sistema actualizado, usar solo software de fuentes verificadas y cerrar puertos innecesarios elimina la gran mayoría del riesgo para cualquier usuario o empresa.

- 🔒 Mantén Windows y todas las aplicaciones actualizadas, es la defensa más eficaz contra los instaladores que explotan vulnerabilidades

- 🔒 Monitoriza el tráfico de red periódicamente, una infección activa siempre genera comunicaciones hacia el exterior que el antivirus puede no detectar

- 🔒 Nunca instales software de fuentes no oficiales, los cracks y seriales son el vector de distribución más común en usuarios particulares

- 🔒 Si detectas señales de acceso no autorizado, aísla el equipo de la red inmediatamente antes de hacer nada más

- 🔒 En casos graves, la reinstalación completa del sistema operativo es la única garantía de eliminar la infección a nivel de firmware o kernel

¿Sospechas que tu equipo puede tener un backdoor activo? Sigue el checklist de detección de esta guía o contáctanos. Tu seguridad digital es nuestra prioridad.

Comparte este artículo con quien instale software de fuentes no verificadas. Un crack descargado de internet puede contener una puerta trasera que dé acceso total al equipo durante meses sin que nadie lo detecte.

Deja una respuesta