🦠 Guía completa de malware y virus informáticos: Cómo detectarlos y eliminarlos en 2026

El malware y los virus informáticos son las amenazas digitales más extendidas del mundo: software diseñado para dañar, infiltrarse o robar información de un sistema sin el consentimiento del usuario. En Seguridad en mi PC vemos a diario cómo un solo clic en un correo malicioso o una descarga de una fuente no oficial puede comprometer años de trabajo, datos personales y cuentas bancarias — y en la mayoría de los casos, el usuario no se da cuenta hasta que es demasiado tarde.

💡 Resumen rápido

🦠 Malware y virus informáticos: qué son, cómo detectarlos y eliminarlos

El malware es software malicioso diseñado para dañar, infiltrarse o robar información de un sistema sin consentimiento del usuario. Engloba virus, troyanos, ransomware, spyware, rootkits y más. Afecta a Windows, macOS, Android e iOS. Detectarlo a tiempo y aplicar medidas preventivas es clave para proteger tu información.

- ✅ 10 tipos de malware: virus, ransomware, troyanos, spyware y más

- ✅ Cómo infectan los dispositivos: phishing, USB, drive-by download

- ✅ Señales de infección y cómo eliminarla paso a paso

- ✅ Herramientas gratuitas: Windows Defender, Malwarebytes, Safety Scanner

- ✅ Cómo protegerte: antivirus, 2FA, copias de seguridad y buenas prácticas

📅 2026 · 🕐 10 minutos de lectura

📌 ¿Qué es el malware?

El malware — contracción de malicious software — es cualquier programa o código creado con la intención de causar daño, obtener acceso no autorizado o extraer información de un sistema sin el consentimiento de su propietario. No es un fenómeno nuevo: los primeros virus informáticos datan de los años 70, pero la sofisticación y el volumen de las amenazas actuales no tiene precedentes.

Según el INCIBE, es una de las principales causas de incidentes de seguridad en España. A nivel europeo, la ENISA documenta año tras año el crecimiento sostenido de estas amenazas en su informe anual de ciberseguridad.

Si quieres profundizar en seguridad digital, visita nuestra sección de ciberseguridad donde encontrarás guías completas y actualizadas.

🦠 ¿Qué es un virus informático?

Un virus informático es un tipo de malware que se replica e infecta archivos para propagarse a otros sistemas. Necesita la acción del usuario, como abrir un archivo infectado, para activarse. Una vez en marcha, puede sobrescribir código legítimo, corromper archivos del sistema o propagarse a través de redes compartidas, correos o dispositivos USB.

| Concepto | Malware | Virus |

|---|---|---|

| Definición | Software malicioso general | Tipo de malware |

| Propagación | Varias formas | Infecta archivos |

| Necesita usuario | No siempre | Sí, para activarse |

| Ejemplos | Ransomware, spyware, rootkit | Virus clásicos, macrovirus |

La diferencia clave: el virus es un subtipo. Todo virus es malware, pero no todo malware es un virus.

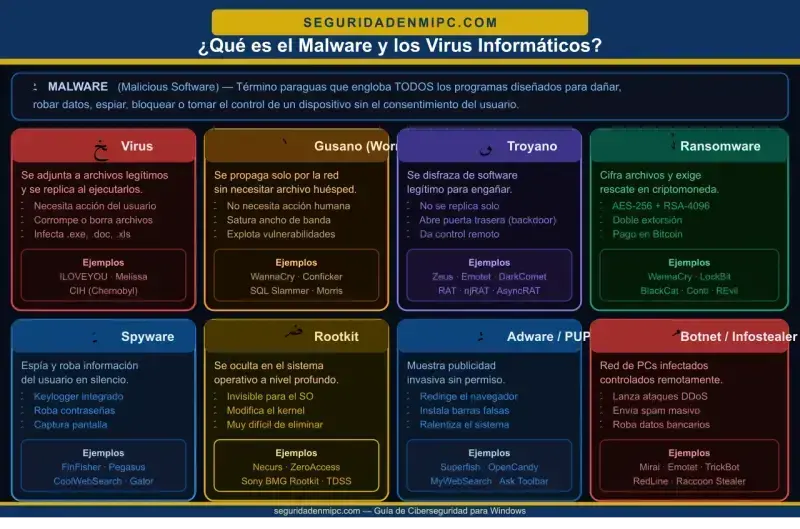

🚨 Tipos de amenazas más comunes

- 🦠 Virus: infecta archivos ejecutables (.exe) o documentos con macros. Se propaga cuando el usuario ejecuta el archivo infectado.

- 🐛 Gusano (Worm): se propaga autónomamente por redes sin archivo huésped. WannaCry infectó 200.000 equipos en 150 países en 2017.

- 🎭 Troyano: se oculta como software legítimo y abre puertas traseras una vez instalado.

- 🔒 Ransomware: cifra archivos y pide rescate. Coste medio superior al millón de euros según IBM. Consulta nuestra guía sobre cómo protegerte del ransomware.

- 👁️ Spyware: espía al usuario de forma silenciosa: teclas pulsadas, capturas de pantalla y datos bancarios.

- 📢 Adware: publicidad intrusiva con riesgo de redirección a páginas maliciosas.

- 🔑 Rootkit: oculto en el sistema operativo, permite acceso persistente durante meses sin detección.

- 🤖 Botnet: red de dispositivos controlados remotamente para ataques DDoS o minería de criptomonedas.

- ⌨️ Keylogger: registra pulsaciones de teclado para capturar contraseñas y datos privados.

- 👻 Fileless: opera en la memoria RAM usando herramientas legítimas como PowerShell. Muy difícil de detectar con antivirus tradicionales.

También existen amenazas emergentes como PromptSpy, el primer troyano Android que usa Google Gemini para adaptar sus ataques a cada víctima en tiempo real.

⚙️ ¿Cómo infectan los dispositivos?

| Vector de infección | Cómo funciona | Nivel de riesgo |

|---|---|---|

| Correos phishing | Enlace o adjunto malicioso en correo aparentemente legítimo | 🔴 Muy alto |

| Descargas inseguras | Cracks, torrents o sitios no oficiales con malware embebido | 🔴 Muy alto |

| Drive-by download | Visitar una web comprometida ejecuta código sin acción del usuario | 🔴 Alto |

| USB contaminados | Conectar un USB desconocido puede ejecutar malware automáticamente | 🟠 Alto |

| Vulnerabilidades sin parchear | Sistemas desactualizados con agujeros de seguridad conocidos | 🔴 Muy alto |

| Ingeniería social | Manipulación psicológica para instalar malware voluntariamente | 🔴 Alto |

Las estafas de ingeniería social merecen especial atención: los atacantes suplantan técnicos, organismos oficiales o conocidos para convencer a la víctima de ejecutar software malicioso voluntariamente. Consulta nuestra guía sobre ingeniería social y sus tipos de ataque para aprender a identificarlas.

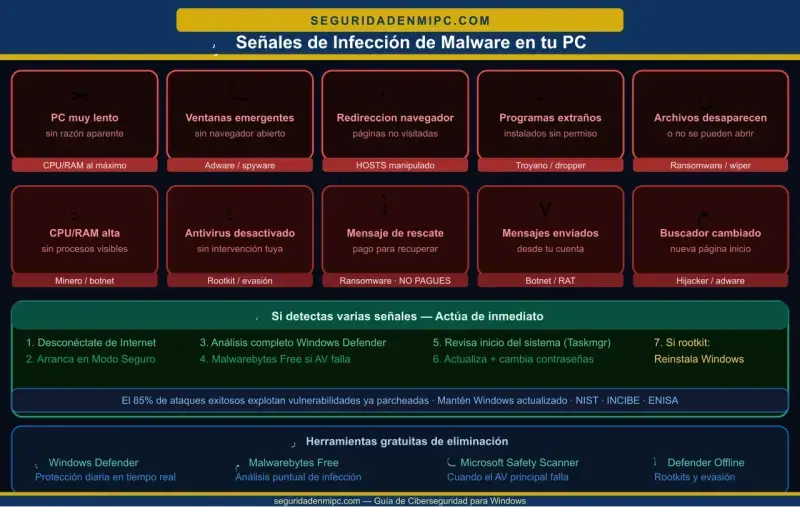

🧪 Señales de infección en tu PC

- ❌ El PC funciona notablemente más lento sin razón aparente

- ❌ Aparecen ventanas emergentes incluso sin el navegador abierto

- ❌ El navegador redirige a páginas que el usuario no ha visitado

- ❌ Hay programas desconocidos instalados sin intervención del usuario

- ❌ Los archivos han desaparecido, cambiado de nombre o no se pueden abrir

- ❌ Alto uso de CPU, RAM o disco sin procesos conocidos que lo justifiquen

- ❌ El antivirus aparece desactivado o desinstalado sin que el usuario lo hiciera

- ❌ Aparece un mensaje exigiendo pago para recuperar el acceso a los archivos

- ❌ Los contactos reciben mensajes enviados desde tu cuenta sin que los hayas enviado

- ❌ Cambios inesperados en el navegador: nueva página de inicio o buscador diferente

🛠️ Cómo eliminar una infección paso a paso

- 🔌 Desconéctate de internet — impide que el malware se comunique con servidores externos o exfiltre datos

- 🔒 Arranca en Modo Seguro — solo se cargan los procesos esenciales del sistema para que el malware no pueda ejecutarse ni protegerse

- 🛡️ Ejecuta un análisis completo — usa Windows Defender o herramientas portátiles como Malwarebytes Free o Microsoft Safety Scanner

- 🗑️ Elimina las amenazas detectadas — pon en cuarentena o elimina los archivos maliciosos. No restaures archivos en cuarentena salvo certeza de falso positivo

- 🔍 Revisa los programas de inicio — Administrador de tareas (Ctrl+Shift+Esc) → pestaña Inicio → deshabilita desconocidos

- 🔄 Actualiza el sistema y el software — instala todos los parches de seguridad pendientes de Windows Update

- 🔑 Cambia todas tus contraseñas — desde un dispositivo limpio, activa el 2FA en todos los servicios importantes

- 💿 Considera reinstalar Windows — si la infección es profunda (rootkit, ransomware avanzado), formatea y reinstala desde un medio limpio

🛡️ Cómo protegerte del malware

- 🔍 Antivirus actualizado: Consulta qué es un antivirus y cómo elegir el mejor. Windows incluye Windows Defender, protección base sólida y gratuita

- 🔄 Sistema actualizado: El 85% de los ataques exitosos explotan vulnerabilidades para las que ya existe un parche disponible

- 📧 No abrir archivos sospechosos: Sé escéptico con correos inesperados aunque provengan de contactos conocidos

- 📥 Descarga solo de fuentes oficiales: evita cracks, torrents y sitios no verificados

- 🔑 Contraseñas seguras y únicas: Usa un gestor de contraseñas para generar y almacenar credenciales únicas

- 📱 2FA activado: Aunque el malware robe tu contraseña, no podrá acceder sin el segundo factor

- 💾 Copias de seguridad periódicas: Regla 3-2-1: tres copias, dos soportes distintos, una fuera de las instalaciones

- 👤 Cuenta estándar en Windows: No trabajes con cuenta de administrador para limitar el impacto de una infección

- 🔥 Firewall activo: Bloquea conexiones no autorizadas. Consulta nuestra guía de seguridad en Windows

Para una protección más avanzada, consulta también nuestra guía sobre ingeniería social y nuestra sección de estafas y fraudes digitales.

🔧 Herramientas para detectar y eliminar malware

| Herramienta | Tipo | Coste | Cuándo usarla |

|---|---|---|---|

| Windows Defender | Antivirus integrado | Gratuito | Protección diaria en tiempo real |

| Malwarebytes Free | Antimalware portátil | Gratuito | Análisis puntual tras sospecha de infección |

| Microsoft Safety Scanner | Escáner de Microsoft | Gratuito | Cuando el antivirus principal no funciona |

| Modo sin conexión de Defender | Análisis fuera del SO | Gratuito | Rootkits y malware que evitan el antivirus |

🆚 Sin protección vs sistema protegido

| Característica | Sin protección | Con medidas activas |

|---|---|---|

| Antivirus actualizado | 🔴 No — o desactualizado | 🟢 Sí — con protección en tiempo real |

| Sistema parcheado | 🔴 Actualizaciones atrasadas | 🟢 Windows Update automático |

| Contraseñas | 🔴 Débiles o reutilizadas | 🟢 Únicas, 16+ caracteres con gestor |

| Doble factor (2FA) | 🔴 No activo | 🟢 Activo en todas las cuentas |

| Copias de seguridad | 🔴 Sin backups | 🟢 Regla 3-2-1 aplicada |

| Cuenta de usuario | 🔴 Administrador permanente | 🟢 Cuenta estándar para uso diario |

| Riesgo de infección | 🔴 Muy alto | 🟢 Muy reducido |

🏁 Conclusión

El malware es una amenaza real, en constante evolución y al alcance de cualquier usuario con una conexión a internet. La buena noticia es que protegerse no requiere ser un experto: antivirus activo, sistema actualizado, contraseñas robustas y copias de seguridad eliminan la gran mayoría del riesgo. Añadir el 2FA y descargar solo de fuentes oficiales completa una defensa sólida accesible para cualquier persona.

La ciberseguridad es un hábito, no un producto. Mantener estas medidas activas de forma continua es la única protección real frente a un panorama de amenazas que no deja de crecer.

- 🛡️ Mantén siempre el antivirus y Windows actualizados — es la medida más efectiva

- 🛡️ Nunca abras adjuntos ni hagas clic en enlaces de correos inesperados

- 🛡️ El 2FA es imprescindible: aunque roben tu contraseña, no podrán acceder

- 🛡️ Las copias de seguridad son tu única defensa real frente al ransomware

- 🛡️ Desconfía siempre de quien te pida instalar software por teléfono o email sin verificación previa

¿Sospechas que tu equipo está infectado? Sigue los pasos de eliminación de esta guía o contáctanos para una revisión. Tu seguridad digital es nuestra prioridad.

Comparte este artículo para ayudar a quien pueda estar en riesgo. Un solo paso puede evitar la pérdida de todos sus datos.

❓ Preguntas frecuentes

¿Cuál es la definición exacta de malware?

👉 Es software diseñado para dañar, infiltrarse o robar información de un sistema sin consentimiento del usuario. Engloba virus, troyanos, ransomware, spyware, rootkits y más.

¿Qué es un virus informático?

👉 Software que se autorreplica infectando archivos. Necesita acción del usuario para activarse. Es un subtipo de malware: todo virus es malware, pero no todo malware es un virus.

¿Los Mac e iPhone son inmunes al malware?

👉 No. Aunque Windows es el sistema más atacado por su cuota de mercado, macOS e iOS también pueden infectarse. Ningún sistema operativo es completamente inmune.

¿Es seguro pagar el rescate en un ataque de ransomware?

👉 No. El INCIBE desaconseja pagar: no garantiza recuperar los archivos y financia el crimen organizado. Consulta nuestra guía sobre cómo protegerte del ransomware.

¿Qué antivirus usar contra el malware en Windows?

👉 Windows Defender es una solución sólida y gratuita para usuarios domésticos si está correctamente configurado. Para análisis puntuales, Malwarebytes Free y Microsoft Safety Scanner son complementos eficaces. Consulta también nuestra guía sobre qué es un antivirus y cómo elegir el mejor.

¿Cómo protegerse del malware?

👉 Las medidas más eficaces son: antivirus actualizado, sistema parcheado, no abrir archivos sospechosos, descargar solo de fuentes oficiales, contraseñas únicas con gestor, 2FA activo y copias de seguridad con la regla 3-2-1. Visita nuestra sección de ciberseguridad para más guías.

Deja una respuesta