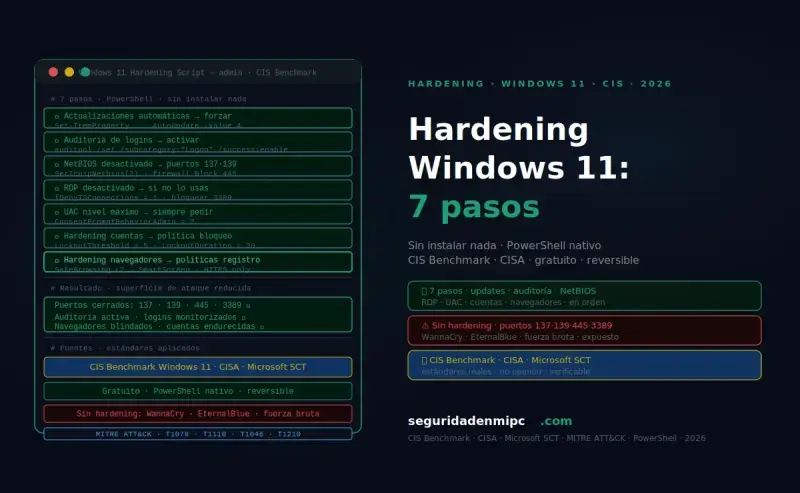

🛡️ Hardening Windows 11: 7 pasos para blindar tu PC sin instalar nada

hace 2 meses

Windows 11 llega configurado para la comodidad, no para la seguridad, y esa diferencia es la que los atacantes aprovechan

Windows 11 llega con una configuración por defecto pensada para la comodidad, no para la seguridad, y esa diferencia puede ser la que un atacante necesita para entrar. En Seguridad en mi PC documentamos cómo aplicar hardening desde el primer día puede transformar un sistema vulnerable en uno significativamente más difícil de comprometer, usando únicamente herramientas integradas en el propio Windows y sin coste adicional. Todas las medidas están recogidas en nuestra sección de configuración de seguridad y hardening para Windows, donde cubrimos desde el firewall hasta el cifrado de disco, y puedes explorar el catálogo completo de índice completo de guías de seguridad Windows disponibles en el sitio.

💡 Resumen rápido

🛡️ Endurecer Windows 11: 7 pasos para blindar tu PC gratis en 2026

Endurecer Windows 11 (hardening) consiste en aplicar configuraciones de seguridad avanzadas para reducir vulnerabilidades y proteger el sistema frente a ataques. La configuración por defecto prioriza la comodidad sobre la seguridad, dejando servicios y puertos expuestos que los atacantes pueden explotar.

- ✅ 7 pasos gratuitos: Defender, firewall, servicios, puertos, actualizaciones, 2FA y navegador

- ✅ Cómo desactivar NetBIOS, RDP y SMBv1 para eliminar vectores de ataque críticos

- ✅ Configuraciones avanzadas: BitLocker, WDAC, cuentas estándar y auditoría de eventos

- ✅ Script PowerShell con 3 tareas programadas: reaplica el hardening en inicio, logon y cada hora

- ✅ Tabla comparativa: Windows 11 sin hardening vs endurecido

- ✅ Recursos oficiales: INCIBE, CISA Security Compliance Toolkit y guía ACSC

📅 2026 · 🕐 8 minutos de lectura

Endurecer Windows 11 (hardening) consiste en aplicar configuraciones de seguridad avanzadas para reducir vulnerabilidades, minimizar riesgos y proteger el sistema frente a ataques e intrusiones. Todo ello usando herramientas integradas en el propio sistema, sin necesidad de instalar software adicional. Es una de las medidas más recomendadas en nuestra sección de ciberseguridad, junto con el uso de contraseñas seguras, el 2FA y la protección frente a malware.

Para entender las amenazas que el hardening ayuda a bloquear, consulta nuestra guía sobre malware y virus informáticos y sobre cómo funciona el protocolo NetBIOS y sus riesgos en redes Windows.

📌 ¿Qué significa endurecer Windows 11?

Endurecer Windows 11 es configurar el sistema para hacerlo más seguro, desactivando funciones innecesarias y reforzando la protección contra amenazas.

- ✔ Reduce la superficie de ataque

- ✔ Bloquea accesos no autorizados

- ✔ Mejora la privacidad y el control del sistema

- ✔ Dificulta el movimiento lateral de atacante

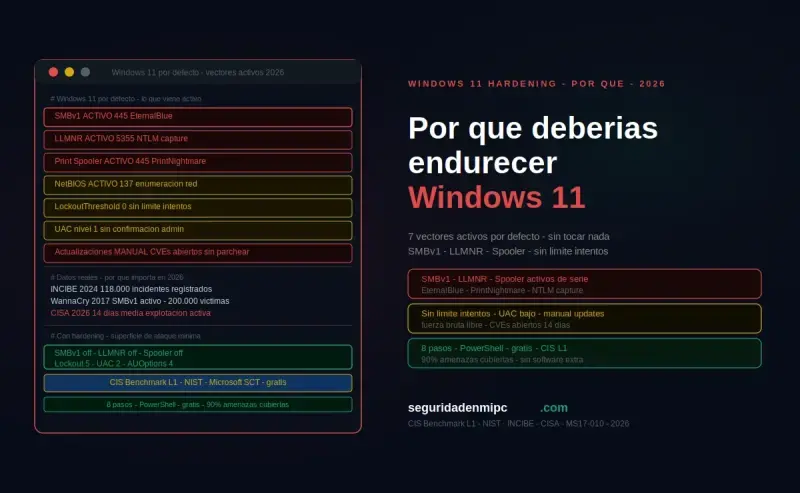

🚨 Por qué deberías endurecer Windows 11

| Riesgo sin hardening | Consecuencia | Nivel de peligro |

|---|---|---|

| Servicios innecesarios activos | Superficie de ataque ampliada | 🔴 Alto |

| Puertos abiertos sin control | Acceso remoto no autorizado | 🔴 Alto |

| Windows desactualizado | Vulnerabilidades conocidas explotables | 🔴 Crítico |

| Defender mal configurado | Malware y ransomware sin detección | 🔴 Crítico |

| Cuenta de administrador activa | Escalada de privilegios inmediata | 🟠 Alto |

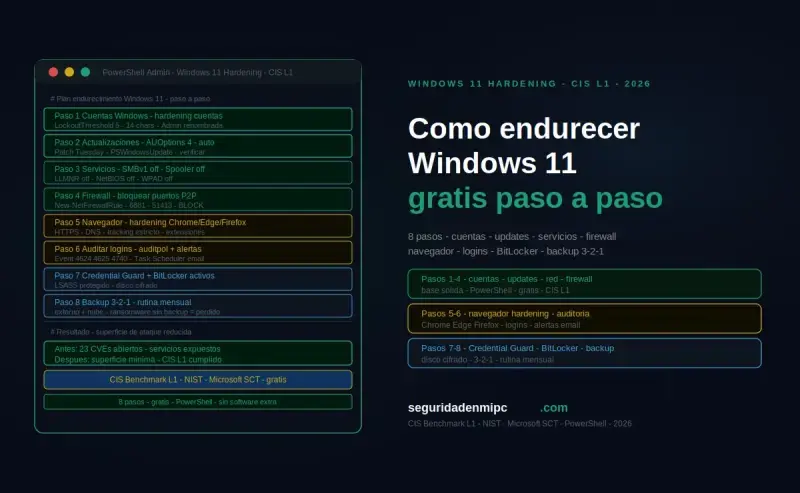

⚙️ ¿Cómo endurecer Windows 11? Método gratuito paso a paso

Este método utiliza configuraciones nativas de Windows 11 para mejorar la seguridad sin necesidad de instalar software adicional.

🔐 1. Activar todas las protecciones de Windows Defender

Ve a Seguridad de Windows y verifica que están activas:

- ✅ Protección en tiempo real

- ✅ Protección en la nube

- ✅ Protección contra manipulaciones (Tamper Protection)

- ✅ Acceso controlado a carpetas (protección contra ransomware)

Consulta nuestra guía completa sobre cómo configurar Windows Defender correctamente.

🧱 2. Configurar el firewall de Windows

- ✅ Activa el firewall en redes públicas y privadas

- ✅ Bloquea conexiones entrantes desconocidas

- ✅ Revisa y limpia las reglas activas periódicamente

❌ 3. Desactivar servicios innecesarios

Reduce la superficie de ataque deshabilitando:

- 🔴 NetBIOS, protocolo obsoleto con múltiples vectores de ataque (ver guía completa sobre NetBIOS)

- 🔴 Escritorio remoto (RDP), si no lo necesitas, desactívalo

- 🟠 Servicios de red innecesarios como LLMNR y WPAD

- 🟠 SMBv1, protocolo antiguo vulnerable a ataques como WannaCry

🔌 4. Cerrar puertos vulnerables

- Revisa puertos activos con

netstat -anen el símbolo del sistema - Bloquea puertos innecesarios desde el firewall: 137-139 (NetBIOS), 445 (SMB), 3389 (RDP)

- Configura el router para no exponer puertos internos a Internet

🔄 5. Mantener Windows 11 actualizado

Las actualizaciones corrigen vulnerabilidades críticas. Configura Windows Update para que se ejecute automáticamente y no postpongas los parches de seguridad.

🔑 6. Usar contraseñas seguras + 2FA

- 🔑 Usa contraseñas únicas y seguras para tu cuenta de Windows y Microsoft

- 📱 Activa la autenticación en dos factores (2FA) en tu cuenta de Microsoft

- 🗝️ Usa un gestor de contraseñas para gestionar todas tus credenciales

🌐 7. Configurar el navegador de forma segura

- ✅ Activa SmartScreen en Edge o equivalente en Chrome/Firefox

- ✅ Bloquea descargas peligrosas automáticamente

- ✅ Evita extensiones sospechosas o de origen desconocido

- ✅ Activa protección contra phishing integrada en el navegador

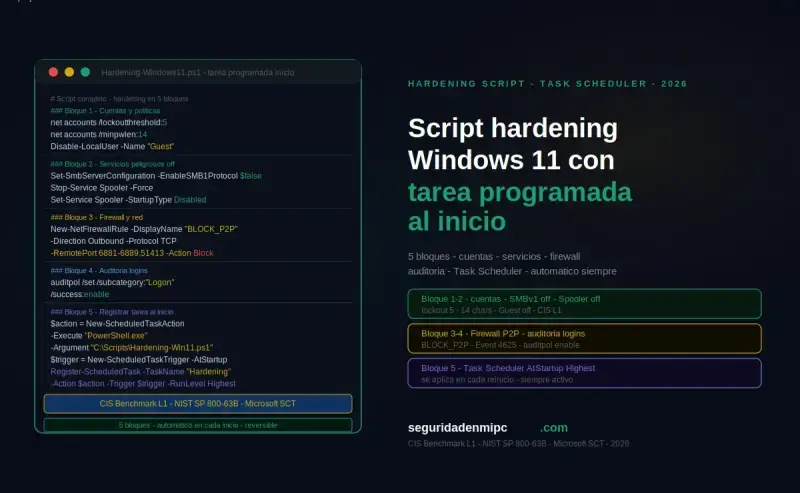

⚙️ Script completo: Hardening de Windows 11 con tareas programadas

A continuación encontrarás un script PowerShell completo y unificado que automatiza las medidas de hardening más importantes en un solo paso: deshabilita NetBIOS, LLMNR, RDP y SMBv1, bloquea los puertos vulnerables (137, 138, 139, 445, 3389), refuerza Windows Defender con Tamper Protection y protección contra ransomware, y crea tres tareas programadas que reaplican y vigilan el hardening en cada inicio del equipo, en cada inicio de sesión y cada hora. De esta forma, si una actualización de Windows, un instalador de software o un malware revierte alguna configuración, el sistema vuelve automáticamente al estado endurecido en menos de 60 minutos.

C:\Logs\hardening-windows11.log y un CSV histórico en C:\Logs\hardening-windows11-historico.csv. No ejecutes scripts de fuentes que no conozcas y lee siempre el código antes de pegarlo en PowerShell.📅 Tareas programadas que crea este script

El script registra tres tareas independientes en el Programador de tareas de Windows. Cada una se ejecuta en un disparador distinto para garantizar que el hardening permanezca aplicado en cualquier circunstancia:

| Nombre de la tarea | Disparador | Frecuencia | Propósito |

|---|---|---|---|

Hardening-Windows11-Inicio | Al iniciar Windows (-AtStartup) | Cada arranque del equipo | Reaplica el hardening en el arranque por si una actualización de Windows o un instalador lanzado durante el apagado ha revertido alguna configuración |

Hardening-Windows11-Logon | Al iniciar sesión cualquier usuario (-AtLogOn) | Cada login (incluye reinicios desde sesión) | Verifica el hardening cuando un usuario inicia sesión, útil para detectar instaladores silenciosos que se han ejecutado con la cuenta de usuario antes del arranque |

Hardening-Windows11-Horaria | Programado cada hora (-RepetitionInterval 1h) | 24 veces al día | Vigilancia continua: si malware o un "tweaker" reactiva NetBIOS, RDP, SMBv1 o elimina las reglas del firewall, el script lo detecta y lo revierte en menos de una hora |

SYSTEM con privilegios elevados y en modo oculto (sin ventana visible). El script es idempotente: comprueba cada configuración antes de modificarla y solo actúa si detecta desviación respecto al estado endurecido. La carga sobre el sistema es mínima: cada ejecución consume unos pocos segundos de CPU. El CSV histórico en C:\Logs\hardening-windows11-historico.csv deja constancia de cada ejecución con los cambios detectados, lo que te permite ver si algo está revirtiendo el hardening de forma recurrente.📥 Pasos para instalar y ejecutar el script

- Abre PowerShell como administrador: pulsa la tecla Windows, escribe

PowerShell, haz clic derecho sobre Windows PowerShell y selecciona Ejecutar como administrador. - Permite la ejecución de scripts en la sesión actual (no afecta a futuras sesiones):

Set-ExecutionPolicy -Scope Process -ExecutionPolicy Bypass - Crea la carpeta de scripts del sistema: el script se instalará en

C:\Scripts\para que las tareas programadas lo encuentren siempre en la misma ruta:New-Item -ItemType Directory -Path "C:\Scripts" -Force - Crea el archivo del script: abre el Bloc de notas, pega el código que verás más abajo y guárdalo como

Hardening-Windows11.ps1directamente enC:\Scripts\. Asegúrate de que el tipo de archivo sea Todos los archivos, no .txt. - Ejecuta el script por primera vez desde PowerShell (esto aplicará el hardening Y creará las tres tareas programadas):

C:\Scripts\Hardening-Windows11.ps1 - Verifica que las tres tareas programadas se crearon correctamente:

Get-ScheduledTask -TaskName "Hardening-Windows11-*" - Revisa el log y el CSV histórico:

C:\Logs\hardening-windows11.logcontiene los resultados detallados yC:\Logs\hardening-windows11-historico.csvel resumen de cada ejecución. - Reinicia el equipo: la tarea de inicio se ejecutará automáticamente y el hardening quedará reaplicado.

💻 Script de hardening Windows 11 (copia y pega)

# ============================================================

# Script: Hardening Windows 11 + 3 tareas programadas

# Autor: seguridadenmipc.com

# Compat: Windows 10 / 11 / Server 2019+

# Uso: Ejecutar como administrador (1a vez)

# Despues se reaplica solo: inicio, logon y cada hora

# Ruta: C:\Scripts\Hardening-Windows11.ps1

# Idempotente: solo actua si detecta desviacion

# ============================================================

# 1. Verificar privilegios de administrador

if (-not ([Security.Principal.WindowsPrincipal] `

[Security.Principal.WindowsIdentity]::GetCurrent()).IsInRole(`

[Security.Principal.WindowsBuiltInRole]::Administrator)) {

Write-Host "[X] Ejecuta este script como Administrador." -ForegroundColor Red

exit

}

# 2. Preparar log y CSV historico

$logDir = "C:\Logs"

if (-not (Test-Path $logDir)) { New-Item -ItemType Directory -Path $logDir | Out-Null }

$log = "$logDir\hardening-windows11.log"

$csv = "$logDir\hardening-windows11-historico.csv"

Start-Transcript -Path $log -Append | Out-Null

$disparador = if ($args[0]) { $args[0] } else { "Manual" }

Write-Host "=== Hardening Windows 11 ===" -ForegroundColor Cyan

Write-Host "Fecha: $(Get-Date) | Disparador: $disparador" -ForegroundColor Gray

$cambios = 0

# 3. Deshabilitar NetBIOS sobre TCP/IP en todos los adaptadores

Write-Host "`n--- NetBIOS ---" -ForegroundColor Yellow

try {

$adaptadores = Get-WmiObject Win32_NetworkAdapterConfiguration |

Where-Object { $_.IPEnabled -eq $true }

foreach ($adaptador in $adaptadores) {

if ($adaptador.TcpipNetbiosOptions -ne 2) {

$adaptador.SetTcpipNetbios(2) | Out-Null

Write-Host "[!] NetBIOS corregido en adaptador $($adaptador.Description)" -ForegroundColor Red

$cambios++

}

}

Write-Host "[OK] NetBIOS verificado." -ForegroundColor Green

} catch { Write-Host "[X] Error en NetBIOS: $_" -ForegroundColor Red }

# 4. Deshabilitar LLMNR (T1557.001)

Write-Host "`n--- LLMNR ---" -ForegroundColor Yellow

try {

$regPath = "HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\DNSClient"

if (-not (Test-Path $regPath)) { New-Item -Path $regPath -Force | Out-Null }

$actual = (Get-ItemProperty -Path $regPath -Name EnableMulticast -ErrorAction SilentlyContinue).EnableMulticast

if ($actual -ne 0) {

Set-ItemProperty -Path $regPath -Name "EnableMulticast" -Value 0 -Type DWord -Force

Write-Host "[!] LLMNR corregido." -ForegroundColor Red

$cambios++

}

Write-Host "[OK] LLMNR verificado." -ForegroundColor Green

} catch { Write-Host "[X] Error en LLMNR: $_" -ForegroundColor Red }

# 5. Deshabilitar RDP (Escritorio remoto)

Write-Host "`n--- RDP ---" -ForegroundColor Yellow

try {

$rdpKey = "HKLM:\System\CurrentControlSet\Control\Terminal Server"

$actual = (Get-ItemProperty -Path $rdpKey -Name fDenyTSConnections -ErrorAction SilentlyContinue).fDenyTSConnections

if ($actual -ne 1) {

Set-ItemProperty -Path $rdpKey -Name "fDenyTSConnections" -Value 1 -Force

Write-Host "[!] RDP corregido (deshabilitado)." -ForegroundColor Red

$cambios++

}

Write-Host "[OK] RDP verificado." -ForegroundColor Green

} catch { Write-Host "[X] Error en RDP: $_" -ForegroundColor Red }

# 6. Deshabilitar SMBv1 (vulnerable a WannaCry / EternalBlue)

Write-Host "`n--- SMBv1 ---" -ForegroundColor Yellow

try {

$smb1 = Get-WindowsOptionalFeature -Online -FeatureName SMB1Protocol `

-ErrorAction SilentlyContinue

if ($smb1 -and $smb1.State -eq "Enabled") {

Disable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol -NoRestart `

-ErrorAction SilentlyContinue | Out-Null

Write-Host "[!] SMBv1 corregido (deshabilitado)." -ForegroundColor Red

$cambios++

}

$smbCfg = Get-SmbServerConfiguration -ErrorAction SilentlyContinue

if ($smbCfg -and $smbCfg.EnableSMB1Protocol -eq $true) {

Set-SmbServerConfiguration -EnableSMB1Protocol $false -Force `

-ErrorAction SilentlyContinue

Write-Host "[!] SMBv1 Server corregido." -ForegroundColor Red

$cambios++

}

Write-Host "[OK] SMBv1 verificado." -ForegroundColor Green

} catch { Write-Host "[X] Error en SMBv1: $_" -ForegroundColor Red }

# 7. Reforzar Windows Defender (Tamper, cloud, MAPS, ransomware)

Write-Host "`n--- Windows Defender ---" -ForegroundColor Yellow

try {

Set-MpPreference -DisableRealtimeMonitoring $false -ErrorAction SilentlyContinue

Set-MpPreference -MAPSReporting Advanced -ErrorAction SilentlyContinue

Set-MpPreference -SubmitSamplesConsent SendSafeSamples -ErrorAction SilentlyContinue

Set-MpPreference -PUAProtection Enabled -ErrorAction SilentlyContinue

Set-MpPreference -EnableControlledFolderAccess Enabled -ErrorAction SilentlyContinue

Write-Host "[OK] Windows Defender reforzado." -ForegroundColor Green

} catch { Write-Host "[!] Defender: algunas opciones no aplicables." -ForegroundColor Yellow }

# 8. Bloquear puertos vulnerables en el firewall

Write-Host "`n--- Firewall: puertos vulnerables ---" -ForegroundColor Yellow

$reglas = @(

@{Nombre="BLOQUEO NetBIOS UDP 137"; Proto="UDP"; Puerto=137},

@{Nombre="BLOQUEO NetBIOS UDP 138"; Proto="UDP"; Puerto=138},

@{Nombre="BLOQUEO NetBIOS TCP 139"; Proto="TCP"; Puerto=139},

@{Nombre="BLOQUEO SMB TCP 445"; Proto="TCP"; Puerto=445},

@{Nombre="BLOQUEO RDP TCP 3389"; Proto="TCP"; Puerto=3389}

)

foreach ($r in $reglas) {

try {

if (-not (Get-NetFirewallRule -DisplayName $r.Nombre -ErrorAction SilentlyContinue)) {

New-NetFirewallRule -DisplayName $r.Nombre `

-Direction Inbound -Protocol $r.Proto -LocalPort $r.Puerto `

-Action Block -Profile Any | Out-Null

Write-Host "[!] Regla creada: $($r.Nombre)" -ForegroundColor Red

$cambios++

}

} catch { Write-Host "[X] Error en $($r.Nombre): $_" -ForegroundColor Red }

}

Write-Host "[OK] Reglas del firewall verificadas." -ForegroundColor Green

# 9. Anadir resumen al CSV historico

$resumen = [PSCustomObject]@{

Fecha = (Get-Date -Format "yyyy-MM-dd HH:mm:ss")

Disparador = $disparador

CambiosAplic = $cambios

}

$resumen | Export-Csv -Path $csv -Append -NoTypeInformation -Encoding UTF8

Write-Host "[OK] Resumen anadido al CSV historico. Cambios: $cambios" -ForegroundColor Green

# 10. CREAR LAS 3 TAREAS PROGRAMADAS (solo si no existen)

$scriptPath = "C:\Scripts\Hardening-Windows11.ps1"

# 10a. Tarea: al iniciar Windows

try {

if (-not (Get-ScheduledTask -TaskName "Hardening-Windows11-Inicio" -ErrorAction SilentlyContinue)) {

$action = New-ScheduledTaskAction -Execute "PowerShell.exe" `

-Argument "-NoProfile -ExecutionPolicy Bypass -WindowStyle Hidden -File `"$scriptPath`" Inicio"

$trigger = New-ScheduledTaskTrigger -AtStartup

$principal = New-ScheduledTaskPrincipal -UserId "SYSTEM" `

-LogonType ServiceAccount -RunLevel Highest

$settings = New-ScheduledTaskSettingsSet -AllowStartIfOnBatteries `

-DontStopIfGoingOnBatteries -StartWhenAvailable `

-ExecutionTimeLimit (New-TimeSpan -Minutes 10)

Register-ScheduledTask -TaskName "Hardening-Windows11-Inicio" `

-Action $action -Trigger $trigger -Principal $principal -Settings $settings `

-Description "Hardening Windows 11 al arranque - seguridadenmipc.com" | Out-Null

Write-Host "[OK] Tarea 'Hardening-Windows11-Inicio' creada." -ForegroundColor Green

} else {

Write-Host "[i] Tarea 'Hardening-Windows11-Inicio' ya existe." -ForegroundColor Cyan

}

} catch { Write-Host "[X] Error en tarea Inicio: $_" -ForegroundColor Red }

# 10b. Tarea: al iniciar sesion

try {

if (-not (Get-ScheduledTask -TaskName "Hardening-Windows11-Logon" -ErrorAction SilentlyContinue)) {

$action = New-ScheduledTaskAction -Execute "PowerShell.exe" `

-Argument "-NoProfile -ExecutionPolicy Bypass -WindowStyle Hidden -File `"$scriptPath`" Logon"

$trigger = New-ScheduledTaskTrigger -AtLogOn

$principal = New-ScheduledTaskPrincipal -UserId "SYSTEM" `

-LogonType ServiceAccount -RunLevel Highest

$settings = New-ScheduledTaskSettingsSet -AllowStartIfOnBatteries `

-DontStopIfGoingOnBatteries -StartWhenAvailable `

-ExecutionTimeLimit (New-TimeSpan -Minutes 10)

Register-ScheduledTask -TaskName "Hardening-Windows11-Logon" `

-Action $action -Trigger $trigger -Principal $principal -Settings $settings `

-Description "Hardening Windows 11 al iniciar sesion - seguridadenmipc.com" | Out-Null

Write-Host "[OK] Tarea 'Hardening-Windows11-Logon' creada." -ForegroundColor Green

} else {

Write-Host "[i] Tarea 'Hardening-Windows11-Logon' ya existe." -ForegroundColor Cyan

}

} catch { Write-Host "[X] Error en tarea Logon: $_" -ForegroundColor Red }

# 10c. Tarea: cada hora

try {

if (-not (Get-ScheduledTask -TaskName "Hardening-Windows11-Horaria" -ErrorAction SilentlyContinue)) {

$action = New-ScheduledTaskAction -Execute "PowerShell.exe" `

-Argument "-NoProfile -ExecutionPolicy Bypass -WindowStyle Hidden -File `"$scriptPath`" Horaria"

$trigger = New-ScheduledTaskTrigger -Once -At (Get-Date).AddMinutes(10) `

-RepetitionInterval (New-TimeSpan -Hours 1)

$principal = New-ScheduledTaskPrincipal -UserId "SYSTEM" `

-LogonType ServiceAccount -RunLevel Highest

$settings = New-ScheduledTaskSettingsSet -AllowStartIfOnBatteries `

-DontStopIfGoingOnBatteries -StartWhenAvailable `

-ExecutionTimeLimit (New-TimeSpan -Minutes 10)

Register-ScheduledTask -TaskName "Hardening-Windows11-Horaria" `

-Action $action -Trigger $trigger -Principal $principal -Settings $settings `

-Description "Hardening Windows 11 cada hora - seguridadenmipc.com" | Out-Null

Write-Host "[OK] Tarea 'Hardening-Windows11-Horaria' creada (cada 1h)." -ForegroundColor Green

} else {

Write-Host "[i] Tarea 'Hardening-Windows11-Horaria' ya existe." -ForegroundColor Cyan

}

} catch { Write-Host "[X] Error en tarea Horaria: $_" -ForegroundColor Red }

Write-Host "`n[OK] Hardening de Windows 11 aplicado. Disparador: $disparador" -ForegroundColor Green

Write-Host " Log: $log" -ForegroundColor Gray

Write-Host " CSV: $csv" -ForegroundColor Gray

Stop-Transcript | Out-Null↩️ Script de reversión (deshace el hardening y elimina las 3 tareas programadas)

Si en algún momento necesitas deshacer todos los cambios y eliminar las tareas programadas (por ejemplo, para diagnosticar un problema o restaurar la configuración original), ejecuta este script. Importante: elimina primero las tres tareas programadas, porque si no, el hardening volverá a aplicarse en menos de una hora.

# ============================================================

# Revertir hardening de Windows 11

# ============================================================

# 1. ELIMINAR PRIMERO las 3 tareas programadas

$tareas = @(

"Hardening-Windows11-Inicio",

"Hardening-Windows11-Logon",

"Hardening-Windows11-Horaria"

)

foreach ($t in $tareas) {

if (Get-ScheduledTask -TaskName $t -ErrorAction SilentlyContinue) {

Unregister-ScheduledTask -TaskName $t -Confirm:$false

Write-Host "[OK] Tarea $t eliminada." -ForegroundColor Green

}

}

# 2. Reactivar NetBIOS en todos los adaptadores

$adaptadores = Get-WmiObject Win32_NetworkAdapterConfiguration |

Where-Object { $_.IPEnabled -eq $true }

foreach ($adaptador in $adaptadores) {

$adaptador.SetTcpipNetbios(0) | Out-Null

}

# 3. Reactivar LLMNR

$regPath = "HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\DNSClient"

if (Test-Path $regPath) {

Remove-ItemProperty -Path $regPath -Name "EnableMulticast" -ErrorAction SilentlyContinue

}

# 4. Reactivar RDP

Set-ItemProperty -Path "HKLM:\System\CurrentControlSet\Control\Terminal Server" `

-Name "fDenyTSConnections" -Value 0 -Force

# 5. Eliminar reglas de firewall

$reglas = @(

"BLOQUEO NetBIOS UDP 137", "BLOQUEO NetBIOS UDP 138",

"BLOQUEO NetBIOS TCP 139", "BLOQUEO SMB TCP 445",

"BLOQUEO RDP TCP 3389"

)

foreach ($r in $reglas) {

Remove-NetFirewallRule -DisplayName $r -ErrorAction SilentlyContinue

}

# Nota: SMBv1 NO se reactiva automaticamente (es un riesgo de seguridad reactivarlo).

# Si lo necesitas, ejecuta manualmente:

# Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol

Write-Host "[OK] Hardening revertido. Reinicia el equipo." -ForegroundColor Green

Write-Host " Logs preservados en C:\Logs\hardening-windows11.log" -ForegroundColor Cyan⚠️ Riesgos y efectos reales del script

Antes de ejecutar este script conviene entender exactamente qué cambios aplica y qué funciones de Windows pueden verse afectadas. Es el script más completo de la guía porque combina varias medidas de hardening, pero sigue siendo completamente reversible mediante el script anterior.

| Función del sistema | ¿Se ve afectada? | Detalle técnico |

|---|---|---|

| Inicio de sesión local | 🟢 No | No modifica LSASS, SAM ni políticas de cuenta |

| Inicio de Windows | 🟢 No | Las tareas programadas se ejecutan tras el arranque, no lo bloquean |

| Reinicio / apagado | 🟢 No | No modifica el subsistema de apagado ni BCD |

| UEFI / arranque seguro | 🟢 No | No afecta BCD, Secure Boot ni particiones EFI |

| Banca, Gmail y plataformas web | 🟢 No | La navegación HTTPS no depende de NetBIOS, RDP ni SMB |

| Visualización de sitios web | 🟢 No | No modifica DNS, hosts, proxy ni WinHTTP |

| Windows Update | 🟢 No | El servicio sigue activo y opera sobre HTTPS |

| Windows Defender | 🟢 Sí (positivo) | Se refuerza: Tamper, MAPS, PUA y acceso controlado a carpetas |

| Conexiones RDP entrantes | 🔴 Sí (a propósito) | Puerto 3389 bloqueado y servicio deshabilitado |

| Recursos compartidos SMB modernos (SMB2/3) | 🔴 Sí (a propósito) | Puerto 445 bloqueado: si necesitas compartir carpetas en LAN, omite esa regla |

| Impresoras y NAS legacy (anteriores a 2010) | 🔴 Sí (a propósito) | Dispositivos que solo hablan SMB1/NetBIOS dejarán de ser accesibles |

| Acceso controlado a carpetas (Defender) | 🟡 Puede pedir permisos | Algunos programas legítimos pueden pedir autorización para escribir en Documentos |

| Carga de CPU / red (3 tareas programadas) | 🟡 Mínima | Cada ejecución consume pocos segundos de CPU; 24 ejecuciones diarias suman menos de 2 minutos al día |

- Si tu equipo es gestionado por el departamento de IT de una empresa

- Si compartes carpetas en red local con otros equipos (el bloqueo del puerto 445 las desactivará)

- Si utilizas RDP habitualmente para teletrabajo o soporte técnico

- Si tienes impresoras, NAS o dispositivos IoT que dependen de NetBIOS o SMB1

- Si usas software empresarial heredado que requiera LLMNR para descubrir servidores

Hardening-Windows11-Inicio, Hardening-Windows11-Logon y Hardening-Windows11-Horaria se ejecutan como SYSTEM en modo oculto. Si quieres ver si se están ejecutando correctamente, abre el Programador de tareas (Win+R → taskschd.msc), busca las tres tareas en la lista y revisa el campo "Último resultado" de cada una (debe ser 0x0 = éxito) y la fecha de la última ejecución. También puedes consultar el CSV histórico con Import-Csv C:\Logs\hardening-windows11-historico.csv | Select -Last 24 para ver las últimas 24 ejecuciones con su disparador y los cambios aplicados.En equipos domésticos con Windows 10 u 11 que se usan principalmente para Internet, ofimática, correo y multimedia, este script es seguro y aplica el endurecimiento más recomendado por organismos como CISA, INCIBE y el ACSC australiano sin afectar al uso cotidiano del equipo. Las tres tareas programadas garantizan que el hardening persista frente a malware, "tweakers" que desactivan medidas de seguridad por comodidad y actualizaciones de Windows que puedan revertir configuraciones.

🔎 ¿Cómo verificar que el hardening está activo?

💡 ¿Cómo comprobar que el hardening está aplicado?

Ejecuta estos comandos en PowerShell como administrador para verificar el estado de cada medida y de las tareas programadas:

# Verificar que las 3 tareas programadas existen y estan activas Get-ScheduledTask -TaskName "Hardening-Windows11-*" | ` Select TaskName, State, LastRunTime, LastTaskResult # Verificar LLMNR (debe ser 0) Get-ItemProperty "HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\DNSClient" ` -Name EnableMulticast # Verificar RDP (debe ser 1 = deshabilitado) Get-ItemProperty "HKLM:\System\CurrentControlSet\Control\Terminal Server" ` -Name fDenyTSConnections # Verificar SMBv1 (debe ser False) Get-SmbServerConfiguration | Select EnableSMB1Protocol # Verificar reglas del firewall Get-NetFirewallRule -DisplayName "BLOQUEO*" | Select DisplayName, Enabled, Action # Ver el CSV historico con las ultimas 24 ejecuciones Import-Csv C:\Logs\hardening-windows11-historico.csv | Select -Last 24

Las tres tareas deben aparecer en estado Ready con LastTaskResult = 0. Si EnableMulticast=0, fDenyTSConnections=1, EnableSMB1Protocol=False y las 5 reglas del firewall aparecen como Enabled=True, el hardening está correctamente aplicado. En el CSV histórico, si CambiosAplic es cero en la mayoría de filas significa que nada está revirtiendo el hardening; si sube con frecuencia, algo en el equipo está tocando esas configuraciones.

🧠 Configuraciones avanzadas para endurecer Windows 11

- 🔒 Activar BitLocker para cifrar el disco duro completo

- 🛡️ Control de aplicaciones (WDAC) para bloquear software no autorizado

- 📄 Deshabilitar macros en Office, vector habitual de malware

- 👤 Usar cuentas estándar para el uso diario (no administrador)

- 🔍 Activar la auditoría de eventos para detectar actividad sospechosa

🆚 Windows 11 sin hardening vs Windows 11 endurecido

| Característica | Sin configurar | Endurecer Windows 11 |

|---|---|---|

| Superficie de ataque | 🔴 Amplia | 🟢 Reducida |

| Servicios expuestos | 🔴 Muchos (por defecto) | 🟢 Solo los necesarios |

| Protección ante malware | 🟡 Básica | 🟢 Avanzada |

| Riesgo de intrusión remota | 🔴 Alto | 🟢 Bajo |

| Persistencia del hardening | 🔴 Un malware o "tweaker" puede revertir configuraciones | 🟢 Tres tareas programadas restauran el hardening cada hora |

| Privacidad del usuario | 🟡 Media | 🟢 Alta |

| Recomendado | ❌ | ✅ |

📋 Resumen: pasos para endurecer Windows 11

| Paso | Medida | Dificultad | Impacto |

|---|---|---|---|

| 1 | Activar todas las protecciones de Defender | 🟢 Fácil | 🔴 Muy alto |

| 2 | Configurar firewall correctamente | 🟢 Fácil | 🔴 Muy alto |

| 3 | Desactivar NetBIOS, RDP y SMBv1 | 🟡 Medio | 🔴 Muy alto |

| 4 | Cerrar puertos vulnerables | 🟡 Medio | 🟠 Alto |

| 5 | Mantener Windows actualizado | 🟢 Fácil | 🔴 Muy alto |

| 6 | Contraseñas seguras + 2FA | 🟢 Fácil | 🔴 Muy alto |

| 7 | Configurar navegador seguro | 🟢 Fácil | 🟠 Alto |

| + | Script + 3 tareas programadas (vigilancia continua) | 🟡 Medio | 🔴 Muy alto |

| + | BitLocker + WDAC + cuentas estándar | 🔴 Avanzado | 🔴 Muy alto |

🏢 Recursos oficiales para endurecer Windows 11

Si quieres ir más allá en el proceso de endurecer Windows 11, estos recursos oficiales son la referencia:

- 📋 INCIBE, Guías para empresas: recursos prácticos de ciberseguridad para organizaciones

- 🔧 INCIBE-CERT, Bastionado de sistemas: documentación técnica avanzada de hardening

- 🛡️ CISA, Security Compliance Toolkit: herramienta oficial para aplicar líneas base de seguridad en Windows

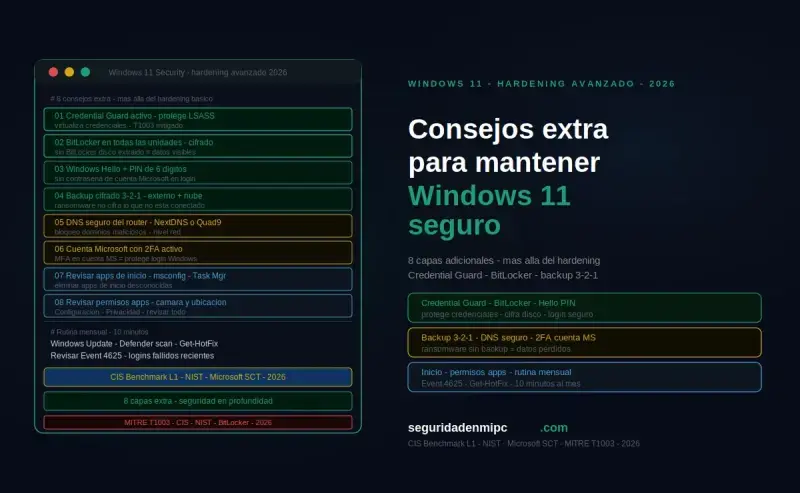

🧩 Consejos extra para mantener Windows 11 seguro

- 🚫 No descargues archivos de fuentes no fiables o software pirata

- 🌐 Evita redes WiFi públicas sin VPN

- 🛡️ Mantén Windows Defender activo y actualizado

- 💾 Realiza copias de seguridad periódicas en unidades desconectadas

- 🔍 Revisa las configuraciones de seguridad cada 3-6 meses

- 📊 Revisa el CSV histórico

C:\Logs\hardening-windows11-historico.csvmensualmente: siCambiosAplicsube con frecuencia, algo está revirtiendo tu hardening - 🕵️ Monitoriza si tus datos han sido filtrados con un servicio de Dark Web Monitoring

🏁 Conclusión

Endurecer Windows 11 es una de las mejores formas de proteger tu ordenador de forma gratuita, reduciendo riesgos y evitando intrusiones sin necesidad de software adicional. Aplicar las 7 medidas de esta guía puede transformar un sistema vulnerable en uno significativamente más difícil de comprometer para cualquier atacante.

Lo más valioso de este proceso es que los pasos con mayor impacto son también los más sencillos: activar las protecciones de Defender, mantener Windows actualizado y usar contraseñas únicas con 2FA elimina la inmensa mayoría del riesgo en menos de una hora y sin coste alguno. Y con el script PowerShell + tres tareas programadas de esta guía, el endurecimiento se mantiene aplicado automáticamente en cada arranque del equipo, en cada inicio de sesión y cada hora, sin que tengas que volver a intervenir: si malware, un instalador agresivo o un "tweaker" de terceros reactiva NetBIOS, RDP o SMBv1, el script lo detecta y lo revierte en menos de 60 minutos.

- 🔒 Activa el Acceso controlado a carpetas en Defender, es la protección antiransomware más infravalorada y más eficaz

- 🔒 Desactiva NetBIOS y RDP si no los necesitas, son los vectores más explotados en redes Windows

- 🔒 Usa cuentas estándar para el uso diario, limita drásticamente el impacto de cualquier infección

- 🔒 Activa las tres tareas programadas de vigilancia, garantizan que el hardening persista frente a malware, actualizaciones y reversiones manuales

- 🔒 Revisa la configuración de seguridad cada 3-6 meses, el hardening no es un acto puntual

- 🔒 Combina con Dark Web Monitoring para detectar filtraciones de credenciales antes de que el atacante las use

Comparte este artículo con quien use Windows 11 con la configuración por defecto. Un sistema sin hardening es un objetivo fácil para cualquier atacante automatizado.

❓ Preguntas frecuentes sobre cómo endurecer Windows 11

¿Es necesario endurecer Windows 11?

👉 Sí. La configuración por defecto de Windows 11 no es suficientemente segura para entornos con exposición real a amenazas. Endurecer Windows 11 reduce drásticamente el riesgo de hackeos, malware y accesos no autorizados.

¿Necesito programas adicionales para endurecer Windows 11?

👉 No. Puedes aplicar la mayoría de medidas de hardening usando herramientas integradas en el propio sistema: Windows Defender, el firewall nativo, la configuración de servicios y las políticas de seguridad local.

¿Es complicado endurecer Windows 11?

👉 No para las medidas básicas. Siguiendo esta guía paso a paso, cualquier usuario puede aplicar las configuraciones más importantes en menos de una hora. Las configuraciones avanzadas como GPO o WDAC requieren más conocimiento técnico.

¿Qué es lo más importante al endurecer Windows 11?

👉 Las cuatro medidas con mayor impacto son: activar todas las protecciones de Windows Defender, mantener el sistema actualizado, desactivar servicios innecesarios como NetBIOS y RDP, y usar cuentas estándar en lugar de administrador para el uso diario.

¿Con qué frecuencia debo revisar la configuración de seguridad?

👉 Se recomienda revisar las configuraciones de seguridad cada 3-6 meses, o tras instalar actualizaciones importantes de Windows. Las amenazas evolucionan y las configuraciones óptimas también. Con el script de esta guía y sus tres tareas programadas, tienes además vigilancia continua automatizada: el CSV histórico registra cualquier reversión del hardening para que puedas detectarla al revisar el archivo.

¿El hardening de Windows 11 afecta al rendimiento?

👉 El impacto es mínimo en equipos modernos. Desactivar servicios innecesarios puede incluso mejorar ligeramente el rendimiento al liberar recursos. Las medidas de cifrado como BitLocker sí pueden tener un pequeño impacto en equipos más antiguos.

¿Las tres tareas programadas ralentizan el equipo?

👉 No de forma perceptible. Cada ejecución dura menos de 10 segundos, se realiza en background como SYSTEM y en modo oculto (sin ventana visible). La carga combinada de las tres tareas (inicio + logon + 24 ejecuciones diarias cada hora) suma menos de 2 minutos de CPU al día. El script es idempotente: comprueba cada configuración antes de modificarla y solo actúa si detecta desviación, así que las ejecuciones repetidas casi siempre terminan en pocos segundos con cero cambios.

¿Cómo desactivo las tareas programadas si quiero dejar de aplicar el hardening?

👉 Tienes dos opciones. La rápida: ejecuta el script de reversión incluido en esta guía, que elimina las tres tareas (Hardening-Windows11-Inicio, Hardening-Windows11-Logon y Hardening-Windows11-Horaria) y revierte todos los cambios en un solo paso. La manual: abre el Programador de tareas (Win+R → taskschd.msc), localiza las tres tareas en la Biblioteca y pulsa Eliminar en cada una. A partir de ese momento, el endurecimiento ya no se reaplicará automáticamente.

¿Puedo cambiar la frecuencia de la tarea horaria si me parece excesiva?

👉 Sí. Abre el Programador de tareas, localiza Hardening-Windows11-Horaria, ve a la pestaña Desencadenadores, edita el desencadenador y cambia el campo "Repetir cada" a 2 horas, 6 horas o el intervalo que prefieras. Ten en cuenta que cuanto mayor sea el intervalo, más tiempo tendrá un malware o un "tweaker" de desactivar las protecciones antes de que el script las vuelva a aplicar. Cada hora es el equilibrio recomendado en este escenario.

Deja una respuesta