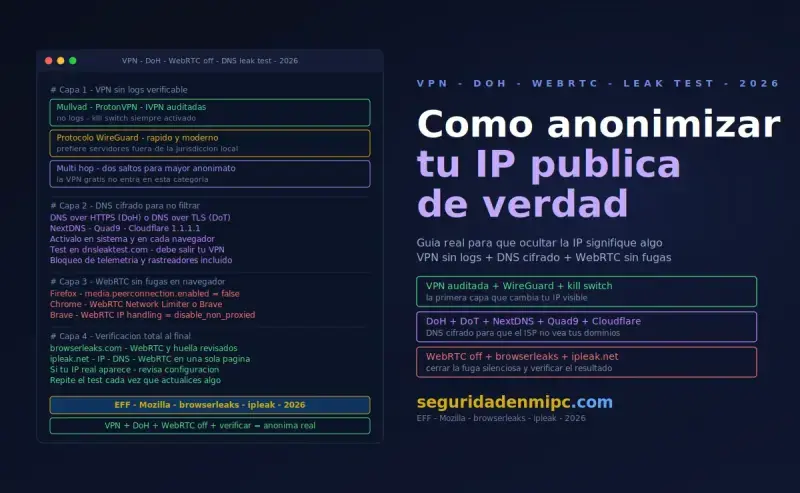

🛡️ Cómo anonimizar tu IP pública: Guía real con VPN, DNS cifrado y WebRTC sin fugas

hace 24 horas

IP Pública Explicada: Rastreo, Riesgos y Métodos Reales para Anonimizarla

Meta descripción sugerida (156 caracteres): Aprende qué revela tu IP pública, qué tan lejos puede llegar el rastreo y cómo blindarte con VPN, DNS cifrado y bloqueo de fugas WebRTC paso a paso.

📌 Tu IP pública es el número que tu operador asigna al router para identificar tu conexión en Internet. Permite deducir país, región y proveedor, pero no tu identidad sin pasar por el ISP. Para anonimizarla necesitas tres capas combinadas: una VPN auditada con kill switch, DNS cifrado y la prevención de fugas WebRTC en el navegador.

Cuando un servidor recibe tu petición, lo primero que registra no es tu nombre ni tu correo, sino una secuencia numérica: tu dirección IP pública. Ese dato, que parece menor, abre la puerta a perfiles de comportamiento, geolocalización aproximada, anuncios segmentados y, en escenarios menos amables, ataques dirigidos sobre tu identidad digital. Toda esta exposición arranca en un único punto: la IP pública que tu router muestra al mundo cada vez que accedes a la red.

Esta guía aborda tres bloques bien diferenciados: qué es realmente una IP pública, qué información puede extraerse de ella y, sobre todo, qué herramientas y configuraciones marcan la diferencia entre estar expuesto y estar protegido frente al rastreo en línea. Daremos un peso especial a las VPN bien elegidas y al bloqueo de WebRTC, porque ahí es donde más usuarios fallan sin saberlo.

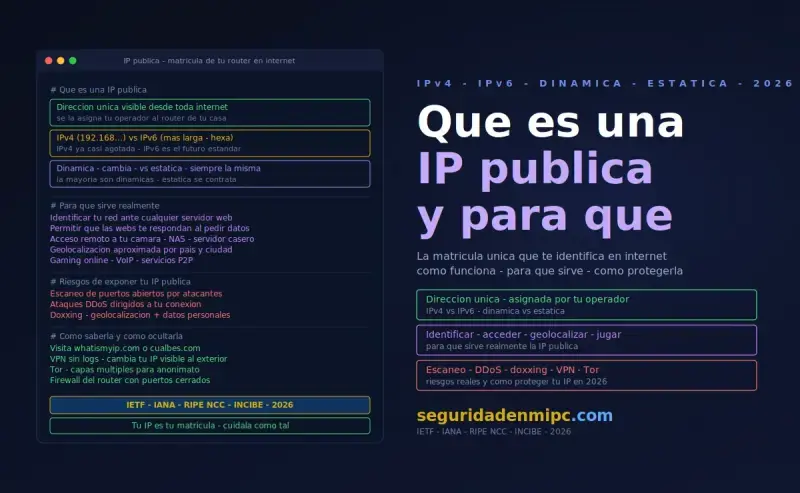

¿Qué es una IP pública y para qué sirve?

La IP pública es el identificador que tu proveedor de Internet asigna al router doméstico para que pueda dialogar con cualquier otro nodo de la red. Funciona como el número exterior de una vivienda: si nadie lo conoce, no puede llegarte correo; si todo el mundo lo conoce, cualquiera puede mandarte algo, deseado o no. Para entender mejor cómo se sostiene este intercambio entre tu equipo y el resto del mundo, conviene repasar los fundamentos de redes y conectividad doméstica que rigen toda comunicación en línea.

Existen dos generaciones del protocolo conviviendo:

- IPv4: cuatro octetos separados por puntos, formato 188.27.45.122. Se está agotando, por eso los ISP recurren a CGNAT (compartir una IP entre varios clientes).

- IPv6: ocho grupos hexadecimales (por ejemplo, 2a02:9130:8000:1::1). Diseñado para resolver el problema de espacio y ofrecer direccionamiento prácticamente ilimitado.

Conviene distinguir además entre IP pública IPv4 e IP pública IPv6, porque muchos hogares ya operan con direccionamiento dual y eso multiplica los puntos por los que tu IP pública puede filtrarse si no está bien controlada.

Hay un detalle importante que muchos usuarios pasan por alto: tu IP pública puede ser dinámica (rota cada cierto tiempo o tras reinicio del router) o estática (siempre la misma). Esta segunda modalidad amplifica la trazabilidad, porque cualquier registro que te identifique persistirá durante meses o años.

El reparto y la administración mundial de estas direcciones lo coordina la IANA a través de su sistema de asignación de números de Internet, que delega bloques en los registros regionales (RIPE, ARIN, LACNIC, AFRINIC y APNIC).

🔍 Una IP pública dinámica cambia cada cierto tiempo y reduce el rastreo persistente, mientras que una IP estática facilita servicios remotos pero deja una huella permanente. Para uso doméstico y privacidad básica, la dinámica es preferible.

IP pública vs IP privada: visión técnica

| Aspecto | IP pública | IP privada |

|---|---|---|

| Alcance | Enrutable en Internet | Solo dentro de tu LAN |

| Quién la asigna | El operador (ISP) | El propio router por DHCP |

| Repetición | Única globalmente | Coincide en millones de redes |

| Visibilidad externa | Total ante los servidores | Nula |

| Coste para privacidad | Elevado si se descuida | Prácticamente nulo |

| Riesgo de exposición | Alta superficie de ataque | Limitada al segmento local |

En resumen, la IP pública es la única dirección que el resto de Internet ve, mientras que la privada queda confinada a tu red doméstica y no aporta información explotable desde fuera.

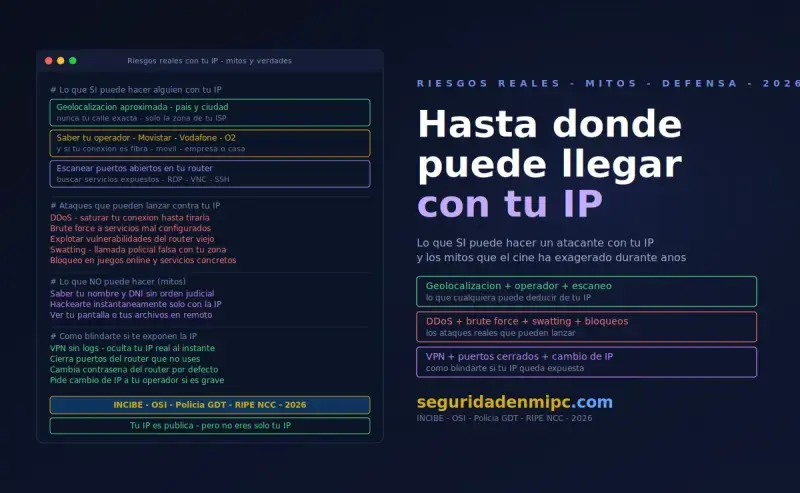

¿Hasta dónde puede llegar alguien con tu IP pública?

La respuesta corta es: más lejos de lo que crees, pero no tanto como Hollywood sugiere. Veamos las vías reales por las que una dirección IP se transforma en información útil para perfilar comportamiento, deducir hábitos de navegación o preparar ataques selectivos.

Geolocalización aproximada

Servicios como MaxMind, IPinfo o IP2Location mantienen bases de datos que correlacionan rangos de IP con la ubicación física del nodo del operador. La precisión típica oscila entre país y ciudad. No hay un GPS apuntando a tu salón, pero sí lo suficiente para personalizar fraudes (un email "del banco" mencionando tu provincia genera más confianza, y por tanto más víctimas). Esta clase de geolocalización por IP pública es la base sobre la que trabajan tanto las redes publicitarias como los kits de phishing más sofisticados.

Información WHOIS y registros públicos

Una consulta WHOIS revela qué entidad gestiona el rango al que pertenece tu IP. En conexiones residenciales eso muestra al operador. En conexiones corporativas, muchas veces aparece directamente el nombre de la empresa, lo que en investigaciones OSINT acelera el trabajo de quien busca.

Registros del operador (la fuente más sensible)

El ISP guarda durante meses qué cliente tenía cada IP y en qué momento. Esa información incluye nombre, DNI y dirección postal real, pero solo se entrega bajo orden judicial. Es la pieza que cierra el círculo en investigaciones policiales y, en la práctica, la única vía hacia la identidad real partiendo solo de una IP.

Logs de servicios y filtraciones

Foros, juegos online, plataformas de mensajería, paneles de administración: todos registran tu IP. Cuando uno de esos servicios sufre una brecha, esos registros acaban en la dark web combinados con tu correo, alias, dirección, hábitos. Tu IP deja de ser un dato suelto y se convierte en el pegamento entre identidades.

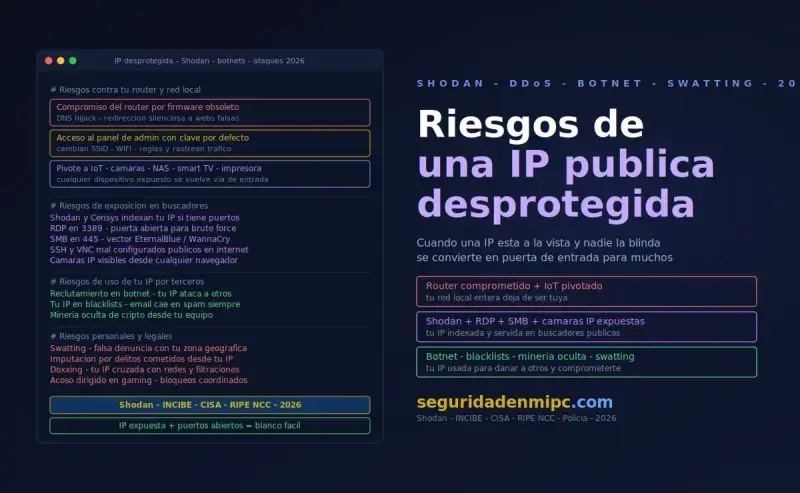

Escaneo activo de puertos

Plataformas como Shodan o Censys rastrean continuamente Internet en busca de puertos abiertos. Si tu router expone RDP, SSH, telnet, paneles de administración o NAS, aparecerá indexado, y cualquiera puede intentar conectarse. La IP pasa de ser pasiva a ser superficie de ataque. Cuando una IP pública aparece indexada en estos buscadores con servicios sin autenticar, deja de ser una simple dirección y se convierte en un objetivo señalado.

Cruzar IP con OSINT

El verdadero riesgo no es la IP aislada, sino la IP combinada. Un alias en un foro, un correo filtrado, una geolocalización publicada en redes y una IP recurrente bastan para cerrar perfiles bastante completos. Si quieres ampliar fundamentos defensivos contra este tipo de inteligencia abierta, la sección monográfica de ciberseguridad recoge artículos específicos sobre el tema. (Próximo articulo explicara este párrafo de forma amplia y entendible.

Riesgos concretos asociados a una IP pública desprotegida

Una IP pública desprotegida no es una vulnerabilidad en sí misma, pero sí amplifica notablemente el alcance de cualquier amenaza que opere a nivel de red. Estos son los vectores más recurrentes:

- DDoS dirigido: muy frecuente en gaming competitivo y streaming. Saturar tu IP es trivial cuando se conoce.

- Phishing geosegmentado: campañas que mencionan tu ciudad, idioma o banco habitual aprovechando la geolocalización IP.

- Bloqueos y precios diferenciados: muchas plataformas ajustan contenido y tarifa según el país detectado.

- Tracking persistente: aunque borres cookies, tu IP recurrente te enlaza con sesiones anteriores en redes publicitarias.

- Compromiso de servicios autoalojados: NAS, cámaras IP, paneles de router y servicios remotos mal configurados son objetivos directos.

- Doxing y acoso: en disputas online, la IP es la primera pieza que un atacante intenta filtrar para escalar el conflicto.

- Suplantación y spoofing: con datos suficientes alrededor de la IP, los intentos de ingeniería social ganan credibilidad.

El nivel de exposición depende del uso que hagas: navegación normal con cuentas en grandes plataformas tiene un perfil de riesgo distinto al de quien expone servicios desde casa o juega en torneos online.

Estrategias para anonimizar tu IP pública

Anonimizar no es ocultar puntualmente: es construir capas que, sumadas, hagan inviable o costoso rastrearte. Repasamos las técnicas reales, ordenadas de la menos eficaz a la más sólida, con énfasis en cifrado de extremo a extremo, ofuscación de tráfico y enmascaramiento de identidad digital.

Forzar el cambio de IP en el ISP

La opción más simple, y también la más limitada. Si tu IP es dinámica, basta con apagar el router durante un rato para que el operador asigne otra al volver a conectarte. No anonimiza nada, solo rota la dirección. Sirve cuando un foro te ha baneado por IP o quieres cortar un ataque puntual, pero un perfil persistente sigue siendo posible porque sigues dentro del mismo bloque del operador. Forzar la rotación de tu IP pública mediante un reinicio prolongado es, por tanto, una solución táctica, no una estrategia de privacidad.

Proxies HTTP y SOCKS

Un proxy reenvía tus peticiones desde otra dirección. Visto desde fuera, parece que la conexión nace del proxy, no de ti. El problema está en los detalles:

- La mayoría de proxies gratuitos están saturados, registran actividad y pueden inyectar contenido en tu tráfico.

- Trabajan a nivel de aplicación, así que no protegen al sistema entero, solo al navegador o programa configurado.

- No cifran el tráfico salvo que el destino use HTTPS, lo que deja al proveedor del proxy con visibilidad total sobre lo que haces.

- Las cabeceras X-Forwarded-For pueden delatar tu IP real si el proxy no es de tipo elite.

Conclusión: como solución de emergencia, sirven. Como base de privacidad, no.

Redes Tor

Tor encadena tu tráfico a través de tres relays cifrados, de modo que ningún nodo individual conoce a la vez quién eres y a dónde vas. Es la red más sólida en términos de anonimato real, pero exige paciencia: la velocidad cae bastante, ciertos sitios bloquean los nodos de salida y el navegador Tor obliga a una disciplina (no maximizar ventana, no instalar extensiones, no iniciar sesión con identidades reales) que rompe muchos hábitos cotidianos.

Es la herramienta adecuada para periodistas, denunciantes y casos en los que el coste del anonimato compensa la incomodidad. Para uso diario suele ser excesivo. Si quieres profundizar en el modelo de enrutamiento por capas, el proyecto Tor documenta la evolución del onion routing desde sus orígenes en investigación naval.

VPN: la opción de equilibrio práctico

Una VPN establece un túnel cifrado entre tu dispositivo y un servidor remoto. Todo lo que sale de tu equipo viaja cifrado hasta ese servidor, y desde ahí accede a Internet con la IP del proveedor de VPN, no con la tuya. Para la inmensa mayoría de usuarios es la combinación más razonable de privacidad, comodidad y velocidad de navegación cifrada. Al sustituir tu IP pública por la del servidor remoto, la VPN reescribe el dato más visible que un servidor podría usar para identificarte.

Lo que cubre y lo que no cubre una VPN

| Frente al riesgo de... | ¿Una VPN ayuda? |

|---|---|

| IP visible para el servidor de destino | Sí |

| Inspección de tráfico por el ISP | Sí |

| Geolocalización por dirección IP | Sí |

| Sniffing en redes Wi-Fi públicas | Sí |

| Identificación por cookies y sesiones abiertas | No |

| Fingerprinting del navegador | No |

| Malware ya presente en el equipo | No |

| Filtraciones de IP por WebRTC sin protección | No por defecto |

Criterios para elegir una VPN sin marketing engañoso

Las landings de VPN están llenas de adjetivos. Lo que importa cabe en una lista corta de exigencias técnicas:

- Política sin registros con auditoría externa: no basta con que lo digan, debe haber informes públicos de auditores independientes.

- Sede en jurisdicción amigable con la privacidad: lejos de los acuerdos de inteligencia 5/9/14 Eyes cuando sea posible.

- Protocolos modernos: WireGuard como primera opción, OpenVPN como respaldo. PPTP y L2TP están desfasados.

- Kill switch funcional: si el túnel se cae, la conexión completa debe bloquearse hasta que se restablezca.

- Protección integrada contra fugas: DNS, IPv6 y WebRTC deben canalizarse siempre por el túnel.

- Métodos de pago discretos: criptomonedas o tarjetas regalo refuerzan la separación entre identidad y servicio.

- RAM-only servers: servidores que no escriben en disco reducen drásticamente la persistencia de datos.

⚠️ Aviso importante: evita VPN gratuitas como solución de privacidad. Su modelo de negocio se sustenta, en muchos casos, en monetizar tus datos o tu ancho de banda. Una VPN seria cuesta lo que cuesta una suscripción a una plataforma de música, y la diferencia operativa es enorme.

DNS cifrado: el complemento que casi nadie configura

Aunque conectes una VPN, si tu sistema sigue usando los DNS del operador, las consultas de dominio podrían ir en claro. Activar DNS cifrado (DoH, DoT o DoQ) cierra esa rendija y bloquea las técnicas de espionaje DNS más habituales.

Resolutores recomendados, todos con soporte cifrado:

- Cloudflare: 1.1.1.1 / 1.0.0.1

- Quad9: 9.9.9.9 / 149.112.112.112

- Mullvad DNS público (sin registros)

- NextDNS (con filtrado configurable)

- AdGuard DNS (con bloqueo de trackers integrado)

En Windows 11 puedes activar DoH desde Configuración → Red e Internet → propiedades del adaptador → Asignación de servidor DNS → Cifrado DNS preferido: Solo cifrado. En macOS y Linux conviene apoyarse en perfiles de configuración o resolutores como systemd-resolved. Si te interesan otros recursos sobre conexiones seguras y configuración de redes, en la recopilación temática sobre conectividad y navegación hay material complementario.

📌 El DNS cifrado evita que el ISP vea qué dominios visitas. Las tres tecnologías principales son DoH (DNS over HTTPS, puerto 443), DoT (DNS over TLS, puerto 853) y DoQ (DNS over QUIC). DoH es la más compatible con redes restrictivas porque se confunde con tráfico HTTPS normal.

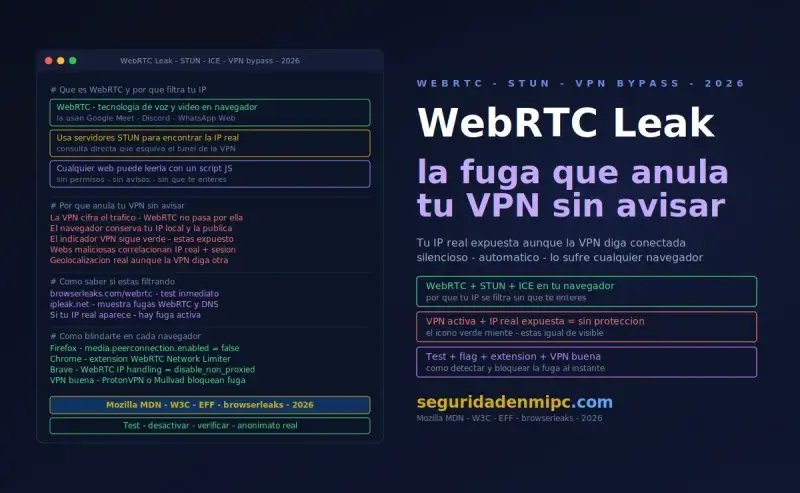

WebRTC Leak: la fuga que anula tu VPN sin avisarte

Aquí está el punto donde más usuarios creen estar protegidos sin estarlo. Aunque la VPN funcione perfectamente, tu navegador puede seguir entregando tu IP real a cualquier web que se la pida. El responsable es WebRTC.

Por qué WebRTC delata tu IP

WebRTC es el motor de comunicaciones en tiempo real integrado en navegadores modernos. Lo usan Google Meet, Discord, Jitsi, WhatsApp Web y prácticamente cualquier servicio de voz o vídeo basado en navegador. Para establecer conexiones peer-to-peer, recurre a un protocolo de descubrimiento llamado ICE, que utiliza servidores STUN para averiguar las IPs reales del dispositivo, tanto la local como la pública.

El detalle crítico es que esa consulta sucede al margen del túnel VPN. Si una web carga un script con las funciones adecuadas, puede preguntar al navegador y recibir tu IP pública real, aunque la VPN siga conectada. Quien quiera profundizar en el funcionamiento técnico puede revisar la especificación oficial RTCWEB en RFC 8825, que describe la arquitectura completa.

Test rápido de fuga WebRTC

- Conecta la VPN y verifica que estás dentro del túnel.

- Visita una web de diagnóstico como browserleaks.com/webrtc o ipleak.net.

- Compara la "Public IP" con la "WebRTC IP".

- Si la IP de WebRTC coincide con tu IP real (no la del servidor VPN), tienes una fuga abierta.

- Repite el test desactivando y reactivando la VPN para confirmar que el bloqueo es efectivo.

Métodos efectivos para prevenir fugas WebRTC

Hay varias rutas según el navegador y el tipo de uso. Las más fiables son las siguientes.

Método 1: Desactivación total

Es la opción más contundente, pero rompe videollamadas y servicios de voz por navegador.

- Firefox: abre about:config, busca media.peerconnection.enabled y cámbialo a false.

- Brave: en brave://settings/privacy selecciona WebRTC IP handling policy y elige Disable Non-Proxied UDP.

- Chrome y Edge: no permiten desactivarlo de forma nativa, requiere extensión.

Método 2: Extensión WebRTC Leak Prevent

Para Chromium-based (Chrome, Edge, Opera) la solución estándar es la extensión WebRTC Leak Prevent. No deshabilita el motor, sino que cambia la política de manejo de IP para que solo se utilicen direcciones que pasen por el proxy/VPN. Configuración recomendada:

- IP handling policy: Disable non-proxied UDP (force proxy).

Método 3: Cliente VPN con bloqueo nativo

Las VPN serias (Mullvad, ProtonVPN, NordVPN, IVPN, ExpressVPN) incluyen protección contra fugas WebRTC tanto en su aplicación de escritorio como en sus extensiones de navegador. Lo importante: instalar y activar la extensión oficial, no quedarse solo con la app.

Método 4: Navegadores enfocados en privacidad

Brave, LibreWolf y Tor Browser ya vienen configurados de fábrica para mitigar fugas WebRTC. Si la privacidad es prioridad, partir de uno de ellos elimina pasos manuales y reduce la superficie de error.

💡 Regla práctica: después de cada cambio relacionado con red, navegador o VPN, repite el test de fugas. Es una validación de 10 segundos que evita semanas de exposición silenciosa.

Checklist práctica para anonimizar tu IP pública

Recorre los bloques en orden. Cada uno suma una capa, y la combinación es lo que realmente cierra el círculo defensivo en torno a tu IP pública.

🔧 Preparación inicial

- ☐ Anota tu IP actual desde ipleak.net antes de cualquier cambio.

- ☐ Pregunta al ISP si tu IP es dinámica o estática.

- ☐ Revisa puertos expuestos en el router y desactiva UPnP si no lo necesitas.

- ☐ Renueva contraseña y firmware del router.

- ☐ Desactiva la administración remota del router salvo necesidad real.

🛡️ Implementación de VPN

- ☐ Selecciona un proveedor con auditoría de no-logs publicada.

- ☐ Activa el kill switch en escritorio y móvil.

- ☐ Habilita protección contra fugas DNS, IPv6 y WebRTC en la app.

- ☐ Usa WireGuard u OpenVPN UDP como protocolo principal.

- ☐ Verifica el cambio de IP visible tras conectar.

🌐 Blindaje del navegador

- ☐ Instala la extensión WebRTC Leak Prevent o usa un navegador que lo bloquee.

- ☐ En Firefox, ajusta media.peerconnection.enabled a false si no necesitas videollamadas web.

- ☐ Activa DNS over HTTPS dentro del navegador.

- ☐ Suma uBlock Origin con listas estrictas y bloquea fingerprinting.

- ☐ Repite tests tras cada ajuste.

💻 Endurecimiento del sistema

- ☐ Define DNS cifrado a nivel de sistema operativo.

- ☐ Reduce telemetría al mínimo permitido.

- ☐ Mantén firewall activo con reglas revisadas.

- ☐ Aplica parches de seguridad sin retrasos.

✅ Validación final

- ☐ ipleak.net: IP, DNS y WebRTC deben mostrar la salida del servidor VPN.

- ☐ dnsleaktest.com en modo Extended sin coincidencias con tu ISP.

- ☐ coveryourtracks.eff.org para auditar fingerprinting residual.

Matriz de riesgos y respuestas defensivas

| Amenaza | Frecuencia | Severidad | Defensa recomendada |

|---|---|---|---|

| Geolocalización vía IP | Muy alta | Baja | VPN o Tor |

| Fuga WebRTC | Alta | Alta | Extensión Leak Prevent o desactivar peerconnection |

| Fuga DNS | Media | Media | DoH/DoT y forzar DNS de la VPN |

| DDoS dirigido | Media | Alta | VPN con anti-DDoS o cambio de IP |

| Escaneo de puertos | Alta | Alta | Firewall, cierre de puertos y UPnP off |

| Fingerprinting | Muy alta | Media | Tor Browser, Brave o LibreWolf |

| Brechas de servicios | Media | Variable | Alias de correo, contraseñas únicas, 2FA |

| Suplantación de identidad | Media | Alta | Verificación 2FA y separación de identidades |

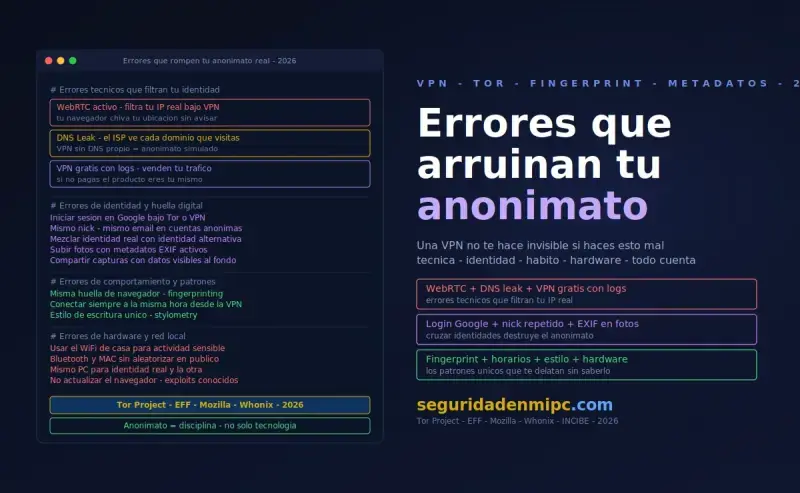

Errores comunes que arruinan el anonimato

- Confundir incógnito con anonimato: la ventana privada solo evita guardar historial local. Tu IP queda igual de visible.

- Dejar IPv6 sin proteger: si la VPN no soporta IPv6, el tráfico puede salir fuera del túnel sin que te enteres.

- Apoyarse solo en la VPN: sin DNS cifrado y sin bloqueo WebRTC, la cobertura es parcial.

- Mezclar Tor con cuentas reales: iniciar sesión con tu identidad cancela el anonimato de la red.

- Saltarse las verificaciones: asumir que algo funciona porque "debería" es la principal causa de exposición.

- Aceptar VPN gratuitas como solución estable: el ahorro inicial se paga en privacidad real.

- Reutilizar alias y correos: aunque la IP cambie, los identificadores recurrentes te enlazan entre sesiones.

❓Preguntas frecuentes sobre IP pública y anonimato

¿Pueden conocer mi domicilio exacto solo con mi IP pública?

No. Sin orden judicial dirigida al ISP, lo máximo que se obtiene es zona aproximada y proveedor. La asociación entre IP y dirección postal solo la realiza el operador.

¿Una VPN garantiza anonimato total al ocultar mi IP pública?

No. Oculta la IP y cifra el tráfico, pero no neutraliza cookies, sesiones iniciadas ni fingerprinting. Es una capa imprescindible, no la única.

¿Qué riesgo añade tener IP pública estática?

Persistencia. Cualquier registro queda asociado siempre al mismo identificador, lo que facilita correlaciones a largo plazo. La rotación dinámica de la IP pública reduce ese riesgo de forma natural.

¿Se puede prevenir WebRTC Leak en el móvil?

En Firefox para Android es posible mediante about:config en versiones que aún lo permitan. En navegadores Chromium móviles no suele haber control nativo, por lo que conviene apoyarse en una VPN cuya app gestione la fuga directamente.

¿Es legal contratar una VPN o usar Tor en España para enmascarar la IP pública?

Sí. Ambas tecnologías son completamente legales para uso personal. La legalidad depende de las acciones que se realicen, no del medio empleado para conectarse.

¿VPN o Tor para uso diario?

VPN para la mayoría de escenarios cotidianos: streaming, banca, navegación, gaming. Tor para situaciones donde el anonimato pesa más que la velocidad. La combinación Tor sobre VPN es viable cuando se necesita máxima protección y se asume la pérdida de rendimiento.

¿CGNAT protege mi privacidad al compartir IP pública con otros usuarios?

Parcialmente. Compartir IP dificulta la atribución directa, pero el ISP sigue registrando qué cliente usaba qué puerto en cada momento. La trazabilidad legal se mantiene intacta.

🏁 Conclusión

La IP pública es un dato menos inocente de lo que parece. No identifica directamente a una persona, pero es el hilo conductor que conecta logs, geolocalización, sesiones y huellas digitales en un perfil cada vez más nítido. Proteger tu IP pública no exige convertirse en experto: exige aplicar capas correctas, en el orden correcto, y verificar después.

El esquema realista pasa por una VPN auditada con kill switch, DNS cifrado tanto a nivel de sistema como de navegador, bloqueo activo de fugas WebRTC y, cuando el escenario lo justifique, refuerzo con Tor o con navegadores hardenizados. La tecnología perfecta no existe, pero sí existe una postura defensiva sensata que eleva el coste del rastreo hasta hacerlo poco rentable.

Si te interesa avanzar en estas defensas, en Seguridad en Mi PC encontrarás guías de hardening y privacidad para Windows publicamos contenidos paso a paso sobre detección de intrusos, gestión de credenciales y protección frente a malware. Para no perder de vista las novedades del área, también puedes seguir el archivo agrupado en la etiqueta de ciberseguridad, donde se concentran análisis y tutoriales actualizados.

📝 Reflexión final: el objetivo no es desaparecer de Internet, sino dejar de ser un objetivo fácil. La privacidad eficaz no se logra con una sola herramienta, sino con la suma coherente de varias bien configuradas y comprobadas.

Deja una respuesta