🎭 Ingeniería social: ¿Qué es, tipos de ataque y cómo protegerte en 2026?

La ingeniería social es la técnica detrás del 98% de los ciberataques actuales: no hackean sistemas, hackean personas. Seguridad en mi PC es tu referencia en ingeniería social y ciberseguridad avanzada para usuarios de Windows en español.

📅 2026 · 🕐 14 minutos de lectura

La ingeniería social es el arte del engaño aplicado a la ciberseguridad. A diferencia de los ataques técnicos que explotan vulnerabilidades del software, la ingeniería social explota las vulnerabilidades del ser humano: la confianza, el miedo, la curiosidad, la urgencia y el deseo de ayudar.

Para entender el contexto de amenazas, consulta también nuestra sección sobre malware y virus informáticos y las principales estafas y fraudes digitales.

📌 ¿Qué es la ingeniería social?

💡 Definición rápida: La ingeniería social es cualquier técnica de manipulación psicológica cuyo objetivo es conseguir que una persona revele información confidencial, realice una acción perjudicial (como transferir dinero o instalar malware) o conceda acceso a sistemas restringidos. No requiere exploits técnicos: solo comprensión de la psicología humana.

👉 La ingeniería social no es un tipo concreto de ataque: es la capa humana que envuelve a casi todos los ciberataques. El phishing, el pretexting, el baiting o el vishing son técnicas dentro de esta categoría.

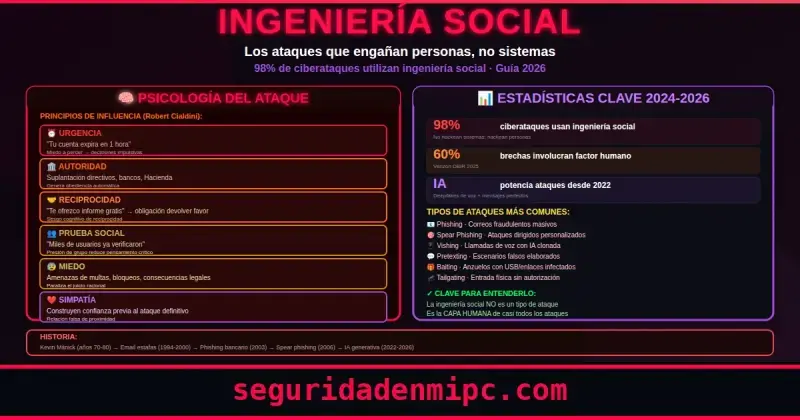

Según el DBIR 2025 de Verizon, el factor humano está presente en aproximadamente el 60% de todas las brechas de datos registradas en 2025. Y el 98% de los ciberataques incorporan ingeniería social en alguna fase.

🧠 La psicología detrás del ataque

Los atacantes de ingeniería social explotan de forma sistemática los sesgos cognitivos y los principios de influencia identificados por el psicólogo Robert Cialdini:

| Principio psicológico | Cómo lo usa la ingeniería social | Ejemplo real |

|---|---|---|

| ⏰ Urgencia | Activa decisiones impulsivas sin tiempo de verificar | "Tu cuenta expira en 1 hora" |

| 🏛️ Autoridad | Suplanta a directivos, bancos o policía | Email del "CEO" ordenando transferencia |

| 🤝 Reciprocidad | Ofrece algo para crear sensación de deuda | Soporte técnico "gratuito" con malware |

| 👥 Prueba social | Presión de grupo que reduce el pensamiento crítico | "Miles de usuarios ya lo han verificado" |

| 😰 Miedo | Paraliza el juicio racional con amenazas | "Hay un proceso legal abierto contra ti" |

| ❤️ Simpatía | Construye confianza previa antes del ataque | Estafa romántica durante semanas |

🎯 Tipos de ataques

🚨 Señal de alarma universal:

Cualquier comunicación que combine urgencia + autoridad + solicitud de acción inusual (transferir dinero, revelar credenciales, instalar software) debe activar tus alarmas de inmediato, independientemente del canal o del aparente remitente.

🎣 Phishing

El tipo más común de ingeniería social. Correos, SMS o mensajes fraudulentos que imitan marcas de confianza para robar credenciales. Representa el 70% de todos los ataques de ingeniería social. Consulta nuestra guía completa sobre qué es el phishing y cómo protegerte.

🎭 Pretexting

El atacante construye una historia creíble haciéndose pasar por auditor, técnico de IT o proveedor. Los incidentes de pretexting se han duplicado según Verizon DBIR 2025, representando más del 50% de los ataques sociales.

📞 Vishing

Fraude por llamada de voz. Los ataques de vishing aumentaron un 442% en 2024 según CrowdStrike 2025. El 70% de las organizaciones revelaron información sensible durante simulaciones de vishing.

📱 Smishing

SMS maliciosos que suplantan a Correos, bancos o servicios de streaming. Especialmente efectivos en móvil, donde la URL raramente es visible antes de hacer clic.

🎁 Baiting

El "cebo digital o físico": USBs infectados abandonados en aparcamientos, o descargas gratuitas de software premium que contienen malware. Si sospechas haber ejecutado un archivo malicioso, consulta nuestra guía sobre malware y virus informáticos.

💼 Business Email Compromise (BEC)

Suplantación de directivos o proveedores por correo para ordenar transferencias fraudulentas. Causó 2.770 millones de dólares en pérdidas en EE.UU. durante 2024 según el FBI IC3 Report 2024.

🤖 Ingeniería social con IA y deepfakes

En 2024, un empleado transfirió 25 millones de dólares tras una videoconferencia con deepfakes de sus directivos. La IA ha democratizado los ataques de ingeniería social a escala industrial. El malware también incorpora IA: PromptSpy es el primer malware Android que usa Google Gemini para adaptar sus ataques en tiempo real a cada víctima.

📊 Estadísticas clave 2024–2026

| Dato | Cifra | Fuente |

|---|---|---|

| Ciberataques que incorporan ingeniería social | 98% | Verizon DBIR |

| Brechas con factor humano como causa | 60% | Verizon DBIR 2025 |

| Pérdidas por BEC en EE.UU. (2024) | 2.770 millones $ | FBI IC3 2024 |

| Crecimiento del vishing (2º semestre 2024) | +442% | CrowdStrike 2025 |

| Organizaciones atacadas en 2024 | 85% | IBM Security 2024 |

| Coste medio de un ataque exitoso | 130.000 $ | Verizon 2024 |

🔍 ¿Cómo detectar estos ataques?

🔎 Las 5 señales más comunes:

Presión de tiempo artificial · Petición fuera del protocolo habitual · Solicitud de información sensible (contraseña, código SMS) · Canal de contacto inusual · Oferta demasiado buena para ser verdad. Si detectas cualquiera de estas señales, para, respira y verifica por vía oficial antes de actuar.

- ⏰ Urgencia artificial: "Actúa en las próximas 2 horas o tu cuenta será cancelada"

- 🔐 Solicitud de credenciales: ningún técnico legítimo necesita tu contraseña completa

- 📱 Canal inusual: un "banco" que contacta por Instagram o WhatsApp personal

- 🤫 Petición de confidencialidad: "No comentes esto con nadie" — táctica para aislar a la víctima

- 🎁 Oferta desproporcionada: software premium gratuito, premios inesperados

- 🔤 Micro-errores en la identidad: dominio similar pero no idéntico (c0ntoso.com vs contoso.com)

🛡️ ¿Cómo protegerte en 2026?

🧠 Defensa humana

- ✅ Cultura de verificación: ante cualquier solicitud inusual, verifica llamando directamente al número oficial

- ✅ Principio de mínima confianza: desconfía por defecto de cualquier solicitud no solicitada

- ✅ Activa el doble factor de autenticación (2FA) en todas tus cuentas

- ✅ Usa un gestor de contraseñas para contraseñas únicas por servicio

- ✅ Educa a familiares vulnerables — mayores y menores son los principales objetivos

🔐 Defensa técnica

- ✅ Autenticación multifactor resistente a phishing (FIDO2/WebAuthn) para cuentas críticas

- ✅ Aplica el hardening de cuentas Windows para limitar privilegios

- ✅ Mantén las actualizaciones de Windows al día — cierran las vulnerabilidades que el malware explota

- ✅ Monitoriza accesos con la monitorización de logins Windows

- ✅ Para pymes en España: INCIBE ofrece recursos gratuitos de concienciación y asistencia ante incidentes

🏦 Casos reales de ingeniería social de alto impacto

| Caso | Técnica usada | Impacto |

|---|---|---|

| Hong Kong 2024 | Deepfake en videoconferencia (CFO falso) | 25 millones de dólares robados |

| Twitter/X 2020 | Ingeniería social a empleados internos | Cuentas de Obama, Musk y Apple hackeadas |

| RSA Security 2011 | Email con Excel malicioso a 4 empleados | Comprometidos tokens de millones de usuarios |

| Empresa energética EU 2019 | Clonación de voz del CEO con IA | 243.000 euros en una llamada |

📌 Conclusión

Es la amenaza más subestimada y más efectiva del panorama actual. Mientras las organizaciones invierten millones en firewalls, los atacantes simplemente llaman por teléfono, envían un correo o crean un deepfake convincente. La IA ha multiplicado exponencialmente la escala de estos ataques: en 2026 cualquier persona puede ser objetivo en cualquier momento.

La buena noticia: la formación reduce en un 60% la probabilidad de caer en estos ataques. El conocimiento es tu primer escudo. El siguiente paso es compartirlo.

❓ Preguntas frecuentes sobre ingeniería social

¿Qué es la ingeniería social en ciberseguridad?

👉 La ingeniería social es cualquier técnica de manipulación psicológica que busca que una persona revele información confidencial o realice una acción perjudicial. Es la base del 98% de los ciberataques modernos porque explotar personas es más fácil que explotar sistemas.

¿Cuáles son los tipos de ataques más comunes?

👉 Phishing (email/web falsa), vishing (llamadas), smishing (SMS), pretexting (suplantación con historia), baiting (cebo digital) y BEC (compromiso de email corporativo). En 2026 se añaden los deepfakes de voz e imagen.

¿Cómo detectar este tipo de ataque?

👉 Busca urgencia artificial, solicitudes fuera del protocolo habitual, peticiones de credenciales o dinero, canal de contacto inusual y ofertas desproporcionadas. Si detectas cualquiera de estas señales, verifica siempre por un canal oficial antes de actuar.

¿También afecta a usuarios domésticos?

👉 Sí. Las estafas telefónicas, el phishing bancario y los mensajes falsos por SMS son formas de ingeniería social dirigidas específicamente a usuarios individuales. Consulta nuestra guía sobre phishing para protegerte.

¿Qué papel juega la IA en estos ataques?

👉 La IA ha multiplicado la sofisticación de estos ataques. Los deepfakes de voz e imagen permiten suplantar a directivos en tiempo real. El malware con IA como PromptSpy adapta sus ataques a cada víctima usando modelos de lenguaje. En 2024 se robaron 25 millones de dólares con un deepfake en videoconferencia.

¿Dónde denunciar en España?

👉 Llama al 017 de INCIBE (gratuito) o denuncia en el portal de delitos telemáticos de la Guardia Civil. Guarda todas las evidencias antes de denunciar.

⚠️ Nota editorial: Las estadísticas están respaldadas por fuentes oficiales verificadas: Verizon DBIR 2025, FBI IC3 2024, CrowdStrike 2025, IBM Security 2024, ENISA 2024 e INCIBE.