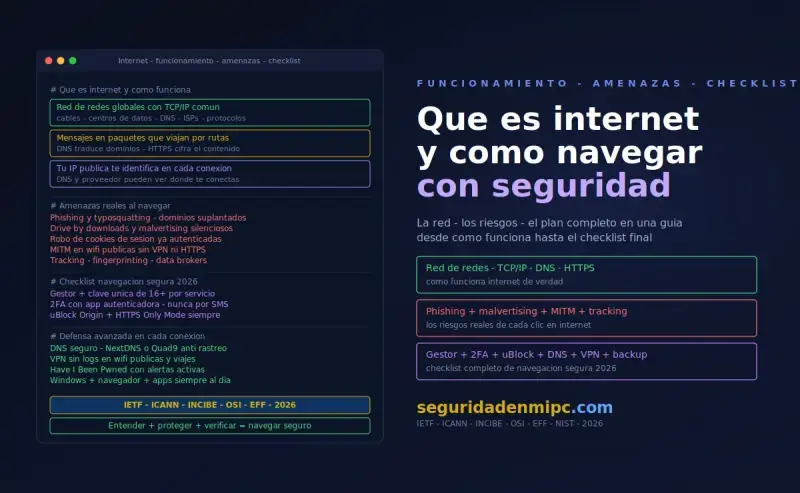

🌍 ¿Qué es Internet? Funcionamiento, amenazas y checklist de navegación segura en 2026

¿Qué es Internet? Funcionamiento, riesgos y cómo protegerse en 2026

Internet es la red global de redes que conecta miles de millones de dispositivos mediante protocolos comunes, permitiendo el intercambio de información a escala planetaria en milisegundos. Aunque la usamos a diario, muy pocos usuarios saben qué ocurre realmente detrás de la barra de direcciones cuando escriben una URL, ni qué riesgos asumen al hacerlo. En esta guía explicamos sus fundamentos técnicos, los peligros más frecuentes en 2026 y las medidas concretas para navegar con tranquilidad. Si quieres ampliar tu conocimiento sobre protección integral del PC, encontrarás contenidos relacionados en recursos técnicos en español sobre privacidad en red, fundamentos de Internet y blindaje de conexiones domésticas para usuarios de Windows, con guías paso a paso adaptadas a usuarios de habla hispana.

💡 Resumen rápido

🌐 Internet, qué es y por qué entenderlo importa en 2026

Internet es una infraestructura distribuida basada en el conjunto de protocolos TCP/IP que permite la comunicación entre cualquier par de dispositivos conectados, independientemente de su ubicación. Comprender su funcionamiento es la base para identificar riesgos y aplicar defensas eficaces.

- ✅ Cómo se transmiten los datos, paquetes, rutas y direcciones IP

- ✅ Diferencia entre Internet, Web y servicios de red

- ✅ Riesgos al navegar, rastreo, exposición de datos y conexiones inseguras

- ✅ Buenas prácticas, DNS cifrado, HTTPS y revisión de permisos

- ✅ Checklist de navegación segura para usuarios domésticos

📅 2026 · 🕐 11 minutos de lectura

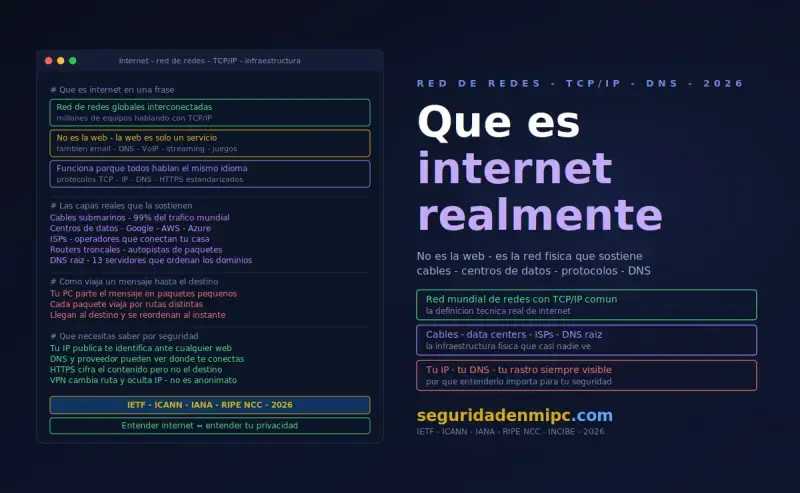

📌 ¿Qué es Internet realmente?

🔍 Definición técnica

Internet es una red de redes pública y descentralizada que conecta ordenadores, móviles, servidores y dispositivos IoT mediante el conjunto de protocolos TCP/IP. Cada dispositivo recibe una dirección IP que lo identifica de forma única y permite el envío y recepción de paquetes de datos a través de routers que eligen la ruta óptima en cada momento.

El término "Internet" suele confundirse con la World Wide Web, pero son dos conceptos distintos. Internet es la infraestructura física y lógica, cables submarinos, satélites, antenas, routers, mientras que la Web es solo uno de los servicios que viajan sobre esa infraestructura, junto al correo electrónico, la mensajería, las videollamadas, los juegos online y las descargas P2P. Junto a estos servicios, hoy convive un ecosistema cada vez más amplio de tráfico cifrado, protocolos de aplicación modernos (HTTP/3, QUIC), redes superpuestas como Tor y un volumen creciente de comunicaciones máquina a máquina entre dispositivos IoT, microservicios en la nube y sistemas industriales.

Para entender en profundidad cómo funcionan los protocolos que la sostienen, la documentación de Mozilla Developer Network sobre el funcionamiento de Internet es una referencia imprescindible y mantenida por la comunidad técnica.

⚙️ ¿Cómo funciona Internet paso a paso?

🔍 Funcionamiento resumido

Cuando escribes una dirección en el navegador, tu equipo consulta a un servidor DNS para traducir el dominio en una dirección IP, abre una conexión TCP con el servidor remoto, intercambia un saludo cifrado mediante TLS, y descarga los recursos en paquetes que viajan saltando entre routers hasta tu dispositivo. Todo el proceso dura milisegundos.

| Capa | Función | Ejemplo cotidiano |

|---|---|---|

| Aplicación | Genera el contenido que ves, HTML, vídeo, mensajes | WhatsApp Web, YouTube |

| Transporte | Garantiza la entrega ordenada de los datos | TCP en navegación, UDP en streaming |

| Red | Encamina los paquetes entre orígenes y destinos | Direccionamiento IP, IPv4 y IPv6 |

| Enlace | Transporta los datos por el medio físico | WiFi, Ethernet, fibra óptica |

🧭 De tu router al servidor en milisegundos

Cuando pulsas Enter, tu paquete sale del router doméstico hacia el equipo de tu proveedor de Internet (ISP), de ahí salta a un punto neutro de intercambio (IXP) y finalmente alcanza el servidor donde está alojado el sitio que visitas. Cada salto añade una pequeña latencia que se mide en milisegundos. Por eso, ver una página alojada en Madrid desde España es más rápido que ver una alojada en Sídney. En cada salto, el paquete deja huella en los registros del router intermedio, una traza de enrutamiento que herramientas como tracert en Windows o traceroute en Linux permiten visualizar.

🌐 Internet vs Web vs Deep Web vs Dark Web

Es habitual mezclar estos cuatro conceptos, pero conviene tener claras las diferencias antes de hablar de riesgos.

| Concepto | Qué es | Acceso |

|---|---|---|

| Internet | La red física y lógica que conecta dispositivos | Cualquier dispositivo conectado |

| Web superficial | Páginas indexadas por buscadores | Navegador estándar (Chrome, Firefox, Edge) |

| Deep Web | Contenido no indexado, intranets, webs privadas, paneles de cuenta | Navegador estándar con credenciales |

| Dark Web | Redes superpuestas anónimas como Tor o I2P | Navegador especializado (Tor Browser) |

Conocer la diferencia tiene una utilidad práctica directa: gran parte de las credenciales filtradas en brechas circulan por foros y mercados de la Dark Web, donde se compran y venden a precios irrisorios. Saber si tus correos o contraseñas aparecen en esos volcados es posible gracias a la monitorización activa de tus correos y credenciales en mercados clandestinos de la dark web, que cruza tu dirección con los volcados publicados y avisa cuando aparece una coincidencia.

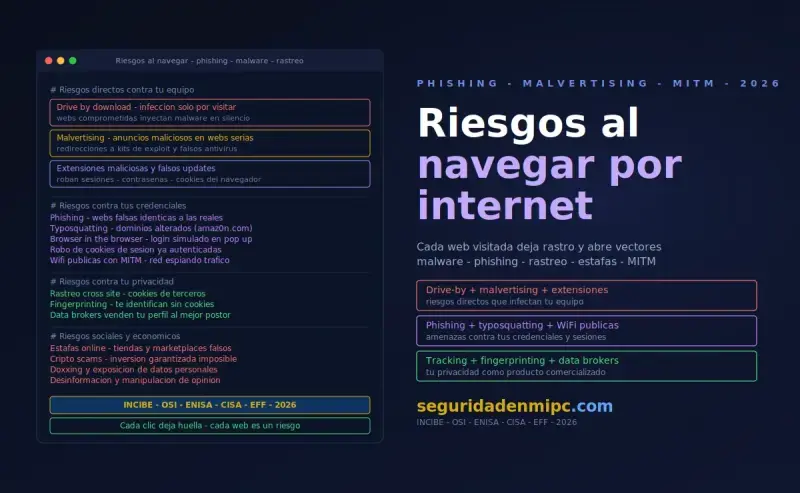

🚨 Principales riesgos al navegar por Internet

🔍 ¿Cuáles son los principales riesgos en Internet?

Los más extendidos son el rastreo masivo por terceros, la exposición de datos personales en formularios y redes sociales, las conexiones a redes WiFi inseguras, los anuncios maliciosos (malvertising), las descargas drive-by y la suplantación de sitios legítimos mediante typosquatting o homógrafos. La mayoría se neutralizan con HTTPS estricto, DNS cifrado y un navegador correctamente configurado.

- 👁️ Rastreo invasivo, cookies de terceros, fingerprinting del navegador y píxeles publicitarios construyen un perfil tuyo sin consentimiento real, exactamente cómo el fingerprinting del navegador, las cookies de terceros y las IPs reutilizadas construyen un perfil único que te identifica entre millones

- 📡 WiFi públicas inseguras, redes abiertas en cafeterías o aeropuertos permiten ataques de intermediario (Man in the Middle) si la web visitada no usa HTTPS

- 📨 Correo no deseado y enlaces fraudulentos, mensajes diseñados para que pulses sobre dominios falsificados muy parecidos al original

- 📦 Descargas comprometidas, instaladores aparentemente legítimos que incluyen adware, mineros de criptomonedas o troyanos

- 🪪 Filtración voluntaria de datos, formularios excesivos, redes sociales públicas y subidas de fotos con metadatos GPS van construyendo qué compone tu identidad digital, cómo se forma con cada interacción online y cómo recuperarla si te suplantan

- 🌐 Suplantación de dominios, sitios que cambian una letra (typosquatting) o usan caracteres similares (homógrafos) para engañar al ojo

- 🛒 Tiendas falsas, comercios fraudulentos que aceptan el pago y nunca envían el producto

🎯 Vectores de ataque más explotados en redes domésticas

| Vector | Cómo funciona | Impacto típico | Probabilidad |

|---|---|---|---|

| Fingerprinting | Identifica tu navegador único por hardware, plugins, fuentes | Perfilado publicitario y correlación entre sesiones | 🔴 Muy alta |

| Cookies de terceros | Rastreo cruzado entre sitios sin tu conocimiento | Perfil de comportamiento vendido a redes publicitarias | 🔴 Muy alta |

| Malvertising | Anuncios maliciosos servidos por redes legítimas | Infección por drive-by download sin clic | 🟠 Alta |

| Phishing dirigido | Correos hiperpersonalizados con datos previamente filtrados | Robo de credenciales bancarias o corporativas | 🟠 Alta |

| DNS hijacking | Manipulación del DNS local o del router para desviar tráfico | Pharming y captura de credenciales en webs falsas | 🟡 Media |

| WiFi rogue AP | Punto de acceso falso que suplanta a uno legítimo | Interceptación de tráfico no cifrado y robo de sesiones | 🟡 Media |

| WebRTC leak | Fuga de IP real desde el navegador aunque uses VPN | Desanonimización y geolocalización del usuario | 🟡 Media |

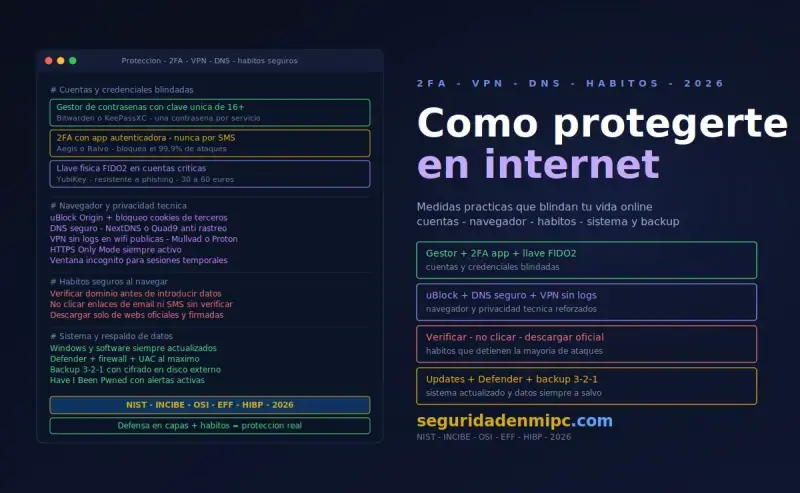

🔒 Cómo protegerse en Internet, medidas prácticas

🔍 ¿Cómo navegar de forma segura por Internet?

La protección eficaz se apoya en cinco capas: una conexión cifrada (HTTPS y DNS sobre HTTPS), un navegador endurecido sin extensiones innecesarias, contraseñas únicas con autenticación multifactor, hábitos prudentes ante enlaces y descargas, y revisión periódica de permisos otorgados a cuentas y aplicaciones. Ninguna medida sirve sola, todas se complementan.

🌐 Cifrado de extremo a extremo y privacidad de red

Comprueba siempre el icono del candado en la barra del navegador. Aunque hoy la mayoría de webs usan HTTPS, todavía existen sitios que se cargan en HTTP plano y exponen contenido a terceros en la misma red. Activa además DNS sobre HTTPS (DoH) o DNS sobre TLS (DoT) en el navegador para evitar que tu proveedor de Internet vea cada dominio que consultas. A nivel de capa de red, una VPN bien configurada añade un túnel cifrado que oculta tu IP pública real, el procedimiento técnico para enmascarar tu IP pública con VPN, Tor y configuración avanzada del navegador cubre las opciones reales con sus compensaciones de privacidad y velocidad.

🧭 Endurecimiento del navegador, la puerta más expuesta

El navegador es el programa que más superficie de ataque ofrece: ejecuta JavaScript de terceros, carga recursos desde decenas de dominios y guarda sesiones autenticadas. Endurecerlo significa desactivar lo que no se usa y restringir lo que se usa, bloquear cookies de terceros por defecto, limitar las extensiones a las imprescindibles y verificadas, aislar el contenedor de la sesión bancaria y mantener el navegador siempre en su última versión estable.

🧱 Refuerzo del sistema operativo

El navegador no es la única puerta de entrada. Los servicios y configuraciones del sistema también pueden exponer información sensible: protocolos antiguos como NetBIOS o SMBv1, servicios de compartición innecesarios, puertos abiertos hacia la red local, configuraciones permisivas de UAC. Reducir esa superficie de ataque combinada con el cifrado de red y el navegador endurecido construye un perímetro defensivo coherente.

🔐 Credenciales únicas y autenticación reforzada

Reutilizar la misma contraseña en varios servicios es uno de los riesgos más caros en términos de impacto. Una sola brecha basta para que los atacantes prueben las mismas credenciales en decenas de plataformas (ataque conocido como credential stuffing). La solución estándar es combinar un gestor de contraseñas cifrado con la generación de claves largas y aleatorias para cada servicio, y añadir un segundo factor de autenticación mediante app TOTP, llave física FIDO2 o notificaciones push que reduzca a casi cero la utilidad de una contraseña filtrada.

🧠 Sentido común digital y hábitos defensivos

La capa humana es la más explotada por los atacantes. Aplica estos hábitos:

- 🔍 Verifica el remitente real de cualquier correo antes de pulsar enlaces

- ⏱️ Desconfía de la urgencia artificial, "tu cuenta será bloqueada en 24 horas"

- 🔗 Pasa el ratón por encima de los enlaces para ver el destino real

- 📥 No abras adjuntos inesperados, ni siquiera de remitentes conocidos

- 💳 Usa tarjetas virtuales de un solo uso para compras en sitios desconocidos

- 🔄 Revisa cada trimestre los dispositivos con sesión activa en tus cuentas críticas

- 📲 No instales apps fuera de las tiendas oficiales salvo que verifiques firma digital

📊 Comparativa: navegación insegura vs navegación protegida

| Aspecto | Navegación insegura | Navegación protegida |

|---|---|---|

| Conexión | 🔴 HTTP plano, DNS del ISP | 🟢 HTTPS estricto, DNS sobre HTTPS |

| Contraseñas | 🔴 Repetidas y memorizadas | 🟢 Únicas, generadas y almacenadas en gestor |

| Autenticación | 🔴 Solo contraseña | 🟢 Contraseña + factor adicional (app o llave) |

| Cookies | 🔴 Aceptación masiva | 🟢 Bloqueo de terceros, limpieza periódica |

| Extensiones | 🔴 Decenas instaladas, sin revisar | 🟢 Mínimas, verificadas y actualizadas |

| WiFi pública | 🔴 Conexión directa | 🟢 VPN activa antes de cualquier tráfico |

| IP pública | 🔴 Visible y geolocalizable | 🟢 Enmascarada con VPN o Tor según necesidad |

| Rastreo | 🔴 Fingerprinting libre | 🟢 Bloqueadores activos y contramedidas en navegador |

✅ Checklist de navegación segura en Internet

Marca estos 14 puntos para verificar que tu navegación cotidiana cumple un mínimo razonable de protección:

Verifica cada punto en tu navegación cotidiana:

- ☑ Navegador actualizado a la última versión estable

- ☑ Comprobación del candado HTTPS antes de introducir datos

- ☑ DNS sobre HTTPS habilitado en el navegador

- ☑ Bloqueador de anuncios y rastreadores instalado y activo

- ☑ Cookies de terceros bloqueadas por defecto

- ☑ Autenticación multifactor en correo, banca y redes sociales

- ☑ Contraseñas únicas gestionadas con un gestor cifrado

- ☑ VPN activa antes de conectar a redes WiFi públicas

- ☑ Permisos de cámara, micrófono y ubicación revisados por sitio

- ☑ Revisión mensual de sesiones activas en cuentas críticas

- ☑ Notificaciones del navegador desactivadas salvo en sitios de confianza

- ☑ Copia de seguridad reciente del equipo, por si una descarga sale mal

- ☑ Router doméstico con firmware actualizado y contraseña administrativa cambiada

- ☑ Alerta activada para nuevas filtraciones de tus correos en servicios de monitorización

🛠️ Configuración recomendada por nivel de exposición

No todo el mundo necesita el mismo grado de protección. Esta tabla orienta el nivel mínimo razonable según tu perfil:

| Perfil | Configuración mínima | Recomendaciones adicionales |

|---|---|---|

| Usuario doméstico | HTTPS, DoH, gestor de contraseñas, 2FA en banca y correo | Bloqueador uBlock Origin, revisión mensual de filtraciones |

| Teletrabajador | Todo lo anterior + VPN corporativa + Endurecimiento del navegador | Equipo dedicado al trabajo, cifrado de disco activado |

| Periodista o activista | Tor Browser para tareas sensibles, mensajería cifrada de extremo a extremo, equipo separado para identidades distintas | Llaves FIDO2 físicas, revisión periódica de metadatos en archivos publicados |

| PYME pequeña | VPN para acceso remoto, SSO con 2FA, copias automatizadas fuera de sitio | Política escrita de uso de Internet, formación periódica al equipo |

📚 Glosario rápido de términos relacionados con Internet

| Término | Definición en una línea |

|---|---|

| TCP/IP | Conjunto de protocolos sobre el que se construye toda la comunicación en Internet |

| DNS | Sistema que traduce nombres de dominio a direcciones IP |

| DoH / DoT | DNS cifrado sobre HTTPS o sobre TLS, oculta tus consultas al ISP |

| HTTPS | Versión cifrada del protocolo HTTP, asegura confidencialidad e integridad |

| TLS | Capa de seguridad criptográfica usada por HTTPS y otros protocolos |

| VPN | Red privada virtual, túnel cifrado que oculta tu IP y tráfico al ISP |

| ISP | Proveedor de servicios de Internet (Movistar, Vodafone, Orange...) |

| IXP | Punto neutro de intercambio donde se cruzan los proveedores |

| NAT | Traducción de direcciones que comparte una IP pública entre varios dispositivos |

| Fingerprinting | Técnica de identificación única del navegador sin necesidad de cookies |

| MITM | Ataque de intermediario que intercepta tráfico entre dos partes |

| WebRTC | Tecnología de comunicación en tiempo real en el navegador, puede revelar tu IP real |

| Tor | Red superpuesta de anonimato basada en encaminamiento por capas |

🏁 Conclusión

Comprender qué es Internet y cómo viaja la información es el primer paso para usarlo con criterio. La red no es ni un lugar peligroso por naturaleza ni un espacio inocuo, depende de cómo te conectas, qué hábitos aplicas y qué herramientas defensivas activas. Con HTTPS estricto, DNS cifrado, autenticación multifactor y un navegador limpio cubres la mayor parte de la superficie de ataque cotidiana. El resto es cuestión de hábito y revisión periódica.

❓ Preguntas frecuentes sobre Internet

¿Internet y Web son lo mismo?

👉 No. Internet es la infraestructura de red, mientras que la Web es uno de los servicios que circulan sobre ella, junto al correo, las videollamadas o los juegos online. Puedes usar Internet sin abrir la Web, por ejemplo al enviar un mensaje por una app de mensajería.

¿Qué significa que un sitio use HTTPS?

👉 Significa que la conexión entre tu navegador y el servidor está cifrada mediante TLS, de modo que un tercero en la misma red no puede leer ni alterar el contenido. No garantiza que el sitio sea legítimo, solo que la comunicación está protegida.

¿Una VPN me protege de todo en Internet?

👉 No. Una VPN cifra el tráfico entre tu equipo y el servidor VPN, ocultando tu actividad a la red local y al proveedor de Internet, pero no te protege de phishing, malware ni de un sitio fraudulento. Es una capa más, no un escudo total.

¿Es seguro usar WiFi gratis en cafeterías o aeropuertos?

👉 Solo si combinas HTTPS con una VPN de confianza. Las redes abiertas permiten que otros usuarios de la misma red intercepten tráfico no cifrado o suplanten servicios. Evita accesos bancarios y sesiones críticas en estas redes.

¿Qué es una dirección IP y por qué importa?

👉 Es el identificador numérico que tu dispositivo recibe al conectarse a Internet. Permite que los servidores sepan dónde enviar las respuestas. También revela tu ubicación aproximada y tu proveedor, por eso muchos servicios de privacidad la enmascaran con VPN o Tor. Si quieres aplicarlo en la práctica, consulta el manual completo sobre anonimización de IP pública mediante VPN, Tor y bloqueo de fugas DNS/WebRTC.

¿Internet funciona si se cae un cable submarino?

👉 Sí, gracias a su diseño descentralizado. Cuando un cable submarino falla, el tráfico se redirige automáticamente por rutas alternativas. Puede haber latencia mayor o menor capacidad temporal, pero la red sigue operativa, esa resiliencia es uno de sus principios fundacionales.

¿Pueden ver mi historial aunque borre las cookies?

👉 Sí, en buena medida. El historial almacenado localmente sí desaparece al limpiarlo, pero tu proveedor de Internet sigue viendo los dominios que consultas (salvo que uses DoH/DoT o VPN), y los servicios que visitas pueden identificarte por fingerprinting aunque borres todo el almacenamiento. La privacidad real combina cifrado de DNS, bloqueadores y, según el caso, navegadores enfocados a privacidad como Tor Browser.