🎭 Ingeniería social: ¿Qué es, tipos de ataque y cómo protegerte en 2026?

hace 11 horas

Ingeniería social: qué es, tipos de ataques, riesgos e impacto económico (2026)

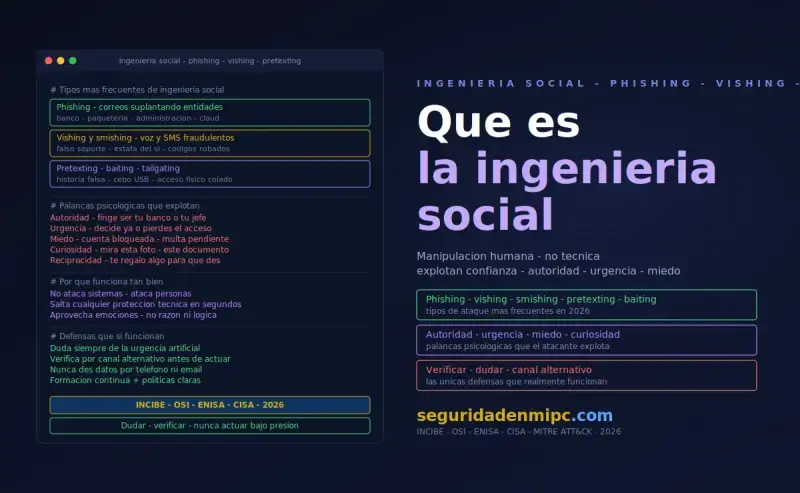

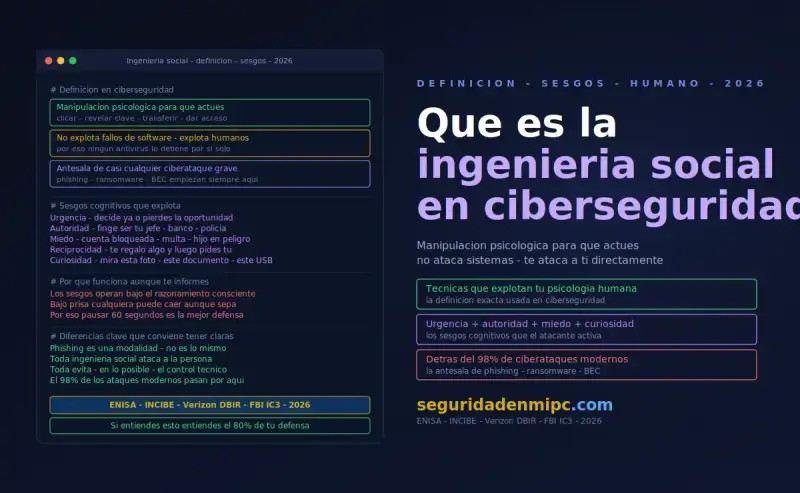

La ingeniería social es la técnica detrás del 98% de los ciberataques modernos: en lugar de explotar vulnerabilidades técnicas, explota la confianza, la prisa y la inexperiencia del usuario. En esta guía completa de 2026 verás qué es la ingeniería social, una breve historia desde sus orígenes pre-internet hasta la era de los deepfakes, los principales tipos de ataques, los riesgos asociados, su impacto económico real y los métodos de defensa que sí funcionan. Si buscas comprender de forma estructurada por qué los humanos somos el eslabón más débil de la ciberseguridad, este artículo es tu punto de partida en Seguridad en mi PC, autoridad técnica en ciberseguridad doméstica.

📅 2026 · 🕐 17 minutos de lectura

📌 ¿Qué es la ingeniería social en ciberseguridad?

👉 La ingeniería social es la antesala de casi cualquier ciberataque grave. Antes del ransomware hay un email convincente. Antes de la transferencia fraudulenta hay una llamada que suplanta al director financiero. Antes del robo de credenciales hay una web idéntica al banco. Por eso, comprender la ingeniería social es comprender el 80% de la ciberseguridad moderna del usuario doméstico y de la PYME. Para una visión transversal del resto del ecosistema, consulta nuestro centro de recursos sobre ciberseguridad.

🧬 Las seis palancas psicológicas que activa la ingeniería social

| Palanca | Cómo se aplica al fraude | Ejemplo típico |

|---|---|---|

| Urgencia | Plazo artificial que impide reflexionar | "Tu cuenta se bloqueará en 24 horas" |

| Autoridad | Suplantar a un cargo, banco o administración | "Soy el director financiero, necesito una transferencia" |

| Miedo | Amenazas implícitas o explícitas de pérdida | "Han detectado un cargo sospechoso de 1.200 €" |

| Reciprocidad | Ofrecer algo previamente para forzar devolución | "Te ayudo a recuperar tu cuenta, dame el código SMS" |

| Prueba social | Sugerir que otros ya lo han hecho | "Tus compañeros ya validaron el nuevo portal" |

| Simpatía | Construir relación previa para bajar la guardia | Romance scam o falso recruiter en LinkedIn |

📜 Breve historia de la ingeniería social

Aunque el término se popularizó con Internet, la ingeniería social es tan antigua como la estafa. Estos son los hitos que explican cómo hemos llegado al panorama actual:

🕰️ Era pre-digital (años 60-80): el manipulador como artista

Antes de los ordenadores personales, la ingeniería social ya tenía nombres propios. Frank Abagnale Jr. (popularizado por la película Atrápame si puedes) suplantó a pilotos, médicos y abogados durante los años 60 usando exclusivamente técnicas de pretexto y manipulación de la confianza, sin tecnología alguna. En paralelo, los phreakers telefónicos como Kevin Mitnick descubrieron que llamando a una operadora con el tono adecuado de autoridad se podían obtener líneas, claves y rutas internas de las compañías telefónicas.

💻 Años 90: el nacimiento del phishing

El término phishing aparece documentado por primera vez en 1996, asociado a ataques contra usuarios de America Online (AOL). Los atacantes enviaban mensajes que suplantaban al equipo de soporte para conseguir contraseñas. Era artesanal, en inglés y con errores evidentes, pero ya establecía el patrón básico: suplantación + urgencia + petición de credenciales.

📧 Años 2000-2010: industrialización del email malicioso

Con la masificación del correo electrónico, la ingeniería social se industrializa. Aparecen los kits de phishing comerciales, los esquemas nigerianos a gran escala y las primeras campañas dirigidas (spear phishing) contra ejecutivos. Kevin Mitnick publica The Art of Deception en 2002 y formaliza por primera vez la disciplina como tal.

📱 Años 2010-2020: omnicanal y redes sociales

El smartphone y las redes sociales abren nuevos vectores: SMS fraudulentos (smishing), llamadas suplantando al banco (vishing), perfiles falsos en LinkedIn para ataques BEC, estafas románticas en apps de citas. La cantidad de datos personales públicos permite por primera vez personalizar el cebo a escala.

🤖 2023-2026: la era de la IA generativa

El salto más relevante en décadas. Los modelos de lenguaje permiten redactar correos perfectos en cualquier idioma, las herramientas de clonación de voz reproducen a un familiar con menos de un minuto de audio, y los deepfakes de vídeo permiten suplantar a un CEO en una videollamada. Lo que antes costaba semanas a un atacante avanzado hoy se hace en horas con herramientas accesibles. En el terreno móvil, han aparecido los primeros casos de malware que usa IA para adaptarse en tiempo real al usuario: el análisis técnico está en nuestra guía sobre PromptSpy, el primer malware Android que usa IA generativa, una pieza que combina ingeniería social con automatización adversarial dentro del propio dispositivo.

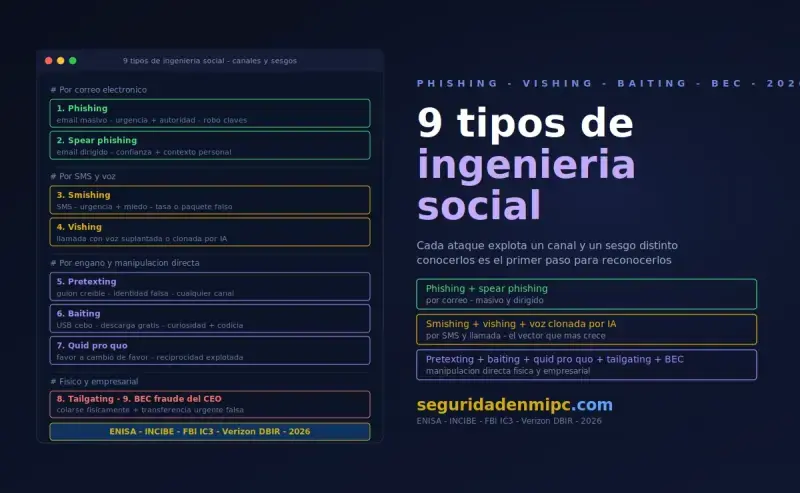

🎭 Tipos de ataques de ingeniería social

| Tipo | Canal principal | Sesgo explotado | Objetivo del atacante |

|---|---|---|---|

| Phishing | Email masivo | Urgencia + autoridad | Robar credenciales |

| Spear phishing | Email dirigido | Confianza + contexto | Acceso a una persona o cargo concreto |

| Smishing | SMS | Urgencia + miedo | Datos bancarios o pago de tasa falsa |

| Vishing | Llamada de voz | Autoridad + presión | Códigos SMS, transferencias |

| Pretexting | Cualquiera | Confianza + identidad falsa | Información sensible mediante un guion |

| Baiting | USB / descargas | Curiosidad + codicia | Instalar malware |

| Quid pro quo | Llamada / chat | Reciprocidad | Acceso a cuenta a cambio de un «favor» |

| Tailgating | Físico | Cortesía social | Entrar a un edificio sin credencial |

| BEC / Fraude CEO | Email + voz clonada | Autoridad + secreto | Transferencia urgente a cuenta mula |

🎣 Phishing: el rey indiscutible

El phishing sigue siendo la modalidad más extendida. Suplanta a bancos, plataformas de pago, administraciones públicas o servicios de paquetería para que la víctima introduzca sus credenciales en una web falsa. Para entender en profundidad cómo funciona, qué señales delatan un correo malicioso y cómo configurar tu Windows para detectarlo, consulta nuestra guía completa sobre qué es el phishing y cómo protegerte.

📞 Vishing y voz clonada: el vector que más crece

El vishing tradicional ha mutado en 2026: los atacantes ya no se limitan a fingir ser del banco, ahora clonan la voz de un familiar o de un superior jerárquico. Los casos documentados de falso secuestro telefónico (la víctima oye «llorar» a su hijo y paga el rescate) y de fraude del CEO con voz clonada se han multiplicado.

🎁 Baiting: el cebo de la curiosidad

Una USB abandonada en el aparcamiento de la empresa con la etiqueta «Nóminas 2026», una descarga que promete acceso gratis a un software de pago, un enlace a un supuesto vídeo escandaloso. El baiting explota la curiosidad humana para que la víctima ejecute por sí misma el malware. Sigue siendo sorprendentemente eficaz en entornos corporativos.

💼 BEC (Business Email Compromise): el ataque más rentable

El fraude del CEO o BEC es el más caro de todos. Un email aparentemente del director pide a contabilidad una transferencia urgente y confidencial a un proveedor «nuevo». Cuando se descubre el fraude, el dinero ya ha sido movido por una red de cuentas mula. Las pérdidas medias por incidente se cuentan en cientos de miles de euros para una sola PYME.

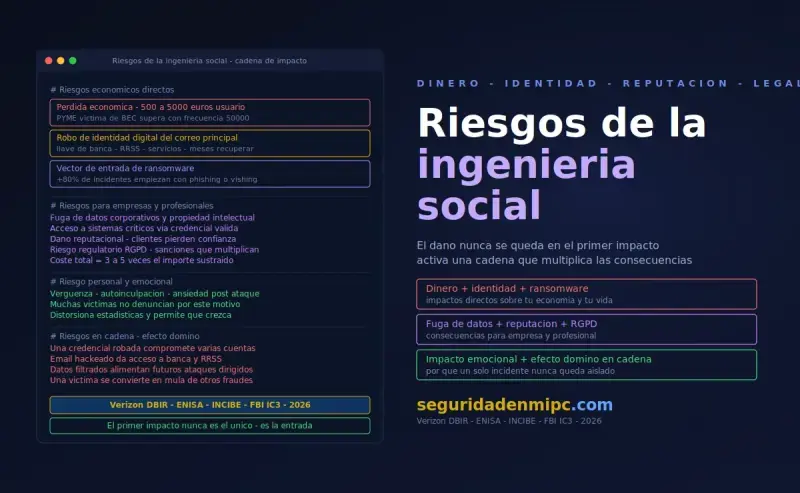

⚠️ Riesgos principales de la ingeniería social

El daño de un ataque de ingeniería social rara vez se queda en el primer impacto. Es una puerta de entrada que activa una cadena de consecuencias:

- 💰 Pérdida económica directa. Transferencias fraudulentas, cargos no reconocidos en tarjeta, compras en plataformas falsas, pago de rescates a estafadores. La media para usuarios particulares oscila entre 500 y 5.000 € por incidente; en PYMEs víctimas de BEC, supera con frecuencia los 50.000 €.

- 🪪 Robo de los 3 niveles de identidad digital. El atacante toma el control del correo principal, que es la llave de toda la vida digital: banca, RRSS, servicios contratados. Recuperar una identidad robada lleva meses, y comprender cómo se compone esa identidad (declarada, inferida y técnica) es el primer paso para blindarla.

- 🏢 Fuga de datos corporativos. Un solo empleado engañado puede exponer bases de datos completas de clientes, propiedad intelectual o credenciales de acceso a sistemas críticos.

- 🔒 Vector de entrada de ransomware. Más del 80% de los incidentes de ransomware comienzan con un email de phishing o una llamada de vishing que consigue credenciales válidas. La ingeniería social es el primer eslabón.

- 📉 Daño reputacional. Una empresa cuyos clientes son estafados suplantando su marca pierde confianza, aunque técnicamente no haya sido vulnerada. La marca paga el coste reputacional del engaño.

- 🏛️ Riesgo regulatorio y legal. Una fuga de datos personales derivada de ingeniería social puede acarrear sanciones bajo el RGPD que multiplican varias veces el coste del incidente original.

- 🧠 Impacto psicológico en la víctima. Vergüenza, autoinculpación, ansiedad. Muchas víctimas no denuncian precisamente por este motivo, lo que distorsiona las estadísticas y permite que el fraude siga creciendo.

- 📱 Compromiso del dispositivo móvil. Variantes recientes como el spyware con IA capturan capturas de pantalla, mensajes y credenciales, ampliando el alcance del engaño inicial hasta convertirlo en vigilancia continua.

💸 Impacto económico de la ingeniería social

La Agencia Europea de Ciberseguridad (ENISA) sitúa la ingeniería social entre las cinco amenazas prioritarias para empresas y administraciones europeas en sus informes anuales Threat Landscape, con un crecimiento sostenido año tras año.

📊 Cifras clave a escala global y nacional

| Indicador | Cifra de referencia | Fuente |

|---|---|---|

| Brechas de datos que comienzan con ingeniería social | ~74% | Verizon DBIR |

| Pérdidas globales por ciberdelitos reportados | +12.500 M $/año | FBI IC3 |

| Coste medio de un incidente BEC para una empresa | ~50.000–125.000 € | FBI / aseguradoras |

| Crecimiento anual de fraudes con IA generativa | Tres dígitos % | ENISA Threat Landscape |

| Incidentes gestionados por INCIBE en España (anuales) | Decenas de miles | INCIBE |

| Víctimas que recuperan total o parcialmente el dinero | ~15% | FTC |

🇪🇸 Coste de la ingeniería social en España

En España, el INCIBE gestiona cada año decenas de miles de incidentes a través de su Línea de Ayuda en Ciberseguridad 017, una proporción mayoritaria de los cuales tiene como vector inicial alguna técnica de ingeniería social. El Ministerio del Interior reporta crecimientos sostenidos por encima del 25% anual en ciberdelitos relacionados con fraude y suplantación.

Más allá del importe transferido al atacante, el coste total de un incidente para una PYME incluye:

- 🔧 Auditoría forense y respuesta técnica del incidente

- 📞 Notificación a clientes afectados y atención al cliente extra

- ⚖️ Asesoramiento jurídico y posibles sanciones del RGPD

- 🛡️ Refuerzo posterior de la infraestructura y formación

- 📉 Caída de ventas y pérdida de confianza durante meses

- 💼 Tiempo de la dirección dedicado a la crisis en lugar de al negocio

- 📈 Subida de la prima del seguro de ciberriesgo en renovaciones posteriores

La regla orientativa es que el coste total de un incidente serio multiplica entre 3 y 5 veces el importe directamente sustraído.

🎯 ¿Quién paga el coste? Reparto por tipo de víctima

🛡️ Principales métodos de defensa contra la ingeniería social

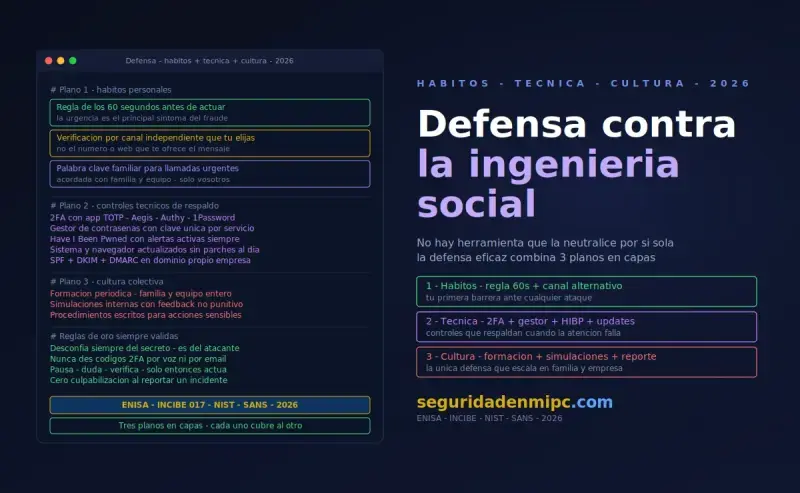

🧠 Plano 1: hábitos personales

- ⏸️ Regla de los 60 segundos. Ante cualquier mensaje, llamada o correo que pida una acción urgente, espera un minuto antes de actuar. La urgencia es el principal síntoma del fraude.

- 🔁 Verificación por canal independiente. Si tu banco, tu jefe o tu hijo te piden algo por un canal, confirma por otro distinto que tú elijas (no el que ofrece el mensaje).

- 🤐 Desconfía del secreto. Cualquier petición que incluya «no se lo cuentes a nadie» es sospechosa por defecto. El secreto es una herramienta del atacante, no una norma legítima.

- 🗝️ Palabra clave familiar. Acuerda con tu familia y tu equipo una palabra inventada que solo vosotros conozcáis. Pídela ante cualquier llamada urgente sospechosa.

- 🧾 Regla de los cuatro ojos. Ninguna transferencia o decisión por encima de un umbral acordado se ejecuta sin que una segunda persona la valide.

🔧 Plano 2: controles técnicos de respaldo

- 🔐 2FA con app TOTP (Aegis, Google Authenticator, 1Password) en correo, banca y redes sociales. Evita el SMS por su vulnerabilidad al SIM-swapping.

- 🗝️ Gestor de contraseñas con una contraseña única y robusta por servicio. Una brecha aislada deja de ser una catástrofe en cascada.

- 🛰️ Monitorización de filtraciones sobre tus correos principales (haveibeenpwned.com como mínimo) para detectar que tus credenciales se han expuesto antes de que un atacante las explote.

- 🌐 Reduce tu huella de red. Aprende cómo anonimizar tu IP pública para limitar el perfilado por geolocalización que alimenta el spear phishing y el smishing dirigido.

- 🪟 Sistema y navegador actualizados. Cierra las ventanas que el malware del fraude técnico aprovecha cuando ya ha conseguido entrar.

- 📨 Filtros antiphishing del proveedor de correo activados, junto con verificación de remitentes (SPF, DKIM, DMARC) si gestionas un dominio propio.

- 🔑 Llaves físicas FIDO2/WebAuthn en cuentas críticas, resistentes incluso a ataques avanzados de tipo AiTM (adversary-in-the-middle).

👥 Plano 3: cultura colectiva

- 🎓 Formación periódica en señales de alerta para todos los miembros del hogar o de la empresa, no solo el personal técnico. Incluye a familiares mayores y menores.

- 🧪 Simulaciones de phishing internas en empresas, con feedback formativo, no punitivo. La curva de aprendizaje es exponencial los primeros tres meses.

- 📋 Procedimientos escritos de verificación para acciones sensibles: transferencias, cambios de cuenta de proveedor, reseteo de credenciales. Si está escrito, no se puede saltar «por urgencia».

- 🆘 Cero culpabilización al reportar. Una empresa donde el empleado teme avisar de que ha clicado un enlace malicioso pierde la ventana de oro para contener el incidente.

- 🤝 Punto de contacto único conocido por todo el equipo para reportar sospechas, con respuesta garantizada en minutos.

✅ Checklist de defensa

🛡️ Tu blindaje frente a la ingeniería social

- ☑ 2FA con app TOTP activo en correo, banco y redes sociales

- ☑ Gestor de contraseñas con una contraseña distinta por servicio

- ☑ Palabra clave familiar acordada para llamadas urgentes

- ☑ Procedimiento escrito para transferencias y cambios de cuenta

- ☑ Verificación cruzada obligatoria ante cualquier mensaje urgente

- ☑ Formación periódica al entorno familiar o de empresa

- ☑ Monitorización en haveibeenpwned.com de mis correos principales

- ☑ Sistema y navegador al día, sin parches pendientes

- ☑ Regla de los cuatro ojos para operaciones por encima del umbral acordado

- ☑ Reporte sin sanción: protocolo claro para avisar de un posible incidente

✔ 10/10 = nivel objetivo · ✘ menos de 6 = exposición alta

📚 Glosario rápido de ingeniería social

| Término | Definición en una línea |

|---|---|

| Pretexting | Construcción de un guion falso con identidad inventada para ganar la confianza de la víctima |

| Baiting | Cebo físico o digital (USB, descarga gratuita) que la víctima activa por curiosidad |

| Quid pro quo | Intercambio falso de favor por información o acceso |

| Tailgating | Acceso físico no autorizado siguiendo a alguien con credencial válida |

| BEC | Business Email Compromise, suplantación de un directivo para autorizar transferencias |

| Spear phishing | Phishing dirigido a una persona concreta con datos personalizados |

| Whaling | Spear phishing centrado en altos directivos (la "ballena" corporativa) |

| Voice cloning | Generación sintética de la voz de alguien con pocos segundos de muestra |

| Deepfake | Suplantación audiovisual sintética generada por IA |

| SIM-swapping | Duplicado fraudulento de la SIM para interceptar SMS de verificación |

| AiTM | Adversary-in-the-Middle, intercepta el token 2FA en tiempo real |

| Cuenta mula | Cuenta intermediaria controlada por terceros usada para mover el dinero del fraude |

| OSINT | Inteligencia de fuentes abiertas usada por el atacante para personalizar el cebo |

📌 Conclusión

La ingeniería social ha pasado de ser una técnica de nicho usada por unos pocos manipuladores ingeniosos a convertirse en la base industrializada de la mayoría de los ciberataques que afectan a particulares y empresas en 2026. Las herramientas (IA generativa, voz clonada, datos filtrados a granel) han bajado la barrera de entrada hasta cero, pero la buena noticia es que las defensas eficaces siguen siendo accesibles: hábitos sencillos como la regla de los 60 segundos, la verificación por canal independiente y la palabra clave familiar, combinados con controles técnicos de respaldo (2FA, gestor de contraseñas, monitorización de filtraciones) y una cultura que no penalice el reporte interno. Comprender la ingeniería social no es opcional: es la base sobre la que se sostienen todos los demás conocimientos de ciberseguridad práctica.

❓ Preguntas frecuentes sobre ingeniería social

¿Cuál es la diferencia entre ingeniería social y phishing?

👉 La ingeniería social es la disciplina general (manipulación psicológica para obtener algo de la víctima); el phishing es una de sus modalidades, concretamente la que opera por correo electrónico suplantando entidades legítimas. Todo phishing es ingeniería social, pero no toda ingeniería social es phishing.

¿Por qué la ingeniería social es tan eficaz aunque la gente esté informada?

👉 Porque no explota desconocimiento, explota sesgos cognitivos automáticos (urgencia, autoridad, miedo) que operan por debajo del razonamiento consciente. Una persona informada bajo presión y prisa puede caer en un fraude que detectaría sin esfuerzo si tuviera tiempo para reflexionar. Por eso la regla de los 60 segundos es la defensa más infravalorada.

¿Qué ataques de ingeniería social son más frecuentes en España?

👉 El smishing suplantando a Correos, DHL y bancos (BBVA, CaixaBank, Santander), el vishing del falso técnico de Microsoft, el fraude del CEO en pequeñas empresas y, en crecimiento acelerado, el vishing con voz clonada por IA dirigido a familiares de personas mayores.

¿Las empresas pequeñas necesitan formación específica?

👉 Sí, y son precisamente las más expuestas. Las grandes corporaciones tienen filtros, equipos SOC y procedimientos; la PYME suele depender por completo del criterio del empleado que recibe el email o la llamada. Una sesión de dos horas al año por persona, más simulaciones trimestrales, reduce la tasa de éxito de los ataques de forma drástica.

¿Qué hago si creo que he sido víctima de un ataque de ingeniería social?

👉 Actúa por orden de prioridad: bloquea tarjetas y cuentas bancarias, cambia contraseñas desde un dispositivo limpio, conserva todas las evidencias (capturas, emails con cabeceras, números que llamaron), denuncia ante Policía Nacional o Guardia Civil y llama al 017 del INCIBE. La rapidez en la primera hora determina las posibilidades de revertir transferencias o limitar el alcance del incidente.

¿La IA va a hacer la ingeniería social imparable?

👉 No exactamente. La IA hace los cebos más perfectos, pero la defensa también escala con IA: filtros de correo más precisos, detección de patrones anómalos y autenticación criptográfica resistente al phishing (FIDO2). El factor que no escala con tecnología es la cultura: una organización con buenos hábitos y procedimientos sigue venciendo a la IA del atacante, porque la decisión final la sigue tomando una persona entrenada.

¿Cómo formo a mi familia mayor sin asustarles?

👉 Con dos reglas memorables y una palabra clave acordada. Las dos reglas: "ningún banco ni administración pide claves por teléfono o SMS" y "si algo es urgente y secreto, es sospechoso". La palabra clave familiar resuelve casi todos los casos de vishing con voz clonada. La sesión no debe durar más de 20 minutos y conviene repetirla cada pocos meses sobre ejemplos reales recientes.

Deja una respuesta