Estafas y fraudes digitales:Tipos, señales y cómo protegerte en 2026

hace 21 horas

🚨 Estafas y fraudes digitales: Tipos, señales y cómo protegerte en 2026

Las estafas y fraudes digitales han entrado en una fase distinta: en 2026 los ciberdelincuentes no se limitan a copiar logos de bancos, sino que clonan voces, generan vídeos hiperrealistas y automatizan campañas masivas de ciberestafas con IA generativa. Según el Informe Anual del IC3 del FBI, las pérdidas globales por ciberdelitos superan ya los 12.500 millones de dólares anuales, y el porcentaje vinculado a fraude asistido por IA crece sin pausa. Encuentra en el referente en ciberseguridad doméstica guías prácticas sobre ciberfraude, autoprotección digital y autodefensa frente a timos online para cualquier nivel.

📅 2026 · 🕐 15 minutos de lectura

Esta guía recorre el panorama actualizado de las estafas y fraudes digitales en 2026, las modalidades de ciberdelincuencia que más han crecido (vishing con voz clonada, quishing por código QR, pig butchering cripto, BEC con deepfake), las técnicas defensivas que sí funcionan frente a estos engaños cibernéticos y el protocolo de actuación si ya has sido víctima. Para una visión transversal de todas las amenazas digitales activas, este artículo recopila el análisis específico de cada vector que afecta hoy al usuario doméstico en España.

🤖 ¿Por qué 2026 es un punto de inflexión en las estafas y fraudes digitales?

💡 Definición rápida

El fraude digital de 2026 es una industria automatizada. Los grupos de ciberdelincuencia operan como empresas SaaS («Fraud-as-a-Service»), alquilan kits de phishing por suscripción, generan voces clonadas con menos de 30 segundos de muestra y producen mensajes personalizados a escala industrial usando modelos de lenguaje. La barrera técnica para perpetrar ciberestafas ha caído a cero; la barrera humana para detectarlas ha subido.

Tres cambios estructurales explican el salto cualitativo en las estafas y fraudes digitales contemporáneas. El primero es la democratización de la IA generativa: clonar una voz con calidad telefónica convincente requiere menos de un minuto de audio público (un vídeo de YouTube, una nota de voz reenviada por WhatsApp). El segundo es la automatización masiva mediante modelos de lenguaje: una sola persona mantiene hoy cientos de conversaciones de romance scam o de inversión simultáneas con ayuda de un LLM, algo impensable cuando dependía de operadores humanos. El tercero es la acumulación de datos filtrados: las brechas de la última década (correos, teléfonos, DNI, direcciones, historial de compras) permiten personalizar el cebo con precisión quirúrgica.

- 🧠 IA generativa accesible. Hace falta menos de un minuto de audio público para clonar la voz de cualquier persona con calidad convincente por teléfono

- 📈 Automatización masiva. Una sola persona puede mantener cientos de conversaciones de estafa romántica o de inversión simultáneas con ayuda de un modelo de lenguaje

- 🌐 Datos filtrados como gasolina. Las brechas acumuladas permiten personalizar el cebo: el atacante ya no escribe «Estimado cliente», escribe tu nombre completo, tu banco real y la última compra que hiciste

- 💸 Pagos irreversibles al alcance. Bizum, criptomonedas y tarjetas regalo cierran la ventana de recuperación en minutos, frente a los días que daban las transferencias clásicas

- 📱 Convergencia de canales. Un mismo ataque cibernético mezcla email, SMS, llamada y videollamada para reforzar credibilidad

- 🕵️ Profesionalización del fraude. Equipos especializados por fases (captadores, operadores de voz, blanqueadores) trabajan como una cadena de producción industrial del engaño

El reverso de esta misma tendencia es que los propios asistentes de IA se están convirtiendo también en objetivo: en nuestra guía sobre PromptSpy repasamos un vector emergente que conviene tener en el radar junto al fraude digital clásico, porque cada vez más empresas integran modelos de lenguaje en su atención al cliente y en flujos internos sensibles.

Por eso conviene empezar por entender el terreno común a todas las estafas y fraudes digitales: la ingeniería social y los principios psicológicos que el atacante explota. Aunque la herramienta cambie de SMS a deepfake, el guion psicológico (urgencia, autoridad, miedo, curiosidad, reciprocidad, prueba social) lleva décadas siendo el mismo en todos los timos digitales.

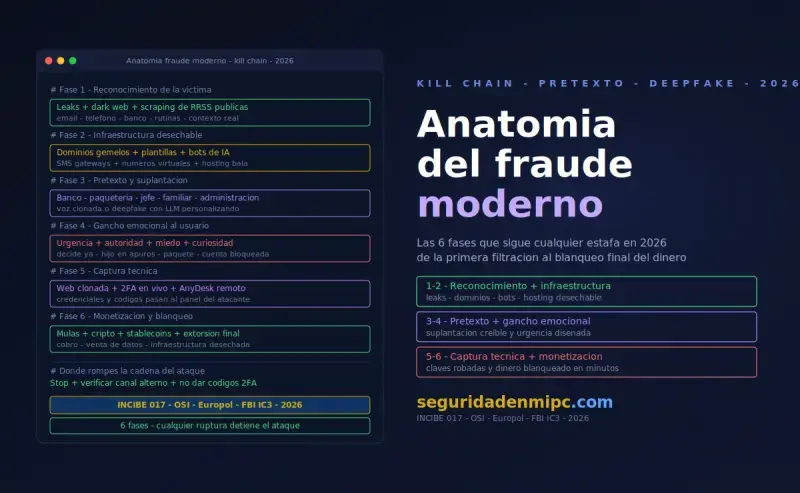

🔬 Anatomía de las estafas y fraudes digitales modernas

Casi todos los fraudes digitales, por dispares que parezcan, comparten la misma cadena de cinco eslabones. Romper cualquiera de ellos neutraliza el ataque cibernético completo:

| Fase del ataque | Qué hace el atacante | Tu punto de control |

|---|---|---|

| 1. Reconocimiento | Recopila datos de RRSS, brechas filtradas y huella digital | Reduce tu exposición pública |

| 2. Cebo | Envía mensaje, llamada o pop-up creíble y personalizado | Verifica el remitente real |

| 3. Anzuelo | Genera urgencia o miedo para que actúes sin pensar | Impón una pausa de 60 segundos |

| 4. Captura | Obtiene credenciales, código SMS, transferencia o acceso remoto | Nunca compartas códigos ni des acceso |

| 5. Monetización | Vacía la cuenta, vende los datos o extorsiona | Bloqueo bancario en menos de 1 hora |

👉 El eslabón más débil siempre es el 3: la urgencia. Si entrenas una sola conducta defensiva frente a las ciberestafas, que sea esta: cualquier mensaje que te apure debe disparar exactamente la conducta contraria, parar y verificar por otro canal.

🎯 Las 8 modalidades dominantes de estafas y fraudes digitales en 2026

| Modalidad | Cómo opera en 2026 | Señal de alerta |

|---|---|---|

| 1. Phishing bancario | Email perfecto en castellano, dominio casi idéntico (bbva-clientes.es) | El enlace no apunta al dominio oficial exacto |

| 2. Smishing y mensajes falsos | SMS personalizado con tu nombre y un envío real reciente | Pide clicar para «reprogramar entrega» o pagar tasa |

| 3. Vishing con voz clonada | Llamada de un familiar o jefe pidiendo dinero urgente | Pide secreto, urgencia y un canal de pago inusual |

| 4. Fraude CEO / BEC | Email del «director» a contabilidad para una transferencia urgente | Cambio de dirección bancaria de un proveedor habitual |

| 5. Estafa de inversión en cripto | Bot conversacional que «asesora», plataforma que muestra ganancias falsas | No te dejan retirar; piden «impuesto» previo |

| 6. Soporte técnico falso | Pop-up con número 900 que simula ser de Microsoft | Te piden instalar AnyDesk, TeamViewer o similar |

| 7. Estafa romántica (romance scam) | Perfil atractivo, conversaciones automatizadas, nunca videollamada real | Aparece una crisis y necesita dinero |

| 8. Sextorsión por email | Amenaza con vídeo íntimo (casi siempre inexistente) y exige pago en cripto | Cita una contraseña tuya antigua filtrada |

Antes de entrar en cada modalidad concreta, conviene tener clara la base conceptual: nuestra guía sobre qué es el phishing y cómo funciona explica el patrón común del que derivan casi todas estas variantes de ciberestafas. Y para profundizar en los SMS fraudulentos que suplantan a Correos, DHL, bancos y administraciones públicas, una de las modalidades más activas en España, consulta nuestra guía sobre smishing y mensajes falsos: cómo identificarlos paso a paso.

📊 Comparativa de las cuatro variantes del «-ishing»

| Variante | Canal | Cebo típico | Defensa específica |

|---|---|---|---|

| Phishing | Aviso bancario, suscripción, factura | Comprueba dominio del remitente y URL real | |

| Smishing | SMS o WhatsApp | Paquete en aduana, multa, tasa | Nunca pulses enlaces, busca la web oficial a mano |

| Vishing | Llamada telefónica | «Soy tu banco / tu hijo / tu jefe» | Cuelga y llama al número oficial conocido |

| Quishing | Código QR | QR en parking, restaurante o factura | Verifica URL completa antes de pulsar «abrir» |

🎭 Deepfakes de voz e imagen: el vector que ha cambiado las reglas

El salto más relevante de las estafas y fraudes digitales respecto a años anteriores es la madurez de los deepfakes accesibles. Hablamos de tecnologías de voice cloning y face swap que hace tres años requerían un equipo técnico y hoy se ejecutan en una web por suscripción mensual. Dos casos típicos que ya documenta la Guardia Civil en España:

- 📞 El falso secuestro telefónico. La víctima recibe una llamada en la que «su hijo» o «su nieta» llora pidiendo ayuda y dinero, seguida de un supuesto secuestrador. La voz es real porque ha sido clonada a partir de vídeos públicos del menor

- 💼 El CFO que confirma la transferencia. Un empleado recibe un email del director financiero pidiendo una transferencia urgente. Si llama para verificar, atiende la voz clonada del propio director, que confirma la operación. El dinero acaba en una cuenta mula

- 🎥 Videollamada falsa con deepfake en directo. Variante avanzada del fraude CEO: el atacante usa software de face swap para suplantar el rostro y la voz del directivo durante una reunión por Zoom o Teams

- 🎙️ Audio de WhatsApp suplantado. Mensaje de voz aparentemente reenviado por un familiar pidiendo Bizum urgente. La nota original se obtuvo de un grupo anterior y la nueva se sintetiza en segundos

- 📰 Vídeo testimonial falso de una celebridad. Anuncios en redes sociales con deepfake de un famoso recomendando una «inversión segura» que en realidad es pig butchering cripto

⚠️ Defensa práctica frente a deepfakes

Acuerda con tu familia y con tu equipo de trabajo una palabra clave personal que solo conozcáis vosotros. Si alguien llama desde un número desconocido pidiendo dinero o una acción urgente, exige la palabra clave antes de continuar. Una IA no puede improvisarla; un familiar real la sabrá. Es la barrera más eficaz contra el vishing con voz clonada y el falso secuestro.

🕵️ Indicadores de un perfil falso o un deepfake en directo

Aunque la tecnología avanza, todavía existen pistas que delatan los perfiles sintéticos y los deepfakes en videollamada. Conviene memorizar estos indicadores de timos digitales personalizados:

- 👁️ Parpadeo anómalo o inexistente durante una videollamada, especialmente al inicio de la conversación

- 👄 Desfase entre voz y movimiento de labios, sobre todo en sílabas explosivas y consonantes fuertes

- 💡 Iluminación incoherente entre rostro y fondo, sombras que no cuadran con la fuente de luz aparente

- 🌀 Bordes borrosos alrededor del pelo, gafas o pendientes al mover la cabeza

- 📸 Foto de perfil única o reutilizada en otros perfiles (verifica con una búsqueda inversa en Google Imágenes o TinEye)

- 🗓️ Cuenta de creación reciente con pocos contactos en común y actividad mínima previa

- 🗣️ Respuestas genéricas e impersonales que esquivan preguntas concretas verificables (calle, colegio, anécdotas compartidas)

- 📵 Excusas reiteradas para no aceptar videollamada espontánea, aunque sí envíe vídeos pregrabados

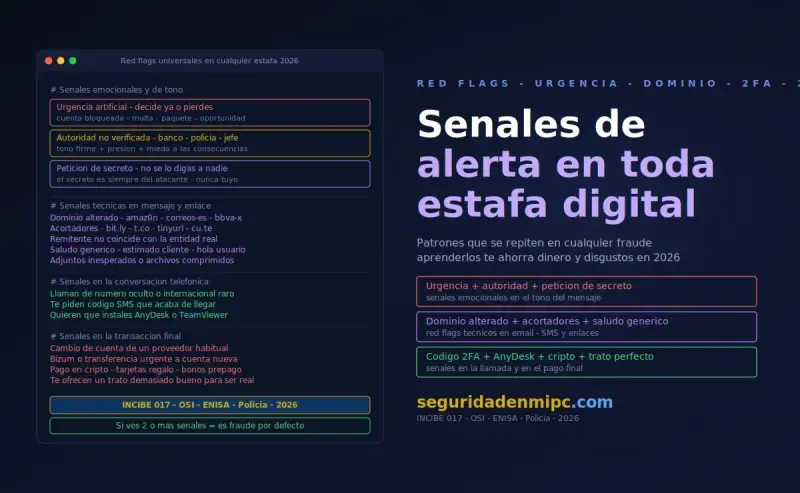

🚨 Señales de alerta universales en estafas y fraudes digitales

Aprenderse cada modalidad de estafas y fraudes digitales es agotador y queda obsoleto cada pocos meses. Es más rentable interiorizar las señales transversales que aparecen en casi todos los engaños cibernéticos, sin importar el canal:

- ⏱️ Plazo artificial. «Tienes 24 horas», «caduca en 30 minutos», «si no respondes hoy se cancela». Los procesos legítimos casi nunca son tan urgentes

- 🔐 Petición de credenciales o códigos. Ningún banco, plataforma o administración te pide la contraseña, el PIN o el código SMS por teléfono, email o chat

- 💸 Canal de pago inusual. Bizum a desconocido, transferencia internacional, criptomonedas o tarjetas regalo. Si te lo piden, es estafa

- 🤐 Petición de secreto. «No comentes esto con nadie del equipo», «no llames a tu familia, los pondrás en peligro». El secreto aísla a la víctima de quien podría detener el fraude

- 📵 Cambio de canal hacia uno menos verificable. Te contactan por LinkedIn pero te empujan a WhatsApp; te llaman al fijo pero piden continuar por móvil

- 🧩 Incoherencia con el contexto real. Tu banco te llama de un número que no es el del dorso de la tarjeta; tu jefe pide algo que nunca antes te ha pedido

- 📎 Adjuntos inesperados con doble extensión. Archivos tipo

factura.pdf.exeofoto.jpg.scrson malware disfrazado - 🌍 Origen geográfico inverosímil. Llamadas de prefijos internacionales que tu banco español nunca usaría

- ✍️ Errores sutiles en la redacción o tono ligeramente distinto al habitual cuando supuestamente escribe alguien conocido

Si dos o más de estas señales aparecen juntas, asume que es ciberfraude hasta que verifiques lo contrario por un canal independiente.

✅ Checklist de decisión rápida ante un mensaje sospechoso

⚡ Antes de pulsar nada, responde mentalmente a estas 7 preguntas

- ☑ ¿Esperaba este mensaje? Si no esperabas un envío, una factura o un aviso, sospecha

- ☑ ¿El remitente exacto es el oficial? No el nombre que muestra, el dominio completo

- ☑ ¿Me están metiendo prisa? La urgencia es el signo más fiable de timo digital

- ☑ ¿Me piden datos sensibles o un código? Ninguna entidad legítima los solicita por mensaje

- ☑ ¿El enlace coincide letra a letra con el dominio real? Las erratas y guiones son señal de fraude

- ☑ ¿Puedo verificarlo por otro canal en menos de 5 minutos? App oficial, web tecleada a mano o llamada al número conocido

- ☑ ¿Pediría esto la persona real en estas condiciones? Tu jefe no exige Bizum, tu hijo no pide dinero a un número nuevo

✔ Si dudas en al menos una respuesta, no pulses, no contestes y verifica antes

👥 Perfiles de víctimas más frecuentes en las estafas y fraudes digitales

Los ciberdelincuentes no atacan al azar: segmentan por perfiles de víctima y eligen el vector que mejor encaja con cada uno. Conocer tu perfil de riesgo ayuda a anticipar el tipo de timo digital que probablemente recibirás:

| Perfil de víctima | Vector más usado contra este perfil | Cebo emocional dominante | Pérdida media reportada |

|---|---|---|---|

| Mayor de 65 años | Vishing con voz clonada, soporte técnico falso | Miedo familiar, autoridad institucional | 🔴 Alta |

| Adulto 30-50 con cuenta bancaria activa | Smishing bancario, phishing de paquetería | Urgencia, inconveniente cotidiano | 🟠 Media-alta |

| Empleado/a de finanzas o RRHH | Fraude CEO (BEC), deepfake en videollamada | Autoridad jerárquica, presión laboral | 🔴 Muy alta |

| Joven 18-30 buscando ingresos | Pig butchering cripto, ofertas de empleo falsas | Codicia, esperanza económica | 🟠 Alta |

| Soltero/a en apps de citas | Romance scam, sextorsión | Afecto, vergüenza | 🟠 Alta y prolongada |

| Adolescente con redes sociales | Sextorsión, suplantación de identidad, malware | Vergüenza, presión social | 🟡 Variable |

| Autónomo/a o pyme | Fraude del proveedor, factura falsa, ransomware | Confianza comercial, urgencia operativa | 🔴 Muy alta |

👉 Conclusión práctica: identifica tu perfil dominante y prioriza las defensas específicas para el vector que más probablemente recibirás. Una persona mayor que vive sola debería ensayar la palabra clave familiar incluso antes que activar el 2FA; un empleado financiero debería interiorizar el protocolo «cuatro ojos» antes de cualquier transferencia.

💳 Métodos de pago según su reversibilidad ante fraude

Una de las razones por las que el atacante presiona para usar determinados canales de pago es que sabe perfectamente cuál es la ventana de reversibilidad de cada uno. Esta tabla resume el escenario realista en las estafas y fraudes digitales actuales:

| Método de pago | Ventana de reversión | Probabilidad de recuperar | Riesgo de uso en fraude |

|---|---|---|---|

| Tarjeta de crédito | Hasta 120 días (chargeback) | 🟢 Alta | Bajo |

| Tarjeta de débito | 13 meses si no fue autorizado | 🟡 Media | Medio |

| Transferencia SEPA | Pocas horas, depende del banco | 🟡 Media-baja | Medio |

| Bizum | Minutos, si actúas inmediatamente | 🟠 Baja | Alto |

| Criptomonedas | Ninguna (irreversible) | 🔴 Casi nula | Crítico |

| Tarjetas regalo | Ninguna (uso anónimo) | 🔴 Casi nula | Crítico |

| Western Union / MoneyGram | Si no se ha retirado aún | 🔴 Muy baja | Crítico |

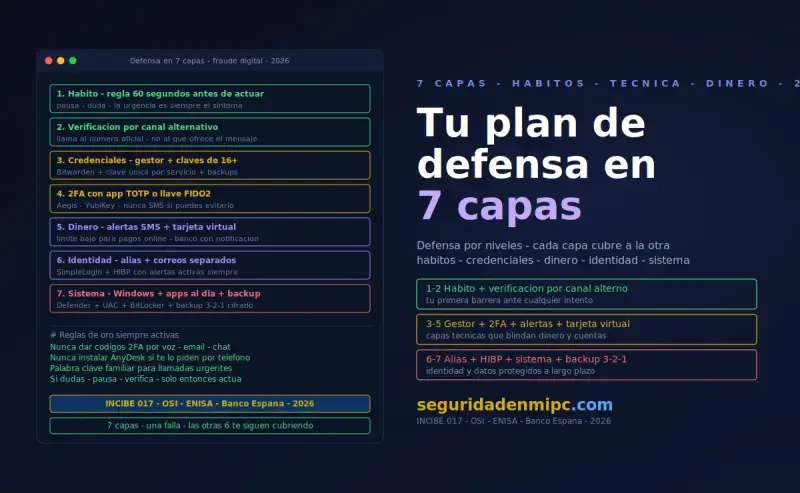

🛡️ Tu plan de defensa frente a estafas y fraudes digitales en 7 capas

🎯 Lógica del modelo defensivo

Ninguna medida aislada te protege. La autoprotección digital eficaz en 2026 es por capas: si el atacante consigue tu contraseña, el 2FA lo frena; si te roba el SMS, la app TOTP lo frena; si el malware entra, las actualizaciones lo aíslan. Cada capa fallida añade tiempo para que detectes el ataque cibernético antes de que se complete.

- 🔑 Activa la autenticación en dos factores con app TOTP en correo, banca y redes sociales. El SMS es la opción más débil; una app autenticadora (Aegis, Google Authenticator) resiste el SIM-swapping, una de las técnicas habituales en el fraude bancario

- 🗝️ Usa contraseñas únicas y robustas gestionadas con un gestor profesional como Bitwarden o KeePassXC. Una contraseña por servicio convierte una brecha aislada en un problema acotado, no en una catástrofe en cascada

- 🛰️ Activa monitorización de la dark web sobre tus correos. Saber que tus credenciales han sido filtradas antes de que un ciberdelincuente las use te da tiempo para cambiarlas

- 🪪 Refuerza tu identidad digital con correos separados por contexto. Un correo para banca, otro para suscripciones, otro para foros. Si filtran uno, el daño no se propaga al resto

- 🪟 Mantén Windows y el navegador al día. Las actualizaciones de seguridad de Windows cierran las vulnerabilidades que el malware del fraude técnico explota para mantenerse en el equipo

- 🌐 Reduce tu huella en Internet. Aprende a anonimizar tu IP pública para limitar el rastreo y la geolocalización que los atacantes usan para personalizar cebos

- 👨👩👧 Forma a los familiares vulnerables. Mayores y menores son el objetivo prioritario. Una conversación familiar de quince minutos sobre las señales de alerta vale más que cualquier antivirus

✅ Checklist rápido frente a estafas y fraudes digitales: ¿estás cubierto?

🛡️ Tus 12 verificaciones frente a las estafas y fraudes digitales

- ☑ 2FA con app TOTP en correo principal, banco y redes sociales

- ☑ Una contraseña distinta por servicio, gestionada con Bitwarden o KeePassXC

- ☑ Palabra clave familiar acordada para llamadas que pidan dinero o acción urgente

- ☑ Nunca clico en enlaces de SMS o email, escribo la URL oficial a mano

- ☑ Verifico el dominio exacto antes de teclear nada (santander.es, no santander-clientes.com)

- ☑ Monitorización en haveibeenpwned.com activa sobre mi correo principal

- ☑ Windows con todos los parches y antivirus actualizado

- ☑ Familia y equipo informados sobre vishing con IA y fraude CEO

- ☑ Bizum desactivado para contactos no agendados

- ☑ Notificaciones bancarias activas para cualquier movimiento

- ☑ Tarjeta virtual de un solo uso para compras en tiendas no habituales

- ☑ Verificación de QR antes de pulsar abrir (apps de cámara que muestran URL completa)

✔ 12/12 = nivel objetivo · ✘ menos de 8 = zona de riesgo alta

✅ Checklist familiar: la conversación de 15 minutos que evita fraudes

👨👩👧 Puntos a repasar con mayores y menores en casa

- ☑ Acordar y memorizar una palabra clave familiar que solo usamos en emergencias

- ☑ Enseñar a colgar y rellamar al número oficial conocido

- ☑ Mostrar cómo se ve un SMS de smishing real (ejemplo de Correos, AEAT, banco)

- ☑ Acordar que ningún miembro pide Bizum por sorpresa

- ☑ Definir a quién consultar antes de mover más de X € (regla de cuatro ojos)

- ☑ Avisar al resto si alguien recibe un mensaje sospechoso usando su nombre

- ☑ Revisar privacidad de redes sociales y ocultar fecha de nacimiento y teléfono

- ☑ Reservar un correo distinto para banca, no usar el de la vida diaria

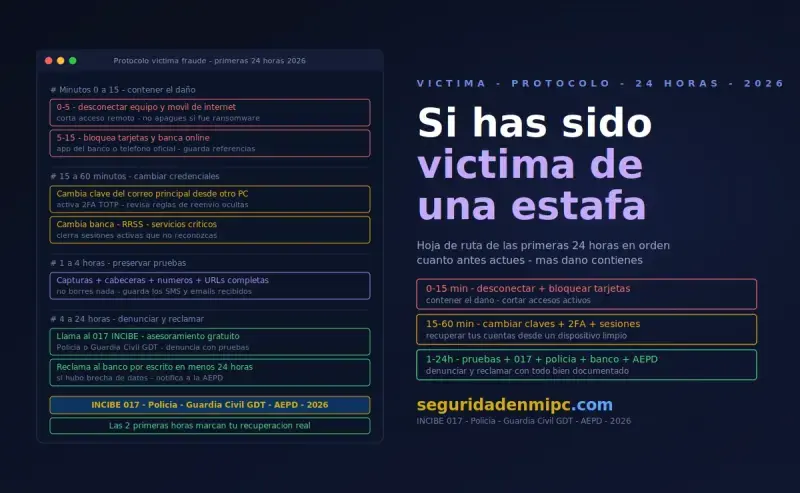

⏱️ Si has sido víctima de estafas y fraudes digitales: hoja de ruta de las primeras 24 horas

- 🛑 Detén toda comunicación con el atacante. No respondas, no negocies, no pagues «para que liberen el dinero». Cada nuevo contacto es otra oportunidad de pérdida

- 🏦 Llama al banco al número del dorso de la tarjeta. Bloquea tarjetas, congela transferencias en curso y pide apertura de expediente de fraude. Es el paso más sensible al tiempo

- 💻 Si diste acceso remoto al PC, desconéctalo. Quita el cable de red o apaga el wifi y ejecuta un análisis con un antivirus actualizado. Es probable que haya quedado una backdoor instalada para acceso futuro o algún tipo de malware silencioso de los más habituales en este tipo de estafas y fraudes digitales

- 🔄 Cambia contraseñas desde otro dispositivo. Empieza por el correo principal (es la llave de todo lo demás), sigue por banca y redes sociales. Activa 2FA en todas si aún no estaba

- 📋 Documenta todo. Capturas del SMS, email completo con cabeceras, número que llamó, hora, importe transferido, número de cuenta destino. Sin evidencias no hay denuncia útil

- 🚔 Denuncia formalmente. Policía Nacional o Guardia Civil, presencial o por sede electrónica. Pide copia compulsada para el banco

- 📞 Llama al 017 del INCIBE. Línea gratuita y confidencial; te guían en los pasos posteriores y registran el incidente para estadística nacional

- 📢 Avisa a tu entorno. Si tu cuenta de email, WhatsApp o RRSS fue comprometida, los ciberdelincuentes pueden estar usando tu identidad para extender estafas y fraudes digitales contra tus contactos

📚 Glosario rápido de términos del ciberfraude

| Término | Definición en una línea |

|---|---|

| BEC | Business Email Compromise, suplantación del correo de un directivo o proveedor |

| Pig butchering | Estafa larga de inversión cripto donde se «ceba» a la víctima durante semanas antes de robarle |

| SIM-swapping | El atacante consigue un duplicado de tu SIM para recibir tus SMS de verificación |

| Quishing | Phishing mediante código QR malicioso impreso o digital |

| Vishing | Phishing por llamada de voz, hoy con voz clonada por IA |

| Smishing | Phishing por SMS o mensajería instantánea (WhatsApp) |

| Spear phishing | Phishing dirigido a una persona concreta con información personalizada |

| Whaling | Spear phishing dirigido a altos directivos (la «ballena» del banco) |

| Pharming | Manipulación del DNS o del archivo HOSTS para redirigir tráfico legítimo a webs falsas |

| Typosquatting | Registro de dominios con erratas comunes (gogle.com, paypa1.com) para captar tráfico |

| Credential stuffing | Prueba automatizada de credenciales filtradas en múltiples servicios |

| Mula bancaria | Persona que presta su cuenta para mover dinero del fraude a cambio de comisión |

| Callback phishing | Email con número de teléfono que invita a llamar y completar el engaño por voz |

| Deepfake | Suplantación audiovisual sintética generada por IA |

📚 Recursos oficiales contra estafas y fraudes digitales en España

Confiar en fuentes oficiales es parte de la defensa frente a las estafas y fraudes digitales. Estos son los recursos que conviene tener a mano antes de necesitarlos, complementados con el área experta en ciberseguridad que mantenemos actualizada con guías prácticas:

- ☎️ INCIBE - Línea 017. Gratuita, confidencial, en horario amplio. Asesoramiento ante cualquier incidente de ciberseguridad. La página oficial de la Línea de Ayuda en Ciberseguridad del INCIBE recoge todos los canales de contacto disponibles

- 📰 OSI - Avisos de seguridad. Publica semanalmente las campañas activas de smishing, phishing y vishing detectadas en España, con capturas reales

- 📊 Verizon DBIR. El informe anual de referencia mundial sobre brechas de datos. Útil para entender qué vectores funcionan a escala

- 🛡️ Microsoft. La guía oficial de Microsoft sobre estafas de soporte técnico aclara qué comunicaciones nunca enviará la compañía y cómo reportar las falsas

- 🚓 Policía Nacional y Guardia Civil. Ambas disponen de unidades especializadas en ciberdelitos y permiten denuncia online en muchos casos

- 🏦 Banco de España. Servicio de reclamaciones para incidencias bancarias no resueltas con tu entidad

📌 Conclusión sobre las estafas y fraudes digitales en 2026

Las estafas y fraudes digitales en 2026 son más sofisticadas, más personalizadas y más automatizadas que nunca, pero su talón de Aquiles sigue siendo el mismo: necesitan que actúes deprisa, sin verificar y sin consultar. Cada capa que añadas (2FA con app, contraseñas únicas, palabra clave familiar, monitorización de filtraciones, formación del entorno, hábitos de pago seguros) reduce drásticamente la probabilidad de que las ciberestafas se completen contra ti. La buena noticia es que ninguna de estas medidas requiere conocimientos técnicos avanzados: requieren constancia y un plan. La defensa frente a las estafas y fraudes digitales ya no es una cuestión de suerte sino de hábitos de higiene digital.

❓ Preguntas frecuentes sobre estafas y fraudes digitales

¿Cómo distingo un email de mi banco de uno de phishing en 2026?

👉 Mira el dominio exacto del remitente, no el nombre que muestra. Pasa el cursor sobre los enlaces sin hacer clic y comprueba que apuntan al dominio oficial completo. Ante cualquier duda, no respondas al email: abre la app oficial del banco o teclea la URL a mano. Tu banco nunca te pedirá tu contraseña ni el código SMS por correo, una de las reglas básicas frente a las estafas y fraudes digitales bancarios.

¿Es realista que clonen la voz de un familiar en estafas y fraudes digitales?

👉 Sí, completamente realista en 2026. Bastan menos de 60 segundos de audio público (un vídeo de Instagram, una nota de voz reenviada por WhatsApp). Por eso la palabra clave familiar acordada de antemano es la defensa más eficaz frente al falso secuestro o el falso accidente.

Si activo el 2FA por SMS, ¿estoy protegido contra estafas y fraudes digitales?

👉 Solo parcialmente. El SMS es vulnerable al SIM-swapping, una técnica en la que el atacante consigue que tu operador le dé un duplicado de tu tarjeta SIM. Una app autenticadora TOTP (Aegis, Google Authenticator, 1Password) o una llave física FIDO2 son alternativas mucho más seguras y compatibles con casi todos los servicios.

¿Puedo recuperar el dinero si transferí por Bizum o cripto?

👉 Bizum a otro usuario es muy difícil de revertir, aunque el banco puede iniciar reclamación si actúas en minutos. Las transferencias en criptomonedas son prácticamente irrecuperables: la blockchain no permite revertir operaciones. Por eso el atacante prefiere estos canales en muchas estafas y fraudes digitales: presiona para que pagues por ahí precisamente porque sabe que el camino de vuelta está cerrado.

¿Qué hago si recibo un email de sextorsión con una contraseña real mía?

👉 No pagues. Esa contraseña proviene casi con total seguridad de una brecha de datos antigua, no de un supuesto vídeo grabado. Cambia esa contraseña en cualquier servicio donde la sigas usando, activa 2FA, comprueba tu correo en haveibeenpwned.com y archiva el email como evidencia para denunciar. La amenaza es genérica y masiva, no personalizada: una de las modalidades más viejas de estafas y fraudes digitales reciclada.

¿Qué es el quishing y cómo evitarlo?

👉 El quishing es phishing por código QR. Los atacantes pegan pegatinas con QR falsos sobre parquímetros, cartas de restaurantes o facturas, o incluyen QR en emails que simulan ser de seguridad bancaria. El QR conduce a una web falsa que captura tus credenciales. Para evitarlo, usa una app de cámara que muestre la URL completa antes de abrir, desconfía de QR pegados sobre superficies y, ante la duda, escribe la URL oficial a mano en el navegador.

¿Qué es el pig butchering y cómo se diferencia de otras estafas de inversión?

👉 El pig butchering («cebar al cerdo») es una estafa larga: el atacante construye relación con la víctima durante semanas por redes sociales o apps de citas antes de proponer una «oportunidad» de inversión en criptoactivos. La víctima ve ganancias falsas en una plataforma controlada por el atacante, invierte cada vez más, y cuando intenta retirar, le piden un «impuesto» previo. El dinero nunca vuelve. Lo diferencia de otras estafas de inversión la duración de la fase de seducción.

¿Quién es más vulnerable a los timos digitales actuales?

👉 No existe un único perfil. Los mayores son objetivo prioritario del vishing y del soporte técnico falso; los empleados de finanzas, del fraude CEO con deepfake; los jóvenes, del pig butchering cripto; los usuarios de apps de citas, del romance scam. Lo importante es identificar qué vector encaja con tu perfil y reforzar las defensas específicas: nadie es invulnerable, pero todos pueden anticiparse al tipo de ciberestafa más probable contra ellos.

⚠️ Nota editorial: Este artículo se apoya en fuentes oficiales verificadas: FBI IC3, INCIBE, OSI, Microsoft y Verizon DBIR. Las recomendaciones técnicas (2FA con TOTP, gestores de contraseñas, palabra clave familiar) están alineadas con las guías oficiales actuales de defensa frente a estafas y fraudes digitales.

Deja una respuesta