🔗 Huella digital al descubierto: Cómo una IP combinada, un alias y un correo filtrado te identifican

hace 1 día

IP combinada y huella digital: Cómo datos sueltos cierran tu perfil completo en internet

Meta descripción sugerida (155 caracteres): Una IP, un alias y un correo filtrado parecen inofensivos por separado. Descubre cómo se cruzan para formar tu huella digital y rompe esa correlación hoy.

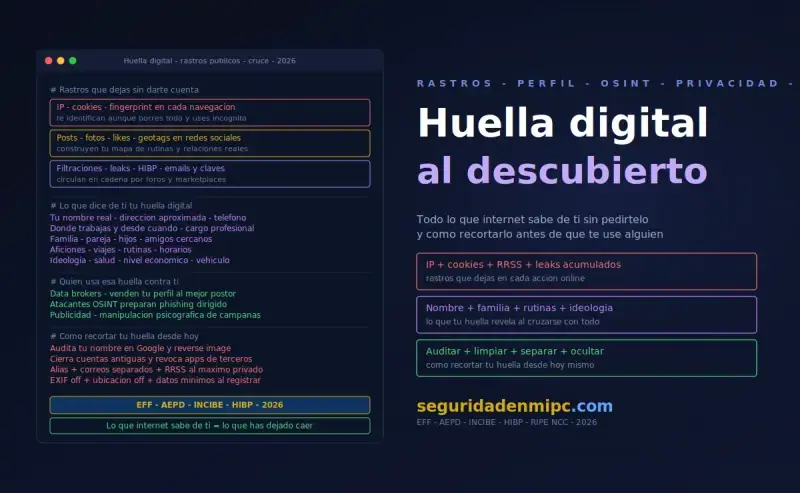

📌 Tu huella digital no se forma con un único dato, sino con la correlación entre varios: una IP recurrente, un alias reutilizado, un correo expuesto en filtraciones y la geolocalización compartida en redes. Por separado son ruido, pero cruzados cierran un perfil personal completo. La defensa real pasa por compartimentar identidades, rotar la IP, usar alias de correo y limpiar los metadatos antes de publicar.

Cuando alguien dice "tengo tu IP", la mayoría imagina una amenaza concreta. La realidad es menos cinematográfica y más preocupante: una IP aislada apenas aporta información, pero combinada con tres o cuatro fragmentos públicos basta para reconstruir tu identidad con precisión. Ese cruce de piezas sueltas, recogidas de fuentes abiertas, es el verdadero motor del rastreo moderno y lo que da forma a tu huella digital real, también llamada rastro digital o perfil online.

Este artículo explica por qué los datos pequeños se vuelven peligrosos cuando se suman, qué piezas concretas permiten cerrar un perfil completo y, sobre todo, qué medidas defensivas de ciberprivacidad rompen esas correlaciones antes de que un atacante o un investigador OSINT las explote.

El falso consuelo de la "IP aislada"

Una dirección IP, por sí sola, ofrece una visión muy limitada. Permite deducir el país, la región aproximada y el operador que la asigna. No revela nombre, ni dirección postal, ni teléfono. Sin una orden judicial dirigida al proveedor de Internet, esa información no se convierte en identidad real.

De ahí nace una idea peligrosa: "si solo tienen mi IP, no pueden hacer nada". Y es cierto en sentido estricto, pero falso en términos prácticos, porque casi nadie investiga a partir de un único dato. La inteligencia de fuentes abiertas (OSINT) trabaja por correlación: junta fragmentos pequeños y baratos hasta que el conjunto vale mucho más que la suma de sus partes. Para entender qué expone exactamente esa dirección antes de profundizar en el cruce de datos, conviene repasar cómo se asignan las direcciones IP públicas en una conexión doméstica.

🔍 Una IP aislada raramente identifica a una persona. La identifica cuando se enlaza con un alias reutilizado, un correo en filtraciones o una geolocalización pública. Esa correlación, no la IP, es lo que materializa una huella digital rastreable.

📌 ¿Qué es exactamente OSINT? OSINT (Open Source Intelligence) es la disciplina de recopilar, analizar y cruzar información disponible públicamente para construir perfiles, investigar incidentes o preparar ataques de ingeniería social. No requiere acceder a sistemas privados ni romper protecciones técnicas: trabaja exclusivamente con datos que el usuario o terceros han dejado expuestos en internet abierto.

Las cuatro piezas que cierran tu huella digital

La mayoría de perfiles OSINT se construyen con cuatro materiales muy concretos. Ninguno es exótico: están en filtraciones públicas, redes sociales y logs de servicios cotidianos. Estos cuatro materiales son los ladrillos con los que se levanta cualquier huella digital rastreable y cualquier estrategia de vigilancia digital sobre una persona.

1. Alias en foros y comunidades

Un nombre de usuario revela mucho más de lo que parece. Aporta intereses, opiniones, horario de actividad y, en muchas ocasiones, conecta con otros alias usados en plataformas distintas. Si una persona se llama juanx_88 en un foro técnico y juanx88 en una red social, basta una búsqueda para enlazar ambos perfiles. Y si en algún hilo soltó la provincia, la edad o el modelo de coche, esa información queda asociada para siempre al alias. Cada hilo escrito hace una década continúa engrosando tu huella digital actual y tu exposición online.

2. Correos en filtraciones

Las brechas de datos publican millones de correos junto a las plataformas donde estaban registrados. Servicios como Have I Been Pwned, el buscador de filtraciones de Troy Hunt permiten consultar gratis si tu correo aparece expuesto. El problema no es solo el correo en sí: es el mapa que dibuja. Si tu dirección figura en filtraciones de cinco servicios distintos, alguien sabe en qué plataformas tienes cuenta antes de hablar contigo. El correo suele convertirse en el centro de gravedad de la huella digital de una persona y en la pieza pivote para cualquier rastreo posterior.

3. Geolocalización publicada en redes

Una foto con ubicación activada, un check-in en un restaurante, una story desde casa. Cada metadato sitúa físicamente al alias. No hace falta exponer la dirección postal: basta con repetir patrones (siempre el mismo barrio, siempre el mismo gimnasio) para deducirla con precisión razonable. Es la capa física de la huella digital, y la más difícil de revertir una vez publicada.

4. IP recurrente como hilo conductor

Aquí entra la pieza que muchos infravaloran. Si la misma IP aparece en los logs de varios servicios (un foro, un juego online, un panel de comentarios) actúa como pegamento entre cuentas que parecían independientes. Dos perfiles con alias distintos, conectados desde la misma IP a horas similares, se convierten en una única persona a ojos de cualquier analista. La IP recurrente funciona, en la práctica, como espina dorsal de la huella digital, uniendo identidades aparentemente separadas.

Por qué la suma vale mucho más que las partes

La aritmética del OSINT es contraintuitiva. Cada dato suelto tiene un valor bajo, pero el conjunto crece de forma multiplicativa. Veamos un ejemplo realista con cuatro piezas que cualquiera puede recopilar sin herramientas de pago.

| Dato | Información que aporta | Valor aislado |

|---|---|---|

| Correo juan.x@ejemplo.com | Identifica una cuenta en filtraciones | Bajo |

| Alias juanx_88 | Conecta foros, hilos y opiniones | Bajo |

| IP recurrente | Provincia y operador | Bajo |

| Foto pública con geotag | Ubicación física aproximada | Bajo |

| Suma cruzada | Huella digital con identidad probable, zona, edad, intereses y círculo social | Muy alto |

La transición del valor "bajo" al "muy alto" no requiere ningún exploit técnico. Solo paciencia y la capacidad de cruzar bases de datos públicas. Por eso la huella digital combinada es la base sobre la que se montan campañas de phishing dirigido, doxing en disputas online y prospección comercial agresiva.

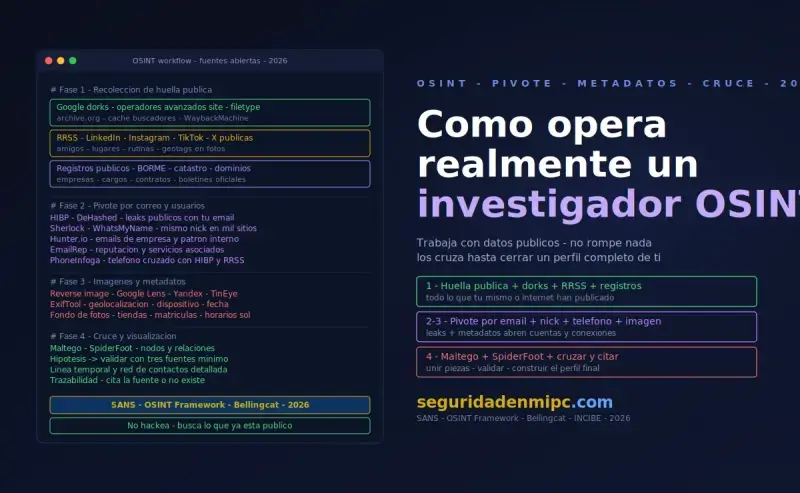

Cómo opera realmente un investigador OSINT

Conviene desmontar la imagen del hacker tecleando rápido. La mayoría del trabajo OSINT es metódico, paciente y se apoya en herramientas accesibles. Comprender el flujo ayuda a anticipar qué huecos cierra cada medida defensiva y qué fragmentos de tu huella digital quedan más expuestos en cada fase del rastreo.

Fase 1: recolección dispersa

El analista parte de un dato cualquiera (un correo, un alias, un número de teléfono) y empieza a tirar del hilo. Consulta motores de búsqueda con operadores avanzados, repositorios de filtraciones, archivos cacheados y redes sociales públicas. No busca el dato perfecto: acumula todo lo que encuentra, aunque parezca trivial. Cada hallazgo alimenta el primer borrador de la huella digital del objetivo.

Fase 2: pivoteo entre identidades

Aquí entra la magia del OSINT. Si un alias aparece en un foro y en una red social, el investigador examina ambos perfiles para detectar coincidencias: una foto repetida, una frase recurrente, una zona horaria, un patrón ortográfico. Cada coincidencia eleva la probabilidad de que ambos alias pertenezcan a la misma persona.

Fase 3: triangulación geográfica

Con varios datos de ubicación (geotags, menciones, IPs en logs públicos) se acota la zona física. No hace falta una dirección postal exacta: basta con un radio de pocos kilómetros para que las siguientes acciones (ingeniería social, phishing localizado, vigilancia presencial) ganen efectividad.

Fase 4: cierre del perfil

La fase final consolida los hallazgos en una ficha: nombre probable, edad, ocupación estimada, intereses, círculo cercano, hábitos de conexión y dispositivos. Esa ficha es el producto final del proceso y representa la huella digital del objetivo convertida en herramienta operativa para el ataque o la investigación posterior.

⚠️ Lo más inquietante del OSINT es que no requiere romper nada. No hay vulnerabilidad explotada, no hay credenciales robadas. Solo se recoge y se cruza información que el propio usuario, o servicios que él utilizó, dejaron disponibles. La huella digital resultante es completamente legal de construir.

Cronología: así se acumula tu huella digital con los años

La huella digital no aparece de golpe: se construye en capas durante años. Esta cronología ayuda a entender por qué cuesta tanto desactivarla y por qué conviene actuar cuanto antes sobre cada etapa del rastro digital.

| Etapa | Qué se acumula | Reversibilidad |

|---|---|---|

| Primer alias (10-15 años) | Foros antiguos, primeras redes sociales, comentarios en blogs | 🔴 Muy baja |

| Cuentas activas (5-10 años) | Suscripciones, compras online, perfiles profesionales | 🟠 Baja |

| Filtraciones acumuladas | Correo y contraseñas en brechas de terceros | 🔴 Nula (son inmutables) |

| Geotags y rutinas (continuo) | Fotos con coordenadas, check-ins, stories repetidas | 🟡 Media (depende del archivado) |

| IP recurrente (mientras dure) | Logs de servicios, correlación entre cuentas | 🟢 Alta (con VPN y rotación) |

| Nuevas publicaciones | Lo que decides compartir desde hoy | 🟢 Total (control directo) |

La lectura útil de esta tabla es que las capas viejas (primer alias, filtraciones antiguas) son casi inmutables, pero las nuevas dependen al cien por cien de las decisiones de hoy. Reducir tu huella digital empieza por dejar de regalar piezas nuevas mientras se aceptan las antiguas como ruido de fondo gestionable.

Casos prácticos: cómo se cierra un perfil real

Vamos a recorrer dos escenarios verosímiles para ilustrar la mecánica. Los nombres son ficticios, pero el método se aplica a diario.

Escenario 1: doxing en una comunidad gamer

Un usuario discute en el chat de un juego competitivo. Otro jugador, molesto, decide doxearlo. Empieza con el alias visible en el juego y lo busca en motores generalistas. Encuentra el mismo alias en un foro de hardware donde, hace dos años, el usuario comentó que vivía cerca de cierta universidad. Cruza ese dato con su perfil público de Instagram, donde aparecen fotos en un gimnasio reconocible. En menos de una hora dispone de provincia, barrio aproximado y edad. La IP, recogida desde un servidor de juego con configuración permisiva, confirma la zona. El conflicto fue posible porque la huella digital del usuario ya estaba ensamblada antes del enfrentamiento.

Escenario 2: phishing dirigido a un profesional

Un atacante quiere comprometer la cuenta corporativa de una persona concreta. Busca su correo profesional, lo introduce en bases de filtraciones y descubre que aparece en una brecha antigua junto a una contraseña reutilizada. Consulta sus redes profesionales, identifica al jefe directo y a varios compañeros, y prepara un correo de phishing en el que el supuesto jefe le pide revisar un documento urgente. El mensaje incluye detalles específicos (proyecto reciente, ciudad de la oficina) que solo alguien cercano debería conocer. La probabilidad de éxito se dispara.

En ambos casos, ningún dato individual fue alarmante en su momento. La suma es lo que produjo el daño. Esa suma es, precisamente, la huella digital que termina materializando el riesgo.

Señales de que tu huella digital está demasiado expuesta

Antes de auditar de forma sistemática, hay indicios cotidianos de que tu rastro digital ha crecido más de la cuenta. Si reconoces dos o tres de estos síntomas, conviene priorizar la reducción de exposición digital sin demora.

- Recibes spam con tu nombre completo y zona, no solo "Estimado cliente": señal de que tu correo está cruzado con datos personales en alguna base.

- Te encuentras a ti mismo buscando tu alias en Google y aparecen resultados que no esperabas o que ya no recordabas haber publicado.

- Te llegan llamadas comerciales muy segmentadas (tu sector profesional, tu rango de edad, tu zona) sin haber dejado el teléfono en sitios obvios.

- Aparece tu rostro en una búsqueda inversa de imágenes asociado a perfiles que ya no controlas.

- Sospechas que alguien conoce tu rutina (gimnasio, oficina, café habitual) sin habérselo dicho directamente.

- Servicios nuevos rechazan tu registro por "fraude detectado", señal de que tu correo o IP están en listas negras por reutilización masiva.

- Te enteras de filtraciones en las que aparece tu correo con datos personales adicionales (fecha de nacimiento, dirección, contraseña antigua).

Errores que aceleran la formación de tu huella digital

Hay hábitos cotidianos que actúan como atajos para cualquier analista OSINT. Detectarlos es el primer paso para corregirlos.

- Reutilizar el mismo alias en todas partes: convierte cada perfil en un nodo conectado al resto. Un único alias puede vincular foros, redes sociales, plataformas de juego, comentarios en blogs y reseñas de productos.

- Usar un solo correo personal: si tu dirección aparece en filtraciones, todas tus cuentas asociadas quedan expuestas como conjunto.

- Publicar imágenes sin limpiar metadatos: las fotos pueden contener coordenadas GPS, modelo de cámara o software de edición. Datos pequeños que sitúan al alias en el espacio físico.

- Compartir rutinas en redes: stories repetidas desde casa, gimnasio, oficina o cafetería habitual permiten reconstruir tu agenda semanal con poco esfuerzo.

- Exponer la IP en servicios mal configurados: paneles de juego, foros con perfiles visibles para administradores poco escrupulosos, plataformas P2P sin VPN.

- Mezclar identidad real y alias en un mismo perfil: una foto reconocible junto a un alias supuestamente anónimo destruye la separación de identidades.

- Confiar en cuentas "antiguas y olvidadas": los foros de hace diez años siguen indexados, y muchas veces contienen datos personales que ya no recuerdas haber escrito.

Estrategia defensiva: romper la correlación

La defensa eficaz no consiste en proteger un solo dato, sino en impedir que los datos disponibles se enlacen entre sí. El objetivo es fragmentar tu huella digital hasta que ningún analista pueda recomponerla. La idea central es la compartimentación: tratar cada contexto como una identidad separada que no comparte señales con las demás. Para una visión más amplia del enfoque defensivo, nuestro hub de ciberseguridad recoge guías complementarias sobre hardening, gestión de identidad y privacidad digital; y para el contexto de red doméstica, direccionamiento IP y conexión, en nuestras guías de internet y redes encontrarás material técnico adicional.

Compartimentar identidades digitales

Define al menos tres compartimentos diferenciados:

- Identidad real: banca, administración pública, servicios médicos, contactos profesionales. Aquí usas tu nombre y tu correo principal.

- Identidad social: redes y plataformas donde apareces con cierta exposición pública. Alias propio, correo dedicado.

- Identidad anónima: foros, comentarios, registros en servicios de bajo valor. Alias único por servicio o por temporada, correos desechables.

La regla práctica es no cruzar contextos: nunca uses el correo del compartimento "anónimo" en el "real", y viceversa. Cada cruce reduce el blindaje y refuerza una huella digital unificada en lugar de fragmentos aislados.

Alias de correo y direcciones desechables

Servicios como SimpleLogin, Firefox Relay o AnonAddy generan alias que reenvían al correo principal sin exponerlo. Si una plataforma sufre una filtración, solo se filtra el alias, no la cuenta real. Cuando un alias empieza a recibir spam, lo desactivas y el resto de servicios siguen funcionando. Esta técnica reduce la huella digital ligada a tu identidad real con un coste de implementación mínimo.

Auditar tu exposición actual

Antes de blindarte, mide qué hay ahí fuera con tu nombre y dimensiona tu huella digital actual. Recorrido mínimo:

- Consulta tu correo en haveibeenpwned.com y anota en qué servicios apareció filtrado.

- Busca tus alias habituales en Google entrecomillados ("juanx_88") y revisa qué resultados arroja.

- Revisa qué imágenes tuyas son reconocibles mediante búsqueda inversa de imágenes.

- Comprueba la privacidad de tus redes sociales: perfiles, listas de seguidores, álbumes públicos.

- Audita las apps que tienen acceso a tu cuenta principal y revoca lo innecesario.

Esta auditoría inicial te da una foto realista de tu superficie expuesta y permite priorizar qué medidas defensivas aplicar primero, empezando por las que cortan más vías de correlación.

Limpiar metadatos antes de publicar

Las imágenes, documentos PDF y archivos ofimáticos arrastran metadatos que casi nadie revisa. En Windows, clic derecho sobre el archivo, Propiedades → Detalles → Quitar propiedades e información personal. En móviles, conviene desactivar la geolocalización en la cámara o eliminar los datos EXIF antes de subir contenido sensible. Para repasar técnicas de blindaje y limpieza de metadatos en Windows hay material complementario. Limpiar metadatos es una de las acciones con mejor relación esfuerzo/impacto sobre la huella digital.

Rotar la IP cuando el contexto lo justifique

La IP recurrente es el pegamento que une perfiles. Romper ese hilo se logra con una VPN auditada, kill switch activo y bloqueo de fugas DNS y WebRTC. Para profundizar, consulta la guía práctica para anonimizar la IP pública con VPN y bloqueo de fugas DNS/WebRTC, donde se detalla la combinación de capas defensivas. Una IP que cambia con regularidad rompe el hilo más persistente de la huella digital online.

Matriz de exposición y respuestas defensivas

La siguiente matriz resume los componentes más comunes de una huella digital típica y la defensa más eficaz para cada uno.

| Pieza expuesta | Riesgo de correlación | Defensa principal |

|---|---|---|

| Correo principal en filtraciones | Muy alto | Alias de correo dedicados por servicio |

| Alias reutilizado en varias plataformas | Muy alto | Alias diferenciado por compartimento |

| Geolocalización en imágenes | Alto | Eliminar EXIF y desactivar geotag |

| Rutinas visibles en redes | Alto | Publicación diferida y perfiles cerrados |

| IP recurrente en servicios | Medio-alto | VPN con kill switch y bloqueo WebRTC |

| Cuentas antiguas olvidadas | Medio | Inventario y cierre de servicios sin uso |

| Foto identificable junto a alias | Muy alto | Separar identidad real e identidad anónima |

| Contraseña reutilizada filtrada | Muy alto | Gestor de contraseñas y 2FA |

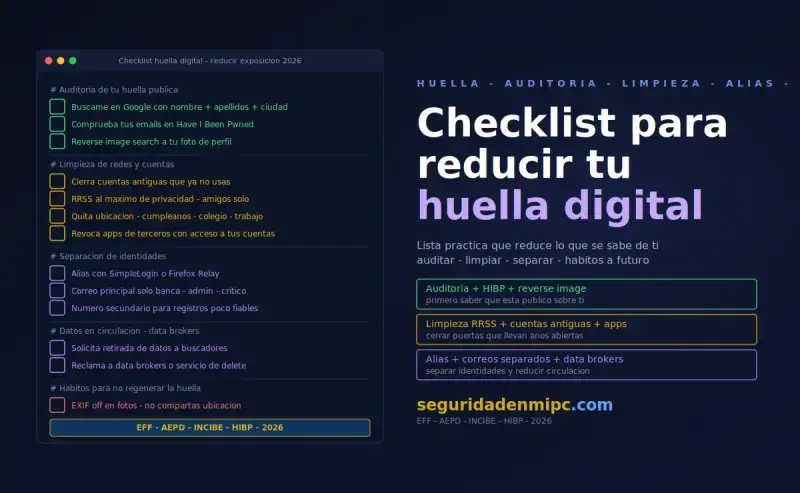

Checklist práctica para reducir tu huella digital

Recorre los bloques en orden. Cada uno corta una vía habitual de correlación y reduce un fragmento concreto de tu huella digital.

🔍 Auditoría inicial

- ☐ Consulta tu correo principal en haveibeenpwned.com.

- ☐ Busca tus alias habituales entrecomillados en motores de búsqueda.

- ☐ Revisa qué imágenes tuyas aparecen en búsqueda inversa.

- ☐ Lista las cuentas activas y antiguas asociadas a tu correo.

- ☐ Identifica qué redes sociales tienen perfil público.

📧 Compartimentación de correos

- ☐ Crea tres correos diferenciados: real, social y desechable.

- ☐ Activa alias en SimpleLogin, Firefox Relay o AnonAddy.

- ☐ Genera un alias por servicio en categorías de bajo valor.

- ☐ Migra cuentas críticas a tu correo "real" sin reutilizar contraseñas.

- ☐ Activa 2FA en todas las cuentas con datos sensibles.

🪪 Gestión de alias para acotar la huella digital

- ☐ Usa alias distintos por contexto y nunca los cruces.

- ☐ No publiques foto identificable junto a un alias anónimo.

- ☐ Revisa cuentas antiguas y elimina las que ya no uses.

- ☐ Cambia el nombre de usuario donde sea posible.

📍 Metadatos y geolocalización

- ☐ Desactiva geolocalización en la cámara del móvil.

- ☐ Elimina EXIF antes de subir imágenes a foros o redes.

- ☐ Evita publicar rutinas repetidas (mismo lugar, misma hora).

- ☐ Comprueba metadatos en documentos PDF y ofimáticos.

🌐 Capa de red

- ☐ Configura una VPN con kill switch activo.

- ☐ Activa DNS cifrado a nivel de sistema y navegador.

- ☐ Bloquea fugas WebRTC en el navegador.

- ☐ Verifica el resultado en ipleak.net tras cada cambio.

Checklist de mantenimiento periódico

La huella digital se acumula incluso cuando no haces nada nuevo, porque servicios externos siguen publicando filtraciones y los motores siguen indexando contenido viejo. Esta rutina de mantenimiento mantiene tu rastro digital bajo control sin grandes esfuerzos puntuales.

📅 Cada mes

- ☐ Revisa nuevas notificaciones de filtraciones en haveibeenpwned.

- ☐ Comprueba los alias de correo activos y desactiva los que reciben spam excesivo.

- ☐ Verifica que tu IP no aparece expuesta tras cambios de red (ipleak.net).

- ☐ Borra historiales de búsqueda y de ubicación en cuentas de Google/Apple.

📅 Cada trimestre

- ☐ Audita las apps de terceros con acceso a tus cuentas principales.

- ☐ Repite la búsqueda de tu alias entrecomillado y revisa nuevos resultados.

- ☐ Comprueba la privacidad de tus redes sociales (cambios en políticas).

- ☐ Revisa permisos de geolocalización en apps del móvil.

📅 Cada año

- ☐ Inventaria todas las cuentas activas y cierra las que llevan más de 12 meses sin uso.

- ☐ Rota las contraseñas más sensibles aunque no haya indicios de filtración.

- ☐ Revisa la búsqueda inversa de tus fotos públicas más utilizadas.

- ☐ Considera cambiar de alias principal si lleva años indexado con datos asociados.

Errores frecuentes al intentar reducir tu huella digital

- Pensar que basta con borrar una red social: el contenido permanece en cachés, archivos web y bases OSINT durante años.

- Crear nuevos alias sin abandonar los antiguos: si los viejos siguen activos, sirven igual de bien para correlacionar.

- Confiar en perfiles privados como blindaje total: los contactos pueden filtrar contenido y muchas plataformas mantienen metadatos visibles.

- Olvidar las apps de terceros: cualquier app con acceso a tu cuenta puede convertirse en vector de fuga si la empresa sufre una brecha.

- Reutilizar contraseñas tras detectar una filtración: una contraseña filtrada arrastra a todas las cuentas que la compartan.

- Publicar quejas concretas con detalles personales: mencionar tu banco, tu operador o tu zona en quejas online da pistas explotables.

- Asumir que el anonimato se logra "una vez": la huella digital se acumula con el tiempo y exige revisiones periódicas.

❓Preguntas frecuentes sobre IP combinada y huella digital

¿Qué dato es el más peligroso si se filtra?

Ninguno aislado. El más peligroso es el que te sirva de pivote: normalmente el correo principal, porque enlaza la mayoría de cuentas. Por eso compartimentarlo es la primera defensa práctica para frenar el crecimiento de tu huella digital.

¿Eliminar mi cuenta de redes sociales borra mi huella digital?

No del todo. Reduce tu actividad futura, pero el contenido pasado puede haber sido archivado, cacheado o capturado por terceros. La eliminación es una medida útil, no definitiva.

¿Sirve cambiar de alias si mantengo los mismos hábitos?

Apenas. Los analistas detectan patrones de escritura, horarios y temas. Cambiar el alias sin cambiar el contexto es maquillaje. La separación efectiva exige diferenciar también el comportamiento, porque la huella digital incluye patrones de escritura y horarios, no solo nombres.

¿Puedo eliminar mi correo de las bases de filtraciones?

No. Las filtraciones son inmutables una vez publicadas. La estrategia correcta es asumir que el correo está expuesto y dejar de usarlo en servicios sensibles, migrando a alias dedicados.

¿Las VPN bastan para evitar el cierre del perfil?

No. Una VPN rompe la correlación por IP, pero no afecta a alias reutilizados, correos filtrados ni metadatos publicados. Es una capa imprescindible dentro de un esquema más amplio de gestión de la huella digital.

¿Cuánto tiempo lleva reducir la huella digital existente?

La auditoría inicial puede hacerse en una tarde. La compartimentación efectiva requiere varias semanas, porque obliga a migrar cuentas, generar alias y revisar servicios uno por uno. La buena noticia es que cada paso reduce la superficie de forma acumulativa.

¿Es OSINT legal?

La recolección de datos públicos es legal en términos generales. Lo que puede ser ilegal es el uso posterior (acoso, suplantación, doxing). Eso significa que defenderse no consiste en denunciar la técnica, sino en no aportar materia prima: cuanto más fragmentada esté tu huella digital, menos rendimiento ofrece a un investigador.

¿Qué diferencia hay entre huella digital y rastro digital?

En el uso común se utilizan como sinónimos, pero conviene matizar: la huella digital incluye toda la información asociada a tu identidad online (lo que tú publicas y lo que terceros publican sobre ti), mientras que el rastro digital se refiere más estrictamente a los registros técnicos que dejas al navegar (IP, cookies, logs de servicios). La defensa eficaz cubre las dos capas a la vez.

🏁 Conclusión

La idea con la que conviene quedarse es sencilla: el riesgo no está en cada dato suelto, sino en el patrón que forman juntos. Una IP, un alias o un correo aislado tienen poco impacto. Combinados, cierran un perfil con precisión sorprendente y abren la puerta a phishing dirigido, doxing, acoso y suplantación de identidad, todos amplificados cuando la huella digital permanece sin fragmentar.

La defensa eficaz no es ocultar un único dato, sino impedir que los datos disponibles se enlacen entre sí. Compartimentar identidades, usar alias de correo, limpiar metadatos, rotar la IP y auditar la exposición existente son los pilares que rompen la correlación. Ninguna medida resuelve sola el problema, pero la combinación eleva el coste del rastreo hasta volverlo poco rentable para la mayoría de atacantes oportunistas, manteniendo tu huella digital reducida a piezas inconexas.

Si quieres avanzar con material complementario sobre privacidad, hardening y detección de amenazas, puedes consultar tu referente en privacidad digital con análisis y tutoriales actualizados sobre protección personal en la red.

📝 Reflexión final: tu huella digital es la suma de decisiones pequeñas. Cada alias reutilizado, cada foto sin limpiar, cada correo en una filtración suma una pieza al perfil. Reducirla no exige desaparecer, exige dejar de regalar fragmentos.

Deja una respuesta