🪪 Identidad digital: cómo blindarla en 2026 y qué hacer si te la roban

hace 1 semana

Identidad digital: qué es, cómo protegerla y qué hacer si te la roban en 2026

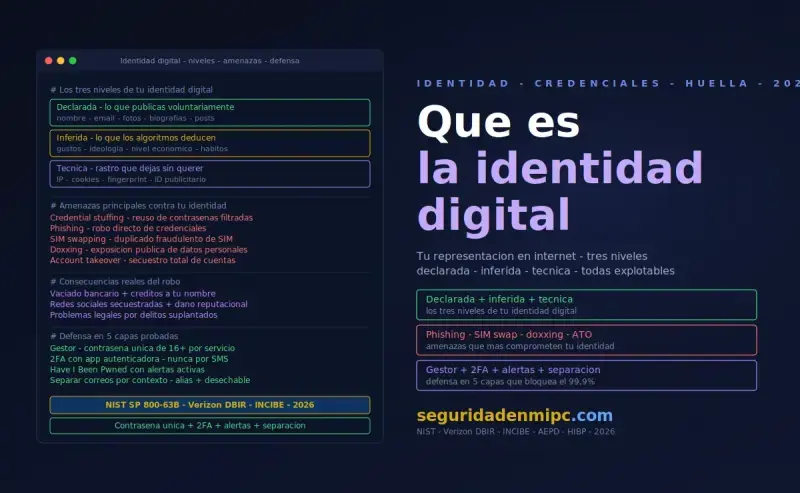

La identidad digital es la huella que dejas en internet cada vez que inicias sesión, publicas una foto, realizas una compra o aceptas una cookie. Es la suma de todos los datos, perfiles y comportamientos que te representan en el mundo conectado, y hoy vale más que tu DNI en el mercado negro. En Seguridad en mi PC llevamos años explicando en español, sin tecnicismos y con pasos concretos, cómo proteger esa identidad frente al robo de credenciales, la suplantación y las filtraciones masivas de datos.

📅 2026 · 🕐 13 minutos de lectura

Tu identidad digital no es solo tu nombre en redes sociales: es el conjunto de credenciales, datos personales, historial de compras, ubicaciones, amistades y opiniones que las plataformas recopilan sobre ti. Un atacante no necesita robarte físicamente para arruinarte la vida: le basta con apoderarse de tu correo electrónico principal.

En nuestro archivo de artículos sobre identidad digital encontrarás guías prácticas sobre gestión de contraseñas, autenticación de dos factores, monitorización de brechas de datos, control de sesiones activas, recuperación de cuentas comprometidas y protección de datos personales en aplicaciones móviles. Cada contenido está orientado a usuarios de Windows en español, con protocolos paso a paso respaldados por fuentes oficiales como INCIBE y NIST, para que tengas el control real de cómo te representas (y cómo se te representa) en internet.

📌 ¿Qué es la identidad digital?

👉 Tu identidad digital existe, aunque tú no la hayas creado conscientemente. Las cookies, los rastreadores publicitarios y los agregadores de datos construyen un perfil tuyo cada vez que navegas. Tomar control de ese perfil no es opcional: es la única forma de decidir qué parte de ti ve el mundo.

Según el Data Breach Investigations Report (DBIR) de Verizon, el robo de credenciales es el vector de ataque número uno en incidentes documentados a nivel mundial: una contraseña comprometida en un servicio se convierte rápidamente en una cadena de cuentas robadas si no usas contraseñas únicas y autenticación multifactor.

🧩 Los 3 niveles de tu identidad digital

| Nivel | Qué lo forma | Riesgo principal | Control del usuario |

|---|---|---|---|

| 🪪 Declarada | Nombre, email, fotos, perfiles, biografías, posts | Oversharing, suplantación, doxxing | 🟢 Alto |

| 🧠 Inferida | Perfiles algorítmicos, gustos, ideología, hábitos | Manipulación publicitaria, perfilado psicográfico | 🟡 Medio |

| 🖥️ Técnica | IP, cookies, fingerprint, ID de publicidad, MAC | Rastreo silencioso, correlación entre dispositivos | 🔴 Bajo |

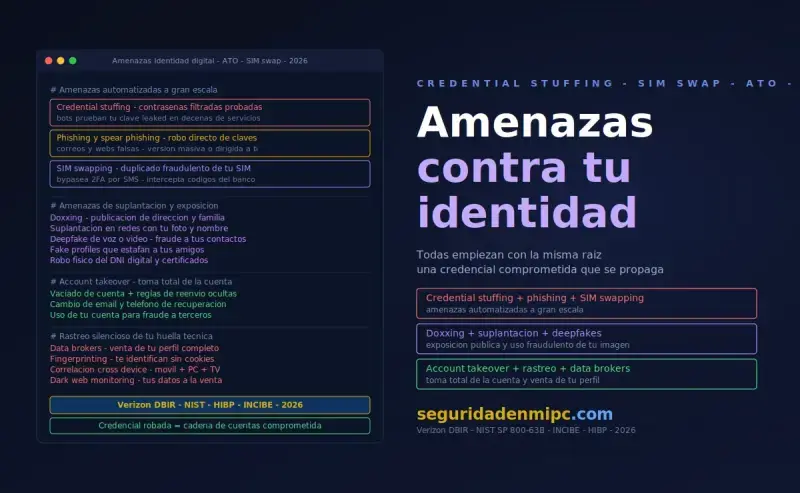

🚨 Principales amenazas contra tu identidad digital

- 🔑 Credential stuffing: los atacantes prueban contraseñas filtradas de una brecha en otros servicios de forma automatizada. Si reutilizas contraseñas, una sola filtración compromete toda tu identidad digital.

- 🎣 Phishing y spear phishing: correos o webs falsas que imitan a tu banco, red social o servicio de correo para robar credenciales. En el spear phishing, el ataque está personalizado con datos tuyos reales.

- 📱 SIM swapping: los atacantes convencen al operador móvil de duplicar tu SIM para recibir los SMS de verificación 2FA. Permite eludir el 2FA en cualquier cuenta que dependa del SMS como segundo factor.

- 🕵️ Doxxing: publicación deliberada de datos personales (dirección, teléfono, familiares) para hostigar, extorsionar o facilitar agresiones físicas.

- 👤 Suplantación en redes sociales: creación de perfiles falsos con tu foto y nombre para estafar a tus contactos o dañar tu reputación.

- 📊 Account takeover (ATO): toma de control total de una cuenta para vaciarla, extorsionar o usarla como plataforma de fraude.

👉 Si sospechas que tu correo principal ha sido comprometido, comprueba de inmediato si aparece en alguna filtración pública con Have I Been Pwned, el servicio de referencia mundial para monitorizar brechas de datos creado por el investigador Troy Hunt.

⚠️ Consecuencias reales del robo de identidad digital

El impacto de un robo de identidad digital va mucho más allá del susto inicial: puede arrastrar pérdidas económicas, daño reputacional y meses de gestiones administrativas para recuperar el control.

| Consecuencia | Cómo ocurre | Tiempo medio de recuperación |

|---|---|---|

| 💸 Vaciado de cuentas bancarias | Credenciales bancarias y bypass de 2FA vía SIM swap | De 2 a 12 meses |

| 🏦 Créditos a tu nombre | Suplantación con DNI filtrado y datos personales | De 6 a 24 meses |

| 📧 Correo hackeado | Phishing o contraseña reutilizada | De 1 a 4 semanas |

| 📱 Redes sociales secuestradas | Ingeniería social y falta de 2FA | Semanas o permanente |

| 🕵️ Daño reputacional | Publicaciones hechas por el atacante desde tus cuentas | Indefinido |

| ⚖️ Problemas legales | Delitos cometidos desde tu identidad suplantada | Meses o años |

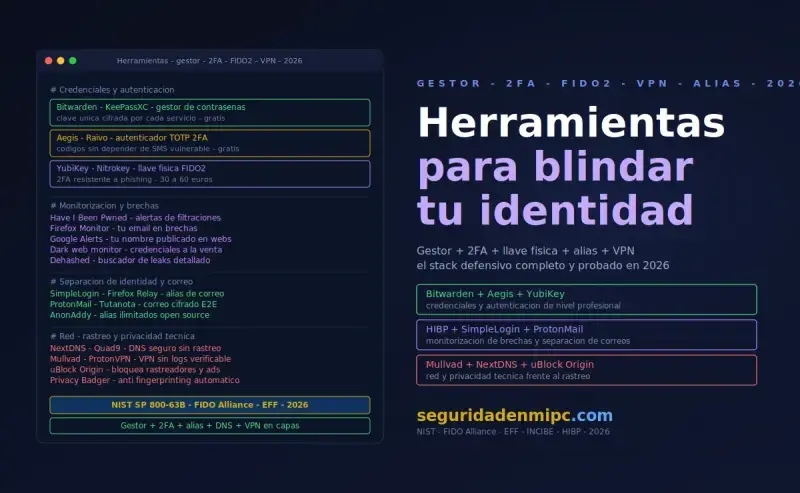

🛡️ Cómo proteger tu identidad digital en 2026

- Centraliza tus credenciales. Instala un gestor de contraseñas (Bitwarden, 1Password, KeePassXC) y cambia todas las contraseñas débiles o reutilizadas. Mínimo 16 caracteres con mayúsculas, números y símbolos, distintos por cada servicio.

- Activa la autenticación multifactor en todas partes. El NIST recomienda explícitamente usar apps autenticadoras TOTP (Aegis, Raivo) o llaves físicas FIDO2 por encima del 2FA por SMS, vulnerable a SIM swapping.

- Audita tu huella digital. Busca tu nombre completo, email y alias en Google. Solicita la eliminación de datos obsoletos a los agregadores de información y utiliza el formulario de retirada de resultados de Google si aparecen datos sensibles.

- Configura alertas de brechas. Registra tus correos en Have I Been Pwned para recibir aviso automático cuando una plataforma sufra una filtración que afecte a tus credenciales.

- Separa tu identidad digital por contextos. Usa un correo principal para banca y servicios críticos, un correo alias (SimpleLogin, Firefox Relay) para registros secundarios y un correo desechable para pruebas. Nunca mezcles los tres.

- Revisa permisos y sesiones activas. Cada mes, revisa en Google, Apple y Microsoft las apps de terceros con acceso a tus cuentas y revoca las que no uses. Cierra sesiones activas que no reconozcas.

👉 Para la parte técnica en Windows, aplica el hardening de cuentas Windows (mínimo privilegio, UAC, contraseña local robusta) y activa la monitorización de logins para detectar accesos no autorizados al instante.

🧰 Herramientas esenciales para blindar tu identidad digital

| Categoría | Herramienta | Para qué sirve | Coste |

|---|---|---|---|

| Gestor de contraseñas | Bitwarden, KeePassXC | Contraseñas únicas cifradas por cada servicio | Gratuito, código abierto |

| Autenticador 2FA | Aegis (Android), Raivo (iOS) | Códigos TOTP sin depender de SMS | Gratuito |

| Llave física FIDO2 | YubiKey, Nitrokey | 2FA resistente a phishing para cuentas críticas | De 30 a 60 € |

| Monitor de brechas | Have I Been Pwned | Alerta cuando tu email aparece en una filtración | Gratuito |

| Alias de correo | SimpleLogin, Firefox Relay | Separar identidad entre servicios y contextos | Freemium |

| DNS seguro | NextDNS, Quad9 | Bloqueo de dominios de phishing y rastreo | Gratuito o freemium |

| VPN sin logs | Mullvad, ProtonVPN | Proteger la identidad técnica (IP) en redes públicas | De pago |

| Correo privado | ProtonMail, Tutanota | Correo cifrado extremo a extremo | Gratuito o de pago |

🚨 ¿Qué hacer si te roban la identidad digital?

- De 0 a 10 minutos: desde otro dispositivo limpio, cambia la contraseña del correo principal y cierra todas las sesiones activas.

- De 10 a 20 minutos: activa el 2FA si aún no lo tenías, con app autenticadora, no por SMS.

- De 20 a 40 minutos: cambia contraseñas de banco, redes sociales y servicios críticos asociados a ese correo.

- De 40 a 60 minutos: revisa reglas de reenvío del correo (vector típico de persistencia del atacante).

- De 1 a 2 horas: contacta con el banco para bloquear tarjetas y monitorizar movimientos sospechosos.

- A partir de 2 horas: denuncia en el 017 de INCIBE y, si hay delito económico, a la Policía Nacional o Guardia Civil.

- Después: documenta cada paso con capturas. Registra un aviso en la AEPD si el robo implicó una brecha de datos de una empresa.

✅ Checklist: ¿está blindada tu identidad digital?

Marca lo que ya tienes activo. Cada casilla sin marcar es tu siguiente prioridad.

🔐 Estado de tu identidad digital

- ☐ Gestor de contraseñas activo con una clave única por cada servicio.

- ☐ 2FA en email, banco y redes con app autenticadora, no por SMS.

- ☐ Códigos de recuperación 2FA impresos y guardados fuera de línea.

- ☐ Llave física FIDO2 en cuentas críticas (correo principal, banca).

- ☐ Alertas en Have I Been Pwned activas para todos tus correos.

- ☐ Correo principal separado del correo de suscripciones y registros.

- ☐ Búsqueda de tu nombre en Google hecha en los últimos 3 meses.

- ☐ Permisos de apps de terceros revisados en Google, Apple y Microsoft.

- ☐ Privacidad en redes sociales configurada al máximo por defecto.

- ☐ Protocolo de recuperación claro si te roban el correo principal.

✔ 10 sobre 10 = identidad digital blindada · ✘ Menos de 6 = actúa hoy

❓ Preguntas frecuentes sobre identidad digital

¿Cómo sé si mi identidad digital ha sido comprometida?

👉 Señales típicas: recibes códigos 2FA sin pedirlos; hay inicios de sesión desde ubicaciones que no reconoces; aparecen cargos pequeños en tu cuenta bancaria; contactos tuyos reciben mensajes que tú no enviaste; o tu correo aparece listado en Have I Been Pwned en una brecha reciente.

¿Es posible eliminar completamente mi identidad digital?

👉 No. Incluso borrando todos tus perfiles, los agregadores de datos y las copias de internet archivadas conservan información. Lo realista es reducir la huella al mínimo, no eliminarla. La AEPD ofrece mecanismos de retirada de datos concretos, pero no una desaparición total.

¿El 2FA por SMS es suficiente para proteger mi identidad?

👉 No, es mejor que nada, pero vulnerable a SIM swapping. El NIST recomienda usar apps TOTP (Aegis, Raivo) o llaves físicas FIDO2 siempre que el servicio lo permita. Reserva el SMS solo para cuentas donde no haya otra opción.

¿Qué es más importante, una contraseña fuerte o el 2FA?

👉 Ambos. Una contraseña única de 16 o más caracteres bloquea ataques automatizados; el 2FA bloquea el acceso aunque la contraseña caiga en una brecha. Juntos neutralizan más del 99,9 % de los intentos de acceso no autorizado, según datos de Microsoft.

¿Dónde denunciar un robo de identidad digital en España?

👉 Llama al 017 de INCIBE para asesoramiento gratuito. Si hay delito económico, denuncia en la Policía Nacional o en el Grupo de Delitos Telemáticos de la Guardia Civil. Si una empresa filtró tus datos, registra también una reclamación en la AEPD.

📌 Conclusión

Tu identidad digital es hoy un activo tan valioso como tu DNI físico, y mucho más expuesto. La buena noticia es que con cuatro medidas básicas (contraseñas únicas, 2FA con app autenticadora, alertas de brechas y separación de identidades por contexto) blindas tu vida online frente al 99 % de los ataques automatizados. Continúa profundizando con nuestro archivo completo de artículos sobre identidad digital para mantener el control a largo plazo.

Deja una respuesta