⚠️ Smishing y phishing por SMS: cómo no caer en la trampa en 2026

hace 2 meses

Cómo los estafadores clonan los mensajes de tu banco para robarte sin que lo notes

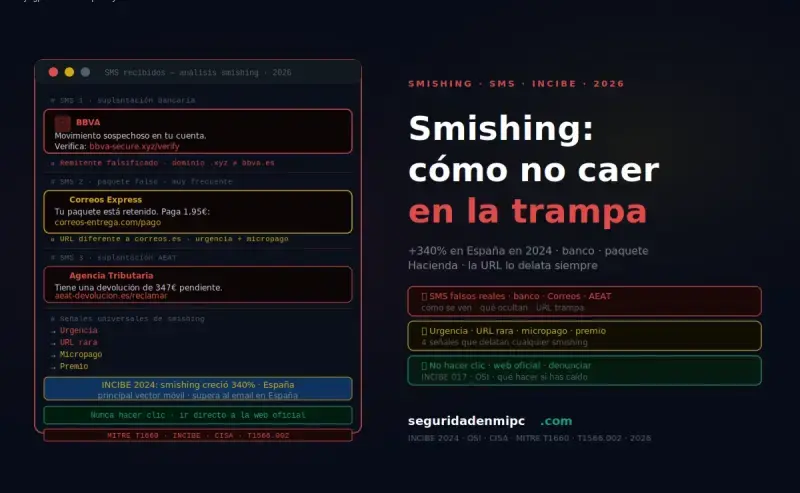

Las estafas por mensajes falsos son hoy el principal vector de fraude en España: un SMS que imita a tu banco, a Correos o a la AEAT puede vaciarte la cuenta en minutos si no sabes identificarlo. En Seguridad en mi PC documentamos cómo el smishing ha superado al email como canal preferido de los ciberdelincuentes porque los usuarios bajan la guardia ante los SMS y los mensajes de WhatsApp. Accede al catálogo completo de guías preventivas en nuestra sección de ciberseguridad con recursos sobre smishing, phishing y protección frente a fraudes digitales en 2026, y consulta también todos los artículos etiquetados como ciberseguridad con guías prácticas para detectar estafas por mensajes falsos y proteger tus cuentas.

💡 Resumen rápido

📱 Estafas por mensajes falsos: smishing y phishing por SMS en 2026

Las estafas por mensajes falsos suplantan la identidad de bancos, organismos oficiales o empresas de mensajería mediante SMS, WhatsApp o Telegram para robar credenciales y datos bancarios. El smishing es la variante más extendida: un enlace en el mensaje lleva a una URL fraudulenta que imita al sitio web legítimo y captura tus datos mediante credential harvesting en segundos.

- ✅ 4 tipos: smishing bancario, paquetes falsos, AEAT/Correos y WhatsApp/Telegram

- ✅ 6 señales para detectarlos: urgencia artificial, URL fraudulenta y remitente falso (SMS spoofing)

- ✅ Qué hacer si has caído: pasos urgentes, banco y llamada al 017 de INCIBE

- ✅ Cómo protegerte: 2FA, verificación directa de identidad y filtros de spam

- ✅ Ejemplos reales en 2026: SMS de Correos, BBVA, AEAT y Hacienda

📅 2026 · 🕐 7 minutos de lectura

Las estafas por mensajes falsos son ataques de ingeniería social que llegan directamente al móvil mediante SMS o aplicaciones de mensajería, aprovechando que los usuarios confían más en los mensajes de texto que en los correos electrónicos. Un solo clic en la URL fraudulenta puede dar acceso total a tus cuentas bancarias o instalar un troyano bancario en tu dispositivo sin que lo notes.

Este tipo de fraude está estrechamente relacionado con el phishing tradicional por email y es uno de los principales vectores de las estafas y fraudes digitales más denunciados en España.

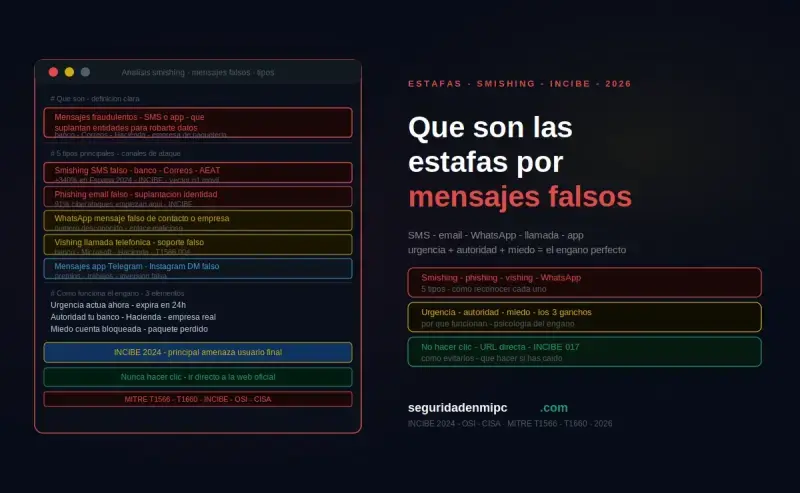

📌 ¿Qué son las estafas por mensajes falsos?

Las estafas por mensajes falsos son fraudes digitales que utilizan SMS o mensajería instantánea para suplantar la identidad de entidades de confianza y robar datos personales, credenciales bancarias o instalar malware mediante ingeniería social. A diferencia del phishing por email, el smishing llega al canal de comunicación más personal del usuario: el teléfono móvil, donde la guardia baja y la reacción a mensajes urgentes es mucho más impulsiva.

Suelen suplantar la identidad de:

- 🏦 Bancos, alertas de seguridad, verificación de cuenta, cargos sospechosos o bloqueo de tarjeta

- 📦 Empresas de mensajería, paquete retenido, tarifa de aduana pendiente o dirección incorrecta (Correos, DHL, UPS)

- 🏛️ Organismos oficiales, AEAT, Hacienda, Seguridad Social, DGT o multas de tráfico

- 📱 Plataformas digitales, Netflix, PayPal, Amazon o Apple con cuenta suspendida o pago fallido

- 💬 Contactos conocidos, mensajes de WhatsApp desde número desconocido pidiendo ayuda urgente o una transferencia (fraude del hijo en apuros)

💡 ¿Qué es el phishing por SMS o smishing?

El smishing es la variante del phishing que utiliza el SMS como canal de ataque en lugar del correo electrónico. Combina los términos "SMS" y "phishing". El mecanismo es idéntico: ingeniería social para crear urgencia, suplantación de identidad de una entidad de confianza y una URL fraudulenta que dirige a un sitio web falso donde se capturan las credenciales de la víctima mediante credential harvesting. Es más efectivo que el phishing por email porque la tasa de apertura de los SMS supera el 90 % frente al 20 % de los emails.

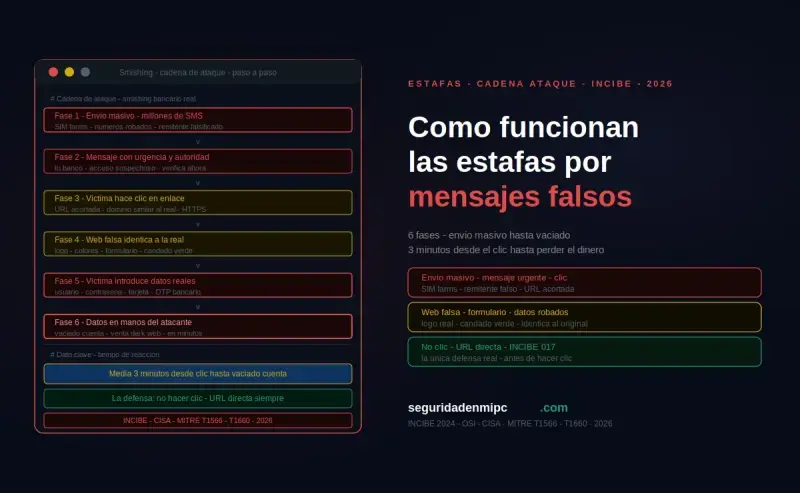

⚙️ ¿Cómo funcionan las estafas por mensajes falsos?

- 📱 Recibes un SMS o mensaje que parece de tu banco, Correos o la AEAT gracias al SMS spoofing del remitente

- 🔗 El mensaje incluye una URL fraudulenta urgente con una excusa convincente de ingeniería social (paquete retenido, cargo sospechoso, multa pendiente)

- 🌐 El enlace lleva a un sitio web falso con dominio falsificado que imita visualmente al original con logo, colores y textos idénticos

- 🔑 Introduces tus credenciales creyendo que es el sitio legítimo; el troyano bancario o el formulario falso captura cada tecla pulsada

- 🔓 El atacante ejecuta el robo de credenciales en tiempo real y accede a tu cuenta bancaria inmediatamente, antes de que recibas cualquier notificación

🧠 Tipos de estafas por mensajes falsos más comunes en 2026

| Tipo | Canal | Ejemplo real | Técnica de suplantación | Frecuencia |

|---|---|---|---|---|

| Smishing bancario | SMS | "Cargo sospechoso en tu cuenta. Verifica ahora" | SMS spoofing con nombre del banco | 🔴 Muy alta |

| Paquete falso | SMS | "Tu paquete está retenido. Paga 1,99€ para recibirlo" | Dominio falsificado tipo correos-envio.es | 🔴 Muy alta |

| AEAT / Hacienda | SMS | "Tienes una devolución pendiente de 320€. Accede aquí" | URL fraudulenta con agencia-tributaria en el dominio | 🟠 Alta |

| Fraude del hijo en apuros | "Mamá, perdí el móvil. ¿Me puedes hacer una transferencia?" | Ingeniería social sin enlace, transferencia directa | 🟠 Alta | |

| Cuenta suspendida | SMS | "Tu cuenta Netflix ha sido suspendida. Actualiza ahora" | Sitio web falso con credential harvesting | 🟠 Alta |

| Premio o sorteo | SMS / WhatsApp | "Has ganado un iPhone 16. Recógelo antes de 24h" | Urgencia artificial + formulario de datos | 🟡 Media |

| SIM swapping previo | SMS | El atacante duplica tu SIM para recibir los SMS de verificación del banco | Robo de número de teléfono + fraude bancario online | 🟠 Creciente |

🚨 Señales para detectar estafas por mensajes falsos

| Señal de alerta | Ejemplo real | ¿Qué indica? |

|---|---|---|

| Urgencia extrema (ingeniería social) | "Tienes 24h antes de que bloqueen tu cuenta" | Presión psicológica para actuar sin verificar la identidad del remitente |

| URL fraudulenta o dominio falsificado | bit.ly/bbva-seguro o correos-es.net | Dominio falsificado que imita al oficial para el robo de credenciales |

| SMS spoofing del remitente | Número de móvil extranjero o nombre clonado del banco | Técnica de suplantación de identidad del remitente por SMS spoofing |

| Solicitan datos sensibles | PIN, contraseña completa, CVV de tarjeta, código 2FA | Ningún banco ni organismo oficial pide credenciales por SMS |

| Errores ortográficos o traducción automática | "Su cuanta ha sido bloqueada" | Mensaje generado automáticamente o con escasa revisión |

| Servicio que no usas | Alerta de Amazon cuando no tienes cuenta | Envío masivo de smishing sin objetivo específico |

| Protocolo HTTP en la URL | http:// en lugar de https:// en el enlace | Sitio web falso sin certificado de seguridad válido |

💡 ¿Qué es el SMS spoofing?

El SMS spoofing es una técnica de suplantación de identidad que permite al atacante falsificar el nombre del remitente de un SMS, haciendo que el mensaje aparezca como si viniera de "BBVA", "Correos" o cualquier otra entidad legítima. En algunos casos el SMS falsificado incluso aparece en el mismo hilo de mensajes que los SMS auténticos del banco. El SMS spoofing no significa que el número del banco esté comprometido: solo indica que el atacante ha falsificado el campo del remitente, algo que no requiere ningún acceso especial a la red telefónica.

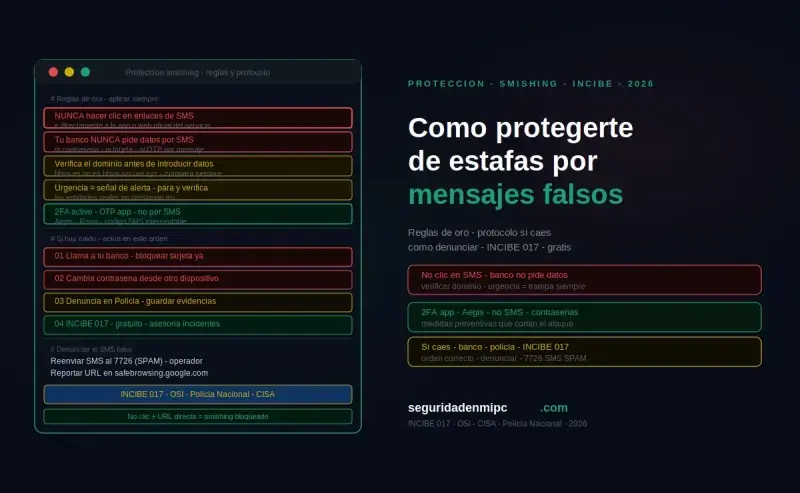

🔐 Cómo protegerte de las estafas por mensajes falsos

La protección frente a las estafas por mensajes falsos combina precaución ante la ingeniería social, verificación directa de la identidad del remitente y herramientas de seguridad activas.

- 🚫 Nunca hagas clic en enlaces de SMS no esperados, accede siempre directamente a la web oficial escribiendo la URL en el navegador

- 📞 Llama directamente a la entidad usando el número oficial de su web o del reverso de tu tarjeta para verificar la identidad del remitente

- 📱 Activa la autenticación en dos factores (2FA) en todas tus cuentas bancarias y servicios importantes; aunque roben tus credenciales, no podrán entrar sin el segundo factor

- 🔑 Usa contraseñas únicas y seguras para cada servicio; así un robo de credenciales aislado no compromete el resto de cuentas

- 🔍 Inspecciona siempre la URL antes de introducir cualquier dato: el dominio oficial de tu banco no tiene guiones, palabras añadidas ni extensiones extrañas

- 🛡️ Activa los filtros de spam de SMS en tu operadora y en los ajustes de tu móvil para reducir el volumen de smishing recibido

- 🕵️ Comprueba si tus datos han sido filtrados con un servicio de monitorización de la dark web; un número de teléfono filtrado multiplica el riesgo de recibir smishing personalizado

✅ Checklist antes de hacer clic en cualquier SMS

Antes de hacer clic en cualquier enlace recibido por SMS, WhatsApp o Telegram, confirma estos puntos:

- ☐ ¿Esperaba este mensaje? Si no lo esperabas, es la primera señal de alerta

- ☐ ¿El dominio del enlace es exactamente el oficial? (bbva.es ≠ bbva-seguridad.es)

- ☐ ¿El enlace empieza por https:// y no por http://?

- ☐ ¿El remitente es un nombre conocido o un número de móvil desconocido?

- ☐ ¿El mensaje pide datos bancarios, contraseñas o códigos de verificación?

- ☐ ¿El tono del mensaje crea urgencia extrema o amenaza con consecuencias inmediatas?

- ☐ ¿Hay errores ortográficos o frases extrañas que no parecen de la entidad oficial?

- ☐ He verificado directamente con la entidad llamando al número oficial de su web

Si no puedes marcar todos los puntos con seguridad, no hagas clic. Llama directamente a la entidad.

💡 ¿Cómo verificar si un enlace de SMS es legítimo?

- Revisa el dominio completo: el dominio oficial de tu banco es el nombre de la entidad seguido de .es o .com, sin guiones ni palabras añadidas. "bbva.es" es legítimo; "bbva-alerta-seguridad.com" es una URL fraudulenta.

- Comprueba el certificado HTTPS: una URL que comienza por http:// sin la "s" no tiene cifrado y casi con certeza es un sitio web falso.

- No confundas el nombre del remitente con su identidad real: el SMS spoofing permite falsificar el nombre "BBVA" en el remitente; el nombre que ves no garantiza nada.

- Usa VirusTotal o URLVoid: si tienes dudas, pega la URL sospechosa en virusTotal.com antes de abrirla para comprobar si está marcada como phishing.

⚠️ Qué hacer si has caído en una estafa por mensajes falsos

- 🏦 Llama a tu banco inmediatamente si proporcionaste datos bancarios, credenciales o el código de verificación de cualquier tarjeta

- 🔑 Cambia las contraseñas de todas las cuentas afectadas desde un dispositivo seguro que no haya tocado el enlace fraudulento

- 📱 Activa el 2FA en todas las cuentas comprometidas para bloquear futuros accesos no autorizados

- 🔍 Revisa los accesos recientes en tus cuentas de correo, banca y redes sociales para detectar el alcance del robo de credenciales

- 🛡️ Escanea tu dispositivo con un antivirus actualizado por si el enlace fraudulento descargó un troyano bancario o cualquier tipo de malware

- 📞 Llama al 017 (INCIBE, gratuito) para orientación personalizada sobre el incidente de fraude digital

- 📋 Denuncia el fraude ante la Policía Nacional, la Guardia Civil o mediante el formulario online de la unidad de delitos telemáticos

Si tu correo también fue comprometido como parte del ataque de ingeniería social, consulta nuestra guía sobre qué hacer si te hackean el correo.

🔍 Ejemplos reales de estafas por mensajes falsos en 2026

- 🏦 SMS del "BBVA" alertando de un cargo sospechoso con URL fraudulenta para cancelarlo; el SMS spoofing hace que aparezca en el mismo hilo que los mensajes legítimos del banco

- 📦 Mensaje de "Correos" indicando que un paquete está retenido y hay que pagar 1,99€ en un sitio web falso con dominio falsificado tipo correos-envio.es

- 🏛️ SMS de "Hacienda" o la AEAT avisando de una devolución de impuestos pendiente de cientos de euros a través de una URL fraudulenta

- 📱 WhatsApp desde número desconocido haciéndose pasar por un familiar mediante ingeniería social: "perdí el móvil, necesito transferencia urgente"

- 🎁 SMS de "Amazon" anunciando un premio que hay que reclamar en 24 horas con formulario de credential harvesting

- 🔒 Mensaje de "Apple" o "Google" advirtiendo que la cuenta ha sido bloqueada por acceso sospechoso, redirigiendo a un sitio web falso con suplantación visual perfecta

🆚 Usuario sin protección vs usuario protegido frente a estafas por mensajes falsos

| Característica | Sin protección | Con protección activa |

|---|---|---|

| Reacción ante SMS urgente | 🔴 Hace clic sin verificar la URL ni la identidad del remitente | 🟢 Verifica el dominio y llama al número oficial del banco |

| 2FA en cuentas bancarias | 🔴 No activo; el robo de credenciales da acceso inmediato | 🟢 Segundo factor bloquea el acceso aunque roben la contraseña |

| Contraseñas reutilizadas | 🔴 Un credential harvesting compromete todas las cuentas | 🟢 Daño aislado a una sola cuenta gracias a contraseñas únicas |

| Identificación del remitente | 🔴 Solo ve el nombre; no conoce el SMS spoofing | 🟢 Entiende que el nombre del remitente puede ser falsificado |

| Verificación de la URL | 🔴 No comprueba si el dominio es el oficial | 🟢 Revisa el dominio completo antes de introducir cualquier dato |

| Respuesta si cae en la trampa | 🔴 No sabe qué hacer; el fraude bancario online se extiende | 🟢 Llama al banco y al INCIBE (017) en minutos |

| Filtros de spam activos | 🔴 Recibe todo el smishing sin filtrar | 🟢 La mayoría de mensajes fraudulentos bloqueados antes de llegar |

🏁 Conclusión

Las estafas por mensajes falsos son una de las amenazas más extendidas y efectivas en 2026 precisamente porque explotan la ingeniería social y la confianza que depositamos en el móvil. La combinación de urgencia artificial, SMS spoofing del remitente, URLs fraudulentas con dominio falsificado y sitios web falsos visualmente perfectos hace que incluso usuarios precavidos puedan caer en el credential harvesting.

La defensa más eficaz es simple: nunca hagas clic en un enlace de un SMS no esperado. Si el mensaje parece urgente, llama directamente al número oficial de la entidad para verificar su identidad. Esa pausa de diez segundos puede evitar semanas de gestión del fraude bancario online. Para ampliar tu conocimiento sobre cómo protegerte frente a las estafas digitales más comunes, visita nuestra sección de estafas y fraudes digitales, donde cubrimos desde el vishing hasta las estafas en redes sociales.

- 🔒 Nunca hagas clic en enlaces de SMS no esperados: accede siempre directamente a la URL oficial escribiéndola en el navegador

- 🔒 El 2FA es tu red de seguridad definitiva contra el robo de credenciales: aunque el credential harvesting capture tu contraseña, el segundo factor bloquea el acceso

- 🔒 Si recibes un SMS del banco, llama al número del reverso de tu tarjeta, no al del mensaje ni al enlace fraudulento

- 🔒 El SMS spoofing puede hacer que un mensaje falso aparezca en el hilo de mensajes de tu banco real: el nombre del remitente no garantiza nada

- 🔒 Si caes en la trampa del fraude bancario online, llama al banco primero y al INCIBE (017) después: cada minuto cuenta para limitar el daño

¿Has recibido un SMS sospechoso y no sabes si es una estafa por mensajes falsos? Sigue los indicadores de esta guía o contáctanos. Tu seguridad digital es nuestra prioridad.

Comparte este artículo con quien haga clic en cualquier SMS sin verificar. Un solo mensaje falso de Correos con una URL fraudulenta puede vaciar una cuenta bancaria en minutos mediante fraude bancario online.

❓ Preguntas frecuentes sobre estafas por mensajes falsos

¿Qué son las estafas por mensajes falsos?

👉 Son fraudes digitales basados en ingeniería social en los que los ciberdelincuentes envían SMS, WhatsApp o mensajes de Telegram suplantando la identidad de bancos, Correos, la AEAT u otras entidades para robar credenciales mediante credential harvesting, datos bancarios o instalar un troyano bancario en el dispositivo de la víctima.

¿Cómo sé si un SMS es una estafa?

👉 Las señales más claras son: urgencia extrema, URL fraudulenta con dominio falsificado, solicitud de datos bancarios o credenciales, errores ortográficos y mensajes de servicios que no usas. Recuerda que el SMS spoofing puede hacer que el remitente parezca legítimo aunque el mensaje sea falso. Ningún banco ni organismo oficial pide datos sensibles por SMS.

¿Qué es el smishing?

👉 El smishing es la variante del phishing que utiliza el SMS como canal de ataque. Combina "SMS" y "phishing". Es la forma más común de estafa por mensajes falsos y está especialmente extendida en España con mensajes que suplantan la identidad de bancos, Correos y la AEAT mediante SMS spoofing y URLs fraudulentas.

¿El SMS puede aparecer en el hilo de mensajes de mi banco real?

👉 Sí. Los atacantes usan el SMS spoofing para falsificar el nombre del remitente y hacer que el mensaje aparezca en el mismo hilo que los SMS legítimos. Esta técnica de suplantación de identidad no indica que el banco esté comprometido: el atacante solo ha falsificado el campo del remitente. Verifica siempre el dominio del enlace, independientemente de donde aparezca el mensaje.

¿Qué hago si hice clic en el enlace de una estafa por mensajes falsos?

👉 Si solo hiciste clic en la URL fraudulenta pero no introdujste datos, el riesgo es menor aunque el sitio web falso puede haber descargado un troyano bancario. Escanea el dispositivo con un antivirus actualizado. Si introdujiste credenciales o datos bancarios en el sitio web falso, llama a tu banco inmediatamente y cambia todas las contraseñas afectadas desde un dispositivo limpio.

¿Cómo denunciar una estafa por mensajes falsos en España?

👉 Puedes llamar al 017 (INCIBE, gratuito) para orientación personalizada sobre el fraude digital, denunciarlo ante la Policía Nacional o la Guardia Civil, o reportarlo directamente a la entidad suplantada para que puedan advertir a otros usuarios y bloquear el dominio falsificado.

¿Qué es el SIM swapping y cómo se relaciona con estas estafas?

👉 El SIM swapping es un fraude en el que el atacante convence a tu operadora de que eres tú para duplicar tu tarjeta SIM. Con tu número, puede recibir los SMS de verificación del banco (2FA por SMS) y completar transferencias fraudulentas aunque no haya capturado tus credenciales directamente. Es uno de los ataques más avanzados del fraude bancario online y se previene usando una app de autenticación (como Google Authenticator) en lugar del 2FA por SMS para las cuentas más críticas.

Deja una respuesta