🔓 NetBIOS: Qué es, por qué es peligroso y cómo deshabilitarlo en Windows

Hay protocolos de red que llevan décadas activos en Windows sin que la mayoría de usuarios sepan que existen, y mucho menos que pueden representar una puerta de entrada para los atacantes. En Seguridad en mi PC documentamos cómo NetBIOS — activo por defecto en Windows 10 y Windows 11 — es uno de los primeros vectores que un auditor de seguridad explota en redes corporativas mal protegidas, precisamente porque nadie lo deshabilitó.

💡 Resumen rápido

🔓 NetBIOS: qué es, por qué es peligroso y cómo deshabilitarlo en Windows

NetBIOS es un protocolo de red obsoleto de los años 80 que sigue activo por defecto en Windows 10 y Windows 11. Expone nombres de equipos, usuarios y recursos compartidos de la red, facilitando ataques de enumeración, robo de credenciales NTLM y movimiento lateral dentro de redes corporativas.

- ✅ Puertos que usa: UDP 137, UDP 138 y TCP 139 y cómo bloquearlos

- ✅ 5 tipos de ataques: enumeración, suplantación, MitM, LLMNR poisoning y fuerza bruta

- ✅ Cuándo es especialmente peligroso: WiFi públicas, puertos abiertos y redes sin segmentar

- ✅ Cómo deshabilitarlo: método gráfico (Panel de control) y PowerShell en un comando

- ✅ Medidas adicionales: firewall, actualizaciones, VPN y segmentación con VLANs

📅 2026 · 🕐 7 minutos de lectura

NetBIOS es un protocolo antiguo de red utilizado en Windows para permitir la comunicación entre equipos dentro de una red local, pero hoy en día puede suponer un riesgo de seguridad importante si no se deshabilita o configura correctamente. Su presencia silenciosa en millones de equipos lo convierte en uno de los vectores de ataque más explotados en redes Windows mal protegidas.

Para entender el contexto de amenazas en el que opera NetBIOS, consulta nuestra guía sobre malware y virus informáticos y nuestra sección de ciberseguridad.

📌 ¿Qué es NetBIOS?

NetBIOS es un sistema que permite a los dispositivos de una red local identificarse y compartir recursos como archivos o impresoras. Fue diseñado en una época en la que la seguridad no era una prioridad, lo que explica sus múltiples vulnerabilidades estructurales.

Se mantiene activo por defecto en:

- Windows 10 — habilitado por defecto en todas las versiones

- Windows 11 — activo salvo configuración manual en contrario

- Entornos empresariales legacy — donde aún se usa para compatibilidad con sistemas antiguos

⚙️ ¿Cómo funciona NetBIOS?

Funciona permitiendo que los dispositivos se comuniquen dentro de una red LAN mediante nombres en lugar de direcciones IP.

| Servicio NetBIOS | Puerto | Función | Protocolo |

|---|---|---|---|

| Name Service (NBNS) | UDP 137 | Resolución de nombres de equipo | UDP |

| Datagram Service | UDP 138 | Comunicación sin conexión | UDP |

| Session Service | TCP 139 | Transferencia de archivos e impresión | TCP |

🚨 Riesgos de seguridad de NetBIOS

NetBIOS puede ser peligroso porque expone información de red y facilita ataques si está activo en redes no seguras.

| Riesgo | Descripción | Nivel de peligro |

|---|---|---|

| Exposición de información | Nombres de equipos y usuarios visibles en la red | 🟠 Alto |

| Accesos no autorizados | Posible entrada a recursos compartidos sin contraseña | 🔴 Crítico |

| Ataques desde Internet | Si los puertos 137-139 están abiertos en el router | 🔴 Crítico |

| Vulnerabilidades antiguas | Tecnología sin parches de seguridad modernos | 🟠 Alto |

| Movimiento lateral | Facilita el desplazamiento del atacante dentro de la red | 🔴 Crítico |

🎯 Tipos de ataques que explota NetBIOS

🔓 1. Enumeración de red

Uno de los ataques más comunes consiste en utilizar NetBIOS para recopilar información de la red. Un atacante puede obtener nombres de equipos, usuarios activos, recursos compartidos y la estructura completa de la red. Esta información es el punto de partida para preparar ataques más avanzados.

🎭 2. Suplantación de identidad

El atacante se hace pasar por otro dispositivo de la red para interceptar comunicaciones. Las consecuencias incluyen robo de credenciales, redirección de tráfico y acceso a recursos protegidos.

🕵️ 3. Interceptación de tráfico (Man-in-the-Middle)

NetBIOS puede usarse en ataques Man-in-the-Middle (MitM) para interceptar la comunicación entre dos dispositivos, capturar contraseñas, leer datos transmitidos y modificar la información enviada.

📡 4. LLMNR/NBT-NS Poisoning

El protocolo NBNS puede ser explotado mediante técnicas de LLMNR/NBT-NS poisoning, que redirigen solicitudes de resolución de nombres hacia el atacante para capturar hashes de credenciales NTLM. Es uno de los vectores más utilizados en pentesting de redes Windows.

🔑 5. Fuerza bruta sobre recursos compartidos

Si existen carpetas compartidas sin protección adecuada, un atacante puede intentar acceder mediante fuerza bruta, uso de credenciales filtradas o acceso anónimo, lo que puede derivar en robo o modificación de archivos.

Muchos de estos ataques comienzan con técnicas de phishing para obtener acceso inicial a la red. Comprende también cómo funcionan las estafas y fraudes digitales que aprovechan estas vulnerabilidades.

🧠 ¿Cuándo es especialmente peligroso NetBIOS?

| Situación de riesgo | Motivo | Recomendación |

|---|---|---|

| WiFi públicas | Expone el equipo a otros usuarios de la red | Deshabilitar NetBIOS + usar VPN |

| Puertos abiertos en el router | Permite ataques desde Internet | Cerrar puertos 137, 138 y 139 |

| Redes sin segmentación | Facilita el movimiento lateral del atacante | Segmentar la red con VLANs |

| Equipos sin actualizar | Vulnerabilidades conocidas sin parchear | Activar Windows Update |

🔐 Cómo deshabilitar NetBIOS en Windows

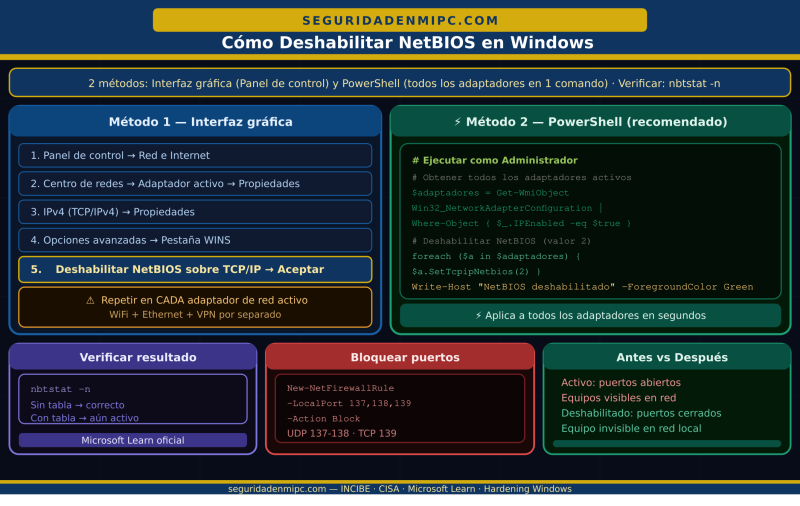

Método 1 — Interfaz gráfica (Panel de control)

- Ve a Panel de control → Red e Internet → Centro de redes y recursos compartidos

- Haz clic en el adaptador de red activo → Propiedades

- Selecciona Protocolo de Internet versión 4 (TCP/IPv4) → Propiedades

- Haz clic en Opciones avanzadas → pestaña WINS

- Selecciona "Deshabilitar NetBIOS sobre TCP/IP" → Aceptar

Método 2 — PowerShell (todos los adaptadores de una vez)

$adaptadores = Get-WmiObject Win32_NetworkAdapterConfiguration | Where-Object { $_.IPEnabled -eq $true }

foreach ($adaptador in $adaptadores) {

$adaptador.SetTcpipNetbios(2)

}🔥 Medidas adicionales de seguridad de red

- 🔥 Configura el firewall para bloquear los puertos 137, 138 y 139 tanto entrante como saliente

- 🔄 Mantén Windows actualizado para corregir vulnerabilidades conocidas relacionadas con SMB y protocolos de red heredados

- 🌐 Usa redes seguras y evita conectarte a WiFi públicas sin VPN

- 🔑 Usa contraseñas seguras y únicas en todos los recursos compartidos

- 📱 Activa la autenticación en dos factores (2FA) en todas las cuentas

- 🧱 Segmenta la red con VLANs para limitar el movimiento lateral en caso de intrusión

🆚 NetBIOS vs tecnologías modernas

NetBIOS ha sido reemplazado en gran parte por tecnologías más seguras como DNS.

| Característica | NetBIOS | DNS | mDNS / DNS-SD |

|---|---|---|---|

| Seguridad | 🔴 Baja | 🟢 Alta | 🟢 Alta |

| Uso actual | Limitado (legacy) | Estándar universal | Redes domésticas modernas |

| Escalabilidad | 🔴 Baja | 🟢 Alta | 🟡 Media |

| Recomendado en 2026 | ❌ No | ✅ Sí | ✅ Sí |

🏁 Conclusión

NetBIOS es una tecnología de red obsoleta que, pese a seguir activa por defecto en Windows 10 y Windows 11, representa un riesgo de seguridad real en cualquier red que no esté correctamente protegida. Deshabilitarlo, cerrar sus puertos y sustituirlo por DNS son pasos esenciales dentro de cualquier estrategia de hardening de Windows.

La buena noticia es que deshabilitarlo no requiere ser un experto: el método PowerShell de esta guía lo aplica en todos los adaptadores de red en segundos. Combinado con el bloqueo de puertos en el firewall y Windows actualizado, cierra este vector de ataque de forma definitiva.

- 🔒 Deshabilita NetBIOS en todos los adaptadores — es la medida de hardening más infravalorada y más rápida de aplicar

- 🔒 Bloquea los puertos UDP 137, UDP 138 y TCP 139 en el firewall — aunque NetBIOS esté deshabilitado, es una capa adicional

- 🔒 Nunca te conectes a WiFi públicas sin VPN con NetBIOS activo — es el escenario de mayor exposición

- 🔒 En redes corporativas, segmenta con VLANs para limitar el movimiento lateral si hay una intrusión

- 🔒 Combina con endurecimiento de Windows 11 para una protección completa de la red

¿Quieres aplicar el hardening completo de red en tu sistema Windows? Descarga la guía PDF de esta página o contáctanos para una revisión. Tu seguridad digital es nuestra prioridad.

Comparte este artículo con quien administre redes Windows en su empresa. NetBIOS activo en una red corporativa sin segmentar es el primer punto de entrada en cualquier auditoría de seguridad ofensiva.

❓ Preguntas frecuentes sobre NetBIOS

¿Es seguro usar NetBIOS en 2026?

👉 No es recomendable en redes modernas. Expone información sensible de la red y facilita ataques como la enumeración de equipos, el robo de credenciales NTLM y el movimiento lateral. Si no lo necesitas, deshabilitarlo es siempre la opción más segura.

¿Debo deshabilitar NetBIOS en Windows 11?

👉 Sí, especialmente si tu red no depende de recursos compartidos legacy. Deshabilitarlo es una de las medidas de hardening más recomendadas por Microsoft y organismos de ciberseguridad como CISA e INCIBE.

¿Qué puertos usa NetBIOS?

👉 Utiliza tres puertos: UDP 137 (resolución de nombres), UDP 138 (servicio de datagramas) y TCP 139 (servicio de sesión para compartir archivos). Desactivarlo hace que Windows deje de escuchar tráfico en estos puertos.

¿Qué es el ataque LLMNR/NBT-NS Poisoning?

👉 Es una técnica de ataque que explota el protocolo de resolución de nombres para redirigir solicitudes hacia el atacante, permitiéndole capturar hashes de credenciales NTLM. Es uno de los ataques más comunes en auditorías de seguridad de redes Windows.

¿NetBIOS y SMB son lo mismo?

👉 No. SMB es el protocolo de compartición de archivos, mientras que NetBIOS era la capa de transporte que SMB usaba históricamente. Las versiones modernas de SMB (SMB2 y SMB3) ya no dependen de NetBIOS y funcionan directamente sobre TCP/IP.

¿Cómo sé si NetBIOS está activo en mi equipo?

👉 Abre una ventana de comandos como administrador y ejecuta nbtstat -n. Si muestra una tabla con nombres registrados, NetBIOS está activo. También puedes verificarlo desde las propiedades avanzadas del adaptador de red en la pestaña WINS.

Deja una respuesta