🔒 🖥️ Acceso remoto seguro: Qué es el control remoto, sus riesgos y cómo proteger tu ordenador (Guía 2026)

El acceso remoto Windows seguro mal configurado es uno de los mayores riesgos digitales: cada vez que alguien se conecta a tu ordenador remotamente, tiene una ventana abierta a tus archivos, contraseñas, cuentas bancarias y cámaras. En Seguridad en mi PC vemos a diario cómo el control remoto mal configurado se convierte en la puerta de entrada más sencilla para los atacantes — y en la más ignorada por los usuarios.

💡 Resumen rápido

🔒 Acceso remoto Windows: Como desactivarlo o protegerlo con PowerShell 2026

El acceso remoto Windows seguro permite controlar un ordenador desde otro dispositivo a traves de Internet o una red local. El puerto RDP 3389 expuesto recibe intentos de intrusion automatizados cada dia. La vulnerabilidad BlueKeep (CVE-2019-0708, CVSS 9.8) permitia ejecucion remota de codigo sin autenticacion previa.

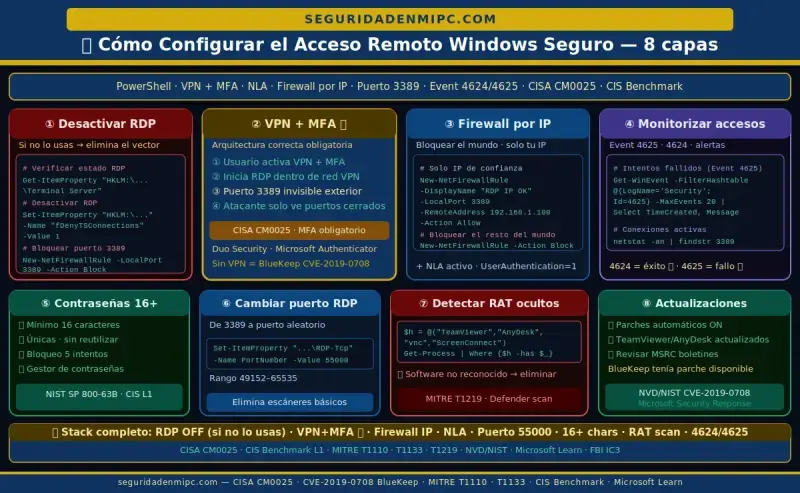

- ✅ Bloque A: como deshabilitar RDP, bloquear el puerto 3389 y detectar software remoto instalado

- ✅ Bloque B: las 8 medidas para un acceso remoto Windows seguro: VPN, MFA, NLA y restriccion por IP

- ✅ Comparativa de seguridad: RDP, TeamViewer, AnyDesk, VNC y RustDesk

- ✅ Senales de acceso remoto comprometido: cursor que se mueve solo, archivos modificados y alertas de login

- ✅ Scripts PowerShell listos para aplicar: deshabilitar RDP, cambiar puerto y activar NLA

El acceso remoto Windows seguro es hoy una necesidad tanto para particulares como para empresas: permite trabajar desde cualquier lugar, recibir soporte técnico sin desplazamientos y gestionar equipos a distancia. Pero también es uno de los vectores de ataque más explotados por los ciberdelincuentes cuando no se configura correctamente.

📅 2026 · 🕐 8 minutos de lectura

📌 ¿Qué es el control remoto de ordenadores?

El control remoto de ordenadores es la capacidad de operar un equipo desde otro dispositivo diferente, sin estar físicamente delante de él. El ordenador controlado se llama equipo remoto o host, y el dispositivo desde el que se accede se llama equipo local o cliente. La conexión puede realizarse a través de internet, una red local (LAN) o una VPN corporativa.

Esta tecnología de acceso remoto Windows seguro tiene décadas de historia: desde los primeros terminales remotos de los años 70 hasta las soluciones modernas en la nube como TeamViewer, AnyDesk o el escritorio remoto de Windows (RDP). Hoy el acceso remoto Windows seguro es un pilar fundamental del teletrabajo, el soporte técnico y la administración de servidores.

🔍 ¿Cómo funciona el control remoto de ordenadores?

El funcionamiento básico de cualquier solución de acceso remoto Windows seguro sigue estos pasos:

- El equipo remoto ejecuta un agente o servicio que escucha conexiones entrantes

- El equipo cliente envía una solicitud de conexión usando un protocolo específico (RDP, VNC, propietario)

- Se establece un canal cifrado entre ambos dispositivos

- El cliente recibe la imagen de la pantalla del equipo remoto y puede enviar órdenes de teclado y ratón

- El equipo remoto ejecuta esas órdenes como si el usuario estuviera físicamente delante

| Protocolo / Herramienta | Uso principal | Puerto por defecto | Cifrado |

|---|---|---|---|

| RDP (Microsoft) | Escritorio remoto Windows | 3389 TCP | TLS |

| VNC | Multiplataforma, open source | 5900 TCP | Opcional |

| TeamViewer | Soporte técnico y teletrabajo | 443 / 5938 | AES-256 |

| AnyDesk | Soporte y trabajo remoto | 443 / 7070 | TLS 1.2 |

| SSH | Administración de servidores | 22 TCP | AES-256 |

| Chrome Remote Desktop | Acceso personal ocasional | 443 HTTPS | TLS |

⚠️ Riesgos del acceso remoto Windows sin protección

El acceso remoto Windows seguro mal configurado es uno de los vectores de ataque más utilizados en la actualidad. Según el informe de amenazas de la CISA, el protocolo RDP expuesto a internet es el punto de entrada en más del 50% de los ataques de ransomware documentados. El problema no es la tecnología en sí, sino su configuración deficiente.

Principales riesgos de no contar con acceso remoto Windows seguro:

- 🔓 Acceso no autorizado: un atacante con tus credenciales tiene control total del equipo

- 🦠 Instalación de malware: el acceso remoto es la vía más cómoda para instalar ransomware, keyloggers o troyanos

- 📁 Robo de datos: archivos, contraseñas guardadas, documentos personales y corporativos

- 🎭 Estafas de soporte técnico falso: engaños donde el atacante convence a la víctima de darle acceso remoto voluntariamente

- 🔒 Secuestro del equipo: el atacante puede bloquearte el acceso a tu propio ordenador

- 🕵️ Espionaje y vigilancia: acceso a la cámara, micrófono y actividad en tiempo real

| Tipo de ataque | Vector de entrada | Impacto | Frecuencia |

|---|---|---|---|

| Fuerza bruta RDP | Puerto 3389 expuesto | Control total del equipo | 🔴 Muy alta |

| Ransomware vía RDP | Credenciales comprometidas | Cifrado de todos los archivos | 🔴 Muy alta |

| Estafa soporte técnico | Ingeniería social | Robo de datos y dinero | 🟠 Alta |

| Credential stuffing | Contraseñas reutilizadas | Acceso a cuentas vinculadas | 🟠 Alta |

| Man-in-the-Middle | Conexión no cifrada (VNC sin TLS) | Interceptación de sesión | 🟡 Media |

Las estafas de soporte técnico falso merecen especial atención: los atacantes llaman por teléfono haciéndose pasar por técnicos de Microsoft o de tu operadora, convencen a la víctima de instalar TeamViewer o AnyDesk, y obtienen acceso total al equipo. Si quieres entender cómo funcionan este tipo de engaños, consulta nuestra guía sobre ingeniería social y sus tipos de ataque.

🛡️ Cómo configurar el acceso remoto Windows seguro

Implementar un acceso remoto Windows seguro requiere actuar en varias capas simultáneamente: configuración del sistema, credenciales, red y software. A continuación encontrarás las medidas más efectivas ordenadas de mayor a menor impacto.

🔌 1. Desactiva el escritorio remoto si no lo usas

La primera medida de acceso remoto Windows seguro es la más simple: si no lo necesitas, desactívalo. Windows tiene el escritorio remoto (RDP) disponible pero desactivado por defecto en versiones domésticas. Comprueba que esté desactivado — es el primer paso para un acceso remoto Windows seguro:

💻 Verificar y desactivar RDP con PowerShell (ejecutar como administrador):

# Verificar estado actual del RDP Get-ItemProperty -Path "HKLM:\System\CurrentControlSet\Control\Terminal Server" -Name "fDenyTSConnections" # Si fDenyTSConnections = 0 → RDP ACTIVO (riesgo) # Si fDenyTSConnections = 1 → RDP DESACTIVADO (seguro) # Desactivar RDP completamente Set-ItemProperty -Path "HKLM:\System\CurrentControlSet\Control\Terminal Server" -Name "fDenyTSConnections" -Value 1 # Bloquear el puerto 3389 en el firewall New-NetFirewallRule -DisplayName "Bloquear RDP" -Direction Inbound -Protocol TCP -LocalPort 3389 -Action Block Write-Host "RDP desactivado y puerto 3389 bloqueado." -ForegroundColor Green

Para una guía completa sobre cómo configurar el acceso remoto Windows seguro con PowerShell, consulta nuestro artículo sobre acceso remoto seguro en Windows con PowerShell.

🔑 2. Usa contraseñas robustas y únicas en todas las cuentas

La mayoría de los ataques de fuerza bruta contra el acceso remoto Windows seguro tienen éxito porque las contraseñas son débiles o reutilizadas. Una contraseña robusta debe tener al menos 16 caracteres, combinar mayúsculas, minúsculas, números y símbolos, y no repetirse en ningún otro servicio.

Consulta nuestra guía sobre cómo crear contraseñas seguras con 3 métodos probados para aplicar este principio correctamente.

📱 3. Activa la autenticación de dos factores (2FA)

El doble factor de autenticación es la medida más efectiva para garantizar el acceso remoto Windows seguro: aunque un atacante consiga tu contraseña, sin el segundo factor no puede conectarse. Debe activarse en todas las herramientas de acceso remoto que lo soporten: TeamViewer, AnyDesk, las VPNs corporativas y el propio RDP a través de soluciones como Duo Security o Microsoft Authenticator.

Aprende a configurarlo paso a paso en nuestra guía sobre autenticación de dos factores (2FA): qué es y cómo activarla.

🌐 4. Usa siempre una VPN para conexiones remotas

Para garantizar un acceso remoto Windows seguro, nunca expongas el puerto RDP directamente a internet. La arquitectura correcta es usar una VPN como capa previa: el equipo solo acepta conexiones desde dentro de la VPN, lo que significa que un atacante externo ni siquiera puede intentar conectarse.

- ✅ La VPN cifra todo el tráfico entre cliente y equipo remoto

- ✅ Oculta el equipo remoto de los escaneos de internet

- ✅ Añade una capa de autenticación previa a la conexión RDP

- ✅ Permite restringir el acceso por IP o por grupo de usuarios

🔥 5. Configura el firewall para el acceso remoto Windows seguro

Si necesitas mantener el acceso remoto Windows seguro activo, restringe qué IPs pueden conectarse. El firewall de Windows permite crear reglas que solo acepten conexiones RDP desde direcciones IP específicas, bloqueando el resto del mundo.

💻 Restringir RDP a una IP específica con PowerShell:

# Permitir RDP solo desde tu IP de confianza (sustituye 192.168.1.100 por tu IP) New-NetFirewallRule -DisplayName "RDP solo IP confianza" ` -Direction Inbound ` -Protocol TCP ` -LocalPort 3389 ` -RemoteAddress 192.168.1.100 ` -Action Allow # Bloquear RDP desde el resto de IPs New-NetFirewallRule -DisplayName "Bloquear RDP resto" ` -Direction Inbound ` -Protocol TCP ` -LocalPort 3389 ` -Action Block Write-Host "Acceso RDP restringido a IP de confianza." -ForegroundColor Green

🔄 6. Mantén actualizado el software de acceso remoto Windows seguro

Muchos de los ataques contra el acceso remoto Windows seguro más graves de los últimos años — como BlueKeep (CVE-2019-0708) o DejaBlue — explotaron vulnerabilidades conocidas en versiones desactualizadas de RDP. Microsoft publicó los parches semanas antes de que comenzaran los ataques masivos, pero millones de equipos seguían sin actualizar.

- 🔄 Activa las actualizaciones automáticas de Windows

- 🔄 Actualiza TeamViewer, AnyDesk y cualquier herramienta de acceso remoto regularmente

- 🔄 Revisa los boletines de seguridad de Microsoft Security Response Center para vulnerabilidades críticas en RDP

🕵️ 7. Detecta software de acceso remoto instalado sin tu conocimiento

El malware instala herramientas de control remoto de forma silenciosa, comprometiendo el acceso remoto Windows seguro de tu equipo. Debes revisar periódicamente qué software de este tipo está instalado y activo.

💻 Detectar software de acceso remoto activo con PowerShell:

# Buscar procesos de herramientas de acceso remoto conocidas

$herramientas = @("TeamViewer", "AnyDesk", "vnc", "rdpclip", "ScreenConnect", "LogMeIn", "Supremo")

Get-Process | Where-Object { $herramientas -contains $_.Name } |

Select-Object Name, Id, CPU, StartTimeSi encuentras software que no reconoces o que no instalaste tú, desinstálalo inmediatamente y realiza un análisis completo con tu antivirus. Consulta nuestra guía sobre cómo detectar y eliminar malware en Windows para los siguientes pasos.

📋 8. Monitoriza los intentos de acceso remoto Windows seguro

Configurar alertas es una práctica esencial del acceso remoto Windows seguro: detectas ataques de fuerza bruta antes de que tengan éxito. Windows registra estos eventos en el Visor de eventos.

💻 Ver intentos de conexión RDP fallidos con PowerShell:

# Ver los últimos 20 intentos de inicio de sesión fallidos (Event ID 4625) Get-WinEvent -FilterHashtable @{LogName=’Security’; Id=4625} -MaxEvents 20 | Select-Object TimeCreated, Message | Format-List

✅ ¿Quieres desactivar el RDP y bloquear el puerto 3389 sin cometer errores?

👉 Descarga la guía PDF con el script comentado línea a línea e instrucciones detalladas para aplicarlo de forma segura.

🧠 Señales de que tu acceso remoto Windows seguro ha sido comprometido

- 🖱️ El cursor se mueve solo o aparecen ventanas que no has abierto

- ⚡ El equipo está lento sin razón aparente, con alta CPU o uso de red

- 🔒 Han cambiado tu contraseña o configuración sin que lo hayas hecho tú

- 📁 Aparecen o desaparecen archivos sin tu intervención

- 🌐 El antivirus o Windows Update dejaron de funcionar repentinamente

- 💡 La luz de la cámara se enciende sola

- 📧 Tus contactos reciben mensajes que tú no has enviado

Si detectas alguna de estas señales de que tu acceso remoto Windows seguro ha sido vulnerado, actúa de inmediato: desconecta el equipo de internet, cambia todas tus contraseñas desde otro dispositivo y revisa el archivo HOSTS y los procesos activos. Nuestra guía sobre cómo verificar y restaurar el archivo HOSTS de Windows puede ayudarte a identificar si el ataque también afectó a la resolución DNS.

🆚 Sin protección vs acceso remoto Windows seguro

| Característica | Sin protección | Con acceso remoto Windows seguro |

|---|---|---|

| Puerto RDP expuesto | 🔴 Sí — visible en internet | 🟢 No — bloqueado o detrás de VPN |

| Contraseñas | 🔴 Débiles o reutilizadas | 🟢 Únicas, 16+ caracteres |

| Doble factor (2FA) | 🔴 No activo | 🟢 Obligatorio |

| Cifrado de la conexión | 🔴 Ausente o débil | 🟢 TLS / AES-256 |

| Actualizaciones | 🔴 Atrasadas o desactivadas | 🟢 Automáticas y al día |

| Monitorización | 🔴 Sin alertas de acceso | 🟢 Alertas en tiempo real |

| Riesgo de ransomware | 🔴 Muy alto | 🟢 Muy bajo |

❓ Preguntas frecuentes sobre acceso remoto Windows seguro

¿Cómo sé si alguien está controlando mi ordenador de forma remota ahora mismo?

Los indicios más claros de que tu acceso remoto Windows seguro está comprometido son el movimiento del cursor sin que lo muevas tú, ventanas que se abren solas, el equipo muy lento con alta actividad de red y cambios en configuraciones que no has realizado. Puedes verificar conexiones activas abriendo CMD como administrador y ejecutando netstat -an | findstr ESTABLISHED. Si ves conexiones en el puerto 3389, 5900 o a IPs desconocidas, tu equipo puede estar siendo controlado remotamente.

¿Es seguro usar TeamViewer o AnyDesk?

Sí, proporcionan acceso remoto Windows seguro siempre que se usen correctamente. Ambas herramientas cifran sus conexiones con AES-256 y TLS. El riesgo aparece cuando se dejan activos en segundo plano sin necesidad, se usan con contraseñas débiles, se concede acceso a desconocidos por teléfono, o el software no está actualizado. Activa siempre la autenticación de dos factores y revisa el historial de conexiones regularmente.

¿Qué diferencia hay entre RDP, VNC y TeamViewer?

En materia de acceso remoto Windows seguro, RDP es el protocolo nativo de Microsoft, muy eficiente pero requiere configuración cuidadosa. VNC es multiplataforma y open source pero puede carecer de cifrado si no se configura expresamente. TeamViewer y AnyDesk son soluciones propietarias con cifrado integrado. Para entornos corporativos, RDP detrás de VPN suele ser la opción más recomendada para garantizar el acceso remoto Windows seguro.

¿Puede mi empresa ver lo que hago en mi ordenador personal mediante acceso remoto?

Solo si has instalado software de monitorización en tu dispositivo personal y has dado permiso explícito. Si utilizas un ordenador propiedad de la empresa, puede tener agentes instalados por IT. Para garantizar tu acceso remoto Windows seguro, revisa las aplicaciones instaladas y consulta la política de uso de dispositivos de tu empresa. Nunca instales software que te solicite un desconocido por teléfono o email.

¿El acceso remoto funciona sin internet?

Sí, dentro de una red local (LAN o WiFi). El acceso remoto Windows seguro con RDP o VNC permite conectarse a equipos de la misma red sin necesidad de internet. Para conexiones fuera de la red local, sí es necesaria una conexión a internet o una VPN que conecte ambas redes.

¿Cómo protejo mi ordenador si necesito usar el acceso remoto habitualmente?

Aplica estas medidas de acceso remoto Windows seguro de forma combinada: activa una VPN antes de cualquier conexión RDP, usa contraseñas de 16+ caracteres únicas, activa el 2FA, restringe las IPs mediante el firewall, cambia el puerto RDP por defecto (3389) a uno aleatorio, mantén Windows actualizado y revisa el registro de accesos mensualmente. Consulta también cómo comprobar si tus credenciales están expuestas en la dark web.

🏁 Conclusión

El acceso remoto Windows seguro no es una opción — es una obligación para cualquier usuario o empresa que utilice esta tecnología. El control remoto es extraordinariamente útil para el teletrabajo, el soporte técnico y la administración de sistemas, pero sin las medidas adecuadas se convierte en la puerta trasera más sencilla para los atacantes.

La buena noticia es que implementar un acceso remoto Windows seguro no requiere ser un experto: desactivar el RDP si no lo necesitas, usar contraseñas robustas, activar el 2FA y mantener el sistema actualizado eliminan más del 90% del riesgo. Añadir una VPN y restringir accesos por IP lleva la protección al nivel de cualquier entorno corporativo.

- 🔒 Desactiva el acceso remoto Windows seguro si no lo necesitas — es la medida más efectiva

- 🔒 Nunca expongas el puerto RDP directamente a internet — usa siempre una VPN

- 🔒 El 2FA es imprescindible en cualquier sistema de acceso remoto Windows seguro

- 🔒 Revisa periódicamente qué software de acceso remoto está instalado y activo

- 🔒 Desconfía siempre de quien te pida acceso remoto por teléfono o email sin verificación previa

¿Sospechas que alguien accede a tu ordenador sin permiso? Contáctanos para una revisión gratuita. Tu seguridad digital es nuestra prioridad.

Comparte este artículo para proteger a quienes trabajan en remoto. Una sola medida puede evitar un ataque de ransomware.

Deja una respuesta